Prepararsi per la distribuzione in modalità privata

Suggerisci modifiche

Suggerisci modifiche

Prepara l'ambiente prima di distribuire NetApp Console in modalità privata. Devi esaminare i requisiti dell'host, preparare la rete, configurare le autorizzazioni e altro ancora.

|

Per utilizzare NetApp Console in "AWS Secret Cloud" o nel "AWS Top Secret Cloud", seguire le istruzioni specifiche per tali ambienti. "Scopri come iniziare a usare Cloud Volumes ONTAP in AWS Secret Cloud o Top Secret Cloud" |

Passaggio 1: comprendere come funziona la modalità privata

In modalità privata, si installa un agente Console in locale o nel cloud e quindi si utilizza NetApp Console per gestire i sistemi di storage (ONTAP in locale e Cloud Volumes ONTAP). Non vi è connettività agli endpoint API della NetApp Console o all'applicazione NetApp Console SaaS, quindi si accede alla Console dall'interfaccia utente locale fornita dall'agente Console.

Passaggio 2: rivedere le opzioni di installazione

In modalità privata, puoi installare l'agente Console on-premises o nel cloud installando manualmente l'agente sul tuo host Linux.

La posizione in cui si installa l'agente Console determina quali servizi e funzionalità della NetApp Console sono disponibili quando si utilizza la modalità privata. L'agente Console deve essere installato nel cloud se si desidera distribuire e gestire Cloud Volumes ONTAP.

Passaggio 3: rivedere i requisiti dell'host

L'host deve soddisfare requisiti specifici del sistema operativo, requisiti di RAM, requisiti di porta e così via per eseguire l'agente Console.

- Host dedicato

-

L'agente Console richiede un host dedicato. È supportata qualsiasi architettura che soddisfi i seguenti requisiti dimensionali:

-

CPU: 8 core o 8 vCPU

-

RAM: 32 GB

-

Spazio su disco: si consigliano 165 GB per l'host, con i seguenti requisiti di partizione:

-

/opt: Devono essere disponibili 120 GiB di spazioL'agente utilizza

/optper installare il/opt/application/netappdirectory e il suo contenuto. -

/var: Devono essere disponibili 40 GiB di spazioL'agente della Console richiede questo spazio in

/varperché Podman o Docker sono progettati per creare i container all'interno di questa directory. Nello specifico, creeranno i container nella/var/lib/containers/storagedirectory e/var/lib/dockerper Docker. I mount esterni o i collegamenti simbolici non funzionano per questo spazio.

-

-

- Requisiti del sistema operativo e del contenitore

-

L'agente Console è supportato dai seguenti sistemi operativi quando si utilizza la Console in modalità privata. Prima di installare l'agente è necessario uno strumento di orchestrazione dei container.

Sistema operativo Versioni del sistema operativo supportate Versioni dell'agente supportate Strumento contenitore richiesto SELinux Red Hat Enterprise Linux

da 9,1 a 9,4

da 8,6 a 8,10

3.9.42 o versione successiva con la console in modalità privata

Podman versione 4.6.1 o 4.9.4

Supportato in modalità di applicazione o modalità permissiva

Ubuntu

22,04 LTS

3.9.29 o successivo

Docker Engine da 23.0.6 a 26.0.0

26.0.0 è supportato con le installazioni del nuovo agente 3.9.44 o successive

Non supportato

Note:

-

L'agente Console è supportato sulle versioni in lingua inglese di questi sistemi operativi.

-

Per RHEL, l'host deve essere registrato presso Red Hat Subscription Management. Se non è registrato, l'host non può accedere ai repository per aggiornare il software di terze parti richiesto durante l'installazione dell'agente.

-

- Ipervisore

-

È richiesto un hypervisor bare metal o hosted certificato per eseguire un sistema operativo supportato.

- processore

-

8 core o 8 vCPU

- Memoria RAM

-

32 GB

- Tipo di istanza AWS EC2

-

Un tipo di istanza che soddisfa i requisiti di CPU e RAM. NetApp consiglia t3.2xlarge.

- Dimensioni della VM di Azure

-

Un tipo di istanza che soddisfa i requisiti di CPU e RAM. NetApp consiglia Standard_D8s_v3.

- Tipo di macchina Google Cloud

-

Un tipo di istanza che soddisfa i requisiti di CPU e RAM. NetApp consiglia n2-standard-8.

L'agente Console è supportato in Google Cloud su un'istanza VM con un sistema operativo che supporta "Funzionalità della VM schermata"

- Spazio su disco in /opt

-

Devono essere disponibili 100 GiB di spazio

L'agente utilizza

/optper installare il/opt/application/netappdirectory e il suo contenuto. - Spazio su disco in /var

-

Devono essere disponibili 20 GiB di spazio

L'agente della Console richiede questo spazio in

/varperché Docker o Podman sono progettati per creare i container all'interno di questa directory. Nello specifico, creeranno i container nella directory/var/lib/containers/storage. I mount esterni o i collegamenti simbolici non funzionano per questo spazio.

Passaggio 4: installare Podman o Docker Engine

È necessario preparare l'host per l'agente Console installando Podman o Docker Engine.

A seconda del sistema operativo in uso, prima di installare l'agente è necessario utilizzare Podman o Docker Engine.

-

Podman è richiesto per Red Hat Enterprise Linux 8 e 9.

-

Docker Engine è richiesto per Ubuntu.

Per installare e configurare Podman, segui questi passaggi:

-

Abilita e avvia il servizio podman.socket

-

Installa python3

-

Installa il pacchetto podman-compose (la procedura varia a seconda della versione di Red Hat)

-

Aggiungere podman-compose alla variabile d'ambiente PATH

-

Se si utilizza Red Hat Enterprise Linux, verificare che la versione di Podman utilizzi Netavark Aardvark DNS anziché CNI

|

Dopo aver installato l'agente, regolare la porta aardvark-dns (predefinita: 53) per evitare conflitti di porta DNS. Seguire le istruzioni per configurare la porta. |

-

Rimuovere il pacchetto podman-docker se è installato sull'host.

dnf remove podman-docker rm /var/run/docker.sock -

Installa Podman.

È possibile ottenere Podman dai repository ufficiali di Red Hat Enterprise Linux.

-

Per Red Hat Enterprise Linux 9,6:

sudo dnf install podman-5:<version>Dove <versione> è la versione supportata di Podman che stai installando. Visualizza le versioni di Podman supportate .

-

Per Red Hat Enterprise Linux dalla versione 9.1 alla 9.4:

sudo dnf install podman-4:<version>Dove <versione> è la versione supportata di Podman che stai installando. Visualizza le versioni di Podman supportate .

-

Per Red Hat Enterprise Linux 8:

sudo dnf install podman-4:<version>Dove <versione> è la versione supportata di Podman che stai installando. Visualizza le versioni di Podman supportate .

-

-

Abilitare e avviare il servizio podman.socket.

sudo systemctl enable --now podman.socket -

Installa python3.

sudo dnf install python3 -

Installa il pacchetto repository EPEL se non è già disponibile sul tuo sistema.

Questo passaggio è necessario perché podman-compose è disponibile nel repository Extra Packages for Enterprise Linux (EPEL).

-

Se si utilizza Red Hat Enterprise 9:

-

Installare il pacchetto del repository EPEL.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-9.noarch.rpm+

-

Installa il pacchetto podman-compose 1.5.0.

sudo dnf install podman-compose-1.5.0

-

-

Se si utilizza Red Hat Enterprise Linux 8:

-

Installare il pacchetto del repository EPEL.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpm -

Installa il pacchetto podman-compose 1.0.6.

sudo dnf install podman-compose-1.0.6Utilizzando il dnf installil comando soddisfa il requisito per aggiungere podman-compose alla variabile d'ambiente PATH. Il comando di installazione aggiunge podman-compose a /usr/bin, che è già incluso nelsecure_pathopzione sull'host. -

Se si utilizza Red Hat Enterprise Linux 8, verificare che la versione di Podman utilizzi NetAvark con Aardvark DNS anziché CNI.

-

Controlla se il tuo networkBackend è impostato su CNI eseguendo il seguente comando:

podman info | grep networkBackend -

Se networkBackend è impostato su

CNI, dovrai cambiarlo innetavark. -

Installare

netavarkEaardvark-dnsutilizzando il seguente comando:dnf install aardvark-dns netavark -

Apri il

/etc/containers/containers.conffile e modificare l'opzione network_backend per utilizzare "netavark" invece di "cni".Se

/etc/containers/containers.confnon esiste, apportare le modifiche alla configurazione/usr/share/containers/containers.conf. -

Riavvia Podman.

systemctl restart podman -

Verificare che networkBackend sia ora modificato in "netavark" utilizzando il seguente comando:

podman info | grep networkBackend

-

-

Per installare Docker Engine, seguire la documentazione di Docker.

-

"Visualizza le istruzioni di installazione da Docker"

Segui i passaggi per installare una versione supportata di Docker Engine. Non installare la versione più recente, poiché non è supportata dalla Console.

-

Verificare che Docker sia abilitato e in esecuzione.

sudo systemctl enable docker && sudo systemctl start docker

Fase 5: Preparare il networking

Configura la rete per l'agente Console per gestire le risorse nel cloud pubblico. Oltre ad avere una rete virtuale e una subnet per l'agente Console, assicurati che siano soddisfatti i seguenti requisiti.

- Connessioni alle reti di destinazione

-

L'agente della Console deve disporre di una connessione di rete alla posizione in cui si prevede di gestire lo storage. Ad esempio, la VPC o la VNet in cui si prevede di distribuire Cloud Volumes ONTAP, o il data center in cui risiedono i cluster ONTAP on-premises.

- Endpoint per le operazioni quotidiane

-

Se prevedi di creare sistemi Cloud Volumes ONTAP, l'agente Console necessita di connettività agli endpoint nelle risorse pubblicamente disponibili del tuo cloud provider.

Punti finali Scopo Servizi AWS (amazonaws.com):

-

Formazione delle nuvole

-

Elastic Compute Cloud (EC2)

-

Gestione dell'identità e degli accessi (IAM)

-

Servizio di gestione delle chiavi (KMS)

-

Servizio token di sicurezza (STS)

-

Servizio di archiviazione semplice (S3)

Per gestire le risorse AWS. L'endpoint dipende dalla tua regione AWS. "Per i dettagli, fare riferimento alla documentazione AWS"

Amazon FSx for NetApp ONTAP:

-

api.workloads.netapp.com

La console basata sul Web contatta questo endpoint per interagire con le API di Workload Factory per gestire e utilizzare i carichi di lavoro basati su FSx for ONTAP.

Per gestire le risorse nelle aree pubbliche di Azure.

https://management.azure.microsoft.scloud https://login.microsoftonline.microsoft.scloud https://blob.core.microsoft.scloud https://core.microsoft.scloud

Per gestire le risorse nella regione Azure IL6.

Per gestire le risorse nelle regioni di Azure Cina.

\ https://www.googleapis.com/compute/v1/ \ https://compute.googleapis.com/compute/v1 \ https://cloudresourcemanager.googleapis.com/v1/projects \ https://www.googleapis.com/compute/beta \ https://storage.googleapis.com/storage/v1 \ https://www.googleapis.com/storage/v1 \ https://iam.googleapis.com/v1 \ https://cloudkms.googleapis.com/v1 \ https://config.googleapis.com/v1/projects

Per gestire le risorse in Google Cloud.

-

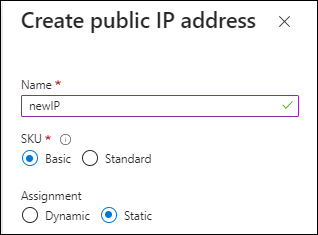

- Indirizzo IP pubblico in Azure

-

Se si desidera utilizzare un indirizzo IP pubblico con la macchina virtuale dell'agente Console in Azure, l'indirizzo IP deve utilizzare uno SKU di base per garantire che la Console utilizzi questo indirizzo IP pubblico.

Se invece si utilizza un indirizzo IP SKU standard, la Console utilizza l'indirizzo IP privato dell'agente della Console, anziché l'IP pubblico. Se il computer che stai utilizzando per accedere alla Console non ha accesso a quell'indirizzo IP privato, le azioni dalla Console non riusciranno.

- Server proxy

-

NetApp supporta sia configurazioni proxy esplicite che trasparenti. Se si utilizza un proxy trasparente, è necessario fornire solo il certificato per il server proxy. Se si utilizza un proxy esplicito, saranno necessari anche l'indirizzo IP e le credenziali.

-

indirizzo IP

-

Credenziali

-

Certificato HTTPS

Con la modalità privata, l'unico momento in cui NetApp Console invia traffico outbound è verso il cloud provider per creare un sistema Cloud Volumes ONTAP.

-

- porti

-

Non c'è traffico in entrata verso l'agente della Console, a meno che non lo inizi tu.

HTTP (80) e HTTPS (443) forniscono l'accesso alla NetApp Console. SSH (22) è necessario se è necessario connettersi all'host per la risoluzione dei problemi.

- Abilita NTP

-

Se si intende utilizzare NetApp Data Classification per analizzare le fonti di dati aziendali, è necessario abilitare un servizio Network Time Protocol (NTP) sia sull'agente della Console che sul sistema NetApp Data Classification, in modo che l'ora sia sincronizzata tra i sistemi. "Scopri di più su NetApp Data Classification"

Passaggio 6: preparare le autorizzazioni cloud

Se l'agente Console è installato nel cloud e si prevede di creare sistemi Cloud Volumes ONTAP, NetApp Console richiede le autorizzazioni del cloud provider. È necessario configurare le autorizzazioni nel cloud provider e quindi associarle all'istanza dell'agente Console dopo averla installata.

Per visualizzare i passaggi richiesti, seleziona il metodo di autenticazione che desideri utilizzare per il tuo cloud provider.

Utilizzare un ruolo IAM per fornire le autorizzazioni all'agente Console. Sarà necessario associare manualmente il ruolo all'istanza EC2 per l'agente Console.

-

Accedi alla console AWS e vai al servizio IAM.

-

Crea una policy:

-

Selezionare Criteri > Crea criterio.

-

Seleziona JSON e copia e incolla il contenuto del"Criterio IAM per l'agente della console" .

-

Completare i passaggi rimanenti per creare la policy.

-

-

Crea un ruolo IAM:

-

Selezionare Ruoli > Crea ruolo.

-

Selezionare Servizio AWS > EC2.

-

Aggiungi autorizzazioni allegando la policy appena creata.

-

Completa i passaggi rimanenti per creare il ruolo.

-

Ora disponi di un ruolo IAM per l'istanza EC2 dell'agente Console.

Imposta le autorizzazioni e una chiave di accesso per un utente IAM. Fornisci alla NetApp Console la chiave di accesso AWS dopo aver installato l'agente della Console e aver configurato la NetApp Console.

-

Accedi alla console AWS e vai al servizio IAM.

-

Crea una policy:

-

Selezionare Criteri > Crea criterio.

-

Seleziona JSON e copia e incolla il contenuto del"Criterio IAM per l'agente della console" .

-

Completare i passaggi rimanenti per creare la policy.

A seconda dei servizi della NetApp Console che intendi utilizzare, potrebbe essere necessario creare una seconda policy.

Per le regioni standard, le autorizzazioni sono distribuite su due policy. Sono necessarie due policy a causa del limite massimo di dimensione dei caratteri per le policy gestite in AWS. "Scopri di più sui criteri IAM per l'agente della console" .

-

-

Associare i criteri a un utente IAM.

-

Assicurarsi che l'utente disponga di una chiave di accesso che è possibile aggiungere alla NetApp Console dopo aver installato l'agente della console.

L'account ora dispone delle autorizzazioni necessarie.

Crea un ruolo personalizzato di Azure con le autorizzazioni richieste. Assegna questo ruolo alla VM dell'agente Console.

Tieni presente che puoi creare un ruolo personalizzato di Azure utilizzando il portale di Azure, Azure PowerShell, Azure CLI o l'API REST. I passaggi seguenti mostrano come creare il ruolo utilizzando Azure CLI. Se preferisci utilizzare un metodo diverso, consulta "Documentazione di Azure".

-

Abilita un'identità gestita assegnata dal sistema sulla VM in cui prevedi di installare l'agente della Console, così da poter fornire le autorizzazioni Azure richieste tramite un ruolo personalizzato.

-

Copia il contenuto del"autorizzazioni di ruolo personalizzate per l'agente della console" e salvarli in un file JSON.

-

Modificare il file JSON aggiungendo gli ID di sottoscrizione di Azure all'ambito assegnabile.

Dovresti aggiungere l'ID per ogni sottoscrizione di Azure che desideri utilizzare con NetApp Console.

Esempio

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Utilizzare il file JSON per creare un ruolo personalizzato in Azure.

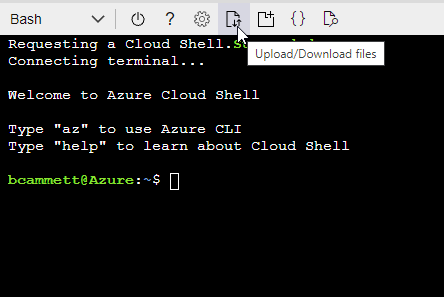

I passaggi seguenti descrivono come creare il ruolo utilizzando Bash in Azure Cloud Shell.

-

Inizio "Azure Cloud Shell" e scegli l'ambiente Bash.

-

Carica il file JSON.

-

Utilizzare l'interfaccia della riga di comando di Azure per creare il ruolo personalizzato:

az role definition create --role-definition agent_Policy.json

-

Crea e configura un'entità servizio in Microsoft Entra ID e ottieni le credenziali di Azure di cui NetApp Console ha bisogno. Dovrai fornire a NetApp Console queste credenziali dopo aver installato l'agente Console e configurato NetApp Console.

-

Assicurati di disporre delle autorizzazioni in Azure per creare un'applicazione Active Directory e per assegnare l'applicazione a un ruolo.

Per i dettagli, fare riferimento a "Documentazione di Microsoft Azure: autorizzazioni richieste"

-

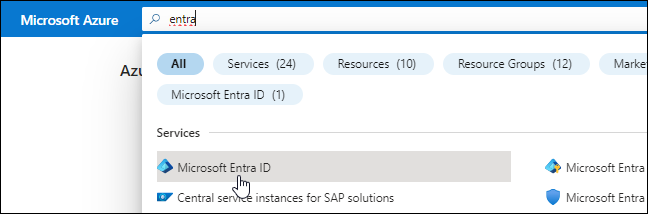

Dal portale di Azure, aprire il servizio Microsoft Entra ID.

-

Nel menu, seleziona Registrazioni app.

-

Selezionare Nuova registrazione.

-

Specificare i dettagli sull'applicazione:

-

Nome: inserisci un nome per l'applicazione.

-

Tipo di account: seleziona un tipo di account (qualsiasi funzionerà con la NetApp Console).

-

URI di reindirizzamento: puoi lasciare vuoto questo campo.

-

-

Seleziona Registrati.

Hai creato l'applicazione AD e il servizio principale.

-

Crea un ruolo personalizzato:

Tieni presente che puoi creare un ruolo personalizzato di Azure tramite il portale di Azure, Azure PowerShell, Azure CLI o REST API. I passaggi seguenti mostrano come creare il ruolo utilizzando l'interfaccia della riga di comando di Azure. Se preferisci utilizzare un metodo diverso, fai riferimento a "Documentazione di Azure"

-

Copia il contenuto del"autorizzazioni di ruolo personalizzate per l'agente della console" e salvarli in un file JSON.

-

Modificare il file JSON aggiungendo gli ID di sottoscrizione di Azure all'ambito assegnabile.

È necessario aggiungere l'ID per ogni sottoscrizione di Azure da cui gli utenti creeranno i sistemi Cloud Volumes ONTAP .

Esempio

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Utilizzare il file JSON per creare un ruolo personalizzato in Azure.

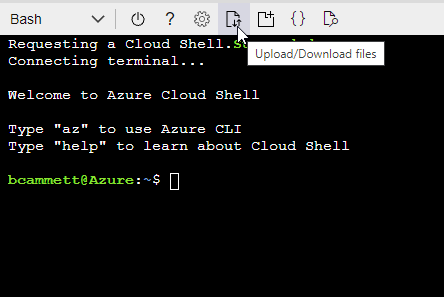

I passaggi seguenti descrivono come creare il ruolo utilizzando Bash in Azure Cloud Shell.

-

Inizio "Azure Cloud Shell" e scegli l'ambiente Bash.

-

Carica il file JSON.

-

Utilizzare l'interfaccia della riga di comando di Azure per creare il ruolo personalizzato:

az role definition create --role-definition agent_Policy.jsonOra dovresti avere un ruolo personalizzato denominato Operatore Console che puoi assegnare alla macchina virtuale dell'agente Console.

-

-

-

Assegnare l'applicazione al ruolo:

-

Dal portale di Azure, aprire il servizio Sottoscrizioni.

-

Seleziona l'abbonamento.

-

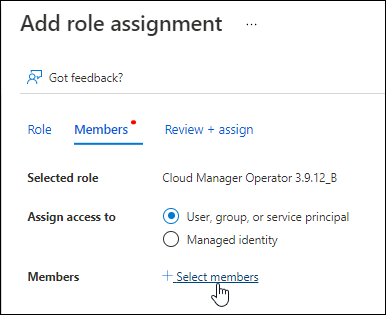

Selezionare Controllo accessi (IAM) > Aggiungi > Aggiungi assegnazione ruolo.

-

Nella scheda Ruolo, seleziona il ruolo Operatore console e seleziona Avanti.

-

Nella scheda Membri, completa i seguenti passaggi:

-

Mantieni selezionato Utente, gruppo o entità servizio.

-

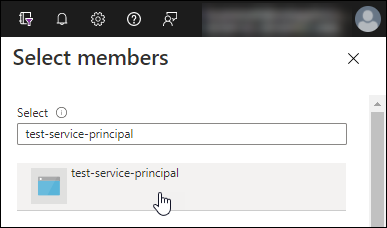

Seleziona Seleziona membri.

-

Cerca il nome dell'applicazione.

Ecco un esempio:

-

Selezionare l'applicazione e fare clic su Seleziona.

-

Selezionare Avanti.

-

-

Seleziona Revisiona + assegna.

L'entità servizio ora dispone delle autorizzazioni di Azure necessarie per distribuire l'agente della console.

Se si desidera distribuire Cloud Volumes ONTAP da più sottoscrizioni di Azure, è necessario associare l'entità servizio a ciascuna di tali sottoscrizioni. Nella NetApp Console, puoi selezionare l'abbonamento che desideri utilizzare durante la distribuzione Cloud Volumes ONTAP.

-

-

Nel servizio Microsoft Entra ID, seleziona Registrazioni app e seleziona l'applicazione.

-

Selezionare Autorizzazioni API > Aggiungi un'autorizzazione.

-

In API Microsoft, seleziona Azure Service Management.

-

Selezionare Accedi ad Azure Service Management come utenti dell'organizzazione e quindi selezionare Aggiungi autorizzazioni.

-

Nel servizio Microsoft Entra ID, seleziona Registrazioni app e seleziona l'applicazione.

-

Copiare l'ID applicazione (client) e l'ID directory (tenant).

Quando si aggiunge l'account Azure alla console, è necessario fornire l'ID dell'applicazione (client) e l'ID della directory (tenant) per l'applicazione. La console utilizza gli ID per effettuare l'accesso in modo programmatico.

-

Aprire il servizio Microsoft Entra ID.

-

Seleziona Registrazioni app e seleziona la tua applicazione.

-

Selezionare Certificati e segreti > Nuovo segreto client.

-

Fornire una descrizione del segreto e una durata.

-

Selezionare Aggiungi.

-

Copia il valore del segreto client.

Il tuo service principal è ora configurato e dovresti aver copiato l'ID dell'applicazione (client), l'ID della directory (tenant) e il valore del client secret. Inserisci queste informazioni in NetApp Console quando aggiungi una credenziale di Azure.

Crea un ruolo e applicalo a un account di servizio che utilizzerai per l'istanza della VM dell'agente Console.

-

Crea un ruolo personalizzato in Google Cloud:

-

Creare un file YAML che includa le autorizzazioni definite in"Criterio dell'agente della console per Google Cloud" .

-

Da Google Cloud, attiva Cloud Shell.

-

Carica il file YAML che include le autorizzazioni richieste per l'agente della console.

-

Crea un ruolo personalizzato utilizzando

gcloud iam roles createcomando.L'esempio seguente crea un ruolo denominato "agente" a livello di progetto:

gcloud iam roles create agent --project=myproject --file=agent.yaml -

-

Crea un account di servizio in Google Cloud:

-

Dal servizio IAM e amministrazione, seleziona Account di servizio > Crea account di servizio.

-

Inserisci i dettagli dell'account di servizio e seleziona Crea e continua.

-

Seleziona il ruolo che hai appena creato.

-

Completa i passaggi rimanenti per creare l'account di servizio.

-

Passaggio 7: abilita le API di Google Cloud

È necessario abilitare diverse API per distribuire Cloud Volumes ONTAP in Google Cloud.

-

"Abilita le seguenti API di Google Cloud nel tuo progetto"

-

API Cloud Build (necessaria per le distribuzioni Cloud Volumes ONTAP in modalità privata tramite Infrastructure Manager)

-

API di Cloud Deployment Manager V2

-

API di Cloud Infrastructure Manager

-

API di registrazione cloud

-

API di Cloud Resource Manager

-

API di Compute Engine

-

API di gestione dell'identità e dell'accesso (IAM)

-

Cloud Key Management Service (KMS) API (necessaria solo se si prevede di utilizzare NetApp Backup and Recovery con chiavi di crittografia gestite dal cliente (CMEK))

-

Cloud Quotas API (necessaria per le distribuzioni Cloud Volumes ONTAP tramite Infrastructure Manager)

-