Collega NetApp Ransomware Resilience a un SIEM per l'analisi e il rilevamento delle minacce

Suggerisci modifiche

Suggerisci modifiche

Un sistema di gestione delle informazioni e degli eventi di sicurezza (SIEM) centralizza i dati di log e degli eventi per fornire informazioni dettagliate sugli eventi di sicurezza e sulla conformità. NetApp Ransomware Resilience supporta l'invio automatico dei dati al tuo SIEM per un'analisi e un rilevamento delle minacce più efficienti.

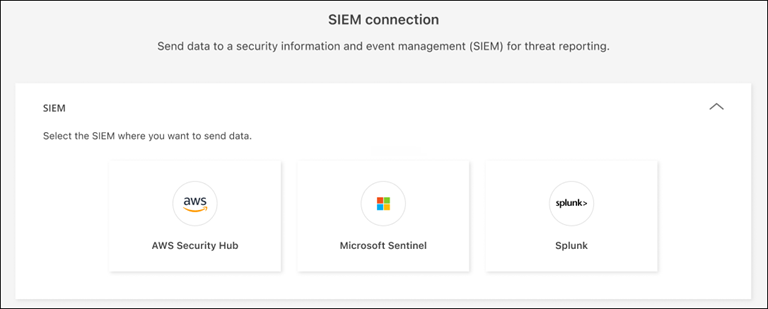

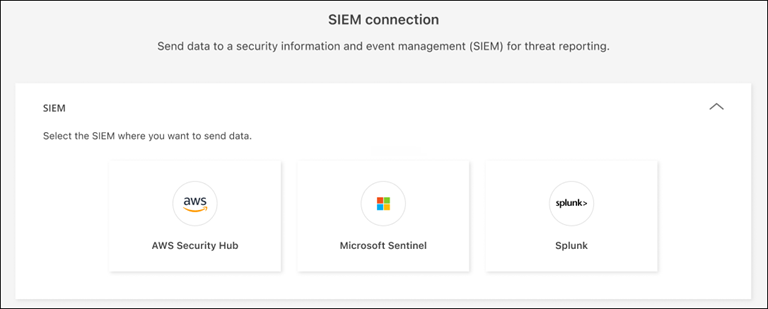

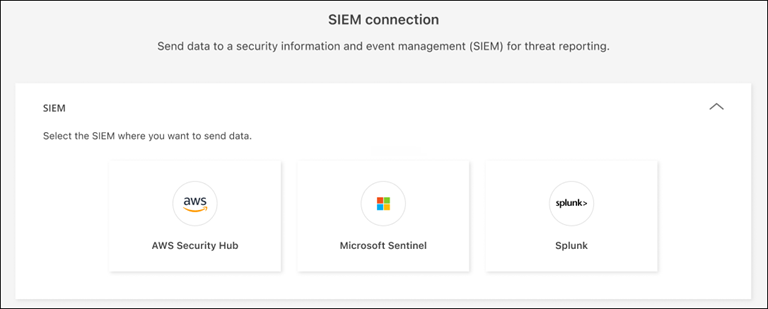

Ransomware Resilience supporta i seguenti sistemi SIEM:

-

AWS Security Hub

-

Google SecOps

-

Microsoft Sentinel

-

Splunk Cloud

-

Splunk Enterprise

|

NetApp Ransomware Resilience fornisce anche "playbook di security orchestration, automation, and response (SOAR)". |

Dati evento inviati a un SIEM

Ransomware Resilience può inviare i seguenti dati sugli eventi al tuo sistema SIEM:

-

contesto:

-

os: Questa è una costante con il valore di ONTAP.

-

os_version: la versione di ONTAP in esecuzione sul sistema.

-

connector_id: ID dell'agente della console che gestisce il sistema.

-

cluster_id: ID del cluster segnalato da ONTAP per il sistema.

-

svm_name: Nome dell'SVM in cui è stato trovato l'avviso.

-

volume_name: Nome del volume su cui si trova l'avviso.

-

volume_id: ID del volume segnalato da ONTAP per il sistema.

-

-

incidente:

-

incident_id: ID incidente generato da Ransomware Resilience per il volume sottoposto ad attacco in Ransomware Resilience.

-

alert_id: ID generato da Ransomware Resilience per il carico di lavoro.

-

gravità: La gravità dei livelli di allerta: "CRITICO", "ALTO", "MEDIO", "BASSO".

-

descrizione: Dettagli sull'avviso rilevato, ad esempio "Un potenziale attacco ransomware rilevato sul carico di lavoro arp_learning_mode_test_2630"

-

titolo: Il nome visualizzato dell'avviso rilevato.

-

criticità: Valutazione della criticità del volume nel tuo ambiente: "CRITICO", "IMPORTANTE", "STANDARD".

-

incident_status: Lo stato attivo dell'incidente, che può essere: "NEW", "RESOLVED", "DISMISSED", "AUTO_RESOLVED".

-

first_detected: Il timestamp che indica quando l'incidente è stato rilevato per la prima volta da Ransomware Resilience.

-

is_readiness_drill: Un valore booleano che indica se l'avviso è un'esercitazione o un incidente reale.

-

protocollo: Il protocollo utilizzato dal volume. I valori possibili sono "iSCSI", "NFS" e "SMB".

-

alert_type: Il tipo di minaccia rilevata. I valori possibili sono "Encryption", "Data destruction", "Data breach" e "Suspicious user behavior".

-

user_name: Il nome utente dell'utente sospetto associato all'avviso.

-

user_id: L'ID utente dell'utente sospetto associato all'avviso.

-

client_ips: Un elenco di indirizzi IP dei client associati all'attività sospetta, applicabile solo per gli avvisi NFS.

-

|

I campi user_name e user_id sono pertinenti solo se hai configurato rilevamento del comportamento dell'utente. |

Configurare AWS Security Hub per il rilevamento delle minacce

Prima di abilitare AWS Security Hub in Ransomware Resilience, è necessario eseguire i seguenti high-level passaggi in AWS Security Hub:

-

Imposta le autorizzazioni in AWS Security Hub.

-

Imposta la chiave di accesso all'autenticazione e la chiave segreta in AWS Security Hub. (Questi passaggi non sono forniti qui.)

-

Vai alla console AWS IAM.

-

Selezionare Politiche.

-

Crea una policy utilizzando il seguente codice in formato JSON:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "NetAppSecurityHubFindings", "Effect": "Allow", "Action": [ "securityhub:BatchImportFindings", "securityhub:BatchUpdateFindings" ], "Resource": [ "arn:aws:securityhub:*:*:product/*/default", "arn:aws:securityhub:*:*:hub/default" ] } ] }

-

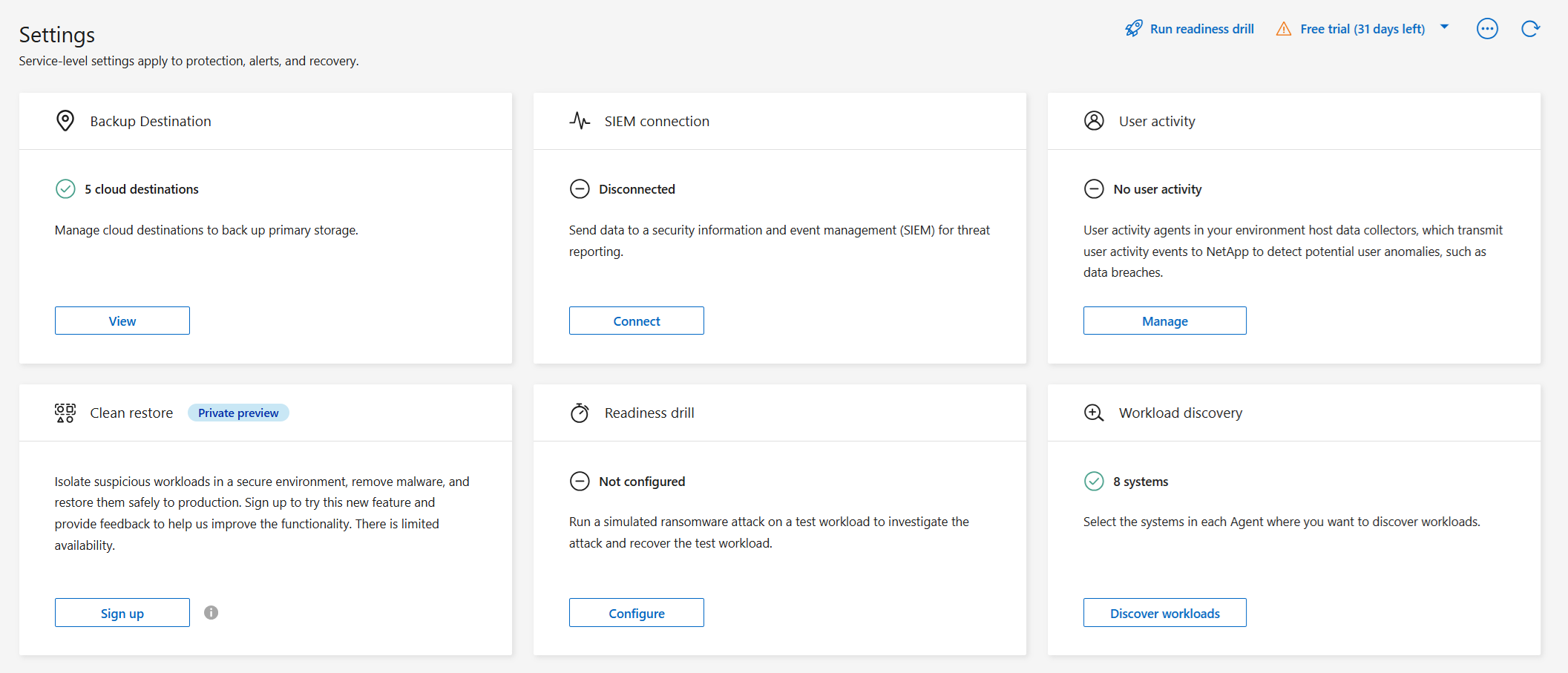

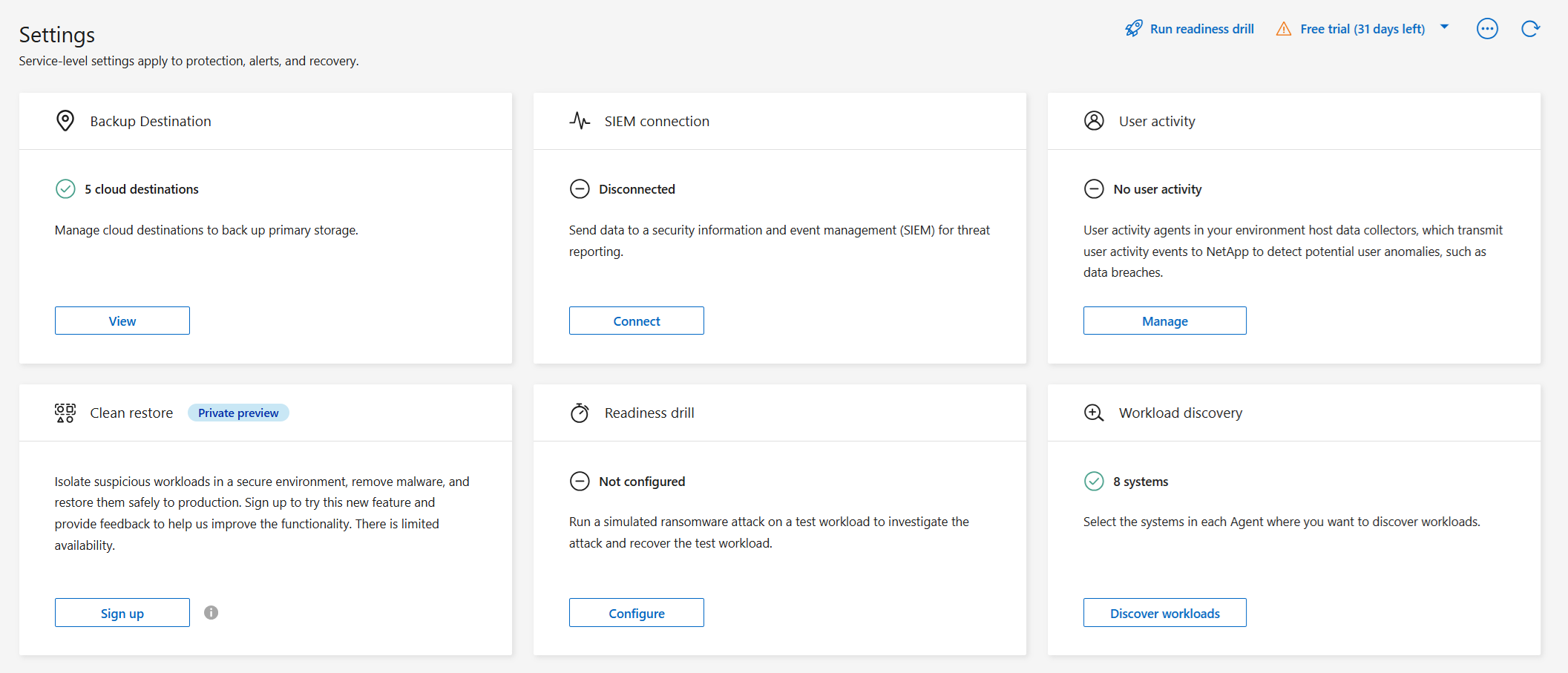

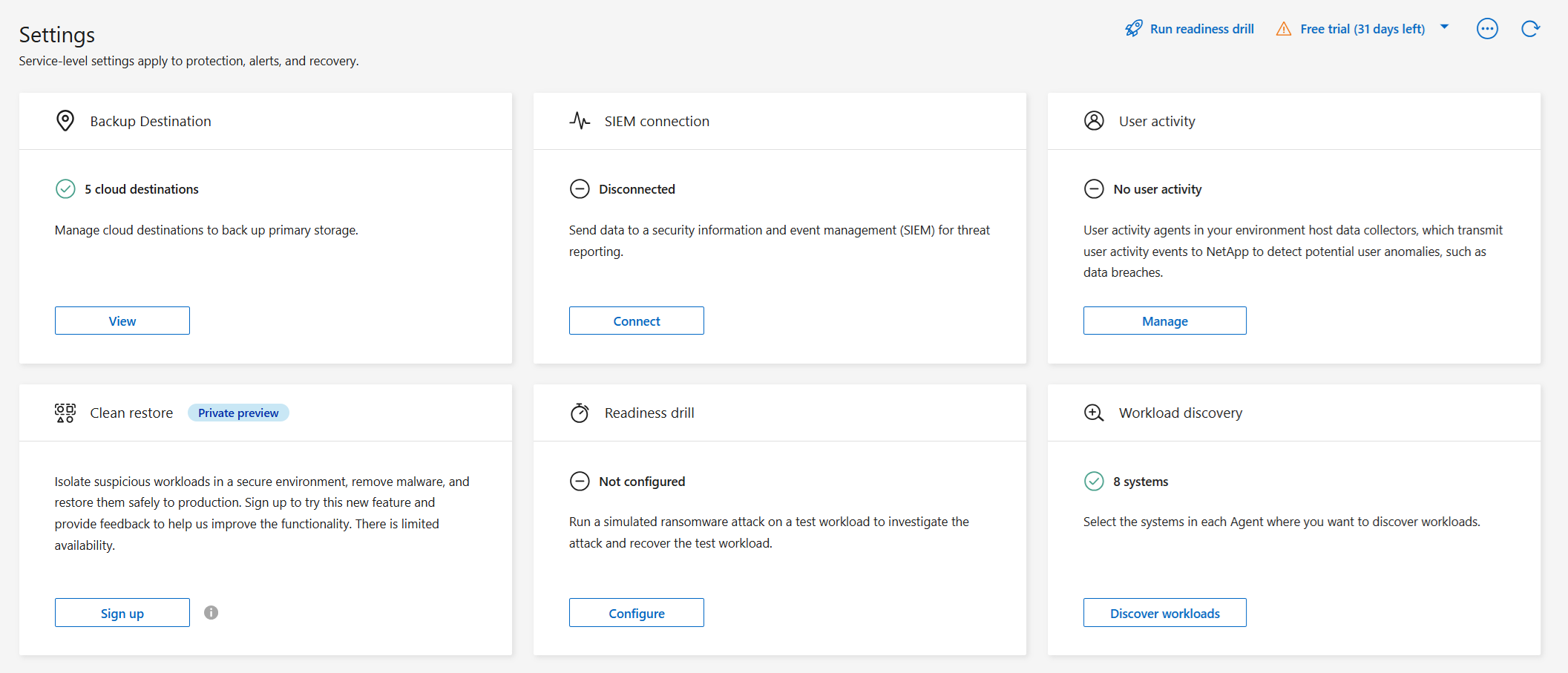

In Ransomware Resilience, seleziona Impostazioni nella barra laterale.

-

Nella pagina Impostazioni, seleziona Connetti nel riquadro Connessione SIEM.

-

Scegli AWS Security Hub come provider SIEM.

-

Esamina le sezioni Autorizzazioni.

-

Espandere la sezione Autenticazione.

-

Inserisci l'Account AWS e seleziona la AWS Region dell'account.

-

Inserisci la chiave di accesso e la chiave segreta da AWS Security Hub.

-

-

Seleziona Connetti per iniziare a inviare i dati SIEM.

Configura Google SecOps per il rilevamento delle minacce

Prima di abilitare Google SecOps in Ransomware Resilience, è necessario registrare il tipo di log e il webhook in Google SecOps per abilitare la connessione tra i servizi.

-

Vai su Google SecOps.

-

Accedere a Impostazioni > Impostazioni SIEM > Tipi di log disponibili.

Si consiglia di utilizzare il tipo di log NETAPP_RANSOMWARE_RESILIENCE. Se non si desidera utilizzare questo tipo di log, creare un tipo di log personalizzato.

-

Se si utilizza il tipo di log NETAPP_RANSOMWARE_RESILIENCE, questo include un parser preconfigurato e non è necessaria alcuna ulteriore azione.

Se si utilizza un tipo di log personalizzato, è necessario creare un parser. Accedere a Impostazioni SIEM > Parser > Crea parser per creare il parser.

-

Vai su Google SecOps.

-

Accedere a Impostazioni > Impostazioni SIEM > Feed.

-

Seleziona Aggiungi nuovo feed.

-

Seleziona il tipo di registro utilizzato nel flusso di lavoro Crea un tipo di registro.

-

Imposta il Tipo di origine su Webhook, quindi salva il feed.

-

Apri la scheda Dettagli. Copia l'URL dell'endpoint Webhook da utilizzare quando ti autentichi in Ransomware Resilience.

-

Apri la scheda Chiave segreta. Genera la chiave segreta oppure copiala se ne hai già creata una. Salva la chiave per utilizzarla quando ti autentichi in Ransomware Resilience.

-

Crea una chiave API utilizzando la procedura per le chiavi API di Google della tua organizzazione.

-

In Ransomware Resilience, seleziona Impostazioni nella barra laterale.

-

Nella pagina Impostazioni, seleziona Connetti nel riquadro Connessione SIEM.

-

Scegli Google SecOps come fornitore SIEM.

-

Esamina le sezioni Prerequisiti e Feed Webhook.

-

Espandere la sezione Autenticazione.

-

Inserisci l'URL del Webhook che hai copiato dall'URL dell'endpoint webhook di Google SecOps.

-

Inserisci la chiave segreta e la chiave API di Google SecOps.

-

-

Seleziona Connetti per iniziare a inviare i dati SIEM.

Configurare Microsoft Sentinel per il rilevamento delle minacce

Prima di abilitare Microsoft Sentinel in Ransomware Resilience, è necessario eseguire i seguenti passaggi high-level in Microsoft Sentinel:

-

Prerequisiti

-

Abilita Microsoft Sentinel.

-

Crea un ruolo personalizzato in Microsoft Sentinel.

-

-

Registrazione

-

Registra Ransomware Resilience per ricevere eventi da Microsoft Sentinel.

-

Crea un segreto per la registrazione.

-

-

Autorizzazioni: assegna le autorizzazioni all'applicazione.

-

Autenticazione: immettere le credenziali di autenticazione per l'applicazione.

-

Vai a Microsoft Sentinel.

-

Creare un'area di lavoro di Log Analytics.

-

Abilita Microsoft Sentinel per utilizzare l'area di lavoro Log Analytics appena creata.

-

Vai a Microsoft Sentinel.

-

Selezionare Abbonamento > Controllo accessi (IAM).

-

Inserisci un nome di ruolo personalizzato. Utilizzare il nome Ransomware Resilience Sentinel Configurator.

-

Copia il seguente JSON e incollalo nella scheda JSON.

{ "roleName": "Ransomware Resilience Sentinel Configurator", "description": "", "assignableScopes":["/subscriptions/{subscription_id}"], "permissions": [ ] } -

Rivedi e salva le tue impostazioni.

-

Vai a Microsoft Sentinel.

-

Selezionare Entra ID > Applicazioni > Registrazioni app.

-

Per il Nome visualizzato dell'applicazione, immettere "Ransomware Resilience".

-

Nel campo Tipo di account supportato, seleziona Solo account in questa directory organizzativa.

-

Selezionare un Indice predefinito in cui verranno inviati gli eventi.

-

Seleziona Recensione.

-

Seleziona Registra per salvare le tue impostazioni.

Dopo la registrazione, l'interfaccia di amministrazione di Microsoft Entra visualizza il riquadro Panoramica dell'applicazione.

-

Vai a Microsoft Sentinel.

-

Selezionare Certificati e segreti > Segreti client > Nuovo segreto client.

-

Aggiungi una descrizione per il segreto della tua applicazione.

-

Seleziona una Scadenza per il segreto oppure specifica una durata personalizzata.

La durata del segreto del cliente è limitata a due anni (24 mesi) o meno. Microsoft consiglia di impostare un valore di scadenza inferiore a 12 mesi. -

Seleziona Aggiungi per creare il tuo segreto.

-

Registrare il segreto da utilizzare nella fase di autenticazione. Una volta che avrai abbandonato questa pagina, il segreto non verrà più visualizzato.

-

Vai a Microsoft Sentinel.

-

Selezionare Abbonamento > Controllo accessi (IAM).

-

Selezionare Aggiungi > Aggiungi assegnazione ruolo.

-

Per il campo Ruoli di amministratore privilegiato, selezionare Ransomware Resilience Sentinel Configurator.

Questo è il ruolo personalizzato che hai creato in precedenza. -

Selezionare Avanti.

-

Nel campo Assegna accesso a, seleziona Utente, gruppo o entità servizio.

-

Seleziona Seleziona membri. Quindi, seleziona Ransomware Resilience Sentinel Configurator.

-

Selezionare Avanti.

-

Nel campo Cosa può fare l'utente, seleziona Consenti all'utente di assegnare tutti i ruoli eccetto i ruoli di amministratore con privilegi Proprietario, UAA, RBAC (consigliato).

-

Selezionare Avanti.

-

Selezionare Rivedi e assegna per assegnare le autorizzazioni.

-

Vai a Microsoft Sentinel.

-

Inserisci le credenziali:

-

Immettere l'ID tenant, l'ID applicazione client e il segreto dell'applicazione client.

-

Seleziona Authenticate.

Una volta completata l'autenticazione, verrà visualizzato il messaggio "Autenticato".

-

-

Immettere i dettagli dell'area di lavoro di Log Analytics per l'applicazione.

-

Selezionare l'ID dell'abbonamento, il gruppo di risorse e l'area di lavoro Log Analytics.

-

-

In Ransomware Resilience, seleziona Impostazioni nella barra laterale.

-

Nella pagina Impostazioni, seleziona Connetti nel riquadro Connessione SIEM.

-

Scegli Microsoft Sentinel come provider SIEM.

-

Esamina le sezioni Prerequisiti, Registrazione e Autorizzazioni per assicurarti di aver completato correttamente ogni passaggio.

-

Espandere la sezione Autenticazione.

-

Inserisci il Directory (tenant) ID, Application (tenant) ID e Client secret. Seleziona Authenticate e attendi che l'interfaccia utente confermi che le credenziali sono state autenticate.

-

Nei menu a tendina, scegli l'Subscription ID, il Resource group e il Log analytics workspace a cui desideri inviare i dati SIEM.

-

-

Seleziona Connetti per iniziare a inviare i dati SIEM.

Configurare Splunk Cloud e Splunk Enterprise per il rilevamento delle minacce

Ransomware Resilience supporta il rilevamento delle minacce con Splunk Cloud e Splunk Enterprise. Prima di abilitare la connessione Splunk in Ransomware Resilience, è necessario:

-

Abilita un HTTP Event Collector in Splunk Cloud o Enterprise per ricevere i dati degli eventi tramite HTTP o HTTPS dalla Console.

-

Crea un token Event Collector in Splunk Cloud o Enterprise.

|

Per Splunk Enterprise, è necessario consentire il traffico Internet pubblico in entrata affinché Ransomware Resilience possa inviare eventi utilizzando i dettagli del raccoglitore di eventi HTTP forniti. |

-

Vai all'ambiente Splunk che hai scelto: Cloud o Enterprise.

-

Selezionare Impostazioni > Inserimento dati.

-

Selezionare HTTP Event Collector > Impostazioni globali.

-

Nel menu a discesa Tutti i token, seleziona Abilitato.

-

Per fare in modo che Event Collector ascolti e comunichi tramite HTTPS anziché HTTP, selezionare Abilita SSL.

-

Inserisci una porta in Numero di porta HTTP per l'HTTP Event Collector. Salva il numero di porta per il processo di autenticazione.

-

Passa a Splunk Cloud o Enterprise.

-

Selezionare Impostazioni > Aggiungi dati.

-

Selezionare Monitor > HTTP Event Collector.

-

Inserisci un nome per il token e seleziona Avanti.

-

Selezionare un Indice predefinito in cui verranno inviati gli eventi, quindi selezionare Revisiona.

-

Verificare che tutte le impostazioni per l'endpoint siano corrette, quindi selezionare Invia.

-

Copia il token e incollalo in un altro documento per averlo pronto per la fase di autenticazione.

-

In Ransomware Resilience, seleziona Impostazioni nella barra laterale.

-

Nella pagina Impostazioni, seleziona Connetti nel riquadro Connessione SIEM.

-

Scegli Splunk come fornitore SIEM.

-

Rivedi le sezioni Event collector e Token per verificare di avere le informazioni corrette.

-

Espandere la sezione Autenticazione.

-

Seleziona il Protocol per l'HTTP Event Collector. Si consiglia di utilizzare HTTPS, ma se SSL non è abilitato per l'HTTP Event Collector, seleziona HTTP.

-

Inserisci l'Host e la Port dell'istanza di Splunk Cloud su cui è in esecuzione l'HTTP Event Collector. La porta deve corrispondere a quella inserita nel processo dell'HTTP Event Collector.

-

Inserisci il token del raccoglitore di eventi che hai creato in Splunk.

-

-

Seleziona Connetti per iniziare a inviare i dati SIEM.