ストレージSnapshotバックアップを使用したSAP HANAシステムの更新処理に関する考慮事項

変更を提案

変更を提案

SAPのライフサイクル管理を最適化するNetAppソリューションは、SAP HANAデータベースとライフサイクル管理ツールに統合されており、効率的なアプリケーション統合データプロテクションと、SAPテストシステムの柔軟なプロビジョニングが組み合わされています。

ターゲットシステムのテナント名

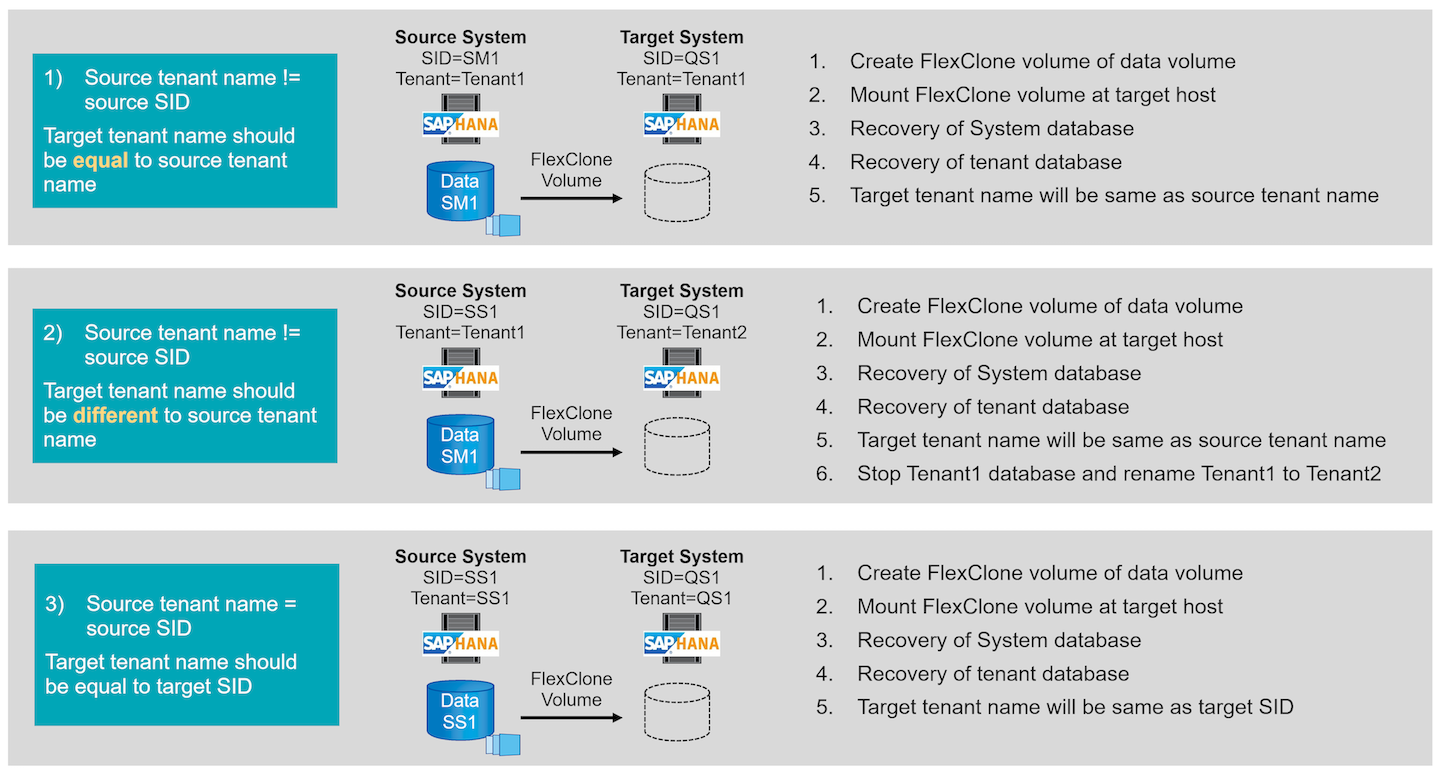

SAP HANAシステムの更新を実行する手順は、次の図に示すように、ソースシステムのテナント構成とターゲットシステムで必要なテナント名によって異なります。

システムデータベースにはテナント名が設定されているため、システムデータベースのリカバリ後にターゲットシステムでもソースシステムのテナント名を使用できます。そのため、ターゲットシステムのテナントは、オプション1に示すように、ソーステナントと同じ名前でしかリカバリできません。ターゲットシステムでテナント名を異なる名前にする必要がある場合は、最初にソーステナントと同じ名前でテナントをリカバリし、必要なターゲットテナント名に変更する必要があります。これはオプション2です。

ただし、テナント名がシステムのSIDと同じであるシングルテナントのSAP HANAシステムは例外です。これは、SAP HANAの初回インストール後のデフォルトの設定です。この特定の構成は、SAP HANAデータベースによってフラグ付けされます。この場合、ターゲットシステムでのテナントリカバリは、ターゲットシステムのテナント名を使用して実行できます。この名前は、ターゲットシステムのシステムSIDと同じである必要もあります。このワークフローをオプション3に示します。

|

この設定フラグは、テナントの作成、名前変更、削除処理がソースシステムで実行されるとすぐにSAP HANAデータベースによって削除されます。したがって、構成をTenant = SIDの状態に戻しても、フラグは使用できなくなり、ワークフロー3でのテナントのリカバリに関する例外は実行できなくなります。この場合、必要なワークフローはオプション2です。 |

SAP HANAの暗号化を有効にしたシステム更新ワークフロー

SAP HANA 永続暗号化が有効になっていて、暗号化ルート キーに使用されるセキュア ストア(インスタンス SFSS またはローカル セキュア ストア LSS)に応じて、ターゲット システムで SAP HANA データベースを回復する前に追加の手順が必要になります。

SFSS では、ルート キーはファイル システム内に保存されるため、HANA データベースに加えて個別にバックアップする必要があります。HANA データベースの復旧を可能にするには、ルート キーのバックアップをターゲット システムにインポートする必要があります。ルート キーが変更されていない場合は、これを 1 回だけ実行する必要があります。

LSSを使用すると、ルートキーはHANAデータベースとともに1回の操作でバックアップおよびリストアされます。HANAデータベースをリカバリするには、ルートキーのバックアップに使用されたパスワードが必要です。

必要な操作については、以降の章で詳しく説明します。

セキュア ストア SFSS

ソースシステムで、システムデータベースおよびすべてのテナントデータベースの暗号化ルートキーのバックアップを作成する必要があります。リカバリ処理を実行する前に、バックアップファイルをターゲットシステムにコピーし、ルートキーをバックアップからインポートする必要があります。

も参照してください "『 SAP HANA Administration Guide 』をご覧ください"。

ルートキーのバックアップ

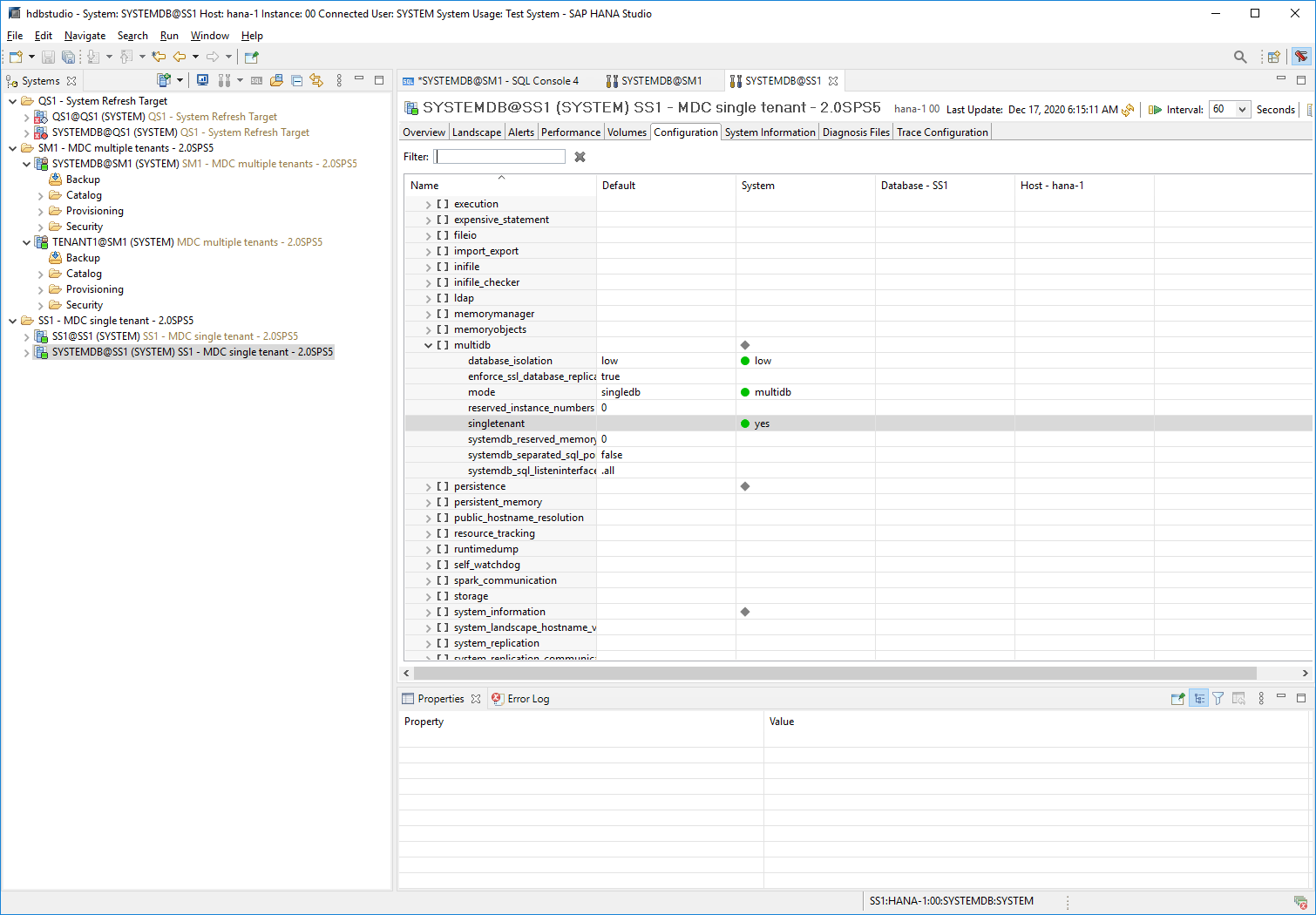

ルートキーに変更があった場合は、常にルートキーのバックアップが必要です。backupコマンドでは、CLIパラメータとしてDBIDを指定する必要があります。DBIDは、次のSQLステートメントを使用して識別できます。

SQLステートメントおよびその他のドキュメントについては、『SAP HANA Admin Guide』を参照してください。 "ルートキーのバックアップ| SAPヘルプポータル" 以下の手順は、シングルテナントSS1を使用するHANAシステムに必要な処理を示しており、ソースシステムで実行されます。

-

システムおよびテナント(SS1)データベースのバックアップパスワードを設定します(まだ設定していない場合)。

hdbsql SYSTEMDB=> ALTER SYSTEM SET ENCRYPTION ROOT KEYS BACKUP PASSWORD Netapp123; 0 rows affected (overall time 3658.128 msec; server time 3657.967 msec) hdbsql SYSTEMDB=> hdbsql SS1=> ALTER SYSTEM SET ENCRYPTION ROOT KEYS BACKUP PASSWORD Netapp123; 0 rows affected (overall time 2424.236 msec; server time 2424.010 msec) hdbsql SS1=>

-

システムおよびテナント(SS1)データベースのルートキーのバックアップを作成します。

ss1adm@hana-1:/usr/sap/SS1/home> /usr/sap/SS1/HDB00/exe/hdbnsutil -backupRootKeys root-key-backup-SS1-SYSTEMDB.rkb --dbid=1 --type='ALL' Exporting root key backup for database SYSTEMDB (DBID: 1) to /usr/sap/SS1/home/root-key-backup-SS1-SYSTEMDB.rkb done. ss1adm@hana-1:/usr/sap/SS1/home> /usr/sap/SS1/HDB00/exe/hdbnsutil -backupRootKeys root-key-backup-SS1-SS1.rkb --dbid=3 --type='ALL' Exporting root key backup for database SS1 (DBID: 3) to /usr/sap/SS1/home/root-key-backup-SS1-SS1.rkb done.

-

ルートキーのバックアップの検証(オプション)

ss1adm@hana-1:/usr/sap/SS1/home> ls -al root* -rw-r----- 1 ss1adm sapsys 1440 Apr 24 07:00 root-key-backup-SS1-SS1.rkb -rw-r----- 1 ss1adm sapsys 1440 Apr 24 06:54 root-key-backup-SS1-SYSTEMDB.rkb ss1adm@hana-1:/usr/sap/SS1/home> ss1adm@hana-1:/usr/sap/SS1/home> /usr/sap/SS1/HDB00/exe/hdbnsutil -validateRootKeysBackup root-key-backup-SS1-SS1.rkb Please Enter the password: Successfully validated SSFS backup file /usr/sap/SS1/home/root-key-backup-SS1-SS1.rkb done. ss1adm@hana-1:/usr/sap/SS1/home> /usr/sap/SS1/HDB00/exe/hdbnsutil -validateRootKeysBackup root-key-backup-SS1-SYSTEMDB.rkb Please Enter the password: Successfully validated SSFS backup file /usr/sap/SS1/home/root-key-backup-SS1-SYSTEMDB.rkb done.

ターゲットシステムでのルートキーのインポート

最初のシステム更新処理では、最初にルートキーをインポートする必要があります。ソースシステムでルートキーが変更されていない場合は、追加のインポートは必要ありません。importコマンドでは、CLIパラメータとしてDBIDを指定する必要があります。DBIDは、ルートキーのバックアップと同じ方法で識別できます。

-

このセットアップでは、ルートキーがソースシステムからNFS共有にコピーされます。

hana-1:~ # cp /usr/sap/SS1/home/root-key-backup-SS1-SS1.rkb /mnt/sapcc-share/SAP-System-Refresh/ hana-1:~ # cp /usr/sap/SS1/home/root-key-backup-SS1-SYSTEMDB.rkb /mnt/sapcc-share/SAP-System-Refresh/

-

これで、hdbnsutilを使用してルートキーをインポートできるようになりました。コマンドでは、システムおよびテナントデータベースのDBIDを指定する必要があります。バックアップパスワードも必要です。

qs1adm@hana-7:/usr/sap/QS1/HDB11> ./exe/hdbnsutil -recoverRootKeys /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SYSTEMDB.rkb --dbid=1 --type=ALL Please Enter the password: Importing root keys for DBID: 1 from /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SYSTEMDB.rkb Successfully imported root keys from /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SYSTEMDB.rkb done. qs1adm@hana-7:/usr/sap/QS1/HDB11> ./exe/hdbnsutil -recoverRootKeys /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SS1.rkb --dbid=3 --type=ALL Please Enter the password: Importing root keys for DBID: 3 from /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SS1.rkb Successfully imported root keys from /mnt/sapcc-share/SAP-System-Refresh/root-key-backup-SS1-SS1.rkb done. qs1adm@hana-7:/usr/sap/QS1/HDB11>

ルートキーのインポート(ターゲットにDBIDが存在しない場合)

前の章で説明したように、DBIDは、システムおよびすべてのテナントデータベースのルートキーをインポートするために必要です。システムデータベースでは常にDBID=0ですが、テナントデータベースでは異なるDBIDを使用できます。

上の出力は、DBID=3、DBID=4の2つのテナントを示しています。ターゲットシステムがDBID=4のテナントをまだホストしていない場合、ルートキーのインポートは失敗します。その場合は、まずシステムデータベースをリカバリしてから、DBID=4のテナントのキーをインポートする必要があります。

セキュア ストア LSS

|

少なくとも HANA バージョン 2.00.088 を使用する必要があります。そうでない場合、説明されている手順は機能しません。SAP ノート 3613110 も参照してください。 |

暗号化と LSS を使用する HANA システムを復旧するには、ルート キーのバックアップに使用されたパスワードが必要です。

SQL文

alter system set encryption root keys backup password <backup-pw-of-source-system>;

ターゲット システムの LSS 構成でソース システムのパスワードを設定するために使用できます。システム データベースとテナント データベースには同じステートメントを使用する必要があります。

事前にパスワードが設定されていない場合は、リカバリ処理中にパスワードを入力できます。

システムデータベース:

./exe/Python/bin/python /usr/sap/QM1/HDB22/exe/python_support/recoverSys.py --command "RECOVER DATA USING SNAPSHOT CLEAR LOG ENCRYPTION ROOT KEYS BACKUP PASSWORD '<backup-pw-of-source-system>'"

テナントデータベース:

hdbsql SYSTEMDB=> RECOVER DATA for QM1 USING SNAPSHOT CLEAR LOG ENCRYPTION ROOT KEYS BACKUP PASSWORD '<backup-pw-of-source-system>';