Erfahren Sie mehr über die Identitäts- und Zugriffsverwaltung der NetApp Console

Änderungen vorschlagen

Änderungen vorschlagen

Nutzen Sie die NetApp Console's Identity and Access Management (IAM), um Ihre NetApp Ressourcen zu organisieren und den Zugriff entsprechend Ihrer Unternehmensstruktur – nach Standort, Abteilung oder Projekt – zu steuern.

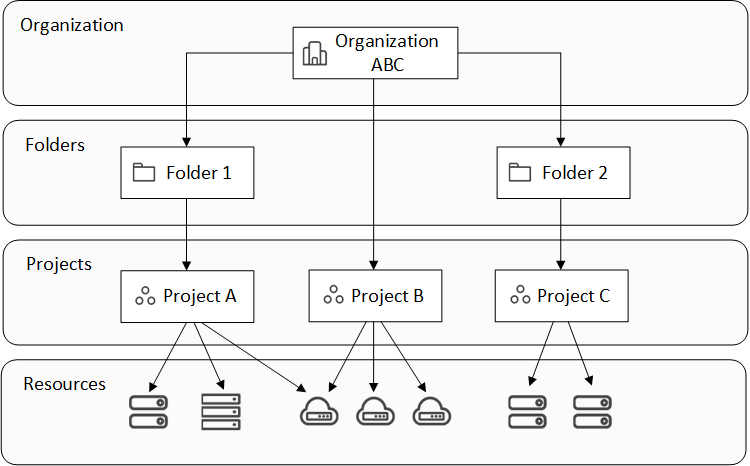

Sie organisieren Ressourcen in einer Hierarchie: An oberster Stelle steht die Organisation, dann folgen Ordner (die wiederum andere Ordner oder Projekte enthalten können) und schließlich Projekte, die Speichersysteme, Workloads und Agenten umfassen.

Weisen Sie Zugriffsrollen auf Organisations-, Ordner- oder Projektebene zu, damit Benutzer den richtigen Zugriff auf Ressourcen haben.

|

Sie benötigen die Rolle Super admin, Organization admin oder Folder or project admin, um IAM in der NetApp Console zu verwalten. |

Das folgende Bild veranschaulicht diese Hierarchie auf einer grundlegenden Ebene.

Komponenten für Identitäts- und Zugriffsmanagement

Das NetApp Console IAM basiert auf drei Komponententypen: Organisationskomponenten, die die Hierarchie definieren, Ressourcen, die innerhalb dieser Hierarchie zugewiesen werden, und Mitglieder und Rollen, die steuern, wer worauf Zugriff hat.

NetApp Console-Organisationskomponenten

Die organisatorischen Komponenten – Organisation, Ordner und Projekte – bilden eine Hierarchie, die festlegt, wie Ressourcen gruppiert und wie der Zugriff delegiert wird.

- Organisation

-

Eine Organisation bildet die oberste Ebene des Console IAM-Systems und repräsentiert in der Regel Ihr Unternehmen. Ihre Organisation besteht aus Ordnern, Projekten, Mitgliedern, Rollen und Ressourcen. Ressourcen sind Projekten zugeordnet, und Mitgliedern werden Rollen auf Organisations-, Ordner- oder Projektebene zugewiesen.

Sie können Ihre Organisation auch verifizieren, um sie mit Ihrer NetApp Geschäftskonto-Identität zu verknüpfen und so eine konsistente Governance über NetApp Systeme hinweg sicherzustellen. "Erfahren Sie mehr über verifizierte Organisationen in der NetApp Console".

- Projekte

-

Projekte gruppieren Speicherressourcen. Weisen Sie Ressourcen Projekten zu und gewähren Sie Benutzern Zugriff auf Projektebene. Ressourcen können mehreren Projekten zugeordnet sein. Benutzer mit Projektzugriff können die zugehörigen Ressourcen nutzen.

Sie können beispielsweise ein lokales ONTAP System einem einzelnen Projekt oder allen Projekten in Ihrer Organisation zuordnen, je nach Ihren Bedürfnissen.

- Ordner

-

Gruppieren Sie verwandte Projekte in Ordnern, um sie nach Standort, Site oder Geschäftsbereich zu organisieren. Sie können Ressourcen nicht direkt mit Ordnern verknüpfen, aber wenn Sie einem Benutzer eine Rolle auf Ordnerebene zuweisen, erhält er Zugriff auf alle Projekte in diesem Ordner.

|

Benutzer mit der Rolle „Organisationsadministrator“ können Ressourcen zu einem Ordner hinzufügen, um die Aufgabe, die Ressource Projekten zuzuordnen, an die Ordner- oder Projektadministratoren des jeweiligen Ordners zu delegieren. "Informationen zum Verknüpfen einer Ressource mit einem Ordner". |

Ressourcen

Eine Ressource ist eine Entität, die der Console bekannt ist und die einem Projekt zugewiesen werden kann. Ressourcen umfassen Speichersysteme, Keystone-Abonnements, einige NetApp Backup and Recovery-Workloads sowie Console-Agenten.

Verknüpfen Sie eine Ressource mit einem Projekt, damit Benutzer mit Zugriff auf das Projekt die Ressource nutzen können.

Beispielsweise können Sie ein Cloud Volumes ONTAP -System einem einzelnen Projekt oder allen Projekten in Ihrer Organisation zuordnen. Wie Sie eine Ressource zuordnen, hängt von den Bedürfnissen Ihrer Organisation ab.

- Speichersysteme

-

Speichersysteme sind die primären Ressourcen, die Sie in NetApp Console verwalten. NetApp Console unterstützt die Verwaltung sowohl lokaler als auch Cloud-Speichersysteme. Fügen Sie einem Projekt ein Speichersystem hinzu, damit Benutzer mit Zugriff auf das Projekt darauf zugreifen können.

Speichersysteme werden automatisch dem Projekt zugeordnet, in dem sie hinzugefügt werden, aber Sie können sie auf der Seite Ressourcen auch anderen Projekten oder Ordnern zuordnen. Sie können FSx for NetApp ONTAP-Speichersysteme nicht Projekten oder Ordnern zuordnen, aber Sie können sie auf der Seite Systeme oder unter Workloads einsehen.

- Keystone -Abonnements

-

Keystone-Abonnements sind außerdem Ressourcen, die Sie Projekten zuordnen können, um Benutzern Zugriff auf das Abonnement in der NetApp Console zu gewähren.

- Backup and Recovery-Workloads (Oracle und Microsoft SQL Server)

-

Einige Backup and Recovery Workloads werden ebenfalls als Ressourcen betrachtet. Weisen Sie einen Backup and Recovery Workload einem Projekt zu, um Benutzern Zugriff zu gewähren.

- Konsolenagenten

-

Organisationsadministratoren erstellen Konsolenagenten, um Speichersysteme zu verwalten und NetApp Datenservices zu aktivieren. Agenten sind zunächst dem Projekt zugeordnet, in dem sie erstellt wurden, können aber von Administratoren über die Seite Agenten anderen Projekten hinzugefügt werden.

Mitglieder und Rollen

Mitglieder sind die Benutzer und Dienstkonten in Ihrer Organisation. Rollen definieren, welche Aktionen sie ausführen können und auf welcher Ebene der Hierarchie—Organisation, Ordner oder Projekt.

- Mitglieder

-

Mitglieder Ihrer Organisation sind Benutzerkonten oder Dienstkonten. Ein Dienstkonto wird normalerweise von einer Anwendung verwendet, um bestimmte Aufgaben ohne menschliches Eingreifen abzuschließen.

Fügen Sie Mitglieder zu Ihrer Organisation hinzu, nachdem diese sich bei NetApp Console registriert haben. Nachdem Sie sie hinzugefügt haben, weisen Sie Rollen zu, um Zugriff auf Ressourcen zu gewähren. Sie können Dienstkonten manuell innerhalb der Console hinzufügen oder deren Erstellung und Verwaltung über die NetApp Console IAM API automatisieren.

- Zugriffsrollen

-

Die Konsole bietet Zugriffsrollen, die Sie den Mitgliedern Ihrer Organisation zuweisen können.

Wenn Sie einem Mitglied eine Rolle zuweisen, können Sie diese Rolle für die gesamte Organisation, einen bestimmten Ordner oder ein bestimmtes Projekt vergeben. Die ausgewählte Rolle gewährt dem Mitglied Zugriff auf die Ressourcen im ausgewählten Teil der Hierarchie.

NetApp Console bietet granulare Rollen, die dem Prinzip der „minimalen Berechtigung“ folgen, was bedeutet, dass die Zugriffsrollen so gestaltet sind, dass Benutzer nur Zugriff auf das erhalten, was sie benötigen.

Benutzer können im Zuge der Erweiterung ihrer Aufgaben mehrere Rollen übernehmen.

Beispiele für IAM-Strategien

Die richtige IAM-Struktur hängt von der Größe Ihres Unternehmens und der Organisation Ihrer Teams ab. Die folgenden Beispiele zeigen, wie verschiedene Organisationen die IAM-Hierarchie nutzen können, um den Zugriff effektiv zu verwalten.

Strategie für kleine Organisationen

Für Organisationen mit weniger als 50 Benutzern und zentralisierter Speicherverwaltung empfiehlt sich ein vereinfachter Ansatz mit den Rollen Super-Administrator und Super-Betrachter.

Beispiel: ABC Corporation (5-köpfiges Team)

-

Struktur: Einzelne Organisation mit 3 Projekten (Produktion, Entwicklung, Backup)

-

Rollen:

-

2 hochrangige Mitglieder: Super-Admin-Rolle für vollen administrativen Zugriff

-

3 Teammitglieder: Superbeobachter-Rolle zur Überwachung ohne Änderungsrechte

-

-

Agentenstrategie: Ein einziger Agent ist allen Projekten für den gemeinsamen Ressourcenzugriff zugeordnet

-

Vorteile: Vereinfachte Administration, reduzierte Rollenkomplexität, geeignet für Teams, die einen breiten Zugriff benötigen

Strategie für ein multiregionales Unternehmen

Bei großen Organisationen mit regionalen Niederlassungen und spezialisierten Teams empfiehlt sich ein hierarchischer Ansatz mit Ordnern, die geografische oder Geschäftsbereichsgrenzen repräsentieren.

Beispiel: XYZ Corporation (multinationales Unternehmen)

-

Struktur: Organisation > Regionale Ordner (Nordamerika, Europa, Asien-Pazifik) > Projektordner pro Region

-

Plattformrollen:

-

1 Organisationsverwaltung: Globale Aufsicht und Richtlinienmanagement

-

3 Ordner- oder Projektadministratoren: Regionale Kontrolle (einer pro Region)

-

1 Verbandsverwaltung: Integration des Corporate Identity Providers

-

-

Speicherrollen nach Region:

-

9 Speicheradministration: Speichersysteme in zugewiesenen Regionen erkennen und verwalten

-

2 Speicheranzeige: Überwachen Sie Speicherressourcen regionsübergreifend

-

1 Systemgesundheitsspezialist: Speicherzustand ohne Systemänderungen verwalten

-

-

Datendienstrollen:

-

Administrator für Datensicherung und -wiederherstellung: Projektbezogen basierend auf den Aufgaben im Bereich Datensicherung

-

Administrator für Ransomware-Resilienz: Überwachung der Sicherheitsteams in verschiedenen Projekten

-

-

Agentenstrategie: Regionale Agenten, die geeigneten geografischen Projekten zugeordnet sind

-

Vorteile: Erhöhte Sicherheit durch Rollentrennung, regionale Autonomie und Einhaltung lokaler Vorschriften

Strategie der Fachbereichsspezialisierung

Für Organisationen mit spezialisierten Teams, die einen spezifischen Zugriff auf Datendienste benötigen, sollten gezielte Rollenzuweisungen auf der Grundlage funktionaler Verantwortlichkeiten verwendet werden.

Beispiel: TechCorp (mittelgroßes Technologieunternehmen)

-

Struktur: Organisation > Abteilungsordner (IT, Sicherheit, Entwicklung) > projektspezifische Ressourcen

-

Spezialisierte Rollen:

-

Sicherheitsteam: Administrator für Ransomware-Resilienz und Klassifizierungsbetrachter (Rollen)

-

Backup-Team: Super-Administrator für Backup und Wiederherstellung für umfassende Backup-Operationen

-

Entwicklungsteam: Speicheradministrator für die Testumgebungsverwaltung

-

Compliance-Team: Analyst für operative Unterstützung für Überwachung und Fallmanagement

-

-

Agentenstrategie: Agenten, die mit Abteilungsprojekten basierend auf Ressourcenverantwortung verknüpft sind

-

Vorteile: Maßgeschneiderte Zugangskontrolle, verbesserte betriebliche Effizienz und klare Verantwortlichkeit für spezialisierte Aufgaben