Manuelles Installieren des Konsolen-Agents in Azure

Änderungen vorschlagen

Änderungen vorschlagen

Um den Konsolen-Agent manuell auf Ihrem eigenen Linux-Host zu installieren, müssen Sie die Hostanforderungen überprüfen, Ihr Netzwerk einrichten, Azure-Berechtigungen vorbereiten, den Konsolen-Agent installieren und dann die vorbereiteten Berechtigungen bereitstellen.

Durch die Bereitstellung eines Agenten in Azure wird eine VM gestartet, auf der Linux und die Console-Agent-Software in einem VNet Ihrer Wahl ausgeführt werden.

|

Stellen Sie einen Konsolenagenten in derselben Azure-Region wie die Cloud Volumes ONTAP-Systeme, die er verwaltet, oder in der "Azure-Regionenpaar" bereit. Dadurch wird sichergestellt, dass eine Azure Private Link-Verbindung zwischen Cloud Volumes ONTAP und den zugehörigen Speicherkonten verwendet wird. |

-

"Erfahren Sie, wann Sie in Azure manuell bereitstellen sollten".

-

Sie sollten überprüfen"Einschränkungen des Konsolenagenten" .

Schritt 1: Hostanforderungen prüfen

Die Konsolenagent-Software muss auf einem Host ausgeführt werden, der bestimmte Betriebssystemanforderungen, RAM-Anforderungen, Portanforderungen usw. erfüllt.

|

Der Konsolenagent reserviert den UID- und GID-Bereich von 19000 bis 19200. Dieser Bereich ist fest und kann nicht geändert werden. Wenn Drittanbietersoftware auf Ihrem Host UIDs oder GIDs innerhalb dieses Bereichs verwendet, schlägt die Agenteninstallation fehl. NetApp empfiehlt die Verwendung eines Hosts, der frei von Software von Drittanbietern ist, um Konflikte zu vermeiden. |

- Dedizierter Host

-

Der Konsolenagent benötigt einen dedizierten Host. Jede Architektur wird unterstützt, sofern sie diese Größenanforderungen erfüllt:

-

CPU: 8 Kerne oder 8 vCPUs

-

Arbeitsspeicher: 32 GB

-

Festplattenspeicher: Für den Host werden 165 GB empfohlen, mit den folgenden Partitionsanforderungen:

-

/opt: 120 GiB Speicherplatz müssen verfügbar seinDer Agent verwendet

/optzur Installation des/opt/application/netappVerzeichnis und dessen Inhalt. -

/var: 40 GiB Speicherplatz müssen verfügbar seinDer Console-Agent benötigt diesen Bereich in

/var, da Podman oder Docker so konzipiert sind, dass die Container in diesem Verzeichnis erstellt werden. Genauer gesagt, werden die Container im/var/lib/containers/storageVerzeichnis und/var/lib/dockerfür Docker erstellt. Externe Mounts oder symbolische Links funktionieren für diesen Bereich nicht.

-

-

- Azure-VM-Größe

-

Ein Instanztyp, der die CPU- und RAM-Anforderungen erfüllt. NetApp empfiehlt Standard_D8s_v3.

- Hypervisor

-

Es ist ein Bare-Metal- oder gehosteter Hypervisor erforderlich, der für die Ausführung eines unterstützten Betriebssystems zertifiziert ist.

- Betriebssystem- und Containeranforderungen

-

Der Konsolenagent wird von den folgenden Betriebssystemen unterstützt, wenn die Konsole im Standardmodus oder eingeschränkten Modus verwendet wird. Vor der Installation des Agenten ist ein Container-Orchestrierungstool erforderlich.

| Betriebssystem | Unterstützte Betriebssystemversionen | Unterstützte Agent-Versionen | Erforderliches Container-Tool | SELinux |

|---|---|---|---|---|

Red Hat Enterprise Linux |

9,6

|

4.0.0 oder höher mit der Konsole im Standardmodus oder eingeschränkten Modus |

Podman Version 5.4.0 mit podman-compose 1.5.0. |

|

Unterstützt im Durchsetzungsmodus oder im Permissivmodus |

9,1 bis 9,4

|

3.9.50 oder höher mit der Konsole im Standardmodus oder eingeschränkten Modus |

Podman Version 4.9.4 mit podman-compose 1.5.0. |

|

Unterstützt im Durchsetzungsmodus oder im Permissivmodus |

8,6 bis 8,10

|

3.9.50 oder höher mit der Konsole im Standardmodus oder eingeschränkten Modus |

Podman Version 4.6.1 oder 4.9.4 mit podman-compose 1.0.6. |

|

Unterstützt im Durchsetzungsmodus oder im Permissivmodus |

Ubuntu |

24,04 LTS |

3.9.45 oder höher mit der NetApp Console im Standardmodus oder eingeschränkten Modus |

|

Docker Engine 23.0.6 bis 28.0.0. |

Nicht unterstützt |

22,04 LTS |

3.9.50 oder höher |

Schritt 2: Installieren Sie Podman oder Docker Engine

Abhängig von Ihrem Betriebssystem ist vor der Installation des Agenten entweder Podman oder Docker Engine erforderlich.

-

Podman wird für Red Hat Enterprise Linux 8 und 9 benötigt.

-

Für Ubuntu ist Docker Engine erforderlich.

Befolgen Sie diese Schritte, um Podman zu installieren und zu konfigurieren:

-

Aktivieren und starten Sie den Dienst podman.socket

-

Installieren Sie Python3

-

Installieren Sie das podman-compose-Paket (variiert je nach Red Hat-Version)

-

Fügen Sie podman-compose zur Umgebungsvariablen PATH hinzu

-

Wenn Sie Red Hat Enterprise Linux verwenden, überprüfen Sie, ob Ihre Podman-Version Netavark Aardvark DNS anstelle von CNI verwendet

|

Passen Sie den Aardvark-DNS-Port (Standard: 53) nach der Installation des Agenten an, um DNS-Portkonflikte zu vermeiden. Befolgen Sie die Anweisungen zum Konfigurieren des Ports. |

-

Entfernen Sie das Podman-Docker-Paket, falls es auf dem Host installiert ist.

dnf remove podman-docker rm /var/run/docker.sock -

Installieren Sie Podman.

Sie können Podman aus den offiziellen Red Hat Enterprise Linux-Repositories beziehen.

-

Für Red Hat Enterprise Linux 9,6:

sudo dnf install podman-5:<version>Dabei ist <Version> die unterstützte Version von Podman, die Sie installieren. Sehen Sie sich die unterstützten Podman-Versionen an .

-

Für Red Hat Enterprise Linux 9.1 bis 9.4:

sudo dnf install podman-4:<version>Dabei ist <Version> die unterstützte Version von Podman, die Sie installieren. Sehen Sie sich die unterstützten Podman-Versionen an .

-

Für Red Hat Enterprise Linux 8:

sudo dnf install podman-4:<version>Dabei ist <Version> die unterstützte Version von Podman, die Sie installieren. Sehen Sie sich die unterstützten Podman-Versionen an .

-

-

Aktivieren und starten Sie den Dienst podman.socket.

sudo systemctl enable --now podman.socket -

Installieren Sie python3.

sudo dnf install python3 -

Installieren Sie das EPEL-Repository-Paket, falls es auf Ihrem System noch nicht verfügbar ist.

Dieser Schritt ist erforderlich, da podman-compose im Repository „Extra Packages for Enterprise Linux“ (EPEL) verfügbar ist.

-

Bei Verwendung von Red Hat Enterprise 9:

-

Installieren Sie das EPEL-Repository-Paket.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-9.noarch.rpm+

-

Installieren Sie das Podman-Compose-Paket 1.5.0.

sudo dnf install podman-compose-1.5.0

-

-

Bei Verwendung von Red Hat Enterprise Linux 8:

-

Installieren Sie das EPEL-Repository-Paket.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpm -

Installieren Sie das Podman-Compose-Paket 1.0.6.

sudo dnf install podman-compose-1.0.6Verwenden des dnf installDer Befehl erfüllt die Anforderung zum Hinzufügen von „podman-compose“ zur Umgebungsvariablen PATH. Der Installationsbefehl fügt podman-compose zu /usr/bin hinzu, das bereits imsecure_pathOption auf dem Host. -

Wenn Sie Red Hat Enterprise Linux 8 verwenden, überprüfen Sie, ob Ihre Podman-Version NetAvark mit Aardvark DNS anstelle von CNI verwendet.

-

Überprüfen Sie, ob Ihr Netzwerk-Backend auf CNI eingestellt ist, indem Sie den folgenden Befehl ausführen:

podman info | grep networkBackend -

Wenn das Netzwerk-Backend auf

CNI, müssen Sie es ändern innetavark. -

Installieren

netavarkUndaardvark-dnsmit dem folgenden Befehl:dnf install aardvark-dns netavark -

Öffnen Sie die

/etc/containers/containers.confDatei und ändern Sie die Option network_backend, um „netavark“ anstelle von „cni“ zu verwenden.Wenn

/etc/containers/containers.confnicht vorhanden ist, nehmen Sie die Konfigurationsänderungen vor, um/usr/share/containers/containers.conf. -

Starten Sie Podman neu.

systemctl restart podman -

Bestätigen Sie mit dem folgenden Befehl, dass networkBackend jetzt in „netavark“ geändert wurde:

podman info | grep networkBackend

-

-

Befolgen Sie die Dokumentation von Docker, um Docker Engine zu installieren.

-

"Installationsanweisungen von Docker anzeigen"

Befolgen Sie die Schritte, um eine unterstützte Docker Engine-Version zu installieren. Installieren Sie nicht die neueste Version, da diese von der Konsole nicht unterstützt wird.

-

Stellen Sie sicher, dass Docker aktiviert und ausgeführt wird.

sudo systemctl enable docker && sudo systemctl start docker

Schritt 3: Einrichten des Netzwerks

Stellen Sie sicher, dass der Netzwerkspeicherort, an dem Sie den Konsolenagenten installieren möchten, die folgenden Anforderungen unterstützt. Wenn diese Anforderungen erfüllt sind, kann der Konsolenagent Ressourcen und Prozesse in Ihrer Hybrid-Cloud-Umgebung verwalten.

- Azure-Region

-

Wenn Sie Cloud Volumes ONTAP verwenden, sollte der Konsolenagent in derselben Azure-Region wie die von ihm verwalteten Cloud Volumes ONTAP -Systeme oder in der "Azure-Regionenpaar" für die Cloud Volumes ONTAP -Systeme. Diese Anforderung stellt sicher, dass zwischen Cloud Volumes ONTAP und den zugehörigen Speicherkonten eine Azure Private Link-Verbindung verwendet wird.

- Verbindungen zu Zielnetzwerken

-

Der Konsolenagent erfordert eine Netzwerkverbindung zu dem Standort, an dem Sie Systeme erstellen und verwalten möchten. Beispielsweise das Netzwerk, in dem Sie Cloud Volumes ONTAP -Systeme oder ein Speichersystem in Ihrer lokalen Umgebung erstellen möchten.

- Ausgehender Internetzugang

-

Der Netzwerkstandort, an dem Sie den Konsolenagenten bereitstellen, muss über eine ausgehende Internetverbindung verfügen, um bestimmte Endpunkte zu kontaktieren.

- Von Computern kontaktierte Endpunkte bei Verwendung der webbasierten NetApp Console

-

Computer, die über einen Webbrowser auf die Console zugreifen, müssen in der Lage sein, mehrere Endpunkte zu kontaktieren.

- Vom Konsolenagenten kontaktierte Endpunkte

-

Der Konsolenagent benötigt ausgehenden Internetzugang, um die folgenden Endpunkte zu kontaktieren und Ressourcen und Prozesse innerhalb Ihrer öffentlichen Cloud-Umgebung für den täglichen Betrieb zu verwalten.

Die unten aufgeführten Endpunkte sind alle CNAME-Einträge.

Endpunkte Zweck https://management.azure.com https://login.microsoftonline.com https://blob.core.windows.net https://core.windows.net

Zum Verwalten von Ressourcen in öffentlichen Azure-Regionen.

https://management.chinacloudapi.cn https://login.chinacloudapi.cn https://blob.core.chinacloudapi.cn https://core.chinacloudapi.cn

Zum Verwalten von Ressourcen in Azure China-Regionen.

https://mysupport.netapp.com

Um Lizenzinformationen zu erhalten und AutoSupport-Nachrichten an NetApp Support zu senden.

https://signin.b2c.netapp.com

So aktualisieren Sie die Anmeldeinformationen der NetApp Support Site (NSS) oder fügen der NetApp Console neue NSS-Anmeldeinformationen hinzu.

https://support.netapp.com

Um Lizenzinformationen zu erhalten und AutoSupport-Nachrichten an NetApp Support zu senden sowie Software-Updates für Cloud Volumes ONTAP zu erhalten.

https://api.bluexp.netapp.com https://netapp-cloud-account.auth0.com https://netapp-cloud-account.us.auth0.com https://console.netapp.com https://components.console.netapp.com https://cdn.auth0.com

Um Funktionen und Dienste innerhalb der NetApp Console bereitzustellen.

https://bluexpinfraprod.eastus2.data.azurecr.io https://bluexpinfraprod.azurecr.io https://occmclientinfragov.azurecr.us (wird für Bereitstellungen im eingeschränkten Modus benötigt)

Um Bilder für Upgrades des Konsolenagenten zu erhalten.

- Proxyserver

-

NetApp unterstützt sowohl explizite als auch transparente Proxy-Konfigurationen. Wenn Sie einen transparenten Proxy verwenden, müssen Sie nur das Zertifikat für den Proxyserver angeben. Wenn Sie einen expliziten Proxy verwenden, benötigen Sie auch die IP-Adresse und die Anmeldeinformationen.

-

IP-Adresse

-

Anmeldeinformationen

-

HTTPS-Zertifikat

-

- Häfen

-

Es gibt keinen eingehenden Datenverkehr zum Console-Agenten, es sei denn, Sie initiieren ihn oder er wird als Proxy verwendet, um AutoSupport-Nachrichten von Cloud Volumes ONTAP an den NetApp Support zu senden.

-

HTTP (80) und HTTPS (443) ermöglichen den Zugriff auf die lokale Benutzeroberfläche, die Sie in seltenen Fällen verwenden werden.

-

SSH (22) wird nur benötigt, wenn Sie zur Fehlerbehebung eine Verbindung zum Host herstellen müssen.

-

Eingehende Verbindungen über Port 3128 sind erforderlich, wenn Sie Cloud Volumes ONTAP -Systeme in einem Subnetz bereitstellen, in dem keine ausgehende Internetverbindung verfügbar ist.

Wenn Cloud Volumes ONTAP -Systeme keine ausgehende Internetverbindung zum Senden von AutoSupport Nachrichten haben, konfiguriert die Konsole diese Systeme automatisch für die Verwendung eines Proxyservers, der im Konsolenagenten enthalten ist. Die einzige Voraussetzung besteht darin, sicherzustellen, dass die Sicherheitsgruppe des Konsolenagenten eingehende Verbindungen über Port 3128 zulässt. Sie müssen diesen Port öffnen, nachdem Sie den Konsolenagenten bereitgestellt haben.

-

- Aktivieren von NTP

-

Wenn Sie planen, NetApp Data Classification zum Scannen Ihrer Unternehmensdatenquellen zu verwenden, sollten Sie einen Network Time Protocol (NTP)-Dienst sowohl auf dem Console-Agenten als auch auf dem NetApp Data Classification-System aktivieren, damit die Zeit zwischen den Systemen synchronisiert wird. "Erfahren Sie mehr über NetApp Data Classification".

Schritt 4: Einrichten der Bereitstellungsberechtigungen für den Konsolen-Agenten

Sie müssen dem Konsolen-Agenten Azure-Berechtigungen erteilen, indem Sie eine der folgenden Optionen verwenden:

-

Option 1: Weisen Sie der Azure-VM mithilfe einer systemseitig zugewiesenen verwalteten Identität eine benutzerdefinierte Rolle zu.

-

Option 2: Geben Sie dem Konsolen-Agenten die Anmeldeinformationen für einen Azure-Dienstprinzipal mit den erforderlichen Berechtigungen.

Befolgen Sie die Schritte, um Berechtigungen für den Konsolenagenten vorzubereiten.

Beachten Sie, dass Sie eine benutzerdefinierte Azure-Rolle mithilfe des Azure-Portals, Azure PowerShell, Azure CLI oder REST-API erstellen können. Die folgenden Schritte zeigen, wie Sie die Rolle mithilfe der Azure CLI erstellen. Wenn Sie eine andere Methode bevorzugen, lesen Sie bitte "Azure-Dokumentation"

-

Wenn Sie die Software manuell auf Ihrem eigenen Host installieren möchten, aktivieren Sie eine systemseitig zugewiesene verwaltete Identität auf der VM, damit Sie die erforderlichen Azure-Berechtigungen über eine benutzerdefinierte Rolle bereitstellen können.

-

Kopieren Sie den Inhalt der"benutzerdefinierte Rollenberechtigungen für den Konsolenagenten" und speichern Sie sie in einer JSON-Datei.

-

Ändern Sie die JSON-Datei, indem Sie dem zuweisbaren Bereich Azure-Abonnement-IDs hinzufügen.

Sie sollten die ID für jedes Azure-Abonnement hinzufügen, das Sie mit der NetApp Console verwenden möchten.

Beispiel

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Verwenden Sie die JSON-Datei, um eine benutzerdefinierte Rolle in Azure zu erstellen.

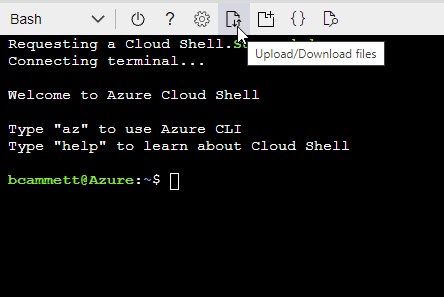

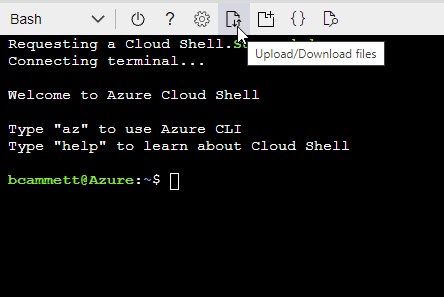

Die folgenden Schritte beschreiben, wie Sie die Rolle mithilfe von Bash in Azure Cloud Shell erstellen.

-

Start "Azure Cloud Shell" und wählen Sie die Bash-Umgebung.

-

Laden Sie die JSON-Datei hoch.

-

Verwenden Sie die Azure CLI, um die benutzerdefinierte Rolle zu erstellen:

az role definition create --role-definition agent_Policy.json

-

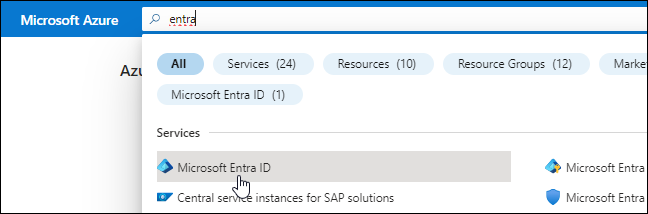

Erstellen und richten Sie einen Dienstprinzipal in Microsoft Entra ID ein und rufen Sie die Azure-Anmeldeinformationen ab, die der Konsolenagent benötigt.

-

Stellen Sie sicher, dass Sie in Azure über die Berechtigung verfügen, eine Active Directory-Anwendung zu erstellen und die Anwendung einer Rolle zuzuweisen.

Weitere Einzelheiten finden Sie unter "Microsoft Azure-Dokumentation: Erforderliche Berechtigungen"

-

Öffnen Sie im Azure-Portal den Dienst Microsoft Entra ID.

-

Wählen Sie im Menü App-Registrierungen aus.

-

Wählen Sie Neuregistrierung.

-

Geben Sie Details zur Anwendung an:

-

Name: Geben Sie einen Namen für die Anwendung ein.

-

Kontotyp: Wählen Sie einen Kontotyp aus (alle funktionieren mit der NetApp Console).

-

Umleitungs-URI: Sie können dieses Feld leer lassen.

-

-

Wählen Sie Registrieren.

Sie haben die AD-Anwendung und den Dienstprinzipal erstellt.

-

Erstellen Sie eine benutzerdefinierte Rolle:

Beachten Sie, dass Sie eine benutzerdefinierte Azure-Rolle mithilfe des Azure-Portals, Azure PowerShell, Azure CLI oder REST-API erstellen können. Die folgenden Schritte zeigen, wie Sie die Rolle mithilfe der Azure CLI erstellen. Wenn Sie eine andere Methode bevorzugen, lesen Sie bitte "Azure-Dokumentation"

-

Kopieren Sie den Inhalt der"benutzerdefinierte Rollenberechtigungen für den Konsolenagenten" und speichern Sie sie in einer JSON-Datei.

-

Ändern Sie die JSON-Datei, indem Sie dem zuweisbaren Bereich Azure-Abonnement-IDs hinzufügen.

Sie sollten die ID für jedes Azure-Abonnement hinzufügen, aus dem Benutzer Cloud Volumes ONTAP -Systeme erstellen.

Beispiel

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Verwenden Sie die JSON-Datei, um eine benutzerdefinierte Rolle in Azure zu erstellen.

Die folgenden Schritte beschreiben, wie Sie die Rolle mithilfe von Bash in Azure Cloud Shell erstellen.

-

Start "Azure Cloud Shell" und wählen Sie die Bash-Umgebung.

-

Laden Sie die JSON-Datei hoch.

-

Verwenden Sie die Azure CLI, um die benutzerdefinierte Rolle zu erstellen:

az role definition create --role-definition agent_Policy.jsonSie sollten jetzt über eine benutzerdefinierte Rolle namens „Konsolenoperator“ verfügen, die Sie der virtuellen Maschine des Konsolenagenten zuweisen können.

-

-

-

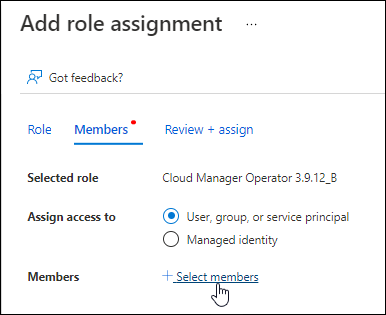

Weisen Sie die Anwendung der Rolle zu:

-

Öffnen Sie im Azure-Portal den Dienst Abonnements.

-

Wählen Sie das Abonnement aus.

-

Wählen Sie Zugriffskontrolle (IAM) > Hinzufügen > Rollenzuweisung hinzufügen.

-

Wählen Sie auf der Registerkarte Rolle die Rolle Konsolenbediener aus und klicken Sie auf Weiter.

-

Führen Sie auf der Registerkarte Mitglieder die folgenden Schritte aus:

-

Behalten Sie die Auswahl von Benutzer, Gruppe oder Dienstprinzipal bei.

-

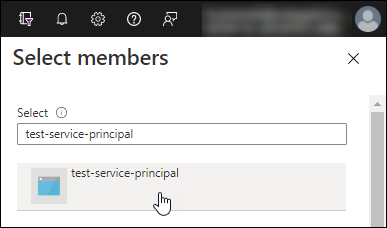

Wählen Sie Mitglieder auswählen.

-

Suchen Sie nach dem Namen der Anwendung.

Hier ist ein Beispiel:

-

Wählen Sie die Anwendung aus und wählen Sie Auswählen.

-

Wählen Sie Weiter.

-

-

Wählen Sie Überprüfen + zuweisen.

Der Dienstprinzipal verfügt jetzt über die erforderlichen Azure-Berechtigungen zum Bereitstellen des Konsolen-Agenten.

Wenn Sie Cloud Volumes ONTAP aus mehreren Azure-Abonnements bereitstellen möchten, müssen Sie den Dienstprinzipal an jedes dieser Abonnements binden. In der NetApp Console können Sie das Abonnement auswählen, das Sie beim Bereitstellen von Cloud Volumes ONTAP verwenden möchten.

-

-

Wählen Sie im Dienst Microsoft Entra ID App-Registrierungen und wählen Sie die Anwendung aus.

-

Wählen Sie API-Berechtigungen > Berechtigung hinzufügen.

-

Wählen Sie unter Microsoft-APIs Azure Service Management aus.

-

Wählen Sie Auf Azure Service Management als Organisationsbenutzer zugreifen und dann Berechtigungen hinzufügen.

-

Wählen Sie im Dienst Microsoft Entra ID App-Registrierungen und wählen Sie die Anwendung aus.

-

Kopieren Sie die Anwendungs-ID (Client-ID) und die Verzeichnis-ID (Mandant-ID).

Wenn Sie das Azure-Konto zur Konsole hinzufügen, müssen Sie die Anwendungs-ID (Client) und die Verzeichnis-ID (Mandant) für die Anwendung angeben. Die Konsole verwendet die IDs zur programmgesteuerten Anmeldung.

-

Öffnen Sie den Dienst Microsoft Entra ID.

-

Wählen Sie App-Registrierungen und wählen Sie Ihre Anwendung aus.

-

Wählen Sie Zertifikate und Geheimnisse > Neues Clientgeheimnis.

-

Geben Sie eine Beschreibung des Geheimnisses und eine Dauer an.

-

Wählen Sie Hinzufügen.

-

Kopieren Sie den Wert des Client-Geheimnisses.

Ihr Dienstprinzipal ist jetzt eingerichtet und Sie sollten die Anwendungs-ID (Client-ID), die Verzeichnis-ID (Mandant-ID) und den Wert des Client-Geheimnisses kopiert haben. Sie müssen diese Informationen in der Konsole eingeben, wenn Sie ein Azure-Konto hinzufügen.

Schritt 5: Installieren des Konsolenagenten

Nachdem die Voraussetzungen erfüllt sind, können Sie die Software manuell auf Ihrem eigenen Linux-Host installieren.

Folgendes sollten Sie haben:

-

Root-Berechtigungen zum Installieren des Konsolenagenten.

-

Details zu einem Proxyserver, falls für den Internetzugriff vom Konsolenagenten ein Proxy erforderlich ist.

Sie haben die Möglichkeit, nach der Installation einen Proxyserver zu konfigurieren. Dazu muss jedoch der Console-Agent neu gestartet werden.

-

Ein von einer Zertifizierungsstelle signiertes Zertifikat, wenn der Proxyserver HTTPS verwendet oder wenn es sich bei dem Proxy um einen abfangenden Proxy handelt.

|

Sie können bei der manuellen Installation des Konsolenagenten kein Zertifikat für einen transparenten Proxyserver festlegen. Wenn Sie ein Zertifikat für einen transparenten Proxyserver festlegen müssen, müssen Sie nach der Installation die Wartungskonsole verwenden. Erfahren Sie mehr über die "Agenten-Wartungskonsole"Die |

-

Eine auf der VM in Azure aktivierte verwaltete Identität, sodass Sie die erforderlichen Azure-Berechtigungen über eine benutzerdefinierte Rolle bereitstellen können.

Nach der Installation aktualisiert sich der Konsolenagent automatisch, wenn eine neue Version verfügbar ist.

-

Wenn die Systemvariablen http_proxy oder https_proxy auf dem Host festgelegt sind, entfernen Sie sie:

unset http_proxy unset https_proxyWenn Sie diese Systemvariablen nicht entfernen, schlägt die Installation fehl.

-

Laden Sie die Console-Agent-Software herunter und kopieren Sie sie anschließend auf den Linux-Host. Sie können es entweder von der NetApp Console oder von der NetApp -Support-Website herunterladen.

-

NetApp Console: Gehen Sie zu Agents > Verwaltung > Agent bereitstellen > Lokal > Manuelle Installation.

Wählen Sie das Herunterladen der Agenteninstallationsdateien oder eine URL zu den Dateien.

-

"NetApp Support Site" (Erforderlich, falls Sie noch keinen Zugriff auf die Konsole haben).

Laden Sie den "online"-Agenten-Installer herunter, der für die Verwendung in Ihrem Netzwerk oder in der Cloud vorgesehen ist. Ein separater "offline"-Installer ist für den Console-Agenten verfügbar, aber er wird nur bei Bereitstellungen im privaten Modus unterstützt. -

NetApp Support-Website (erforderlich, falls Sie noch keinen Zugriff auf die Konsole haben) "NetApp Support Site".

-

-

Weisen Sie Berechtigungen zum Ausführen des Skripts zu.

chmod +x NetApp_Console_Agent_Cloud_<version>Dabei ist <Version> die Version des Konsolenagenten, die Sie heruntergeladen haben.

-

Deaktivieren Sie bei der Installation in einer Government Cloud-Umgebung die Konfigurationsprüfungen."Erfahren Sie, wie Sie Konfigurationsprüfungen für manuelle Installationen deaktivieren."

-

Führen Sie das Installationsskript aus.

./NetApp_Console_Agent_Cloud_<version> --proxy <HTTP or HTTPS proxy server> --cacert <path and file name of a CA-signed certificate>Sie müssen Proxy-Informationen hinzufügen, falls Ihr Netzwerk einen Proxy für den Internetzugang benötigt. Sie können während der Installation einen expliziten Proxy hinzufügen. Die

--proxyund--cacertParameter sind optional und Sie werden nicht dazu aufgefordert, sie hinzuzufügen. Wenn Sie einen expliziten Proxyserver haben, müssen Sie die Parameter wie gezeigt eingeben.Wenn Sie einen transparenten Proxy konfigurieren möchten, können Sie dies nach der Installation tun "Erfahren Sie mehr über die Agentenwartungskonsole.". Hier ist ein Beispiel für die Konfiguration eines expliziten Proxyservers mit einem CA-signierten Zertifikat:

./NetApp_Console_Agent_Cloud_v4.0.0 --proxy https://user:password@10.0.0.30:8080/ --cacert /tmp/cacert/certificate.cer ./NetApp_Console_Agent_Cloud_v4.0.0 --proxy https://user:password@10.0.0.30:8080/ --cacert /tmp/cacert/certificate.cer`--proxy`Konfiguriert den Konsolenagenten zur Verwendung eines HTTP- oder HTTPS-Proxyserver mithilfe eines der folgenden Formate:

-

http://Adresse:Port

-

http://Benutzername:Passwort@Adresse:Port

-

http://Domänenname%92Benutzername:Passwort@Adresse:Port

-

https://Adresse:Port

-

https://Benutzername:Passwort@Adresse:Port

-

https://Domänenname%92Benutzername:Passwort@Adresse:Port

Beachten Sie Folgendes:

-

Der Benutzer kann ein lokaler Benutzer oder ein Domänenbenutzer sein.

-

Für einen Domänenbenutzer müssen Sie den ASCII-Code für ein \ verwenden, wie oben gezeigt.

-

Der Console-Agent unterstützt keine Benutzernamen oder Passwörter, die das @-Zeichen enthalten.

-

Wenn das Kennwort eines der folgenden Sonderzeichen enthält, müssen Sie dieses Sonderzeichen durch Voranstellen eines Backslashs maskieren: & oder !

Beispiel:

-

http://bxpproxyuser:netapp1\!@Adresse:3128

-

-

Wenn Sie Podman verwendet haben, müssen Sie den Aardvark-DNS-Port anpassen.

-

Stellen Sie eine SSH-Verbindung zur virtuellen Maschine des Konsolenagenten her.

-

Öffnen Sie die Datei podman_/usr/share/containers/containers.conf_ und ändern Sie den gewählten Port für den Aardvark-DNS-Dienst. Ändern Sie ihn beispielsweise in 54.

vi /usr/share/containers/containers.confBeispiel:

# Port to use for dns forwarding daemon with netavark in rootful bridge # mode and dns enabled. # Using an alternate port might be useful if other DNS services should # run on the machine. # dns_bind_port = 54-

Starten Sie die virtuelle Maschine des Konsolenagenten neu.

-

-

Warten Sie, bis die Installation abgeschlossen ist.

Am Ende der Installation wird der Konsolenagentdienst (occm) zweimal neu gestartet, wenn Sie einen Proxyserver angegeben haben.

Wenn die Installation fehlschlägt, können Sie den Installationsbericht und die Protokolle anzeigen, die Ihnen bei der Behebung der Probleme helfen."Erfahren Sie, wie Sie Installationsprobleme beheben." -

Öffnen Sie einen Webbrowser auf einem Host, der über eine Verbindung zur virtuellen Maschine des Konsolenagenten verfügt, und geben Sie die folgende URL ein:

-

Richten Sie nach der Anmeldung den Konsolenagenten ein:

-

Geben Sie die Organisation an, die mit dem Konsolenagenten verknüpft werden soll.

-

Geben Sie einen Namen für das System ein.

-

Lassen Sie unter Arbeiten Sie in einer sicheren Umgebung? den eingeschränkten Modus deaktiviert.

Sie sollten den eingeschränkten Modus deaktiviert lassen, da diese Schritte die Verwendung der Konsole im Standardmodus beschreiben. Sie sollten den eingeschränkten Modus nur aktivieren, wenn Sie über eine sichere Umgebung verfügen und dieses Konto von den Backend-Diensten trennen möchten. Wenn das der Fall ist,"Befolgen Sie die Schritte, um mit der NetApp Console im eingeschränkten Modus zu beginnen" .

-

Wählen Sie Los geht's.

-

Wenn Sie Azure Blob Storage im selben Azure-Abonnement haben, in dem Sie den Konsolen-Agent erstellt haben, wird auf der Seite Systeme automatisch ein Azure Blob Storage-System angezeigt. "Erfahren Sie, wie Sie Azure Blob Storage über die NetApp Console verwalten"

Schritt 6: Berechtigungen für die NetApp Console erteilen

Nachdem Sie den Konsolen-Agent installiert haben, müssen Sie dem Konsolen-Agenten die Azure-Berechtigungen erteilen, die Sie zuvor eingerichtet haben. Durch die Bereitstellung der Berechtigungen kann die Konsole Ihre Daten- und Speicherinfrastruktur in Azure verwalten.

Gehen Sie zum Azure-Portal und weisen Sie der virtuellen Maschine des Konsolen-Agents für ein oder mehrere Abonnements die benutzerdefinierte Azure-Rolle zu.

-

Öffnen Sie im Azure-Portal den Dienst Abonnements und wählen Sie Ihr Abonnement aus.

Es ist wichtig, die Rolle vom Dienst Abonnements zuzuweisen, da dies den Umfang der Rollenzuweisung auf Abonnementebene angibt. Der Bereich definiert die Menge der Ressourcen, auf die der Zugriff angewendet wird. Wenn Sie einen Bereich auf einer anderen Ebene angeben (z. B. auf der Ebene der virtuellen Maschine), wird Ihre Fähigkeit, Aktionen innerhalb der NetApp Console auszuführen, beeinträchtigt.

-

Wählen Sie Zugriffskontrolle (IAM) > Hinzufügen > Rollenzuweisung hinzufügen.

-

Wählen Sie auf der Registerkarte Rolle die Rolle Konsolenbediener aus und klicken Sie auf Weiter.

„Konsolenoperator“ ist der in der Richtlinie angegebene Standardname. Wenn Sie einen anderen Namen für die Rolle gewählt haben, wählen Sie stattdessen diesen Namen aus. -

Führen Sie auf der Registerkarte Mitglieder die folgenden Schritte aus:

-

Weisen Sie einer verwalteten Identität Zugriff zu.

-

Wählen Sie Mitglieder auswählen, wählen Sie das Abonnement aus, in dem die virtuelle Maschine des Konsolen-Agents erstellt wurde, wählen Sie unter Verwaltete Identität Virtuelle Maschine und wählen Sie dann die virtuelle Maschine des Konsolen-Agents aus.

-

Wählen Sie Auswählen.

-

Wählen Sie Weiter.

-

Wählen Sie Überprüfen + zuweisen.

-

Wenn Sie Ressourcen in zusätzlichen Azure-Abonnements verwalten möchten, wechseln Sie zu diesem Abonnement und wiederholen Sie diese Schritte.

-

Gehen Sie zum "NetApp Console" um mit der Verwendung des Konsolenagenten zu beginnen.

-

Wählen Sie Administration > Anmeldeinformationen.

-

Wählen Sie Anmeldeinformationen hinzufügen und folgen Sie den Schritten des Assistenten.

-

Speicherort der Anmeldeinformationen: Wählen Sie Microsoft Azure > Agent.

-

Anmeldeinformationen definieren: Geben Sie Informationen zum Microsoft Entra-Dienstprinzipal ein, der die erforderlichen Berechtigungen erteilt:

-

Anwendungs-ID (Client-ID)

-

Verzeichnis-ID (Mandant)

-

Client-Geheimnis

-

-

Marketplace-Abonnement: Verknüpfen Sie ein Marketplace-Abonnement mit diesen Anmeldeinformationen, indem Sie sich jetzt anmelden oder ein vorhandenes Abonnement auswählen.

-

Überprüfen: Bestätigen Sie die Angaben zu den neuen Anmeldeinformationen und wählen Sie Hinzufügen.

-

Der Konsolenagent verfügt jetzt über die erforderlichen Berechtigungen, um in Ihrem Namen Aktionen in Azure auszuführen.