Verbinden Sie NetApp Ransomware Resilience mit einem SIEM für Bedrohungsanalyse und -erkennung

Änderungen vorschlagen

Änderungen vorschlagen

Ein SIEM-System (Security Information and Event Management) zentralisiert Protokoll- und Ereignisdaten, um Einblicke in Sicherheitsereignisse und Compliance zu ermöglichen. NetApp Ransomware Resilience unterstützt die automatische Datenübertragung an Ihr SIEM-System für eine optimierte Bedrohungsanalyse und -erkennung.

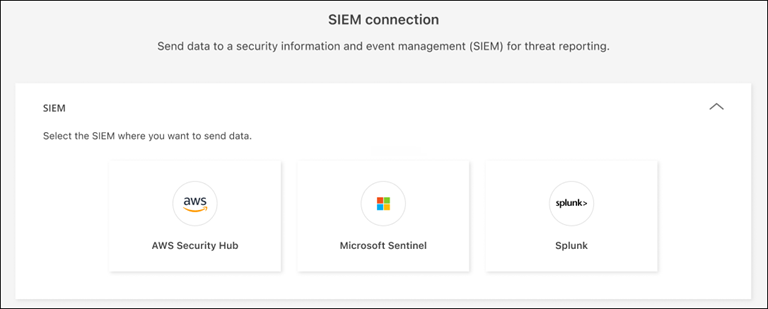

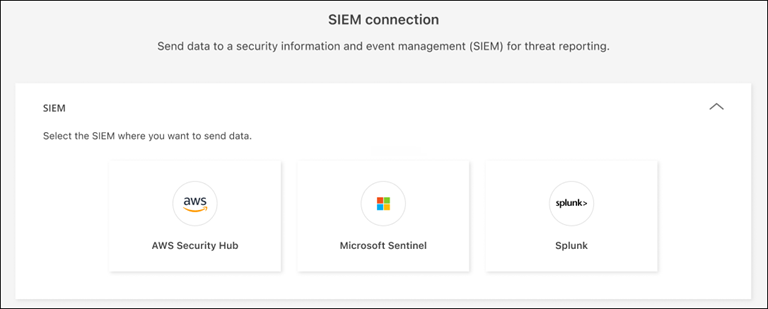

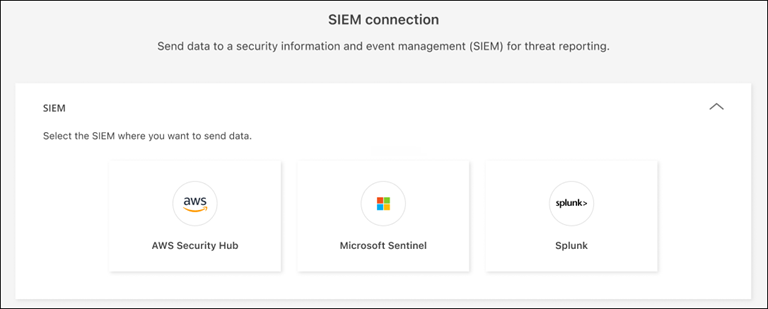

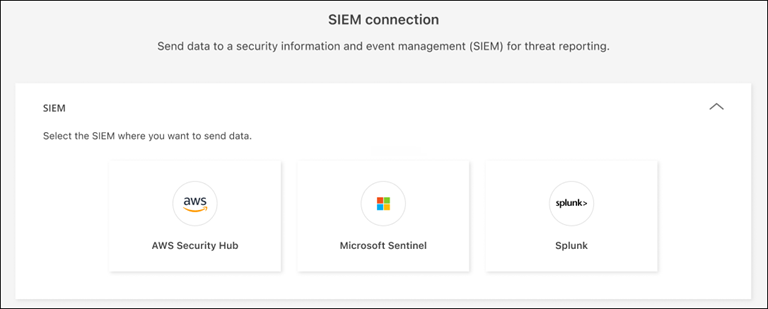

Ransomware Resilience unterstützt die folgenden SIEM-Systeme:

-

AWS Security Hub

-

Google SecOps

-

Microsoft Sentinel

-

Splunk Cloud

-

Splunk Enterprise

|

Ransomware Resilience bietet außerdem "Security Orchestration, Automation, and Response (SOAR)-Playbooks". |

Ereignisdaten, die an ein SIEM gesendet werden

Ransomware Resilience kann die folgenden Ereignisdaten an Ihr SIEM-System senden:

-

Kontext:

-

os: Dies ist eine Konstante mit dem Wert von ONTAP.

-

os_version: Die auf dem System ausgeführte ONTAP -Version.

-

connector_id: Die ID des Konsolenagenten, der das System verwaltet.

-

cluster_id: Die von ONTAP für das System gemeldete Cluster-ID.

-

svm_name: Der Name der SVM, auf der die Warnung gefunden wurde.

-

volume_name: Der Name des Volumes, auf dem sich die Warnung befindet.

-

volume_id: Die ID des von ONTAP für das System gemeldeten Volumes.

-

-

Vorfall:

-

incident_id: Die von Ransomware Resilience für das in Ransomware Resilience angegriffene Volume generierte Vorfall-ID.

-

alert_id: Die von Ransomware Resilience für die Arbeitslast generierte ID.

-

Schweregrad: Der Schweregrad der Alarmstufen: „CRITICAL“, „HIGH“, „MEDIUM“, „LOW“.

-

Beschreibung: Details zur erkannten Warnung, z. B. „Ein potenzieller Ransomware-Angriff wurde auf Workload arp_learning_mode_test_2630 erkannt.“

-

title: Der Anzeigename der erkannten Warnung.

-

Kritikalität: Eine Einschätzung der Kritikalität des Volumens in Ihrer Umgebung: „KRITISCH“, „WICHTIG“, „STANDARD“.

-

incident_status: Der aktive Status des Vorfalls, der folgende Werte annehmen kann: "NEW", "RESOLVED", "DISMISSED", "AUTO_RESOLVED".

-

first_detected: Der Zeitstempel, der angibt, wann der Vorfall von Ransomware Resilience erstmals erkannt wurde.

-

is_readiness_drill: Ein boolescher Wert, der angibt, ob es sich bei der Warnung um eine Übung oder einen tatsächlichen Vorfall handelt.

-

Protokoll: Das vom Volume verwendete Protokoll. Mögliche Werte sind "iSCSI", "NFS" und "SMB".

-

alert_type: Die Art der erkannten Bedrohung. Mögliche Werte sind „Verschlüsselung“, „Datenzerstörung“, „Datenleck“ und „Verdächtiges Benutzerverhalten“.

-

user_name: Der Benutzername des verdächtigen Benutzers, der mit der Warnung in Verbindung steht.

-

user_id: Die Benutzer-ID des verdächtigen Benutzers, der mit der Warnung verknüpft ist.

-

client_ips: Eine Liste der Client-IP-Adressen, die mit der verdächtigen Aktivität in Verbindung stehen, gilt nur für NFS-Warnungen.

-

|

Die Felder user_name und user_id sind nur relevant, wenn Sie Erkennung des Nutzerverhaltens konfiguriert haben. |

Konfigurieren Sie AWS Security Hub für die Bedrohungserkennung

Bevor Sie AWS Security Hub in Ransomware Resilience aktivieren, müssen Sie die folgenden Schritte auf hoher Ebene in AWS Security Hub durchführen:

-

Richten Sie Berechtigungen im AWS Security Hub ein.

-

Richten Sie den Authentifizierungszugriffsschlüssel und den geheimen Schlüssel im AWS Security Hub ein. (Diese Schritte werden hier nicht bereitgestellt.)

-

Gehen Sie zur AWS IAM-Konsole.

-

Wählen Sie Richtlinien aus.

-

Erstellen Sie eine Richtlinie mit dem folgenden Code im JSON-Format:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "NetAppSecurityHubFindings", "Effect": "Allow", "Action": [ "securityhub:BatchImportFindings", "securityhub:BatchUpdateFindings" ], "Resource": [ "arn:aws:securityhub:*:*:product/*/default", "arn:aws:securityhub:*:*:hub/default" ] } ] }

-

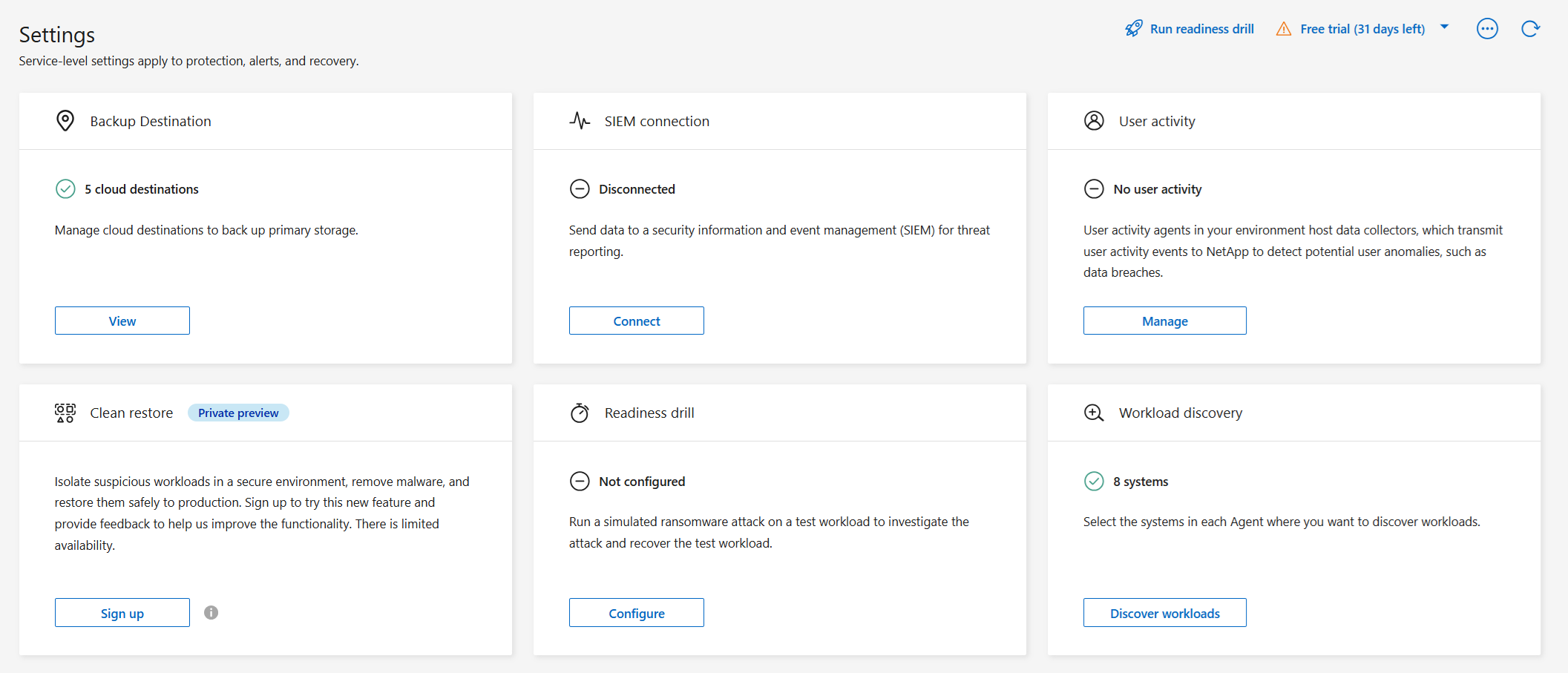

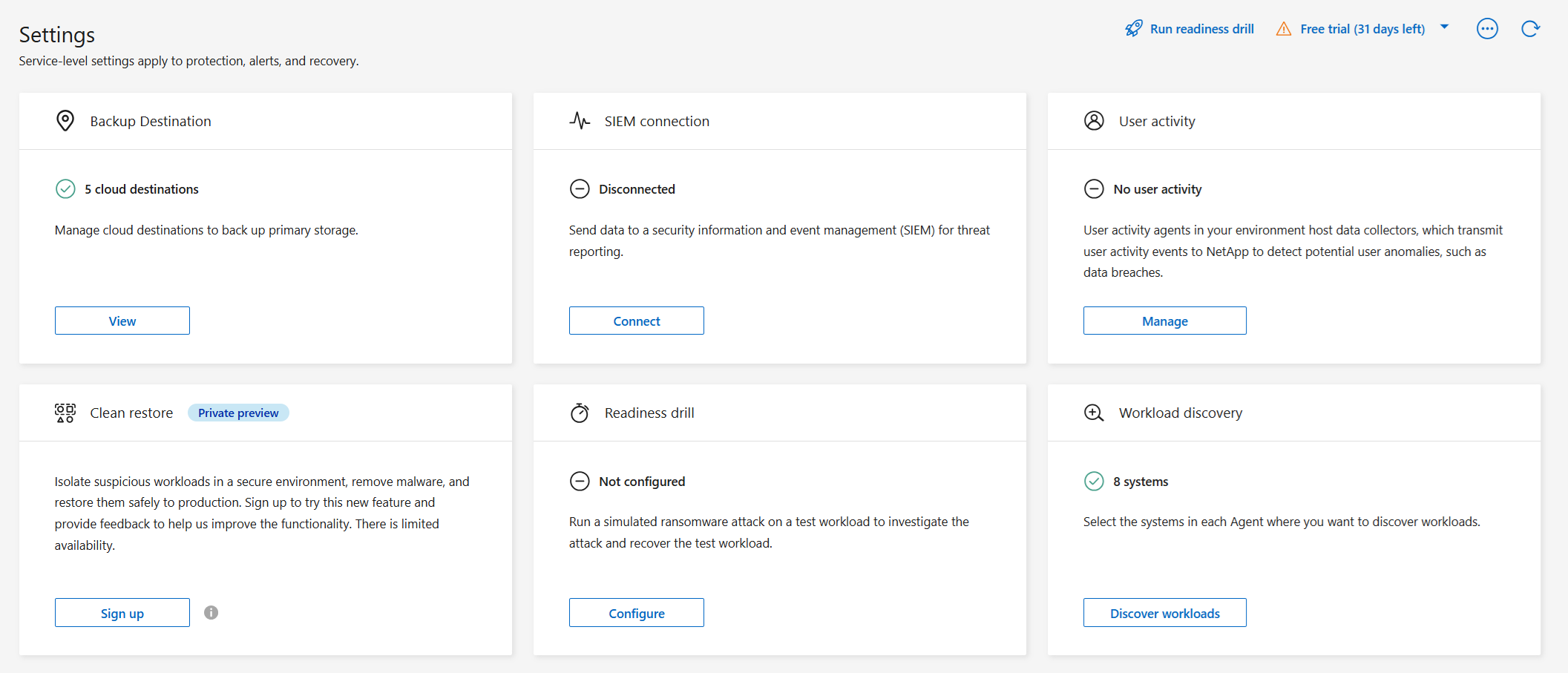

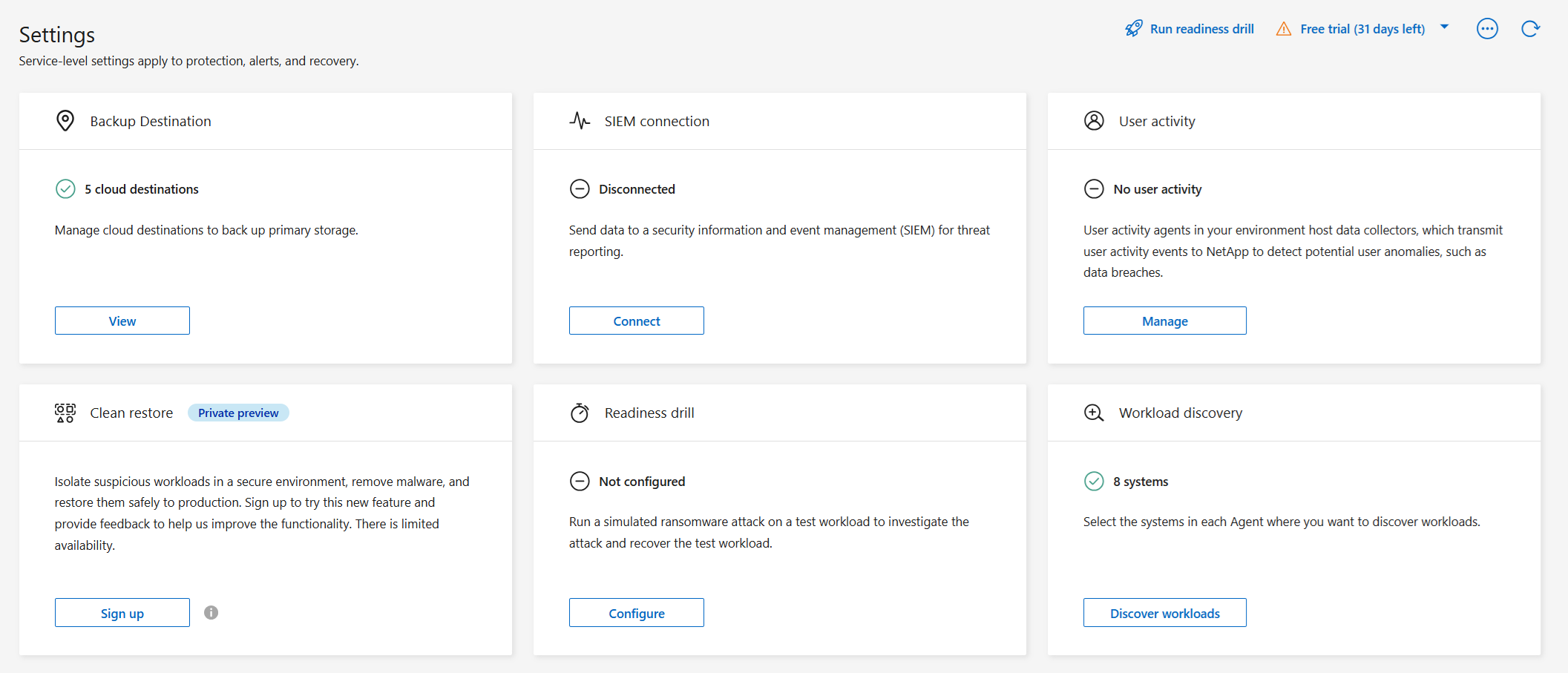

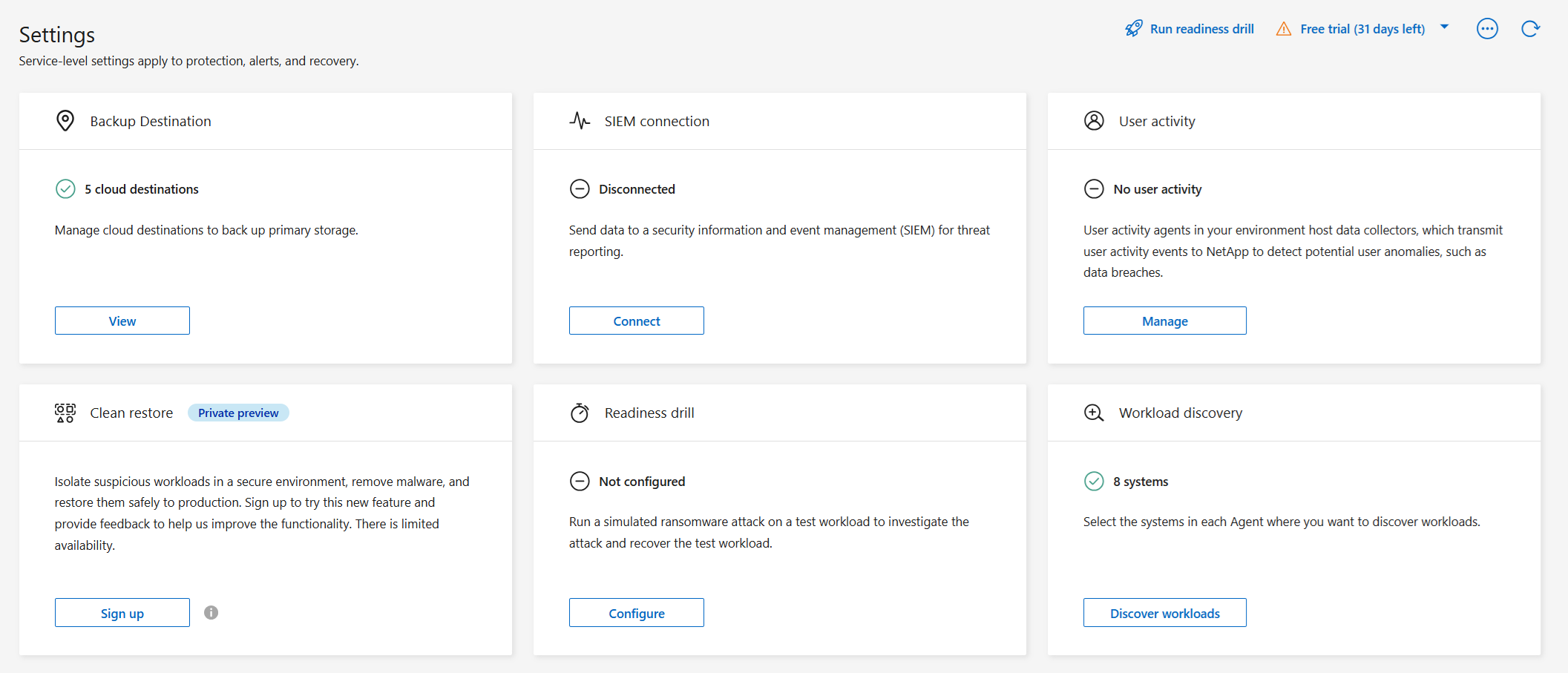

In Ransomware Resilience wählen Sie in der Seitenleiste Einstellungen aus.

-

Wählen Sie auf der Seite „Einstellungen“ in der Kachel „SIEM-Verbindung“ die Option „Verbinden“ aus.

-

Wählen Sie AWS Security Hub als SIEM-Anbieter.

-

Lesen Sie die Abschnitte zu den Berechtigungen.

-

Erweitern Sie den Abschnitt Authentifizierung.

-

Geben Sie das AWS- ein und wählen Sie anschließend die des Kontos aus.

-

Geben Sie den Zugriffsschlüssel und den Geheimschlüssel aus AWS Security Hub ein.

-

-

Wählen Sie Connect, um mit dem Senden von SIEM-Daten zu beginnen.

Konfigurieren Sie Google SecOps für die Bedrohungserkennung

Bevor Sie Google SecOps in Ransomware Resilience aktivieren, müssen Sie den Protokolltyp und den Webhook in Google SecOps registrieren, um die Verbindung zwischen den Diensten zu ermöglichen.

-

Gehen Sie zu Google SecOps.

-

Navigieren Sie zu Einstellungen > SIEM-Einstellungen > Verfügbare Protokolltypen.

Es wird empfohlen, den Protokolltyp NETAPP_RANSOMWARE_RESILIENCE zu verwenden. Falls Sie diesen nicht verwenden möchten, erstellen Sie einen benutzerdefinierten Protokolltyp.

-

Wenn Sie den Protokolltyp NETAPP_RANSOMWARE_RESILIENCE verwenden, ist ein vorkonfigurierter Parser enthalten, und es sind keine weiteren Maßnahmen erforderlich.

Wenn Sie einen benutzerdefinierten Protokolltyp verwenden, müssen Sie einen Parser erstellen. Gehen Sie zu SIEM Settings > Parsers > Create Parser, um den Parser zu erstellen.

-

Navigiere zu Google SecOps.

-

Navigieren Sie zu Einstellungen > SIEM settings > Feeds.

-

Wählen Sie Neuen Feed hinzufügen.

-

Wählen Sie den Protokolltyp aus, den Sie im Workflow „Protokolltyp erstellen“ verwendet haben.

-

Stellen Sie den Quelltyp auf Webhook ein und speichern Sie den Feed.

-

Öffnen Sie die Registerkarte Details. Kopieren Sie die Webhook-Endpunkt-URL, um sie bei der Authentifizierung in Ransomware Resilience zu verwenden.

-

Öffnen Sie den Tab „Geheimer Schlüssel“. Generieren Sie den geheimen Schlüssel oder kopieren Sie ihn, falls Sie bereits einen erstellt haben. Speichern Sie den Schlüssel, um ihn bei der Authentifizierung in Ransomware Resilience zu verwenden.

-

Erstellen Sie einen API-Schlüssel mithilfe des Google API-Schlüsselprozesses Ihrer Organisation.

-

In Ransomware Resilience wählen Sie in der Seitenleiste Einstellungen aus.

-

Wählen Sie auf der Seite „Einstellungen“ in der Kachel „SIEM-Verbindung“ die Option „Verbinden“ aus.

-

Wählen Sie Google SecOps als SIEM-Anbieter.

-

Lesen Sie die Abschnitte Voraussetzungen und Webhook feed.

-

Erweitern Sie den Abschnitt Authentifizierung.

-

Geben Sie die Webhook-URL ein, die Sie von der Webhook-Endpunkt-URL von Google SecOps kopiert haben.

-

Geben Sie den Geheimschlüssel und den API-Schlüssel von Google SecOps ein.

-

-

Wählen Sie Connect, um mit dem Senden von SIEM-Daten zu beginnen.

Konfigurieren von Microsoft Sentinel zur Bedrohungserkennung

Bevor Sie Microsoft Sentinel in Ransomware Resilience aktivieren, müssen Sie die folgenden Schritte auf hoher Ebene in Microsoft Sentinel durchführen:

-

Voraussetzungen

-

Aktivieren Sie Microsoft Sentinel.

-

Erstellen Sie eine benutzerdefinierte Rolle in Microsoft Sentinel.

-

-

Anmeldung

-

Registrieren Sie Ransomware Resilience, um Ereignisse von Microsoft Sentinel zu erhalten.

-

Erstellen Sie ein Geheimnis für die Registrierung.

-

-

Berechtigungen: Weisen Sie der Anwendung Berechtigungen zu.

-

Authentifizierung: Geben Sie die Authentifizierungsdaten für die Anwendung ein.

-

Gehen Sie zu Microsoft Sentinel.

-

Erstellen Sie einen Log Analytics-Arbeitsbereich.

-

Aktivieren Sie Microsoft Sentinel, um den gerade erstellten Log Analytics-Arbeitsbereich zu verwenden.

-

Gehen Sie zu Microsoft Sentinel.

-

Wählen Sie Abonnement > Zugriffskontrolle (IAM).

-

Geben Sie einen benutzerdefinierten Rollennamen ein. Verwenden Sie den Namen Ransomware Resilience Sentinel Configurator.

-

Kopieren Sie das folgende JSON und fügen Sie es in die Registerkarte JSON ein.

{ "roleName": "Ransomware Resilience Sentinel Configurator", "description": "", "assignableScopes":["/subscriptions/{subscription_id}"], "permissions": [ ] } -

Überprüfen und speichern Sie Ihre Einstellungen.

-

Gehen Sie zu Microsoft Sentinel.

-

Wählen Sie Entra ID > Anwendungen > App-Registrierungen.

-

Geben Sie als Anzeigenamen für die Anwendung „Ransomware Resilience“ ein.

-

Wählen Sie im Feld Unterstützter Kontotyp die Option Nur Konten in diesem Organisationsverzeichnis aus.

-

Wählen Sie einen Standardindex aus, in den Ereignisse übertragen werden.

-

Wählen Sie Überprüfen aus.

-

Wählen Sie Registrieren, um Ihre Einstellungen zu speichern.

Nach der Registrierung zeigt das Microsoft Entra Admin Center den Anwendungsübersichtsbereich an.

-

Gehen Sie zu Microsoft Sentinel.

-

Wählen Sie Zertifikate und Geheimnisse > Clientgeheimnisse > Neues Clientgeheimnis.

-

Fügen Sie eine Beschreibung für Ihr Anwendungsgeheimnis hinzu.

-

Wählen Sie ein Ablaufdatum für das Geheimnis aus oder geben Sie eine benutzerdefinierte Lebensdauer an.

Die Lebensdauer eines Client-Geheimnisses ist auf zwei Jahre (24 Monate) oder weniger begrenzt. Microsoft empfiehlt, einen Ablaufwert von weniger als 12 Monaten festzulegen. -

Wählen Sie Hinzufügen, um Ihr Geheimnis zu erstellen.

-

Notieren Sie das im Authentifizierungsschritt zu verwendende Geheimnis. Das Geheimnis wird nie wieder angezeigt, nachdem Sie diese Seite verlassen haben.

-

Gehen Sie zu Microsoft Sentinel.

-

Wählen Sie Abonnement > Zugriffskontrolle (IAM).

-

Wählen Sie Hinzufügen > Rollenzuweisung hinzufügen.

-

Wählen Sie im Feld Privilegierte Administratorrollen die Option Ransomware Resilience Sentinel Configurator aus.

Dies ist die benutzerdefinierte Rolle, die Sie zuvor erstellt haben. -

Wählen Sie Weiter.

-

Wählen Sie im Feld Zugriff zuweisen an die Option Benutzer, Gruppe oder Dienstprinzipal aus.

-

Wählen Sie Mitglieder auswählen. Wählen Sie dann Ransomware Resilience Sentinel Configurator.

-

Wählen Sie Weiter.

-

Wählen Sie im Feld Was der Benutzer tun kann die Option Dem Benutzer erlauben, alle Rollen außer den privilegierten Administratorrollen „Besitzer“, „UAA“ und „RBAC“ zuzuweisen (empfohlen).

-

Wählen Sie Weiter.

-

Wählen Sie Überprüfen und zuweisen aus, um die Berechtigungen zuzuweisen.

-

Gehen Sie zu Microsoft Sentinel.

-

Geben Sie die Anmeldeinformationen ein:

-

Geben Sie die Mandanten-ID, die Client-Anwendungs-ID und das Client-Anwendungsgeheimnis ein.

-

Wählen Sie Authenticate aus.

Nach erfolgreicher Authentifizierung wird die Meldung „Authentifiziert“ angezeigt.

-

-

Geben Sie die Log Analytics-Arbeitsbereichsdetails für die Anwendung ein.

-

Wählen Sie die Abonnement-ID, die Ressourcengruppe und den Log Analytics-Arbeitsbereich aus.

-

-

In Ransomware Resilience wählen Sie in der Seitenleiste Einstellungen aus.

-

Wählen Sie auf der Seite „Einstellungen“ in der Kachel „SIEM-Verbindung“ die Option „Verbinden“ aus.

-

Wählen Sie Microsoft Sentinel als SIEM-Anbieter.

-

Überprüfen Sie die Abschnitte Voraussetzungen, Registrierung und Berechtigungen, um sicherzustellen, dass Sie jeden Schritt erfolgreich abgeschlossen haben.

-

Erweitern Sie den Abschnitt Authentifizierung.

-

Geben Sie die Verzeichnis-ID (Mandanten-ID), die Anwendungs-ID (Mandanten-ID) und das Client-Geheimnis ein. Wählen Sie Authentifizieren und warten Sie, bis die Benutzeroberfläche bestätigt, dass die Anmeldeinformationen authentifiziert wurden.

-

Wählen Sie in den Dropdown-Menüs die Abonnement-ID, die Ressourcengruppe und den Log analytics workspace aus, an den Sie SIEM-Daten senden möchten.

-

-

Wählen Sie Connect, um mit dem Senden von SIEM-Daten zu beginnen.

Konfigurieren Sie Splunk Cloud und Splunk Enterprise für die Bedrohungserkennung

Ransomware Resilience unterstützt die Bedrohungserkennung mit Splunk Cloud und Splunk Enterprise. Bevor Sie die Splunk-Verbindung in Ransomware Resilience aktivieren, müssen Sie Folgendes tun:

-

Aktivieren Sie einen HTTP Event Collector in Splunk Cloud oder Enterprise, um Ereignisdaten über HTTP oder HTTPS von der Konsole zu empfangen.

-

Erstellen Sie ein Event Collector-Token in Splunk Cloud oder Enterprise.

|

Für Splunk Enterprise müssen Sie eingehenden öffentlichen Internetverkehr zulassen, damit Ransomware Resilience Ereignisse mithilfe der bereitgestellten HTTP-Ereignissammlerdetails senden kann. |

-

Wechseln Sie zu Ihrer gewählten Splunk-Umgebung: Cloud oder Enterprise.

-

Wählen Sie Einstellungen > Dateneingaben.

-

Wählen Sie HTTP-Ereignissammler > Globale Einstellungen.

-

Wählen Sie auf dem Umschalter „Alle Token“ die Option Aktiviert aus.

-

Damit der Event Collector über HTTPS statt über HTTP lauscht und kommuniziert, wählen Sie SSL aktivieren.

-

Geben Sie im Feld HTTP-Portnummer einen Port für den HTTP-Ereignissammler ein. Speichern Sie die Portnummer für die Authentifizierung.

-

Wechseln Sie zu Splunk Cloud oder Enterprise.

-

Wählen Sie Einstellungen > Daten hinzufügen.

-

Wählen Sie Monitor > HTTP-Ereignissammler.

-

Geben Sie einen Namen für das Token ein und wählen Sie Weiter.

-

Wählen Sie einen Standardindex aus, in den Ereignisse übertragen werden, und wählen Sie dann Überprüfen.

-

Bestätigen Sie, dass alle Einstellungen für den Endpunkt korrekt sind, und wählen Sie dann Senden aus.

-

Kopieren Sie das Token und fügen Sie es in ein anderes Dokument ein, um es für den Authentifizierungsschritt bereit zu haben.

-

In Ransomware Resilience wählen Sie in der Seitenleiste Einstellungen aus.

-

Wählen Sie auf der Seite „Einstellungen“ in der Kachel „SIEM-Verbindung“ die Option „Verbinden“ aus.

-

Wählen Sie Splunk als SIEM-Anbieter.

-

Überprüfen Sie die Abschnitte Event collector und Token, um sicherzustellen, dass Sie die richtigen Informationen haben.

-

Erweitern Sie den Abschnitt Authentifizierung.

-

Wählen Sie das Protokoll für den HTTP-Ereignissammler aus. Es wird empfohlen, HTTPS zu verwenden, aber wenn SSL für den HTTP-Ereignissammler nicht aktiviert ist, wählen Sie HTTP.

-

Geben Sie Host und Port für die Splunk Cloud-Instanz ein, auf der der HTTP Event Collector ausgeführt wird. Der Port muss mit dem übereinstimmen, den Sie im HTTP Event Collector-Prozess eingegeben haben.

-

Geben Sie das Ereignis-Collector-Token ein, das Sie in Splunk erstellt haben.

-

-

Wählen Sie Connect, um mit dem Senden von SIEM-Daten zu beginnen.