Prepárate para el despliegue en modo privado

Sugerir cambios

Sugerir cambios

Prepara tu entorno antes de desplegar NetApp Console en modo privado. Necesitas revisar los requisitos del host, preparar la red, configurar los permisos y más.

|

Para usar la NetApp Console en el "AWS Secret Cloud" o el "AWS Top Secret Cloud", sigue las instrucciones específicas para esos entornos. "Aprende cómo empezar con Cloud Volumes ONTAP en AWS Secret Cloud o Top Secret Cloud" |

Paso 1: entiende cómo funciona el modo privado

En modo privado, instalas un agente de Console ya sea en las instalaciones o en la nube y luego usas NetApp Console para gestionar tus sistemas de almacenamiento (ONTAP en las instalaciones y Cloud Volumes ONTAP). No hay conectividad con los endpoints de la API de NetApp Console ni con la aplicación SaaS de NetApp Console, así que accedes a la Console desde la interfaz local que proporciona el agente de Console.

Paso 2: Revisar las opciones de instalación

En modo privado, puedes instalar el agente de la Consola en las instalaciones o en la nube instalando manualmente el agente en tu propio host Linux.

El lugar donde instalas el agente de la Consola determina qué servicios y funciones de la Consola de NetApp están disponibles cuando usas el modo privado. El agente de la Consola debe instalarse en la nube si quieres implementar y gestionar Cloud Volumes ONTAP.

Paso 3: Revisar los requisitos del host

El host debe cumplir requisitos específicos de sistema operativo, RAM, puertos, etc. para ejecutar el agente de la Console.

- Host dedicado

-

El agente de consola requiere un host dedicado. Se admite cualquier arquitectura si cumple estos requisitos de tamaño:

-

CPU: 8 núcleos u 8 vCPU

-

RAM: 32 GB

-

Espacio en disco: se recomiendan 165 GB para el host, con los siguientes requisitos de partición:

-

/opt:Debe haber 120 GiB de espacio disponiblesEl agente utiliza

/optPara instalar el/opt/application/netappdirectorio y su contenido. -

/var:Debe haber 40 GiB de espacio disponiblesEl agente de la Consola requiere este espacio en

/varporque Podman o Docker están diseñados para crear los contenedores dentro de este directorio. Específicamente, crearán contenedores en el directorio/var/lib/containers/storagey/var/lib/dockerpara Docker. Los montajes externos o symlinks no funcionan para este espacio.

-

-

- Requisitos del sistema operativo y del contenedor

-

El agente de consola es compatible con los siguientes sistemas operativos cuando se utiliza la consola en modo privado. Se requiere una herramienta de orquestación de contenedores antes de instalar el agente.

Sistema operativo Versiones de sistema operativo compatibles Versiones de agente compatibles Herramienta de contenedor requerida SELinux Red Hat Enterprise Linux

9.1 a 9.4

8.6 a 8.10

3.9.42 o posterior con la consola en modo privado

Versión de Podman 4.6.1 o 4.9.4

Compatible con modo de aplicación o modo permisivo

Ubuntu

22,04 LTS

3.9.29 o posterior

Motor Docker 23.0.6 a 26.0.0

26.0.0 es compatible con el nuevo agente 3.9.44 o instalaciones posteriores

No compatible

Notas:

-

El agente de consola es compatible con las versiones en inglés de estos sistemas operativos.

-

Para RHEL, el host debe estar registrado en Red Hat Subscription Management. Si no está registrado, el host no puede acceder a los repositorios para actualizar el software de terceros requerido durante la instalación del agente.

-

- Hipervisor

-

Se requiere un hipervisor alojado o de metal desnudo que esté certificado para ejecutar un sistema operativo compatible.

- UPC

-

8 núcleos u 8 vCPU

- RAM

-

32 GB

- Tipo de instancia de AWS EC2

-

Un tipo de instancia que cumple con los requisitos de CPU y RAM. NetApp recomienda t3.2xlarge.

- Tamaño de la máquina virtual de Azure

-

Un tipo de instancia que cumple con los requisitos de CPU y RAM. NetApp recomienda Standard_D8s_v3.

- Tipo de máquina de Google Cloud

-

Un tipo de instancia que cumple con los requisitos de CPU y RAM. NetApp recomienda n2-standard-8.

El agente de consola es compatible con Google Cloud en una instancia de máquina virtual con un sistema operativo compatible. "Características de las máquinas virtuales protegidas"

- Espacio en disco en /opt

-

Deben estar disponibles 100 GiB de espacio

El agente utiliza

/optPara instalar el/opt/application/netappdirectorio y su contenido. - Espacio en disco en /var

-

Deben estar disponibles 20 GiB de espacio

El agente de la Consola requiere este espacio en

/varporque Docker o Podman están diseñados para crear los contenedores dentro de este directorio. Específicamente, crearán contenedores en el directorio/var/lib/containers/storage. Los montajes externos o enlaces simbólicos no funcionan para este espacio.

Paso 4: Instalar Podman o Docker Engine

Necesitas preparar el host para el agente de la Console instalando Podman o Docker Engine.

Dependiendo de su sistema operativo, se requiere Podman o Docker Engine antes de instalar el agente.

-

Podman es necesario para Red Hat Enterprise Linux 8 y 9.

-

Se requiere Docker Engine para Ubuntu.

Siga estos pasos para instalar y configurar Podman:

-

Habilitar e iniciar el servicio podman.socket

-

Instalar Python3

-

Instala el paquete podman-compose (varía según la versión de Red Hat)

-

Agregue podman-compose a la variable de entorno PATH

-

Si usa Red Hat Enterprise Linux, verifique que su versión de Podman esté usando Netavark Aardvark DNS en lugar de CNI

|

Ajuste el puerto aardvark-dns (predeterminado: 53) después de instalar el agente para evitar conflictos en el puerto DNS. Siga las instrucciones para configurar el puerto. |

-

Elimine el paquete podman-docker si está instalado en el host.

dnf remove podman-docker rm /var/run/docker.sock -

Instalar Podman.

Puede obtener Podman desde los repositorios oficiales de Red Hat Enterprise Linux.

-

Para Red Hat Enterprise Linux 9,6:

sudo dnf install podman-5:<version>Donde <versión> es la versión compatible de Podman que estás instalando. Ver las versiones compatibles de Podman .

-

Para Red Hat Enterprise Linux 9.1 a 9.4:

sudo dnf install podman-4:<version>Donde <versión> es la versión compatible de Podman que estás instalando. Ver las versiones compatibles de Podman .

-

Para Red Hat Enterprise Linux 8:

sudo dnf install podman-4:<version>Donde <versión> es la versión compatible de Podman que estás instalando. Ver las versiones compatibles de Podman .

-

-

Habilite e inicie el servicio podman.socket.

sudo systemctl enable --now podman.socket -

Instalar python3.

sudo dnf install python3 -

Instale el paquete del repositorio EPEL si aún no está disponible en su sistema.

Este paso es necesario porque podman-compose está disponible en el repositorio de Paquetes adicionales para Enterprise Linux (EPEL).

-

Si utiliza Red Hat Enterprise 9:

-

Instalar el paquete del repositorio EPEL.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-9.noarch.rpm+

-

Instalar el paquete podman-compose 1.5.0.

sudo dnf install podman-compose-1.5.0

-

-

Si utiliza Red Hat Enterprise Linux 8:

-

Instalar el paquete del repositorio EPEL.

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-8.noarch.rpm -

Instalar el paquete podman-compose 1.0.6.

sudo dnf install podman-compose-1.0.6Usando el dnf installEl comando cumple con el requisito de agregar podman-compose a la variable de entorno PATH. El comando de instalación agrega podman-compose a /usr/bin, que ya está incluido en elsecure_pathopción en el host. -

Si usa Red Hat Enterprise Linux 8, verifique que su versión de Podman esté usando NetAvark con Aardvark DNS en lugar de CNI.

-

Verifique si su networkBackend está configurado en CNI ejecutando el siguiente comando:

podman info | grep networkBackend -

Si la red Backend está configurada en

CNI, tendrás que cambiarlo anetavark. -

Instalar

netavarkyaardvark-dnsutilizando el siguiente comando:dnf install aardvark-dns netavark -

Abrir el

/etc/containers/containers.confarchivo y modificar la opción network_backend para usar "netavark" en lugar de "cni".Si

/etc/containers/containers.confno existe, realice los cambios de configuración a/usr/share/containers/containers.conf. -

Reiniciar podman.

systemctl restart podman -

Confirme que networkBackend ahora se cambió a "netavark" usando el siguiente comando:

podman info | grep networkBackend

-

-

Siga la documentación de Docker para instalar Docker Engine.

-

"Ver instrucciones de instalación desde Docker"

Siga los pasos para instalar una versión compatible de Docker Engine. No instale la última versión, ya que la consola no es compatible.

-

Verifique que Docker esté habilitado y ejecutándose.

sudo systemctl enable docker && sudo systemctl start docker

Paso 5: preparar la red

Configura la red para que el agente de la NetApp Console gestione los recursos en tu nube pública. Además de tener una red virtual y una subred para el agente de la NetApp Console, asegúrate de que se cumplen los siguientes requisitos.

- Conexiones a redes de destino

-

El agente de la Console debe tener una conexión de red con la ubicación donde planeas gestionar el almacenamiento. Por ejemplo, la VPC o VNet donde planeas desplegar Cloud Volumes ONTAP, o el centro de datos donde residen tus clústeres ONTAP locales.

- Puntos finales para las operaciones cotidianas

-

Si estás planeando crear sistemas Cloud Volumes ONTAP, el agente de la Console necesita conectividad a los endpoints en los recursos disponibles públicamente de tu proveedor de cloud.

Puntos finales Objetivo Servicios de AWS (amazonaws.com):

-

Formación de nubes

-

Nube de cómputo elástica (EC2)

-

Gestión de identidad y acceso (IAM)

-

Servicio de gestión de claves (KMS)

-

Servicio de token de seguridad (STS)

-

Servicio de almacenamiento simple (S3)

Para administrar los recursos de AWS. El punto final depende de su región de AWS. "Consulte la documentación de AWS para obtener más detalles."

Amazon FSx for NetApp ONTAP:

-

api.workloads.netapp.com

La consola basada en web se comunica con este punto final para interactuar con las API de Workload Factory para administrar y operar cargas de trabajo basadas en FSx para ONTAP.

Para administrar recursos en regiones públicas de Azure.

https://management.azure.microsoft.scloud https://login.microsoftonline.microsoft.scloud https://blob.core.microsoft.scloud https://core.microsoft.scloud

Para gestionar recursos en la región Azure IL6.

Para administrar recursos en las regiones de Azure China.

\ https://www.googleapis.com/compute/v1/ \ https://compute.googleapis.com/compute/v1 \ https://cloudresourcemanager.googleapis.com/v1/projects \ https://www.googleapis.com/compute/beta \ https://storage.googleapis.com/storage/v1 \ https://www.googleapis.com/storage/v1 \ https://iam.googleapis.com/v1 \ https://cloudkms.googleapis.com/v1 \ https://config.googleapis.com/v1/projects

Para administrar recursos en Google Cloud.

-

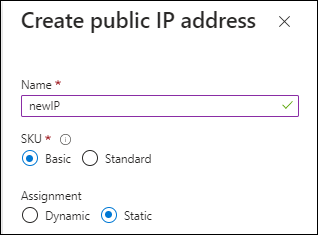

- Dirección IP pública en Azure

-

Si desea utilizar una dirección IP pública con la máquina virtual del agente de consola en Azure, la dirección IP debe usar una SKU básica para garantizar que la consola use esta dirección IP pública.

Si utiliza una dirección IP de SKU estándar, la consola utiliza la dirección IP privada del agente de la consola, en lugar de la IP pública. Si la máquina que estás usando para acceder a la consola no tiene acceso a esa dirección IP privada, las acciones desde la consola fallarán.

- Servidor proxy

-

NetApp admite configuraciones de proxy explícitas y transparentes. Si está utilizando un proxy transparente, solo necesita proporcionar el certificado para el servidor proxy. Si está utilizando un proxy explícito, también necesitará la dirección IP y las credenciales.

-

Dirección IP

-

Cartas credenciales

-

Certificado HTTPS

Con el modo privado, la única vez que la consola NetApp envía tráfico saliente es a tu proveedor de cloud para crear un sistema Cloud Volumes ONTAP.

-

- Puertos

-

No hay tráfico entrante al agente de la Console, a menos que tú lo inicies.

HTTP (80) y HTTPS (443) te dan acceso a la NetApp Console. SSH (22) es necesario si necesitas conectarte al host para solucionar problemas.

- Habilitar NTP

-

Si tienes pensado usar NetApp Data Classification para analizar tus fuentes de datos corporativas, deberías habilitar un servicio de Network Time Protocol (NTP) tanto en el agente de la Console como en el sistema NetApp Data Classification para que la hora esté sincronizada entre los sistemas. "Más información sobre NetApp Data Classification".

Paso 6: Preparar los permisos de la nube

Si el agente de NetApp Console está instalado en la nube y planeas crear sistemas Cloud Volumes ONTAP, NetApp Console requiere permisos del proveedor de la nube. Necesitas configurar los permisos en tu proveedor de la nube y luego asociar esos permisos con la instancia del agente de Console después de instalarlo.

Para ver los pasos necesarios, selecciona la opción de autenticación que te gustaría usar para tu proveedor de nube.

Usa un rol IAM para darle permisos al agente de la consola. Tendrás que adjuntar manualmente el rol a la instancia EC2 para el agente de la consola.

-

Inicie sesión en la consola de AWS y navegue hasta el servicio IAM.

-

Crear una política:

-

Seleccione Políticas > Crear política.

-

Seleccione JSON y copie y pegue el contenido del"Política de IAM para el agente de consola" .

-

Complete los pasos restantes para crear la política.

-

-

Crear un rol de IAM:

-

Seleccione Roles > Crear rol.

-

Seleccione Servicio AWS > EC2.

-

Agregue permisos adjuntando la política que acaba de crear.

-

Complete los pasos restantes para crear el rol.

-

Ahora tiene un rol de IAM para la instancia EC2 del agente de consola.

Configura los permisos y una clave de acceso para un usuario de IAM. Proporciona a NetApp Console la clave de acceso de AWS después de instalar el agente de Console y configurar NetApp Console.

-

Inicie sesión en la consola de AWS y navegue hasta el servicio IAM.

-

Crear una política:

-

Seleccione Políticas > Crear política.

-

Seleccione JSON y copie y pegue el contenido del"Política de IAM para el agente de consola" .

-

Complete los pasos restantes para crear la política.

Dependiendo de los servicios de NetApp Console que planees usar, puede que necesites crear una segunda política.

Para las regiones estándar, los permisos se distribuyen en dos políticas. Se requieren dos políticas debido a un límite máximo de tamaño de caracteres para las políticas administradas en AWS. "Obtenga más información sobre las políticas de IAM para el agente de consola" .

-

-

Adjuntar las políticas a un usuario de IAM.

-

Asegúrese de que el usuario tenga una clave de acceso que pueda agregar a la NetApp Console después de instalar el agente de la consola.

La cuenta ahora tiene los permisos necesarios.

Crea un rol personalizado de Azure con los permisos necesarios. Asigna este rol a la máquina virtual del agente de la NetApp Console.

Ten en cuenta que puedes crear un rol personalizado de Azure usando el portal de Azure, Azure PowerShell, Azure CLI o API de REST. Los siguientes pasos muestran cómo crear el rol usando Azure CLI. Si prefieres usar un método diferente, consulta "Documentación de Azure".

-

Habilita una identidad gestionada asignada por el sistema en la máquina virtual donde planeas instalar el agente de la consola para que puedas proporcionar los permisos de Azure necesarios a través de un rol personalizado.

-

Copiar el contenido del"Permisos de roles personalizados para el agente de la consola" y guardarlos en un archivo JSON.

-

Modifique el archivo JSON agregando identificadores de suscripción de Azure al ámbito asignable.

Debe agregar el ID de cada suscripción de Azure que desee utilizar con la NetApp Console.

Ejemplo

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Utilice el archivo JSON para crear un rol personalizado en Azure.

Los siguientes pasos describen cómo crear el rol mediante Bash en Azure Cloud Shell.

-

Comenzar "Azure Cloud Shell" y elija el entorno Bash.

-

Sube el archivo JSON.

-

Utilice la CLI de Azure para crear el rol personalizado:

az role definition create --role-definition agent_Policy.json

-

Crea y configura un principal de servicio en Microsoft Entra ID y obtén las credenciales de Azure que necesita NetApp Console. Necesitarás proporcionar a NetApp Console estas credenciales después de instalar el agente de Console y configurar NetApp Console.

-

Asegúrese de tener permisos en Azure para crear una aplicación de Active Directory y asignar la aplicación a un rol.

Para más detalles, consulte "Documentación de Microsoft Azure: Permisos necesarios"

-

Desde el portal de Azure, abra el servicio Microsoft Entra ID.

-

En el menú, seleccione Registros de aplicaciones.

-

Seleccione Nuevo registro.

-

Especifique detalles sobre la aplicación:

-

Nombre: Ingrese un nombre para la aplicación.

-

Tipo de cuenta: seleccione un tipo de cuenta (cualquiera funcionará con la NetApp Console).

-

URI de redirección: Puede dejar este campo en blanco.

-

-

Seleccione Registrarse.

Ha creado la aplicación AD y la entidad principal de servicio.

-

Crear un rol personalizado:

Tenga en cuenta que puede crear un rol personalizado de Azure mediante el portal de Azure, Azure PowerShell, la CLI de Azure o la API REST. Los siguientes pasos muestran cómo crear el rol mediante la CLI de Azure. Si prefiere utilizar un método diferente, consulte "Documentación de Azure"

-

Copiar el contenido del"Permisos de roles personalizados para el agente de la consola" y guardarlos en un archivo JSON.

-

Modifique el archivo JSON agregando identificadores de suscripción de Azure al ámbito asignable.

Debe agregar el ID de cada suscripción de Azure desde la cual los usuarios crearán sistemas Cloud Volumes ONTAP .

Ejemplo

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

Utilice el archivo JSON para crear un rol personalizado en Azure.

Los siguientes pasos describen cómo crear el rol mediante Bash en Azure Cloud Shell.

-

Comenzar "Azure Cloud Shell" y elija el entorno Bash.

-

Sube el archivo JSON.

-

Utilice la CLI de Azure para crear el rol personalizado:

az role definition create --role-definition agent_Policy.jsonAhora debería tener un rol personalizado llamado Operador de consola que puede asignar a la máquina virtual del agente de consola.

-

-

-

Asignar la aplicación al rol:

-

Desde el portal de Azure, abra el servicio Suscripciones.

-

Seleccione la suscripción.

-

Seleccione Control de acceso (IAM) > Agregar > Agregar asignación de rol.

-

En la pestaña Rol, seleccione el rol Operador de consola y seleccione Siguiente.

-

En la pestaña Miembros, complete los siguientes pasos:

-

Mantenga seleccionado Usuario, grupo o entidad de servicio.

-

Seleccionar Seleccionar miembros.

-

Busque el nombre de la aplicación.

He aquí un ejemplo:

-

Seleccione la aplicación y seleccione Seleccionar.

-

Seleccione Siguiente.

-

-

Seleccione Revisar + asignar.

La entidad de servicio ahora tiene los permisos de Azure necesarios para implementar el agente de consola.

Si desea implementar Cloud Volumes ONTAP desde varias suscripciones de Azure, debe vincular la entidad de servicio a cada una de esas suscripciones. En la NetApp Console, puede seleccionar la suscripción que desea utilizar al implementar Cloud Volumes ONTAP.

-

-

En el servicio Microsoft Entra ID, seleccione Registros de aplicaciones y seleccione la aplicación.

-

Seleccione Permisos de API > Agregar un permiso.

-

En API de Microsoft, seleccione Administración de servicios de Azure.

-

Seleccione Acceder a Azure Service Management como usuarios de la organización y luego seleccione Agregar permisos.

-

En el servicio Microsoft Entra ID, seleccione Registros de aplicaciones y seleccione la aplicación.

-

Copie el ID de la aplicación (cliente) y el ID del directorio (inquilino).

Cuando agrega la cuenta de Azure a la consola, debe proporcionar el identificador de la aplicación (cliente) y el identificador del directorio (inquilino) para la aplicación. La consola utiliza los ID para iniciar sesión mediante programación.

-

Abra el servicio Microsoft Entra ID.

-

Selecciona Registros de aplicaciones y selecciona tu aplicación.

-

Seleccione Certificados y secretos > Nuevo secreto de cliente.

-

Proporcione una descripción del secreto y una duración.

-

Seleccione Agregar.

-

Copia el valor del secreto del cliente.

Tu entidad de seguridad de servicio ya está configurada y deberías haber copiado el ID de la aplicación (cliente), el ID del directorio (tenant) y el valor del secreto del cliente. Ingresa esta información en NetApp Console cuando agregues una credencial de Azure.

Crea un rol y aplícalo a una cuenta de servicio que usarás para la instancia de VM del agente de consola.

-

Crear un rol personalizado en Google Cloud:

-

Cree un archivo YAML que incluya los permisos definidos en el"Política del agente de consola para Google Cloud" .

-

Desde Google Cloud, activa Cloud Shell.

-

Cargue el archivo YAML que incluye los permisos necesarios para el agente de consola.

-

Cree un rol personalizado mediante el uso de

gcloud iam roles createdominio.El siguiente ejemplo crea un rol llamado "agente" a nivel de proyecto:

gcloud iam roles create agent --project=myproject --file=agent.yaml -

-

Crear una cuenta de servicio en Google Cloud:

-

Desde el servicio IAM y administración, seleccione Cuentas de servicio > Crear cuenta de servicio.

-

Ingrese los detalles de la cuenta de servicio y seleccione Crear y continuar.

-

Seleccione el rol que acaba de crear.

-

Termina los pasos restantes para crear la cuenta de servicio.

-

Paso 7: Habilitar las API de Google Cloud

Necesitas habilitar varias API para implementar Cloud Volumes ONTAP en Google Cloud.

-

"Habilite las siguientes API de Google Cloud en su proyecto"

-

Cloud Build API (necesaria para implementaciones de Cloud Volumes ONTAP en modo privado usando Infrastructure Manager)

-

API de Cloud Deployment Manager V2

-

API de Cloud Infrastructure Manager

-

API de registro en la nube

-

API del administrador de recursos en la nube

-

API de Compute Engine

-

API de gestión de identidad y acceso (IAM)

-

API del servicio de gestión de claves en la nube (KMS) (necesaria solo si planeas usar NetApp Backup and Recovery con claves de cifrado gestionadas por el cliente (CMEK))

-

API de Cloud Quotas (necesaria para implementaciones de Cloud Volumes ONTAP usando Infrastructure Manager)

-