Protección de datos

Sugerir cambios

Sugerir cambios

Esta página muestra las opciones de protección de datos para clústeres de Red Hat OpenShift on AWS (ROSA) administrados que utilizan Astra Control Service. Astra Control Service (ACS) proporciona una interfaz gráfica de usuario fácil de usar con la que puede agregar clústeres, definir aplicaciones que se ejecutan en ellos y realizar actividades de administración de datos conscientes de las aplicaciones. También se puede acceder a las funciones de ACS mediante una API que permite la automatización de flujos de trabajo.

El sistema de alimentación de Astra Control (ACS o ACC) es NetApp Trident. Trident integra varios tipos de clústeres de Kubernetes, como Red Hat OpenShift, EKS, AKS, SUSE Rancher, Anthos, etc., con varios tipos de almacenamiento de NetApp ONTAP , como FAS/ AFF, ONTAP Select, CVO, Google Google Cloud NetApp Volumes, Azure NetApp Files y Amazon FSx ONTAP.

Esta sección proporciona detalles sobre las siguientes opciones de protección de datos mediante ACS:

-

Un video que muestra la copia de seguridad y la restauración de una aplicación ROSA que se ejecuta en una región y se restaura en otra región.

-

Un vídeo que muestra la instantánea y la restauración de una aplicación ROSA.

-

Detalles paso a paso de la instalación de un clúster ROSA, Amazon FSx ONTAP, utilizando NetApp Trident para la integración con el backend de almacenamiento, instalando una aplicación postgresql en un clúster ROSA, utilizando ACS para crear una instantánea de la aplicación y restaurar la aplicación desde ella.

-

Un blog que muestra detalles paso a paso sobre cómo crear y restaurar desde una instantánea una aplicación MySQL en un clúster ROSA con FSx ONTAP usando ACS.

Copia de seguridad/Restaurar desde copia de seguridad

El siguiente vídeo muestra la copia de seguridad de una aplicación ROSA ejecutándose en una región y restaurándose en otra región.

Instantánea/Restaurar desde instantánea

El siguiente video muestra cómo tomar una instantánea de una aplicación ROSA y restaurarla a partir de esa instantánea después.

Detalles paso a paso para crear una instantánea y restaurarla

Configuración de requisitos previos

-

Usuario de IAM con"permisos apropiados" para crear y acceder al clúster ROSA

-

VPC con subredes y puertas de enlace y rutas adecuadas

-

"Clúster ROSA instalado"en el VPC

-

"Amazon FSx ONTAP"creado en la misma VPC

-

Acceso al cluster ROSA desde"Consola de nube híbrida de OpenShift"

Próximos pasos

-

Cree un usuario administrador e inicie sesión en el clúster.

-

Cree un archivo kubeconfig para el clúster.

-

Instalar Trident en el clúster.

-

Cree una configuración de clase de almacenamiento, backend y clase de instantánea utilizando el aprovisionador CSI de Trident .

-

Implementar una aplicación postgresql en el clúster.

-

Crea una base de datos y agrega un registro.

-

Agregue el clúster a ACS.

-

Definir la aplicación en ACS.

-

Crear una instantánea usando ACS.

-

Eliminar la base de datos en la aplicación postgresql.

-

Restaurar desde una instantánea mediante ACS.

-

Verifique que su aplicación se haya restaurado desde la instantánea.

1. Cree un usuario administrador e inicie sesión en el clúster

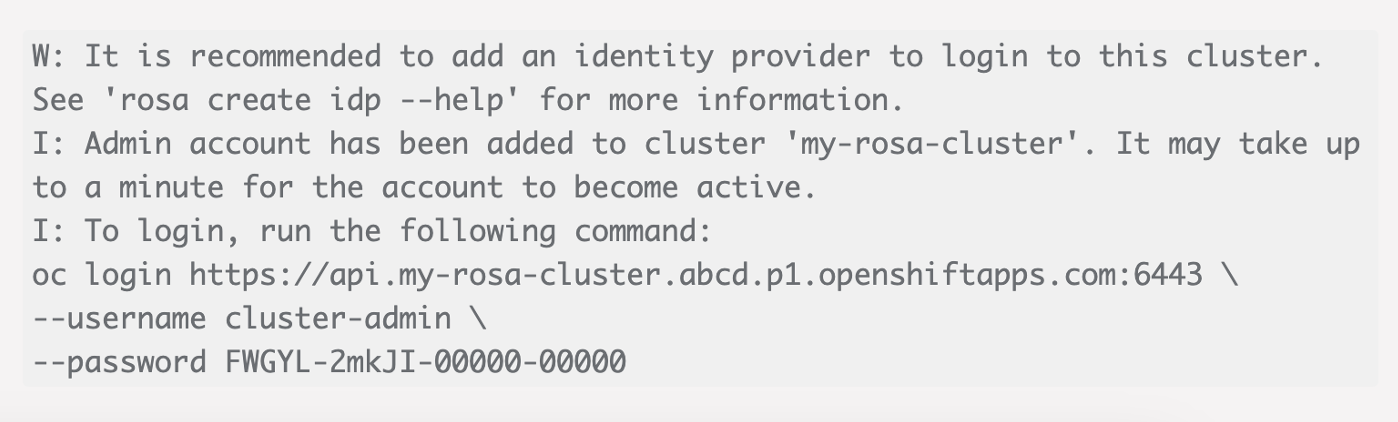

Acceda al clúster ROSA creando un usuario administrador con el siguiente comando: (solo necesita crear un usuario administrador si no creó uno en el momento de la instalación)

rosa create admin --cluster=<cluster-name>

El comando proporcionará una salida que se verá como la siguiente. Inicie sesión en el clúster mediante el oc login comando proporcionado en la salida.

|

También puedes iniciar sesión en el clúster usando un token. Si ya creó un usuario administrador al momento de crear el clúster, puede iniciar sesión en el clúster desde la consola de Red Hat OpenShift Hybrid Cloud con las credenciales de usuario administrador. Luego haciendo clic en la esquina superior derecha donde se muestra el nombre del usuario que inició sesión, puede obtener el oc login Comando (token de inicio de sesión) para la línea de comando.

|

2. Cree un archivo kubeconfig para el clúster

Siga los procedimientos"aquí" para crear un archivo kubeconfig para el clúster ROSA. Este archivo kubeconfig se utilizará más adelante cuando agregue el clúster a ACS.

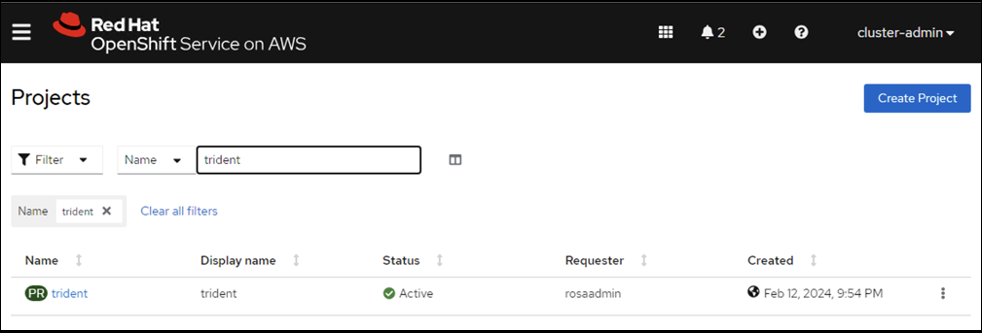

3. Instalar Trident en el clúster

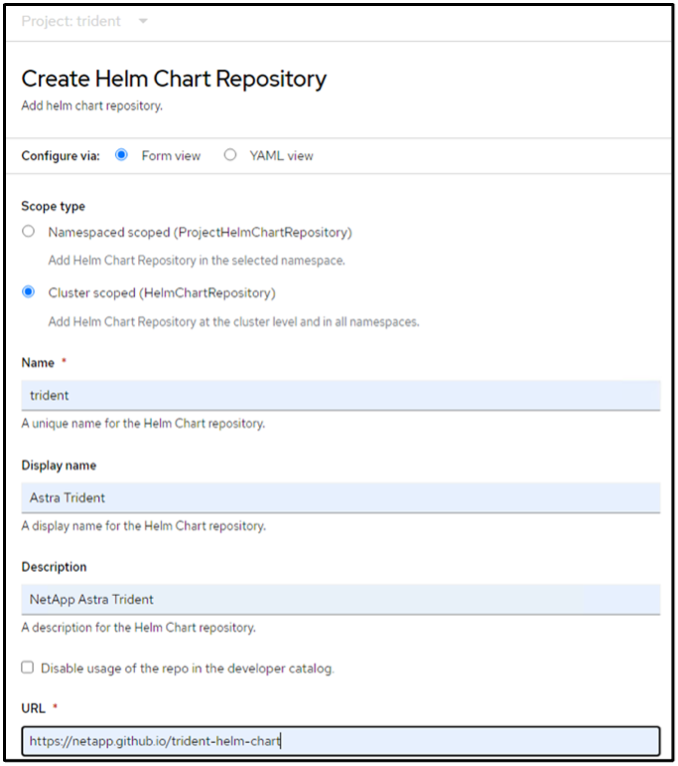

Instalar Trident (última versión) en el clúster ROSA. Para ello, puede seguir cualquiera de los procedimientos indicados."aquí" . Para instalar Trident usando helm desde la consola del clúster, primero cree un proyecto llamado Trident.

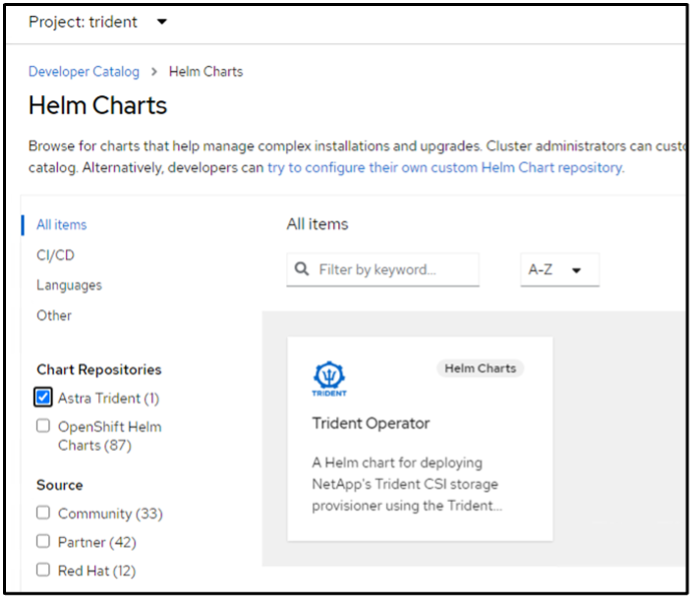

Luego, desde la vista de Desarrollador, cree un repositorio de gráficos de Helm. Para el uso del campo URL 'https://netapp.github.io/trident-helm-chart' . A continuación, cree un lanzamiento de timón para el operador de Trident .

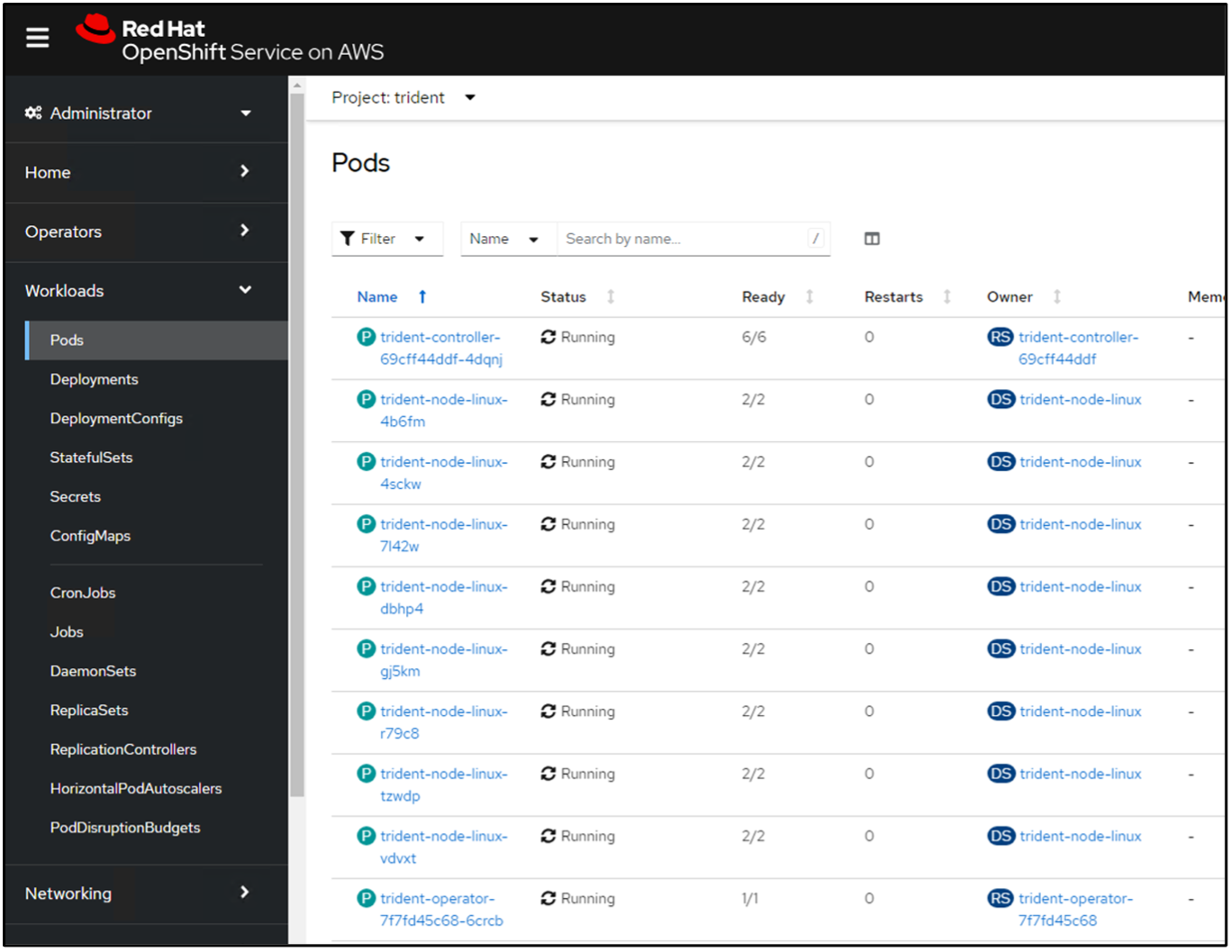

Verifique que todos los pods trident estén en ejecución volviendo a la vista de Administrador en la consola y seleccionando pods en el proyecto trident.

4. Cree una configuración de clase de almacenamiento, backend y clase de instantánea utilizando el aprovisionador CSI de Trident

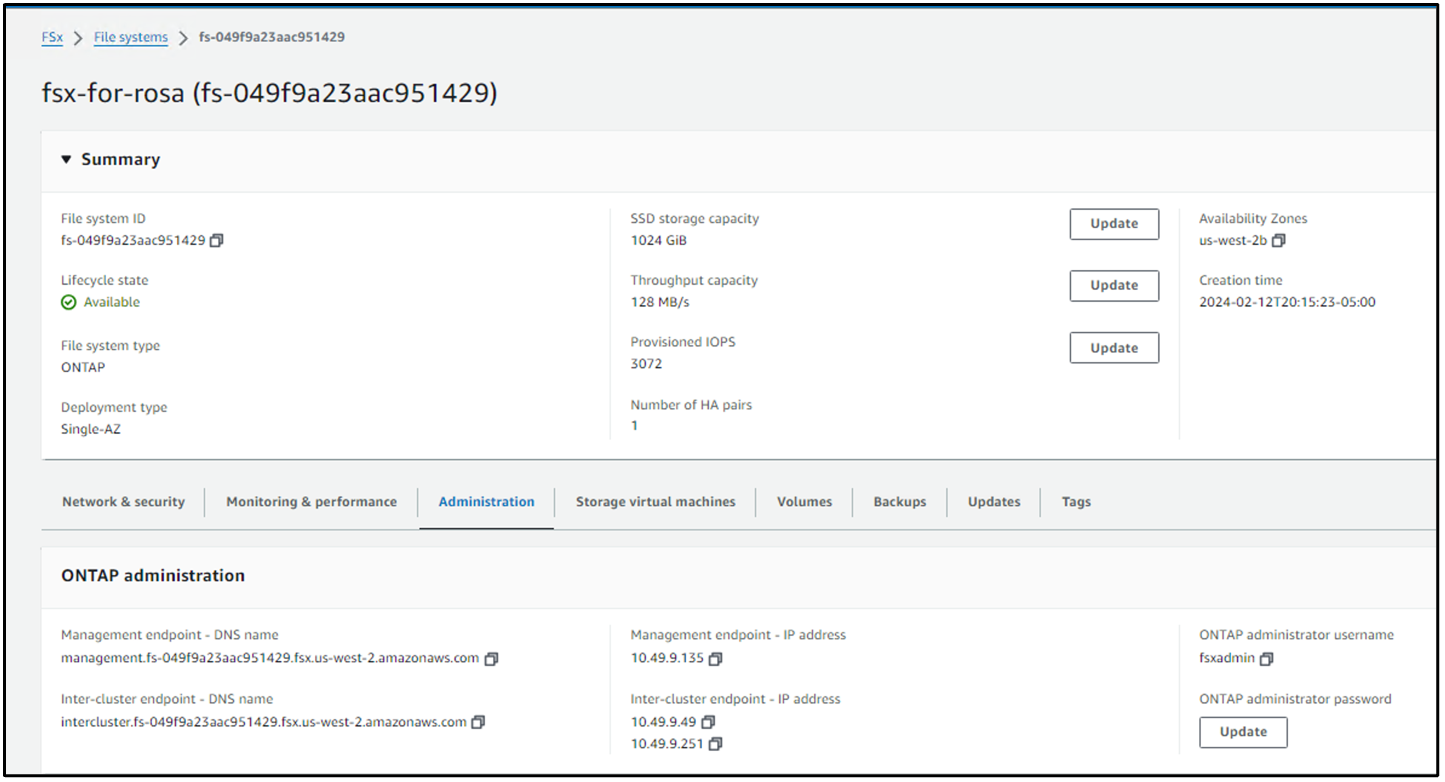

Utilice los archivos yaml que se muestran a continuación para crear un objeto backend trident, un objeto de clase de almacenamiento y el objeto Volumesnapshot. Asegúrese de proporcionar las credenciales para el sistema de archivos Amazon FSx ONTAP que creó, el LIF de administración y el nombre del servidor virtual de su sistema de archivos en el yaml de configuración para el backend. Para obtener esos detalles, vaya a la consola de AWS para Amazon FSx y seleccione el sistema de archivos, navegue a la pestaña Administración. Además, haga clic en actualizar para establecer la contraseña para el fsxadmin usuario.

|

Puede utilizar la línea de comando para crear los objetos o crearlos con los archivos yaml desde la consola de nube híbrida. |

-

Configuración del backend de Trident **

apiVersion: v1

kind: Secret

metadata:

name: backend-tbc-ontap-nas-secret

type: Opaque

stringData:

username: fsxadmin

password: <password>

---

apiVersion: trident.netapp.io/v1

kind: TridentBackendConfig

metadata:

name: ontap-nas

spec:

version: 1

storageDriverName: ontap-nas

managementLIF: <management lif>

backendName: ontap-nas

svm: fsx

credentials:

name: backend-tbc-ontap-nas-secretClase de almacenamiento

apiVersion: storage.k8s.io/v1

kind: StorageClass

metadata:

name: ontap-nas

provisioner: csi.trident.netapp.io

parameters:

backendType: "ontap-nas"

media: "ssd"

provisioningType: "thin"

snapshots: "true"

allowVolumeExpansion: trueclase instantánea

apiVersion: snapshot.storage.k8s.io/v1

kind: VolumeSnapshotClass

metadata:

name: trident-snapshotclass

driver: csi.trident.netapp.io

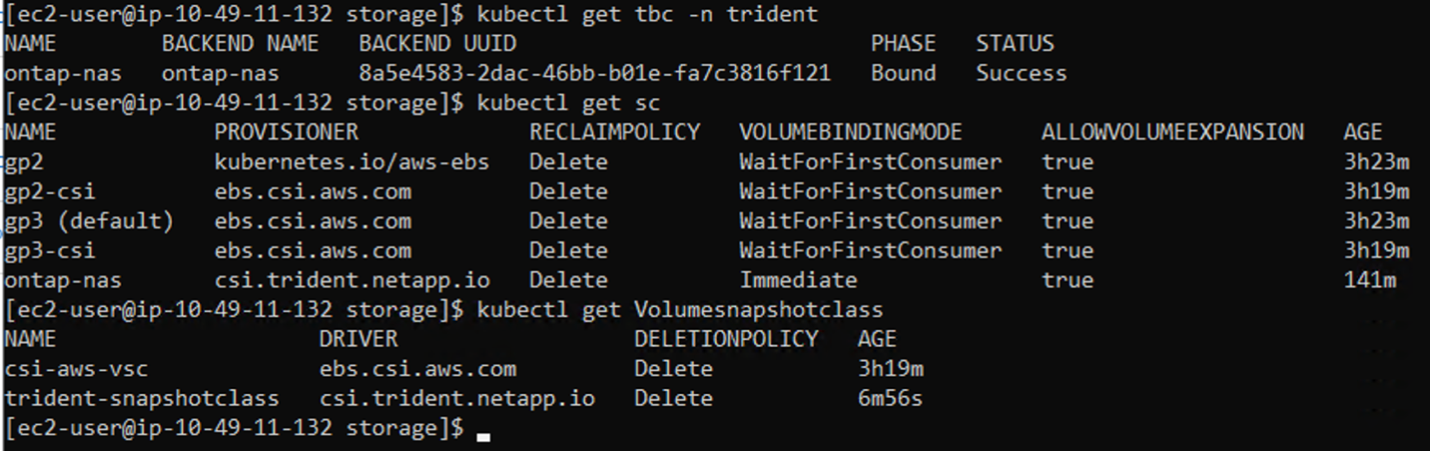

deletionPolicy: DeleteVerifique que los objetos backend, clase de almacenamiento y trident-snapshotclass se creen emitiendo los comandos que se muestran a continuación.

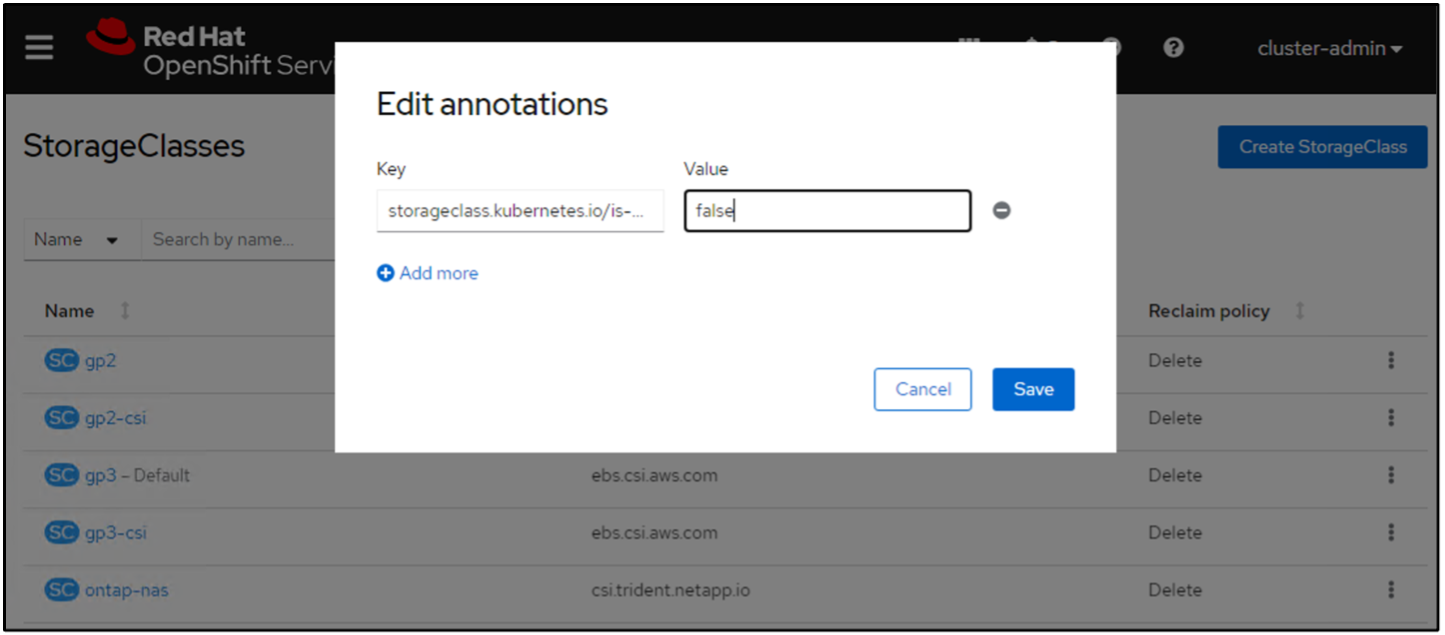

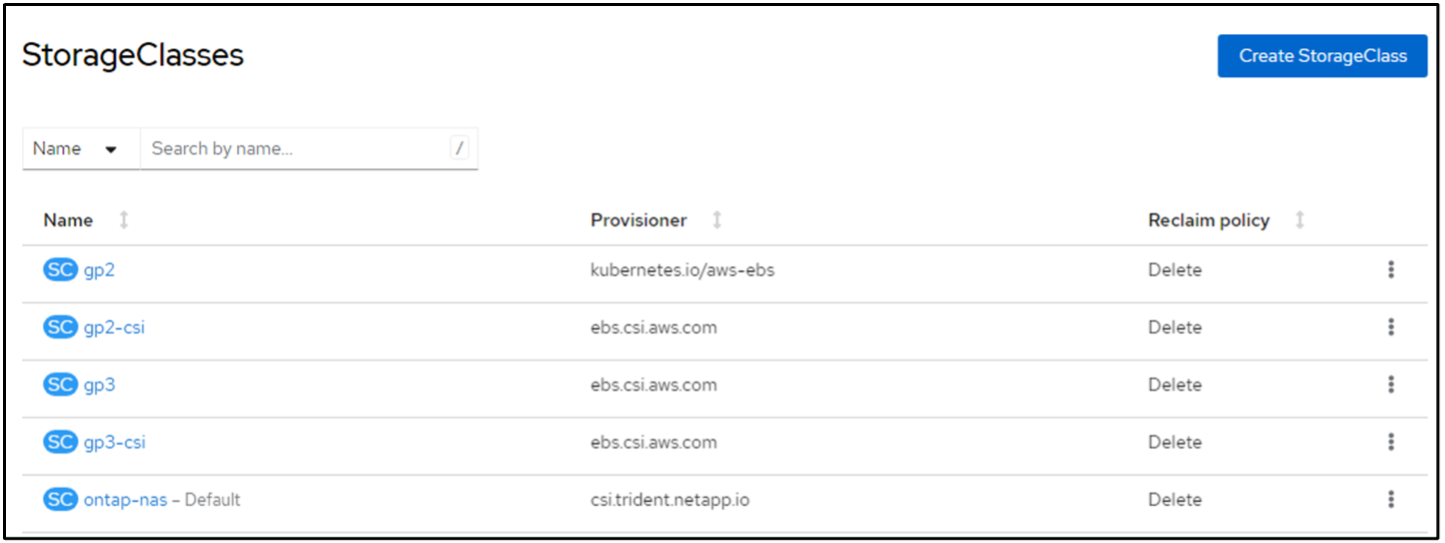

En este momento, una modificación importante que debes realizar es configurar ontap-nas como la clase de almacenamiento predeterminada en lugar de gp3 para que la aplicación postgresql que implementes más adelante pueda usar la clase de almacenamiento predeterminada. En la consola Openshift de su clúster, en Almacenamiento, seleccione Clases de almacenamiento. Edite la anotación de la clase predeterminada actual para que sea falsa y agregue la anotación storageclass.kubernetes.io/is-default-class establecida en verdadera para la clase de almacenamiento ontap-nas.

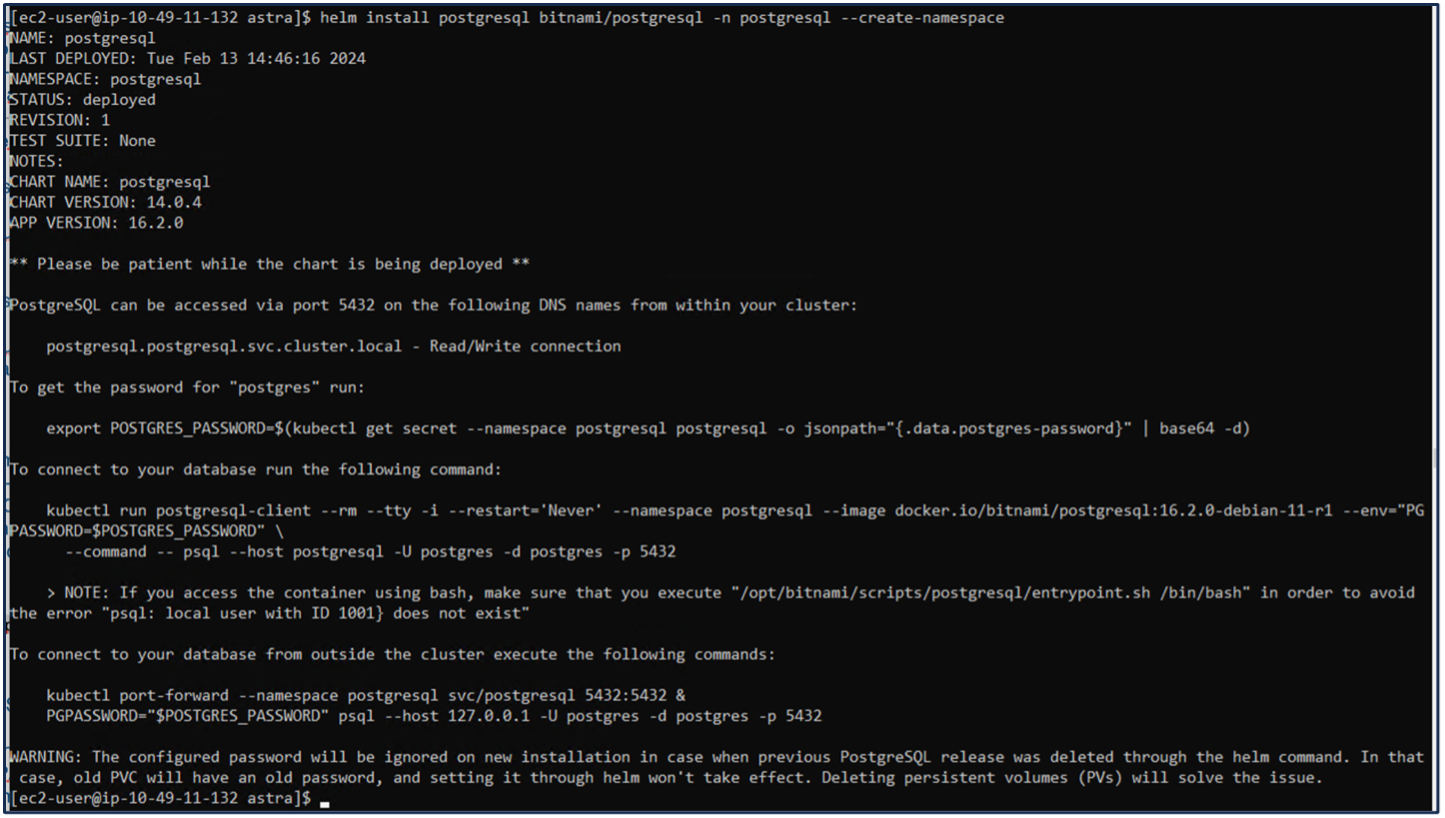

5. Implementar una aplicación postgresql en el clúster

Puede implementar la aplicación desde la línea de comando de la siguiente manera:

helm install postgresql bitnami/postgresql -n postgresql --create-namespace

|

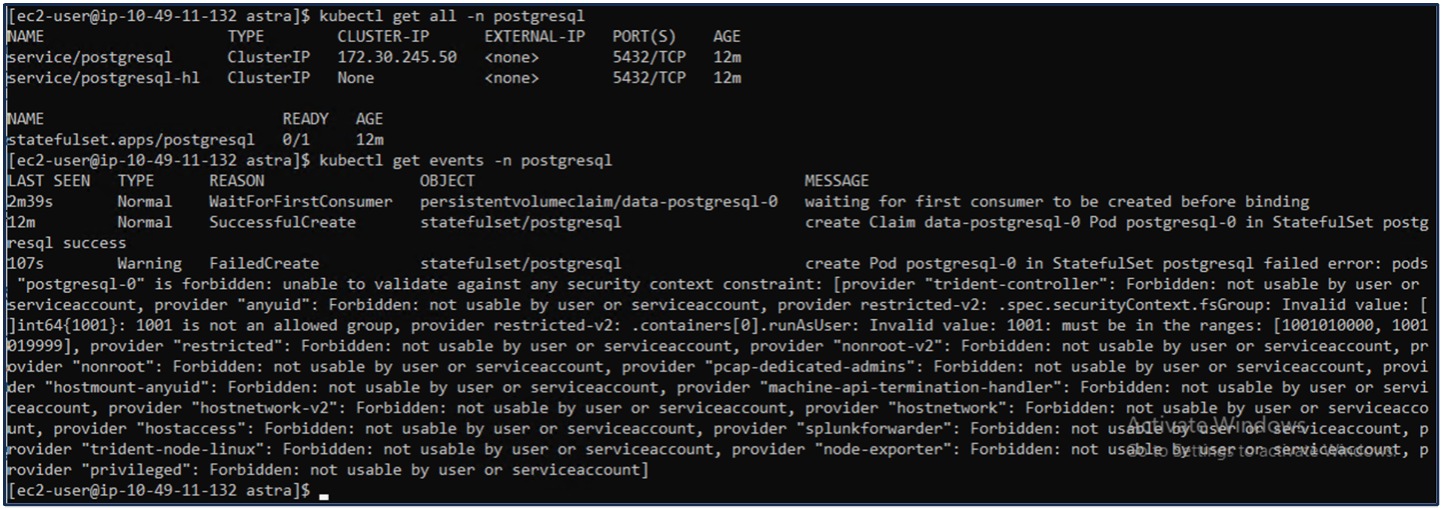

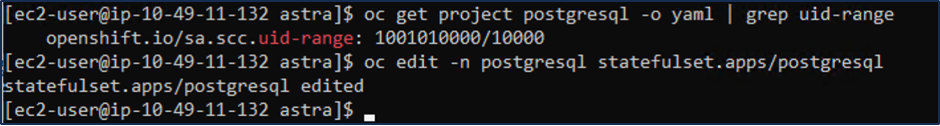

Si no ve los pods de aplicación ejecutándose, es posible que haya un error causado por restricciones del contexto de seguridad.  Corrija el error editando el Corrija el error editando el runAsUser y fsGroup campos en statefuleset.apps/postgresql objeto con el uid que está en la salida del oc get project comando como se muestra a continuación.

|

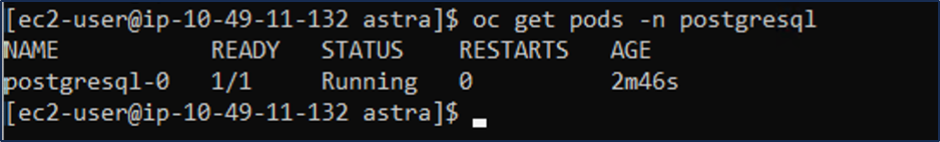

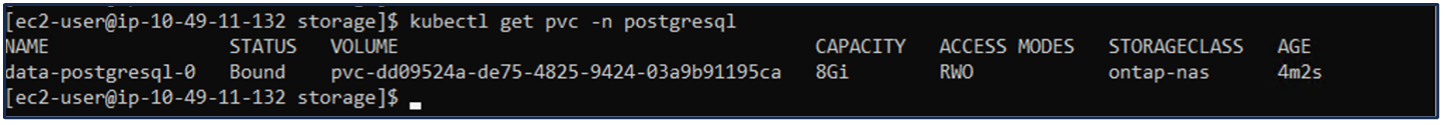

La aplicación postgresql debe estar ejecutándose y utilizando volúmenes persistentes respaldados por almacenamiento Amazon FSx ONTAP .

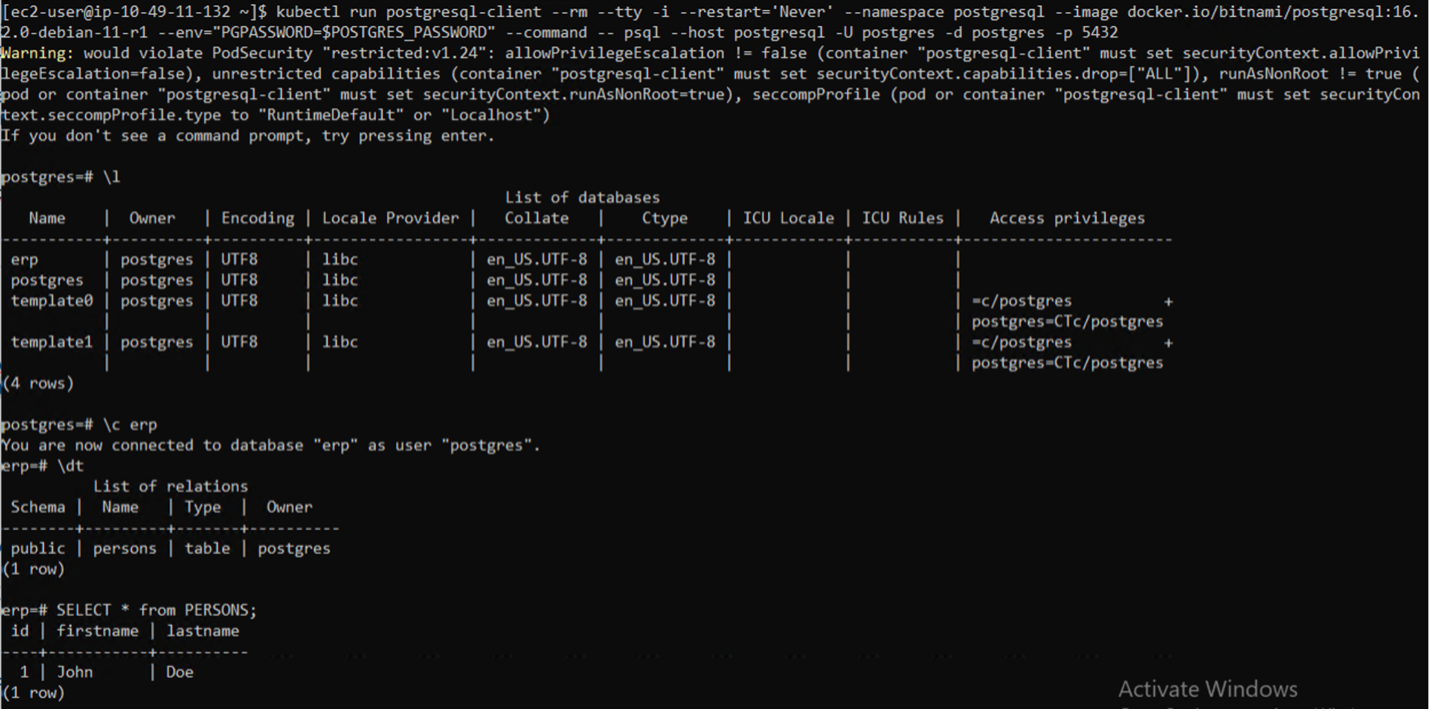

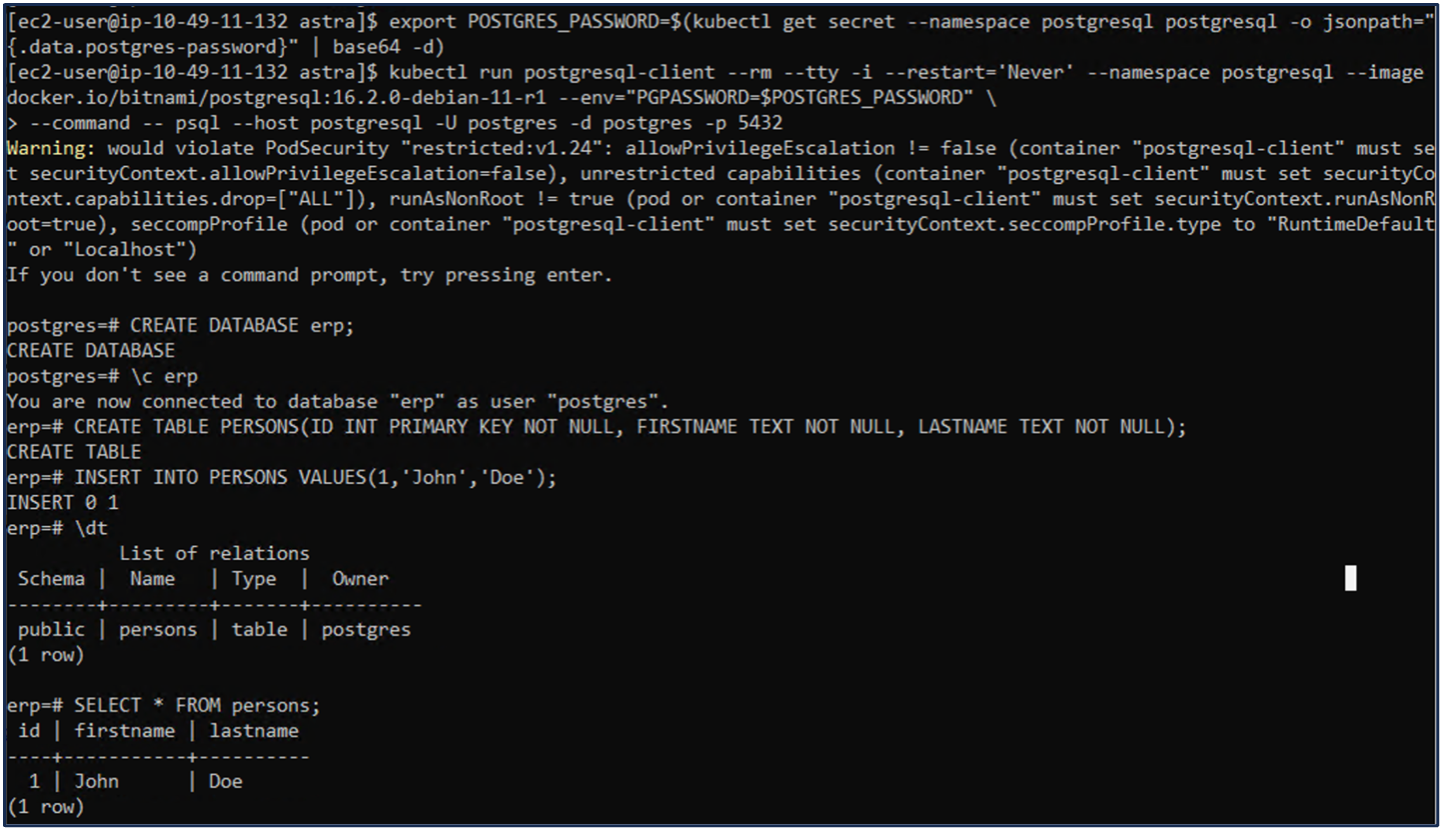

6. Crear una base de datos y agregar un registro

7. Agregar el clúster a ACS

Inicie sesión en ACS. Seleccione el clúster y haga clic en Agregar. Seleccione otro y cargue o pegue el archivo kubeconfig.

Haga clic en Siguiente y seleccione ontap-nas como la clase de almacenamiento predeterminada para ACS. Haga clic en Siguiente, revise los detalles y Agregue el clúster.

8. Definir la aplicación en ACS

Definir la aplicación postgresql en ACS. Desde la página de destino, seleccione Aplicaciones, Definir y complete los detalles correspondientes. Haga clic en Siguiente un par de veces, revise los detalles y haga clic en Definir. La aplicación se agrega a ACS.

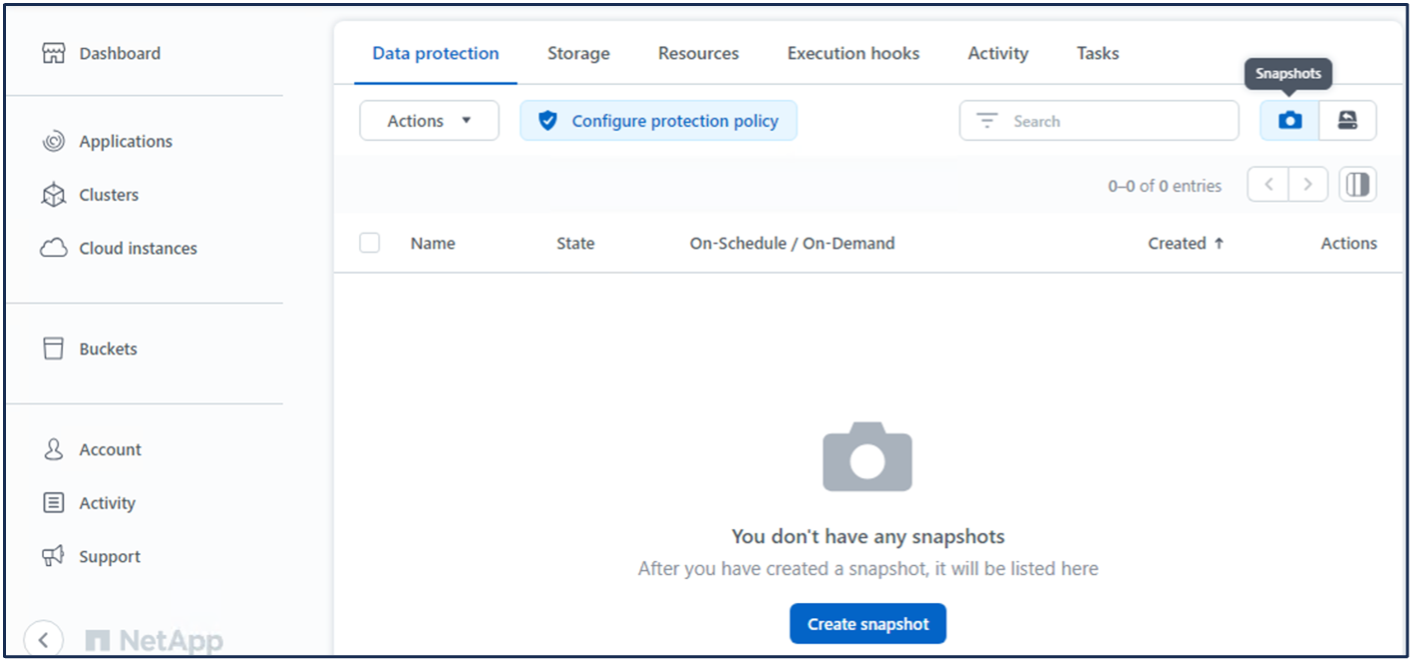

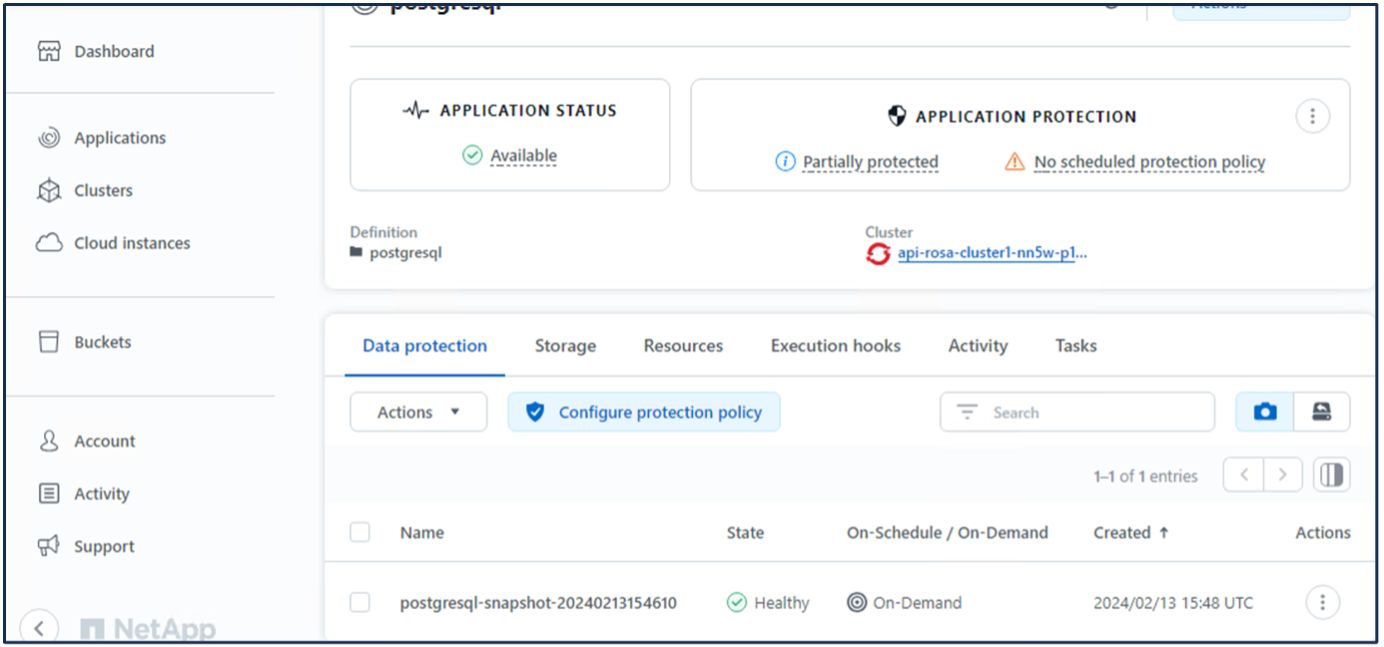

9. Crear una instantánea usando ACS

Hay muchas formas de crear una instantánea en ACS. Puede seleccionar la aplicación y crear una instantánea desde la página que muestra los detalles de la aplicación. Puede hacer clic en Crear instantánea para crear una instantánea a pedido o configurar una política de protección.

Cree una instantánea a pedido simplemente haciendo clic en Crear instantánea, proporcionando un nombre, revisando los detalles y haciendo clic en Instantánea. El estado de la instantánea cambia a Saludable una vez completada la operación.

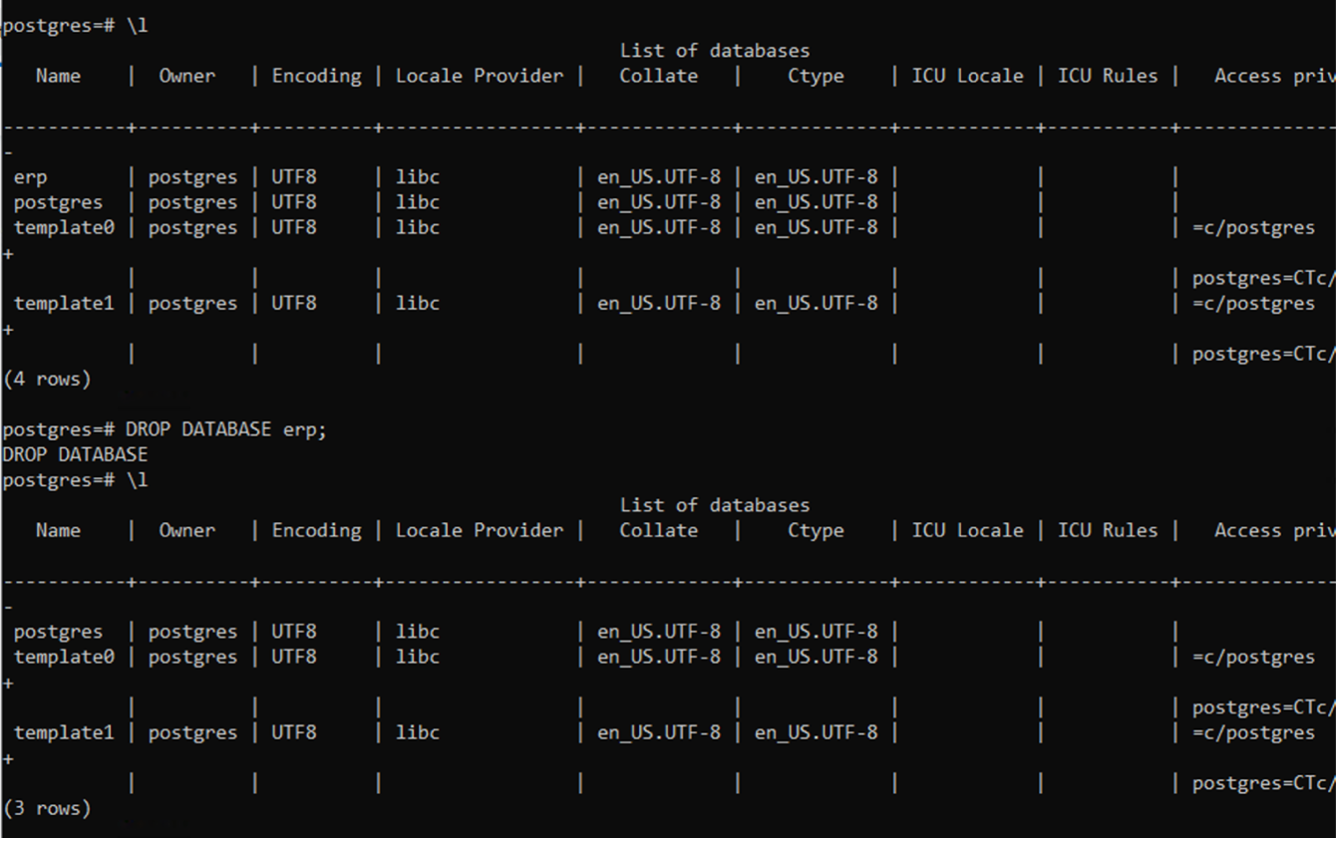

10. Eliminar la base de datos en la aplicación postgresql

Vuelva a iniciar sesión en postgresql, enumere las bases de datos disponibles, elimine la que creó anteriormente y vuelva a enumerarla para asegurarse de que la base de datos se haya eliminado.

11. Restaurar desde una instantánea usando ACS

Para restaurar la aplicación desde una instantánea, vaya a la página de inicio de la interfaz de usuario de ACS, seleccione la aplicación y seleccione Restaurar. Debes seleccionar una instantánea o una copia de seguridad desde la cual restaurar. (Normalmente, se crearán varios según una política que haya configurado). Realice las elecciones apropiadas en las siguientes pantallas y luego haga clic en Restaurar. El estado de la aplicación pasa de Restaurando a Disponible después de que se haya restaurado desde la instantánea.

12. Verifique que su aplicación se haya restaurado desde la instantánea

Inicie sesión en el cliente postgresql y ahora debería ver la tabla y el registro en la tabla que tenía anteriormente. Eso es todo. Con sólo hacer clic en un botón, su aplicación será restaurada a un estado anterior. Así de fácil se lo ponemos a nuestros clientes con Astra Control.