vCenterを使用してオンプレミスにConsoleエージェントをインストールする

変更を提案

変更を提案

VMware ユーザーであれば、OVA を使用して vCenter に Console エージェントをデプロイできます。OVA のダウンロードまたは URL は NetApp Console から入手できます。

|

vCenterツールを使用してConsoleエージェントを導入すると、VM Webコンソールでメンテナンスタスクを実行できます。"エージェントの VM コンソールの詳細について説明します。" |

コンソールエージェントのインストールの準備

インストールする前に、VM ホストが要件を満たしており、コンソール エージェントがインターネットおよび対象のネットワークにアクセスできることを確認してください。 NetAppデータ サービスまたはCloud Volumes ONTAP を使用するには、コンソール エージェントがユーザーに代わってアクションを実行できるように、クラウド プロバイダの資格情報を作成します。

コンソールエージェントホストの要件を確認する

コンソール エージェントをインストールする前に、ホスト マシンがインストール要件を満たしていることを確認してください。

-

CPU: 8コアまたは8vCPU

-

メモリ: 32 GB

-

ディスク容量: 165 GB (シックプロビジョニング)

-

vSphere 7.0以降

-

ESXi ホスト 7.03 以上

|

エージェントを ESXi ホストに直接インストールするのではなく、vCenter 環境にインストールします。 |

コンソールエージェントのネットワークアクセスを設定する

ネットワーク管理者と協力して、コンソール エージェントが必要なエンドポイントへの送信アクセスと対象ネットワークへの接続を持っていることを確認します。

- ターゲットネットワークへの接続

-

コンソール エージェントには、システムを作成および管理する予定の場所へのネットワーク接続が必要です。たとえば、オンプレミス環境にCloud Volumes ONTAPシステムまたはストレージ システムを作成する予定のネットワークなどです。

- アウトバウンドインターネットアクセス

-

コンソール エージェントを展開するネットワークの場所には、特定のエンドポイントに接続するための送信インターネット接続が必要です。

- WebベースのNetApp Consoleを使用する際にコンピュータから接続されるエンドポイント

-

WebブラウザからNetApp Consoleにアクセスするコンピュータは、複数のエンドポイントに接続できる機能を備えている必要があります。

- コンソールエージェントから接続されたエンドポイント

-

コンソール エージェントは、日常業務でパブリック クラウド環境内のリソースとプロセスを管理するために、次のエンドポイントに接続するために、送信インターネット アクセスを必要とします。

以下にリストされているエンドポイントはすべて CNAME エントリです。

|

オンプレミスにコンソールエージェントをインストールした場合、Google Cloud のリソースを管理することはできません。Google Cloud のリソースを管理するには、Google Cloud にエージェントをインストールしてください。 |

これらのエンドポイントは、すべての Console エージェントの導入に必要です。AWS または Azure で NetApp リソースを管理するには、追加のエンドポイントが必要です。

| エンドポイント | 目的 |

|---|---|

https://mysupport.netapp.com |

ライセンス情報を取得し、AutoSupportメッセージをNetAppサポートに送信します。 |

https://signin.b2c.netapp.com |

NetAppサポート サイト (NSS) の資格情報を更新したり、 NetApp Consoleに新しい NSS 資格情報を追加したりします。 |

https://support.netapp.com |

ライセンス情報を取得し、AutoSupportメッセージをNetAppサポートに送信するとともに、Cloud Volumes ONTAPのソフトウェアアップデートを受信するため。 |

https://api.bluexp.netapp.com https://netapp-cloud-account.auth0.com https://netapp-cloud-account.us.auth0.com https://console.netapp.com https://components.console.netapp.com https://cdn.auth0.com |

NetApp Console内で機能とサービスを提供します。 |

https://bluexpinfraprod.eastus2.data.azurecr.io https://bluexpinfraprod.azurecr.io https://occmclientinfragov.azurecr.us (制限付きモードでの展開に必要) |

コンソール エージェントのアップグレード用のイメージを取得します。 |

Console エージェントがオンプレミスにインストールされている場合、AWS にデプロイされた NetApp システム(Cloud Volumes ONTAP など)を管理するために、次の追加の AWS エンドポイントへのネットワーク アクセスが必要です。

| エンドポイント | 目的 |

|---|---|

AWS サービス (amazonaws.com):

|

AWS リソースを管理します。エンドポイントは AWS リージョンによって異なります。 "詳細についてはAWSドキュメントを参照してください" |

Amazon FSx for NetApp ONTAP:

|

Webベースのコンソールは、このエンドポイントに接続して Workload Factory API と対話し、FSx for ONTAPベースのワークロードを管理および操作します。 |

Console エージェントがオンプレミスにインストールされている場合、Azure にデプロイされた NetApp システム(Cloud Volumes ONTAP など)を管理するために、次の追加の Azure エンドポイントへのネットワーク アクセスが必要です。

| エンドポイント | 目的 |

|---|---|

https://management.azure.com https://login.microsoftonline.com https://blob.core.windows.net https://core.windows.net |

Azure パブリック リージョン内のリソースを管理します。 |

https://management.chinacloudapi.cn https://login.chinacloudapi.cn https://blob.core.chinacloudapi.cn https://core.chinacloudapi.cn |

Azure China リージョンのリソースを管理します。 |

- プロキシ サーバ

-

NetApp は明示的プロキシ構成と透過的プロキシ構成の両方をサポートしています。透過プロキシを使用している場合は、プロキシ サーバーの証明書のみを提供する必要があります。明示的なプロキシを使用している場合は、IP アドレスと資格情報も必要になります。

-

IPアドレス

-

Credentials

-

HTTPS証明書

-

- ポート

-

コンソールエージェントへの受信トラフィックはありません。ただし、ユーザーが開始した場合、またはプロキシとして使用してAutoSupportメッセージをCloud Volumes ONTAPからNetAppサポートに送信する場合は除きます。

-

HTTP (80) と HTTPS (443) は、まれにしか使用されないローカル UI へのアクセスを提供します。

-

SSH(22)は、トラブルシューティングのためにホストに接続する必要がある場合にのみ必要です。

-

アウトバウンド インターネット接続が利用できないサブネットにCloud Volumes ONTAPシステムを展開する場合は、ポート 3128 経由のインバウンド接続が必要です。

Cloud Volumes ONTAPシステムにAutoSupportメッセージを送信するためのアウトバウンド インターネット接続がない場合、コンソールは、コンソール エージェントに含まれているプロキシ サーバーを使用するようにそれらのシステムを自動的に構成します。唯一の要件は、コンソール エージェントのセキュリティ グループがポート 3128 経由の受信接続を許可していることを確認することです。コンソール エージェントを展開した後、このポートを開く必要があります。

-

- NTP を有効にする

-

NetApp Data Classificationを使用して企業データソースをスキャンする予定がある場合は、コンソールエージェントとNetApp Data Classificationシステムの両方でネットワークタイムプロトコル(NTP)サービスを有効にして、システム間で時刻が同期されるようにする必要があります "NetApp Data Classificationの詳細については、こちらをご覧ください"。

AWS または Azure のコンソール エージェント クラウド権限を作成する

オンプレミスのコンソールエージェントを使用して AWS または Azure のNetAppデータ サービスを使用する場合は、インストール後にコンソールエージェントに資格情報を追加できるように、クラウド プロバイダーで権限を設定する必要があります。

|

オンプレミスにコンソール エージェントがインストールされている場合、Google Cloud のリソースを管理することはできません。 Google Cloud リソースを管理するには、Google Cloud にエージェントをインストールする必要があります。 |

オンプレミスのコンソールエージェントの場合は、IAM ユーザーアクセスキーを追加して AWS 権限を付与します。

オンプレミスのコンソール エージェントには IAM ユーザー アクセス キーを使用します。オンプレミスのコンソール エージェントでは IAM ロールはサポートされていません。

-

AWS コンソールにログインし、IAM サービスに移動します。

-

ポリシーを作成します。

-

*ポリシー > ポリシーの作成*を選択します。

-

*JSON*を選択し、その内容をコピーして貼り付けます。"コンソールエージェントのIAMポリシー" 。

-

残りの手順を完了してポリシーを作成します。

使用する予定のNetAppデータ サービスによっては、2 番目のポリシーを作成する必要がある場合があります。

標準リージョンの場合、権限は 2 つのポリシーに分散されます。 AWS の管理ポリシーの最大文字サイズ制限により、2 つのポリシーが必要になります。"コンソールエージェントのIAMポリシーの詳細" 。

-

-

IAM ユーザーにポリシーをアタッチします。

-

コンソール エージェントをインストールした後、 NetApp Consoleに追加できるアクセス キーがユーザーにあることを確認します。

これで、必要な権限を持つIAMユーザーアクセスキーが取得できたはずです。Console エージェントをインストールしたら、Console からこれらの認証情報を Console エージェントに関連付けてください。

コンソール エージェントがオンプレミスでインストールされている場合は、Microsoft Entra ID でサービス プリンシパルを設定し、コンソール エージェントに必要な Azure 資格情報を取得して、コンソール エージェントに Azure 権限を付与する必要があります。

-

Azure で Active Directory アプリケーションを作成し、そのアプリケーションをロールに割り当てるためのアクセス許可があることを確認します。

詳細については、 "Microsoft Azure ドキュメント: 必要な権限"

-

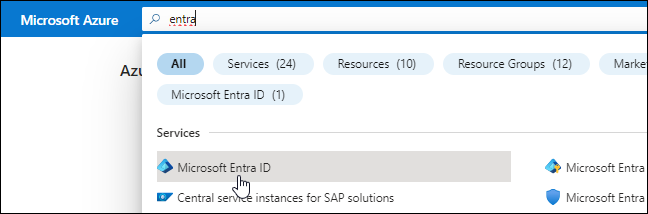

Azure ポータルから、Microsoft Entra ID サービスを開きます。

-

メニューで*アプリ登録*を選択します。

-

*新規登録*を選択します。

-

アプリケーションの詳細を指定します。

-

名前: アプリケーションの名前を入力します。

-

アカウント タイプ: アカウント タイプを選択します (いずれのタイプもNetApp Consoleで使用できます)。

-

リダイレクト URI: このフィールドは空白のままにすることができます。

-

-

*登録*を選択します。

AD アプリケーションとサービス プリンシパルを作成しました。

-

カスタム ロールを作成します。

Azure ポータル、Azure PowerShell、Azure CLI、または REST API を使用して、Azure カスタム ロールを作成できます。次の手順は、Azure CLI を使用してロールを作成する方法を示しています。別の方法をご希望の場合は、 "Azureドキュメント"

-

の内容をコピーします"コンソールエージェントのカスタムロール権限"JSON ファイルに保存します。

-

割り当て可能なスコープに Azure サブスクリプション ID を追加して、JSON ファイルを変更します。

ユーザーがCloud Volumes ONTAPシステムを作成する各 Azure サブスクリプションの ID を追加する必要があります。

例

"AssignableScopes": [ "/subscriptions/d333af45-0d07-4154-943d-c25fbzzzzzzz", "/subscriptions/54b91999-b3e6-4599-908e-416e0zzzzzzz", "/subscriptions/398e471c-3b42-4ae7-9b59-ce5bbzzzzzzz" ] -

JSON ファイルを使用して、Azure でカスタム ロールを作成します。

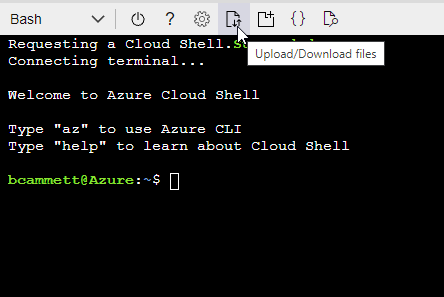

次の手順では、Azure Cloud Shell で Bash を使用してロールを作成する方法について説明します。

-

始める "Azure クラウド シェル"Bash 環境を選択します。

-

JSON ファイルをアップロードします。

-

Azure CLI を使用してカスタム ロールを作成します。

az role definition create --role-definition agent_Policy.jsonこれで、コンソール エージェント仮想マシンに割り当てることができる、コンソール オペレーターと呼ばれるカスタム ロールが作成されます。

-

-

-

アプリケーションをロールに割り当てます。

-

Azure ポータルから、サブスクリプション サービスを開きます。

-

サブスクリプションを選択します。

-

アクセス制御 (IAM) > 追加 > ロール割り当ての追加 を選択します。

-

*役割*タブで、*コンソールオペレーター*役割を選択し、*次へ*を選択します。

-

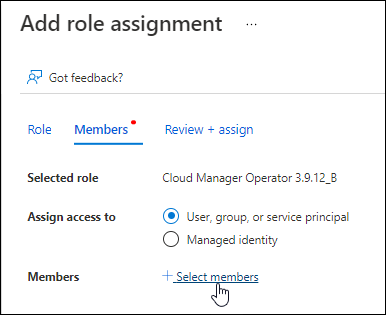

*メンバー*タブで、次の手順を実行します。

-

*ユーザー、グループ、またはサービス プリンシパル*を選択したままにします。

-

*メンバーを選択*を選択します。

-

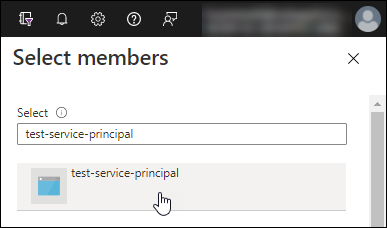

アプリケーションの名前を検索します。

次に例を示します。

-

アプリケーションを選択し、[選択] を選択します。

-

*次へ*を選択します。

-

-

*レビュー + 割り当て*を選択します。

これで、サービス プリンシパルに、コンソール エージェントをデプロイするために必要な Azure アクセス許可が付与されました。

複数の Azure サブスクリプションからCloud Volumes ONTAPをデプロイする場合は、サービス プリンシパルを各サブスクリプションにバインドする必要があります。 NetApp Consoleでは、 Cloud Volumes ONTAP をデプロイするときに使用するサブスクリプションを選択できます。

-

-

Microsoft Entra ID サービスで、アプリの登録 を選択し、アプリケーションを選択します。

-

API 権限 > 権限の追加 を選択します。

-

Microsoft API の下で、Azure Service Management を選択します。

-

組織ユーザーとして Azure サービス管理にアクセスする を選択し、権限の追加 を選択します。

-

Microsoft Entra ID サービスで、アプリの登録 を選択し、アプリケーションを選択します。

-

アプリケーション (クライアント) ID と ディレクトリ (テナント) ID をコピーします。

Azure アカウントをコンソールに追加するときは、アプリケーションのアプリケーション (クライアント) ID とディレクトリ (テナント) ID を指定する必要があります。コンソールは ID を使用してプログラムでサインインします。

-

Microsoft Entra ID サービスを開きます。

-

*アプリ登録*を選択し、アプリケーションを選択します。

-

*証明書とシークレット > 新しいクライアント シークレット*を選択します。

-

シークレットの説明と期間を指定します。

-

*追加*を選択します。

-

クライアント シークレットの値をコピーします。

vCenter 環境に Console エージェントをインストールします

NetAppは、vCenter環境へのConsoleエージェントのインストールをサポートしています。OVAファイルには、VMware環境にデプロイできる事前設定済みのVMイメージが含まれています。ファイルのダウンロードまたはURLデプロイは、NetApp Consoleから直接利用できます。これには、Consoleエージェントソフトウェアと自己署名証明書が含まれます。

OVAをダウンロードするかURLをコピーしてください

OVA をダウンロードするか、 NetApp Consoleから OVA URL を直接コピーします。

-

*管理 > エージェント*を選択します。

-

*概要*ページで、*エージェントのデプロイ > オンプレミス*を選択します。

-

*OVA付き*を選択してください。

-

OVAをダウンロードするか、URLをコピーしてvCenterで使用するかを選択してください。

vCenter 環境にエージェントを導入します

vCenter 環境にログインして、エージェントをデプロイします。

-

環境で必要な場合は、自己署名証明書を信頼済み証明書にアップロードします。この証明書はインストール後に置き換えます。

-

コンテンツ ライブラリまたはローカル システムから OVA を展開します。

ローカルシステムから

コンテンツライブラリから

a. 右クリックして、[OVF テンプレートのデプロイ…] を選択します。b. URL から OVA ファイルを選択するか、その場所を参照して、[次へ] を選択します。

a. コンテンツライブラリに移動し、コンソールエージェントOVAを選択します。b. アクション > *このテンプレートから新しいVM*を選択します。

-

OVF テンプレートのデプロイ ウィザードを完了して、コンソール エージェントをデプロイします。

-

VM の名前とフォルダーを選択し、[次へ] を選択します。

-

コンピューティング リソースを選択し、[次へ] を選択します。

-

テンプレートの詳細を確認し、[次へ] を選択します。

-

ライセンス契約に同意し、[次へ] を選択します。

-

使用するプロキシ構成のタイプ(明示的プロキシ、透過プロキシ、またはプロキシなし)を選択します。

-

VM を展開するデータストアを選択し、[次へ] を選択します。ホストの要件を満たしていることを確認してください。

-

VM を接続するネットワークを選択し、[次へ] を選択します。ネットワークが IPv4 であり、必要なエンドポイントへのアウトバウンド インターネット アクセスできることを確認します。

-

*テンプレートのカスタマイズ*ウィンドウで、以下のフィールドを入力します:

-

プロキシ情報

-

明示的なプロキシを選択した場合は、プロキシ サーバのホスト名またはIPアドレスとポート番号、およびユーザー名とパスワードを入力します。

-

透過プロキシを選択した場合は、それぞれの証明書をアップロードします。

-

-

仮想マシンの構成

-

構成チェックをスキップ: このチェックボックスはデフォルトでオフになっており、エージェントはネットワーク アクセスを検証するために構成チェックを実行します。

-

NetAppでは、インストール時にエージェントの構成チェックが含まれるように、このチェックボックスはオフのままにしておくことを推奨しています。構成チェックでは、エージェントが必要なエンドポイントへのネットワーク アクセスを持っていることを検証します。接続の問題が原因でデプロイが失敗した場合は、エージェントホストから検証レポートとログにアクセスできます。場合によっては、エージェントがネットワーク アクセスを持っていることが確実であれば、チェックをスキップすることもできます。たとえば、エージェントのアップグレードに使用される"以前のエンドポイント"をまだ使用している場合、検証はエラーで失敗します。これを回避するには、検証チェックなしでインストールするチェックボックスを選択してください。"エンドポイントリストを更新する方法を学ぶ"。

-

-

メンテナンスパスワード: `maint`エージェントメンテナンスコンソールへのアクセスを許可するユーザー。

-

NTP サーバー: 時刻同期用の 1 つ以上の NTP サーバーを指定します。

-

ホスト名: この VM のホスト名を設定します。検索ドメインを含めることはできません。たとえば、console10.searchdomain.company.com の FQDN は console10 と入力する必要があります。

-

プライマリ DNS: 名前解決に使用するプライマリ DNS サーバーを指定します。

-

セカンダリ DNS: 名前解決に使用するセカンダリ DNS サーバーを指定します。

-

検索ドメイン:ホスト名を解決する際に使用する検索ドメイン名を指定します。たとえば、FQDNがconsole10.searchdomain.company.comの場合は、searchdomain.company.comと入力します。

-

IPv4 アドレス: ホスト名にマッピングされる IP アドレス。

-

IPv4 サブネット マスク: IPv4 アドレスのサブネット マスク。

-

IPv4 ゲートウェイ アドレス: IPv4 アドレスのゲートウェイ アドレス。

-

-

-

*次へ*を選択します。

-

Ready to complete ウィンドウで詳細を確認し、 Finish を選択します。

vSphere タスク バーには、コンソール エージェントの展開の進行状況が表示されます。

-

VMの電源をオンにします。

|

デプロイメントが失敗した場合は、エージェント ホストから検証レポートとログにアクセスできます。"インストールの問題をトラブルシューティングする方法を学びます。" |

NetApp Consoleにコンソールエージェントを登録する

NetApp Consoleにログインし、NetApp Consoleエージェントを組織に関連付けてください。ログイン方法は、NetApp Consoleを使用するモードによって異なります。NetApp Consoleを標準モードで使用する場合は、SaaSウェブサイトからログインします。NetApp Consoleを制限モードまたはプライベートモードで使用する場合は、NetApp Consoleエージェントホストからローカルでログインします。

-

Web ブラウザを開き、コンソール エージェント ホストの URL を入力します。

コンソール ホスト URL は、ホストの構成に応じて、ローカルホスト、プライベート IP アドレス、またはパブリック IP アドレスになります。たとえば、コンソール エージェントがパブリック IP アドレスのないパブリック クラウドにある場合は、コンソール エージェント ホストに接続しているホストのプライベート IP アドレスを入力する必要があります。

-

サインアップまたはログインしてください。

-

ログイン後、コンソールを設定します。

-

コンソール エージェントに関連付けるコンソール組織を指定します。

-

システムの名前を入力します。

-

安全な環境で実行していますか? の下で、制限モードを無効のままにします。

コンソール エージェントがオンプレミスにインストールされている場合、制限モードはサポートされません。

-

*始めましょう*を選択します。

-

コンソールにクラウドプロバイダーの資格情報を追加する

コンソール エージェントをインストールしてセットアップしたら、コンソール エージェントが AWS または Azure でアクションを実行するために必要な権限を持つように、クラウド資格情報を追加します。

これらの AWS 認証情報を作成したばかりの場合は、使用可能になるまでに数分かかることがあります。資格情報をコンソールに追加する前に、数分待ってください。

-

*管理 > 資格情報*を選択します。

-

*組織の資格情報*を選択します。

-

*資格情報の追加*を選択し、ウィザードの手順に従います。

-

資格情報の場所: *Amazon Web Services > エージェント*を選択します。

-

資格情報の定義: AWS アクセスキーとシークレットキーを入力します。

-

マーケットプレイス サブスクリプション: 今すぐサブスクライブするか、既存のサブスクリプションを選択して、マーケットプレイス サブスクリプションをこれらの資格情報に関連付けます。

-

確認: 新しい資格情報の詳細を確認し、[追加] を選択します。

-

これで、 "NetApp Console"コンソール エージェントの使用を開始します。

Azureの認証情報を作成したばかりの場合は、利用可能になるまで数分かかる場合があります。Console エージェントに認証情報を追加する前に、数分待ってください。

-

*管理 > 資格情報*を選択します。

-

*資格情報の追加*を選択し、ウィザードの手順に従います。

-

資格情報の場所: Microsoft Azure > エージェント を選択します。

-

資格情報の定義: 必要な権限を付与する Microsoft Entra サービス プリンシパルに関する情報を入力します。

-

アプリケーション(クライアント)ID

-

ディレクトリ(テナント)ID

-

クライアントシークレット

-

-

マーケットプレイス サブスクリプション: 今すぐサブスクライブするか、既存のサブスクリプションを選択して、マーケットプレイス サブスクリプションをこれらの資格情報に関連付けます。

-

確認: 新しい資格情報の詳細を確認し、[追加] を選択します。

-

これで、コンソール エージェントには、ユーザーに代わって Azure でアクションを実行するために必要なアクセス許可が付与されました。これで、 "NetApp Console"コンソール エージェントの使用を開始します。