NetApp Ransomware Resilienceでクリーンリストアの環境を設定

変更を提案

変更を提案

NetApp Ransomware Resilienceはクリーンリストアを提供し、ランサムウェア攻撃後のガイド付きリカバリを実現します。クリーンリストアを実行するには、まずオンプレミスまたはサポートされているクラウド環境に、隔離されたリカバリ環境(IRE)を作成する必要があります。IRE内にクリーンルームを作成します。そこでRansomware Resilienceはワークロードを隔離し、どのファイルがクリーンで、どのファイルがランサムウェアの影響を受けているかを特定します。

必須コンソールロール:このタスクを実行するには、"スーパー管理者"またはRansomware Resilience管理者ロールが必要です。"NetApp Consoleのランサムウェア耐性ロールについて学ぶ"。

クリーンリストアについて

クリーンリストアを実行すると、NetApp Ransomware Resilienceがリカバリを最適化する複数ステップのプロセスをガイドします。

-

セットアップ:クリーンなリストアを実行するには、まず IRE を作成し、次にリストアするワークロードを選択する必要があります。Ransomware Resilience は、ワークロードに関するすべてのアクションが実行されるクリーンルームを作成します。

-

分析:クリーンルームでは、NetApp Ransomware Resilienceがすべてのスナップショットを分析し、暗号化が存在するかどうかを確認します。クリーンな復元は、最適な復旧計画を決定するための復旧マップを作成します。

影響を受けるファイルを含まない復元ポイントが検出されると、それ以前のすべての復元ポイントはスキップされます。例えば、ランサムウェア攻撃が10月10日に発生し、10月7日午前10:21に影響を受けていない復元ポイントが見つかった場合、10月7日午前10:21より前のすべての復元ポイントはスキップされます。

分析ステップでは、レビューされたファイルの数も表示され、影響を受けるファイルと影響を受けないファイルが示されます。

-

プラン:提供されている復旧オプションから選択してください。

-

最新の影響を受けていない復元ポイント:攻撃前の最新の暗号化されていないスナップショットからの最も迅速な復元ポイント

-

データ損失最小:異なるスナップショットから得られた、暗号化されていないすべてのファイルの最新バージョン

計画段階でファイル履歴を表示することで、ランサムウェア攻撃がファイルに影響を与えた時期や、復旧ポイントがその攻撃と時間的にどのように関連しているかを確認することもできます。

-

-

クリーンアップ:NetApp Ransomware Resilience は、リカバリポイントからマルウェアを削除します。クリーンアップできないファイルがある場合は、復元対象から除外され、別の場所に隔離されます。

-

復元:NetApp Ransomware Resilienceは、クリーンなデータをソース環境に復元します。

-

終了:NetApp Ransomware Resilience はプロセスの詳細な概要を提供し、クリーンルームを閉じ、セットアップ中にプロビジョニングされたリソースを解放して、将来の従量課金コストを排除します。

サポートされている構成

-

ランサムウェア対策アカウントごとに作成できるIREは1つだけです。各IREには3つのクリーンルームを設置できます。

-

クリーン リストアは現在、 NAS ファイル共有( NFS / CIFS )でのみサポートされています。

-

ソース環境にクリーン リストアを実行する必要があります。

-

クラウドまたはオンプレミスでIREを作成できます。現在、以下の構成がサポートされています:

ソース Destination(IRE) サポートされている宛先リージョン オンプレミス(AFF または FAS システムのみ)*

オンプレミス(VMware vCenter)

該当なし

オンプレミス(AFF または FAS システムのみ)*

クラウド:AWS

-

US East 1

-

EU Central 1

クラウド:Cloud Volumes ONTAP と AWS*

クラウド:AWS

-

US East 1

-

EU Central 1

クラウド:Amazon FSxN for ONTAP

クラウド:AWS

-

US East 1

-

EU Central 1

* ONTAP 9.11.1以降を実行している必要があります。

-

|

クラウドベース環境でクリーンな復元を実行すると、クラウド プロバイダから追加のコンピューティング料金が発生する場合があります。詳細については、"コストとライセンス"を参照してください。 |

考慮事項

-

暗号化型ランサムウェア攻撃の場合、クリーンな復元のみを実行できます。

-

隔離された復旧環境に新しい操作を実行するための容量がない場合、空きができるまでキューに格納されます。

-

NetApp Ransomware Resilienceリカバリダッシュボードでは、アクティブなクリーン復元操作とキューに登録されているクリーン復元操作のステータスをいつでも監視できます。

-

-

クリーンな復元を開始すると、元のボリュームがアンマウントされるため、IOアクセスが中断される可能性があります。

オンプレミス環境に関する追加の考慮事項

オンプレミスのIREを展開する場合、クリーンリストアでリカバリ分析のためにWindows VMをクローンすると、クローンされたVMはソースと同じ構成を保持します。これにより競合が発生する可能性があります:

-

同じセキュリティ識別子(SID)を使用すると、認証およびセキュリティ上の競合が発生します。

-

同じコンピュータ名(CN)を使用すると、ネットワークの競合が発生します。

-

同じマシン ID を使用すると、ライセンスとアクティベーションに関する問題が発生します。

これらの競合を回避するため、Ransomware ResilienceはクローンVMに対してsysprepを実行し、SID、CN、およびマシンIDをリセットします。これらの値をリセットすることで、クローンVMがソースVMに干渉することなく、独自の独立したインスタンスとして動作することが保証されます。

セカンダリ ソース

IREを作成する際に、セカンダリソースを追加するオプションがあります。

プライマリ ソースが利用できず、セカンダリ ソースを設定している場合は、クリーン リストアはセカンダリ ソースにリストアされます。

クリーンリストアプロセスは、デフォルトではソース環境のスナップショットを分析します。ソース環境が利用できない場合、またはソース上の暗号化されていないスナップショットが利用できない場合、クリーンリストアは、セカンダリ システムを設定済みの場合はそのスナップショットを分析します。

コストとライセンス

クリーン リストアは Ransomware Resilience の一部として提供されます。クリーン リストアの実行や IRE の作成に追加ライセンスは必要ありません。

クリーンリストアを有効にすると、サードパーティのクラウド プロバイダ料金が発生する可能性があります。サービスの利用方法によっては、クリーンリストア環境が存在する間、これらの料金が繰り返し発生する場合があります。

サードパーティの料金には、コンピューティング インスタンスの作成と導入、およびクリーニングとリカバリのための追加の本番ストレージ容量が含まれる場合があります。次の例を考えてみましょう:

-

AWSにIREがデプロイされ、クリーンリストアを開始すると、暗号化とマルウェアをクリーンアップするために、IRE内のクリーンルームに2つのt3.medium AWS EC2インスタンスがデプロイされます。

-

Cloud Volumes ONTAPでは、クリーン リストアによって、メタデータ ボリュームと分析用のSnapshotクローン用のクリーン ルーム ストレージVMが作成されます。

前提条件

選択したクリーン リストア導入タイプの前提条件が完了していることを確認してください。選択したIRE構成のタブを選択します。

|

IREを作成する際には、IRE作成時のシステム選択ステップで、分析に使用するすべてのシステム(プライマリまたはセカンダリ)を追加する必要があります。 |

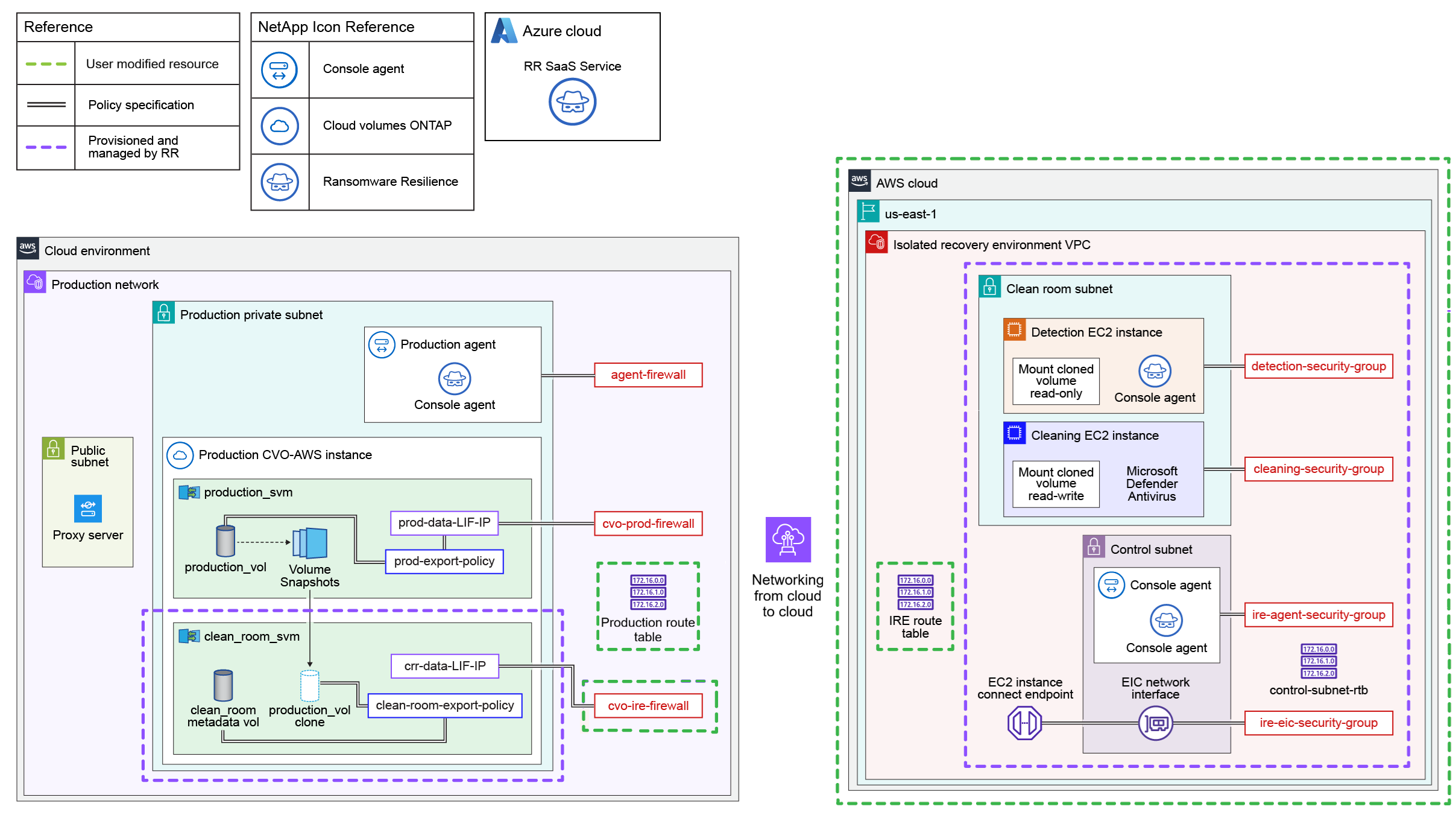

この図は、クラウド間クリーンリストア構成の例を示しています。IREを作成する前に、図と構成する必要のあるリソースを確認してください。

-

クリーンルームSVMデータLIF用のIPアドレスを設定します。IPアドレスをメモしておいてください:このIPアドレスはIREの設定プロセス中に必要になります。

-

Cloud Volumes ONTAP with AWSでクラウド間クリーンリストアを使用する場合は、IPアドレスがElastic Network Interfaceに割り当てられていることを確認してください。

-

-

SVMデータLIF IPからIREへのルーティングを許可します。

|

Amazon FSxN for ONTAP のソースで IRE を構成している場合は、このクリーンルーム SVM データ LIF IP 要件をスキップしてください。 |

-

本番環境のルーティングテーブルでは、IREサブネットからクリーンな復元データLIF IPへのトラフィックを許可する必要があります。このルートを本番環境のルーティングテーブルに追加する必要があります。

プロトコル 宛先ポート ソース 目的 TCP & UDP

2049

IRE VPC CIDR範囲

IREからのNFSv4アクセス

TCP & UDP

111

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

635

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4045

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4046

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4049

IRE VPC CIDR範囲

IREからのNFSv3アクセス

-

crr-data-LIF-IP の受信を管理するために、別のファイアウォールを作成する必要があります。このファイアウォールは、IRE VPC CIDR 範囲からの NFSv3 および NFSv4 マウントを許可する必要があります。

-

IREルートテーブルは、IRE VPCのメインルートテーブルである必要があります。

-

IREルーティングテーブルは、クリーンな復元データLIF IPアドレスへのルーティングを許可する必要があります。

-

IREルーティングテーブルには、IREエージェントが動作するために、パブリックインターネットへのルートも含まれている必要があります。

-

IRE の場合は、本番環境の IP アドレス範囲内に VPC をプロビジョニングします。IP アドレスは、既存の IP アドレスと競合しないようにする必要があります。

-

VPCには最低64個のIPアドレス(/26ネットマスク)の容量が必要です。

-

VPCはパブリックインターネットアクセスを許可する必要があります。そうしないと、Consoleエージェントが動作しません。

-

-

Ransomware Resilienceは、AWS環境でクリーンな復元を実行するために、適切なIAM権限を持つAWSアクセスキーとシークレットを必要とします。"AWSでIAMポリシーを作成する"以下の権限を付与した上で、ポリシーを新しく作成したユーザーに割り当ててください。ユーザーを作成したら、IAM認証情報を生成し、クリーン復元時にその情報を提供します。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

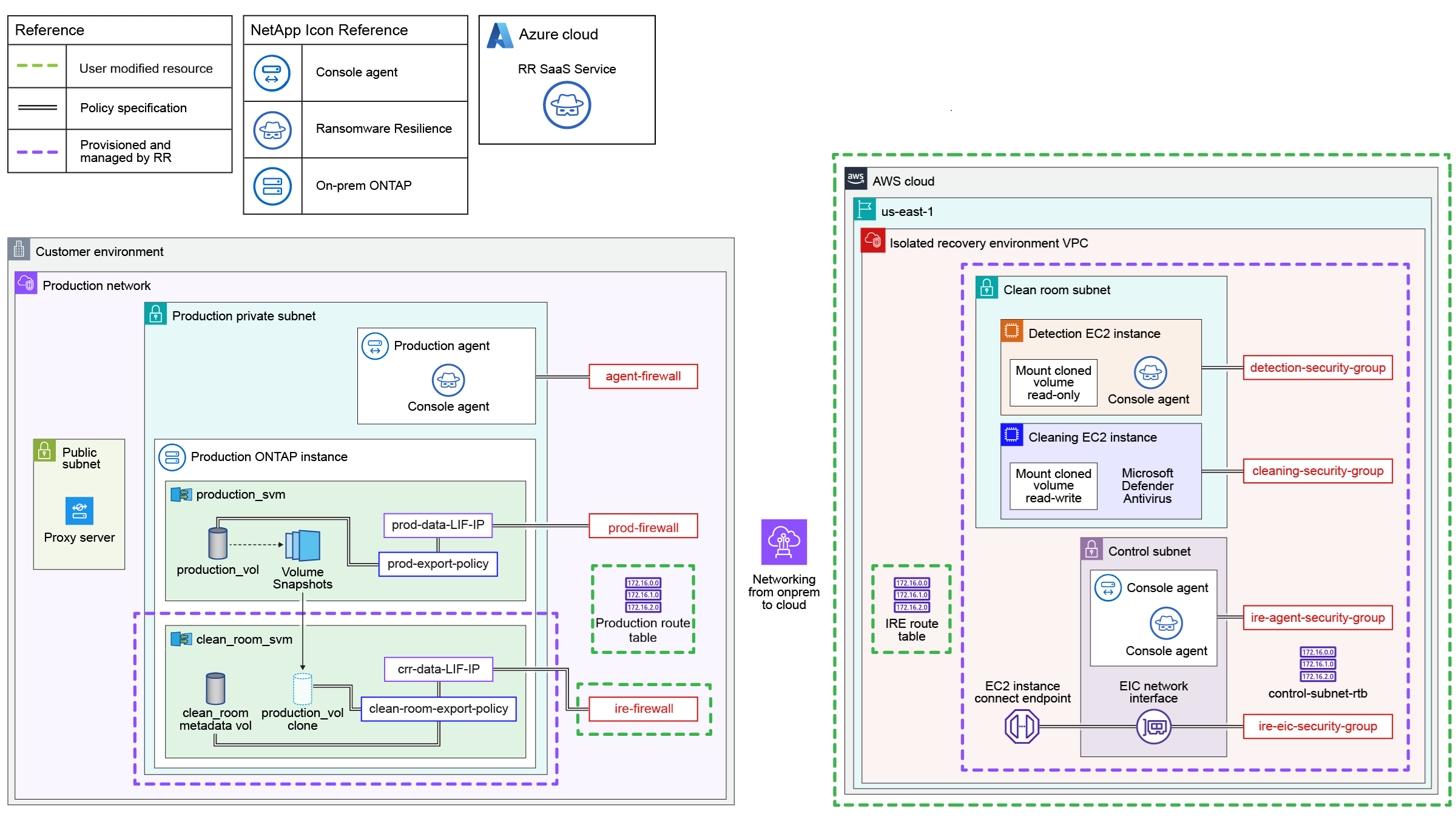

}この図は、オンプレミス環境からクラウド環境へのクリーンな復元構成の例を示しています。IREを作成する前に、図と構成する必要のあるリソースを確認してください。

-

クリーンルームSVMデータLIF用のIPアドレスを設定します。IPアドレスをメモしておいてください:このIPアドレスはIREの設定プロセス中に必要になります。

-

Cloud Volumes ONTAP with AWSでクラウド間クリーンリストアを使用する場合は、IPアドレスがElastic Network Interfaceに割り当てられていることを確認してください。

-

-

SVMデータLIF IPからIREへのルーティングを許可します。

|

Amazon FSxN for ONTAP のソースで IRE を構成している場合は、このクリーンルーム SVM データ LIF IP 要件をスキップしてください。 |

-

本番環境のルーティングテーブルでは、IREサブネットからクリーンな復元データLIF IPへのトラフィックを許可する必要があります。このルートを本番環境のルーティングテーブルに追加する必要があります。

プロトコル 宛先ポート ソース 目的 TCP & UDP

2049

IRE VPC CIDR範囲

IREからのNFSv4アクセス

TCP & UDP

111

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

635

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4045

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4046

IRE VPC CIDR範囲

IREからのNFSv3アクセス

TCP & UDP

4049

IRE VPC CIDR範囲

IREからのNFSv3アクセス

-

crr-data-LIF-IP の受信を管理するために、別のファイアウォールを作成する必要があります。このファイアウォールは、IRE VPC CIDR 範囲からの NFSv3 および NFSv4 マウントを許可する必要があります。

-

IREルートテーブルは、IRE VPCのメインルートテーブルである必要があります。

-

IREルーティングテーブルは、クリーンな復元データLIF IPアドレスへのルーティングを許可する必要があります。

-

IREルーティングテーブルには、IREエージェントが動作するために、パブリックインターネットへのルートも含まれている必要があります。

-

IRE の場合は、本番環境の IP アドレス範囲内に VPC をプロビジョニングします。IP アドレスは、既存の IP アドレスと競合しないようにする必要があります。

-

VPCには最低64個のIPアドレス(/26ネットマスク)の容量が必要です。

-

VPCはパブリックインターネットアクセスを許可する必要があります。そうしないと、Consoleエージェントが動作しません。

-

-

Ransomware Resilienceは、AWS環境でクリーンな復元を実行するために、適切なIAM権限を持つAWSアクセスキーとシークレットを必要とします。"AWSでIAMポリシーを作成する"以下の権限を付与した上で、ポリシーを新しく作成したユーザーに割り当ててください。ユーザーを作成したら、IAM認証情報を生成し、クリーン復元時にその情報を提供します。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

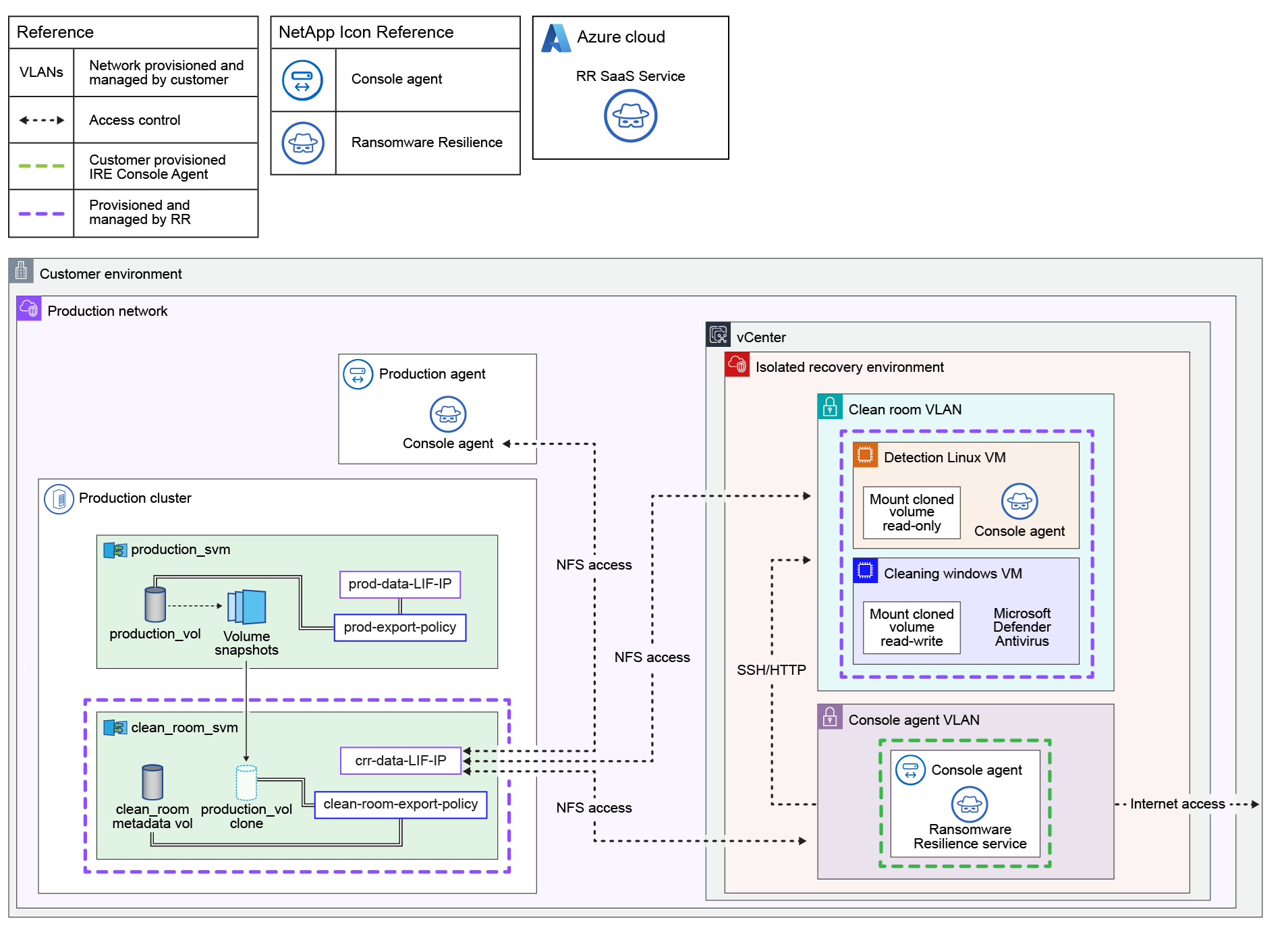

}この図は、オンプレミスからオンプレミスへのクリーン リストア構成の例を示しています。IREを作成する前に、図と構成する必要のあるリソースを確認してください。

-

ワークロードを復元するためにIREに接続するよう選択した各システムには、Storage Virtual Machine(SVM)が作成されます。クリーンルームSVMのデータLIFとして使用される各システムには、専用のIPアドレスを指定する必要があります。

-

vCenterのバージョンは7.0以降で、少なくとも1つのデータセンターが必要です。

-

ESXi ホストは ESXi バージョン 7.0 以降である必要があり、少なくとも 1 台のホストには VM をクローンするのに十分な CPU とメモリリソースが利用可能でなければなりません。

-

提供されたvCenter認証情報には、リソースを検出して VM をクローニングするための権限が必要です。

-

クリーンリストアによる復旧時には、ベースとなる仮想マシンが選択されたデータセンターにクローンされ、選択されたESXiコンピューティング上に配置され、指定されたデータストアにマッピングされ、指定されたネットワークに接続されます。VMがクローンされると、2つのvCPUと4GBのRAM(LinuxまたはWindows VMの場合)、およびベースVMと同じ量のディスク容量を持つように構成されます。各クリーンリストアセッションでは、指定されたCIDR範囲から2つのIPアドレスが使用されます。

-

複数のクリーンルームセッションを同時に処理できるよう、十分なIPアドレス範囲を指定する必要があります。IPアドレスは復旧完了後に解放されます。

-

データストアには、仮想マシンのクローン作成に対応できる十分な空き容量が必要です。

-

IP アドレス範囲は CIDR 形式で指定する必要があります(例:100.100.0.0/24)

-

Linux VMの場合:

-

オペレーティング システムは Ubuntu Linux 20.04 以降である必要があります。

-

オンプレミス システムの電源を入れる必要があります。

-

VMware Toolsがインストールされ、実行されている必要があります。

-

SSHが有効になっている必要があります。

-

nfs-commonをインストールする必要があります。

-

Dockerバージョン20.x以降がインストールされ、実行されている必要があります。

-

最低40GBの空き容量が必要です。

-

-

Windows VMの場合:

-

Windows 仮想マシンには 20 GB の空き容量が必要です。

-

OS は Windows Server 2022 または 2025 である必要があります。

-

VMware Tools がインストールされ、実行されている必要があります。

-

WinRMを有効にする必要があります。

-

IP を設定する必要があります。

-

ベースVMのクローニングを許可する適切なライセンスがあることを確認してください。

-

VM の電源をオンにする必要があります。

-

-

VLAN リソースを次のアクセス権限で設定します:

リソース アクセス クリーンルーム SVM VLAN

NFSアクセス先:* Production Consoleエージェント * Console エージェントVLAN * クリーンルームVLAN

コンソール エージェント VLAN

-

クリーン ルーム SVM VLAN への NFS アクセス

-

クリーンルーム VLAN への HTTP/SSH アクセス

クリーン ルーム VLAN

クリーン ルーム SVM VLAN への NFS アクセス

-

-

IRE 用の専用NetApp Console エージェントを導入します。Console エージェントは、クリーン ルーム VLAN にアクセスできる宛先vCenterに導入する必要があります。導入プロセスの詳細については、"オンプレミスに Console エージェントを導入する"を参照してください。

隔離された復旧環境を作成する

クリーンな復元を実行する前に、隔離されたリカバリ ルームを作成する必要があります。

隔離されたリカバリ ルームを作成するプロセスは、環境がクラウドにあるかオンプレミスにあるかによって異なります。正しい場所の手順に従ってください。

-

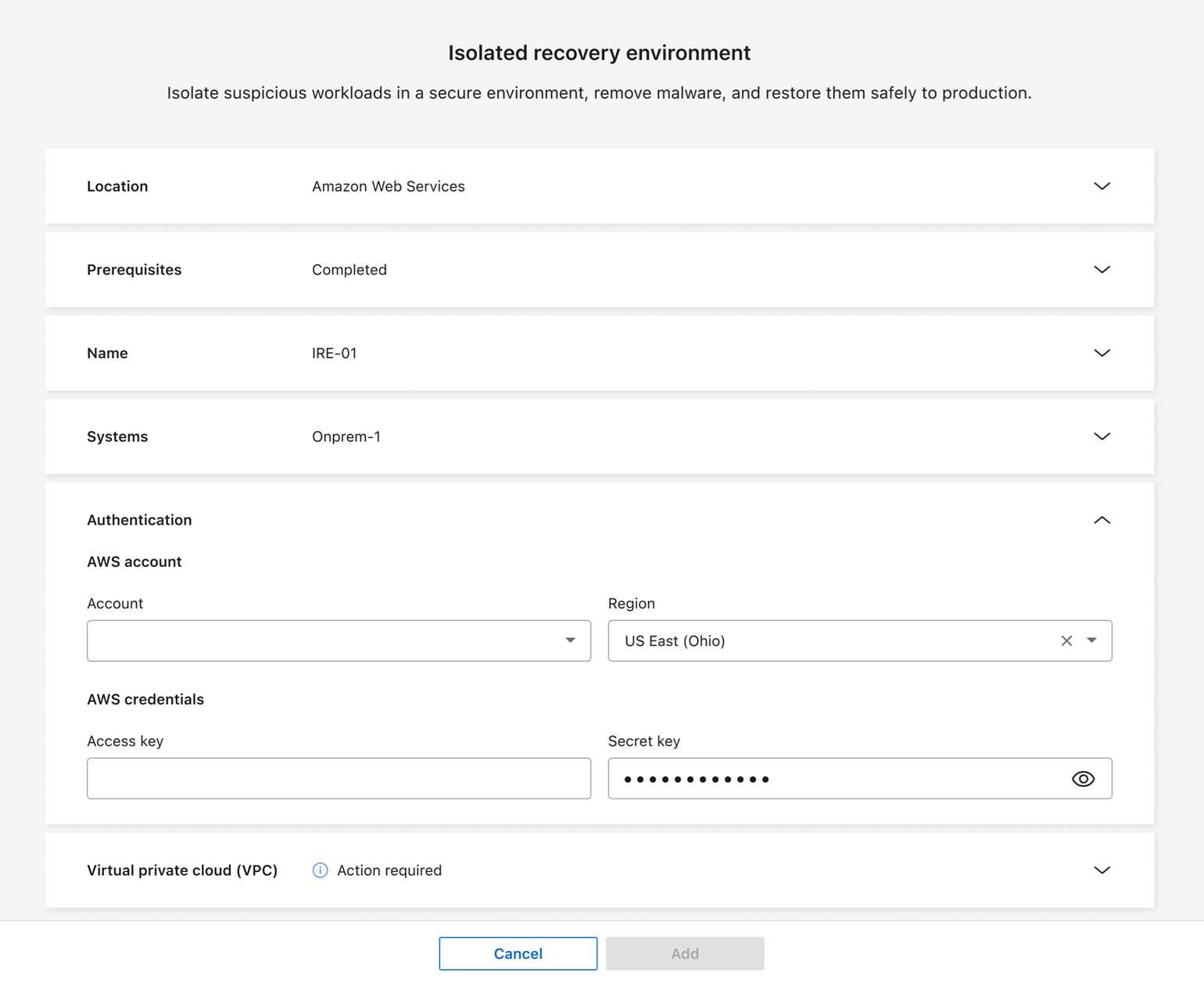

ランサムウェア耐性で、[設定] を選択します。

-

クリーン復元カードで、追加を選択して、隔離された回復環境を作成します。

-

「タイプ」セクションで、Cleaning only を選択します。

-

Name セクションを展開します。環境の Name を入力します。

-

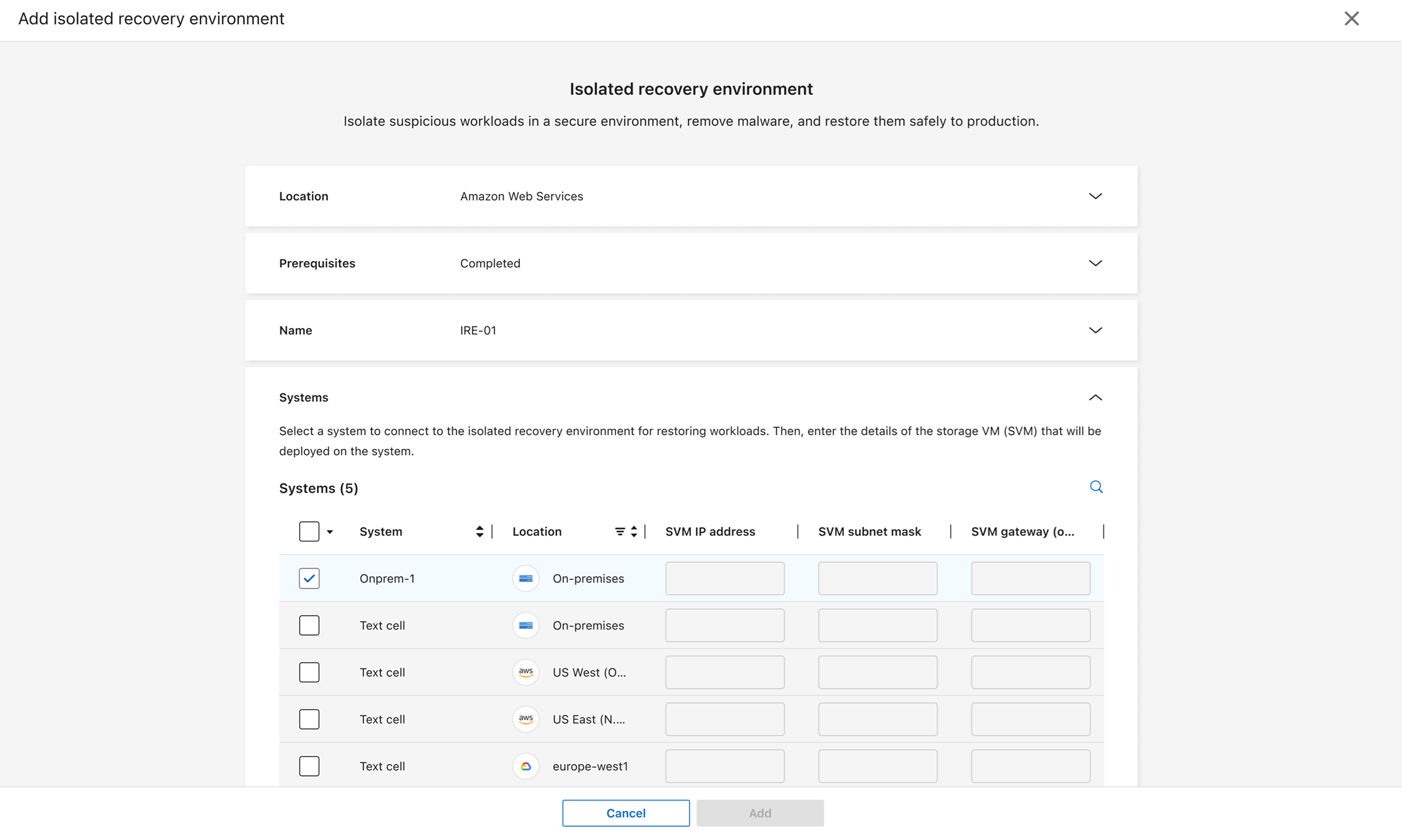

クラウドベースの IRE の場合は、Amazon Web Services を選択してください。

-

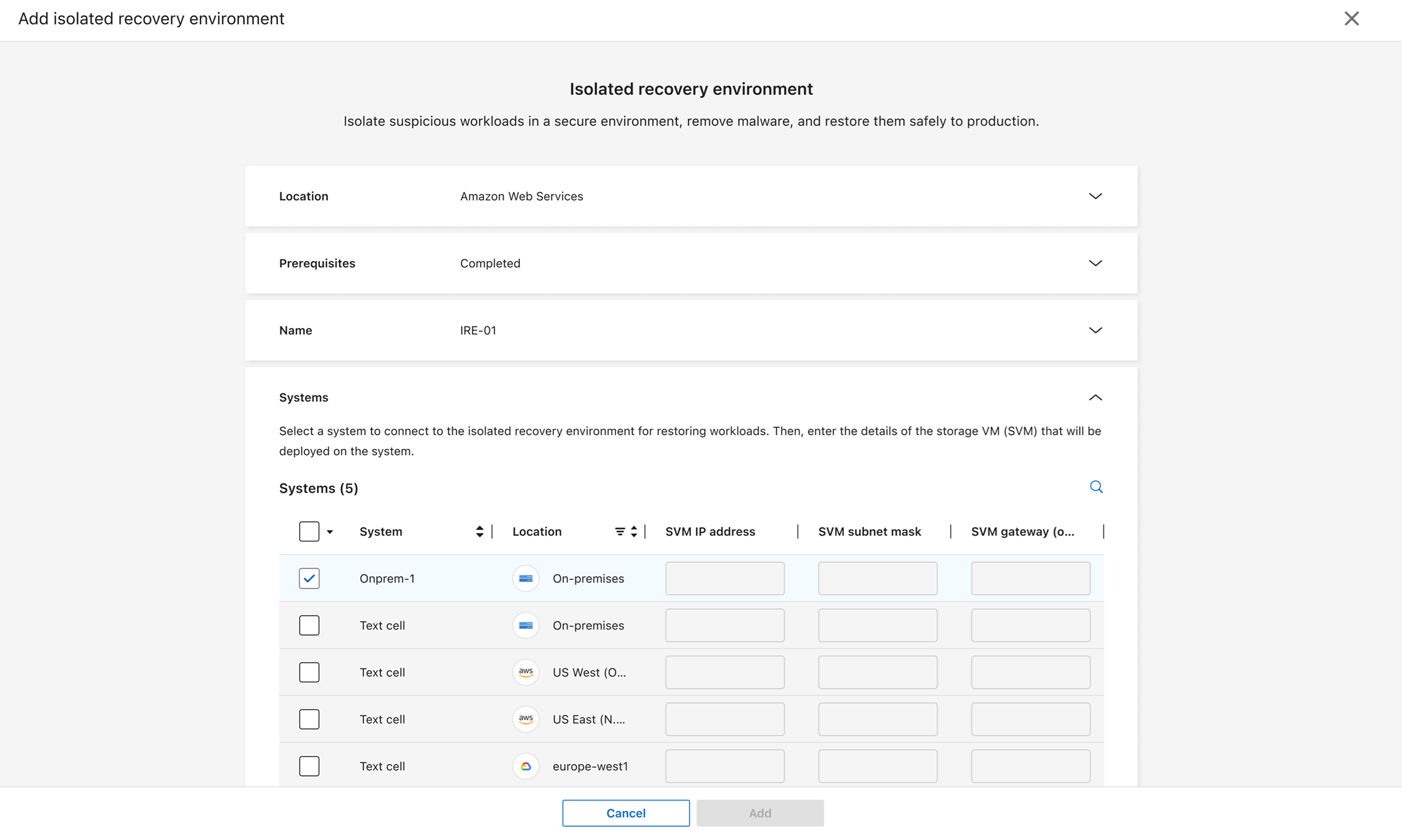

*Systems*セクションを展開します。IRE に接続するシステムを選択します。選択した各システムについて、ストレージ VM の IP アドレス、サブネット マスク、およびゲートウェイを指定する必要があります。

Amazon FSxN for ONTAPに導入されたIREの場合、この情報を提供する必要はありません。

-

* 認証 * セクションを展開します。

-

クラウドアカウントIDを入力し、ドロップダウンメニューからアカウントのリージョンを選択してください。IREはサポートされているリージョンにのみデプロイできます。

-

アカウントのAccess keyとSecret keyを入力してください。

-

-

* Virtual private cloud ( VPC )* セクションを展開します。IRE を導入する VPC ID を入力します。

-

追加を選択してIREを作成します。

Ransomware Resilienceは、追加を選択した後に接続テストを実行します。これには数分かかる場合があります。IREのステータスが「deployed」と表示されれば、IREの展開は成功です。

-

ランサムウェア耐性で、[設定] を選択します。

-

「クリーン復元」カードで、これが最初の環境の場合は 追加 を選択し、既に作成済みの場合は 管理 を選択します。

-

「タイプ」セクションで、Cleaning only を選択します。

-

*Name*セクションを展開します。IREにNameを割り当てます。

-

場所については、オンプレミスを選択してください。

-

*Systems*セクションを展開します。IREに接続するシステムを選択します。IREでリカバリするワークロードがある各システムに、ストレージVM IPアドレス、サブネットマスク、ゲートウェイを割り当てます。

選択する各システムには、IPアドレスが割り当てられている必要があります。プライマリシステムまたはセカンダリシステムを選択できます。プライマリシステムに暗号化されていないスナップショットがない場合、またはプライマリシステムが利用できない場合は、セカンダリシステムを分析および復旧に使用できます。

-

Console agent セクションを展開します。IRE にデプロイされている Console agent をドロップダウンメニューから選択します。

-

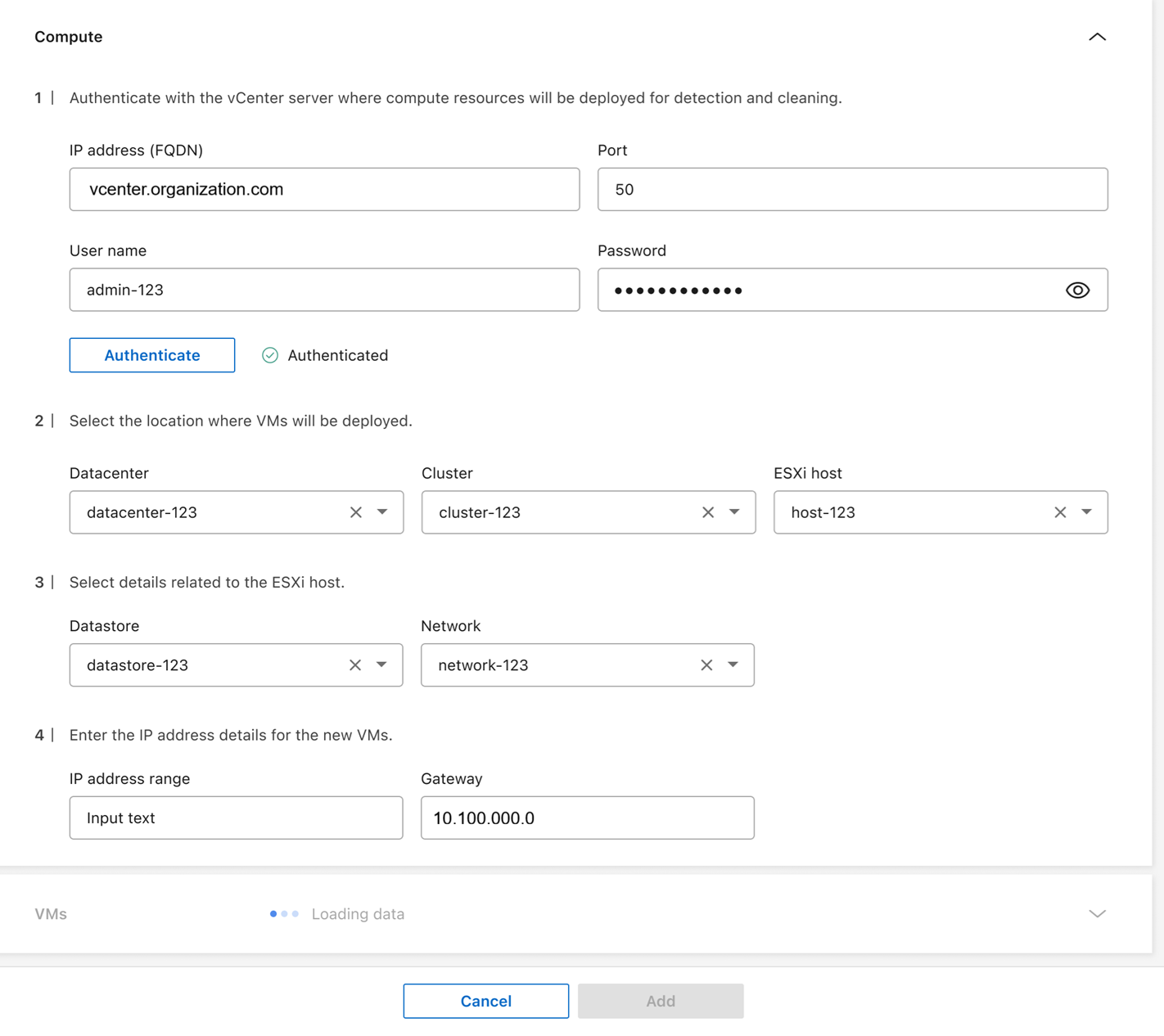

Compute セクションを展開します。

-

vCenter サーバーを認証するための認証情報を入力します:IP アドレス*または完全修飾ドメイン名(FQDN)、*ポート、ユーザー名、パスワード。

-

認証を選択してクレデンシャルを確認します。続行する前に、UIでクレデンシャルが確認されるまで待ちます。

-

VM を導入する Datacenter と Cluster を選択します。

-

ESXiホストの*データストア*と*ネットワーク*を選択します。

-

VMの*IPアドレス範囲*をCIDR形式(例:10.0.0.1/24)、サブネットマスク、および*ゲートウェイ*を入力します。

-

-

*VMs*セクションを展開します。このセクションは、*Compute*セクションでの入力内容に基づいて入力されます。

-

NetApp Ransomware Resilienceがランサムウェアのスキャンに使用するLinux VMについては、ドロップダウンメニューからVMを選択し、VMの*ユーザー名*と*パスワード*を入力してください。

-

スキャンに使用するWindows VMについては、ドロップダウンメニューからVMを選択し、VMの*ユーザー名*と*パスワード*を入力します。

-

-

追加を選択してIREを作成します。Ransomware Resilienceは、追加を選択した後に接続をテストします。この処理には数分かかることがあります。IREのステータスが「deployed」と表示されると、IREは正常に導入されています。

進捗状況を追跡できます。設定タブで、Isolated recovery environmentsを選択します。Isolated recovery environmentsページには、IREとそのステータスが表示されます。その環境に関連するすべてのジョブの詳細を確認するには、View jobsを選択してください。

IREは作成後でもシステムを変更できます。設定タブで、隔離されたリカバリ環境を選択します。編集したいIREを見つけて、アクションメニュー `…`を選択し、編集を選択します。システムの変更作業を進めてください。完了したら保存を選択してください。

|

IRE の詳細を変更する必要がある場合は、Ransomware Resilience サイドバーから Settings を選択し、Clean restore カードで Manage を選択します。IRE のアクションメニューを選択し、Edit を選択して設定を変更します。 |

隔離された回復環境を削除

復元操作がアクティブな状態では、IREを削除することはできません。復元操作をキャンセルするか、復元が完了するまで待ってからIREを削除してください。

|

IREを削除すると、クリーンルームSVMとメタデータボリュームも削除されます。これらのアセットが削除されると、クリーンリストアに関するレポートを生成することはできなくなります。 |

-

設定に移動します。

-

「クリーン復元」カードで、「管理」を選択します。

-

削除するクリーンルームを特定します。IRE のアクションメニュー((

…)を選択し、削除 を選択します。 -

ダイアログで Delete を選択して操作を確定します。