NetApp Ransomware ResilienceをSIEMに接続して脅威分析と検出を行う

変更を提案

変更を提案

セキュリティ情報およびイベント管理(SIEM)システムは、ログデータとイベントデータを一元管理することで、セキュリティイベントとコンプライアンスに関する洞察を提供します。NetApp Ransomware Resilienceは、SIEMへのデータ自動送信をサポートし、効率的な脅威分析と検出を実現します。

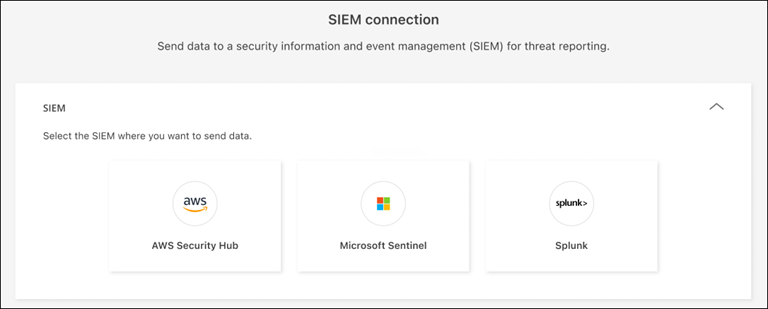

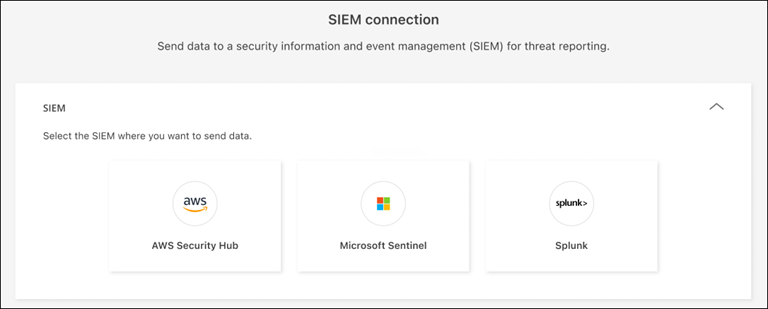

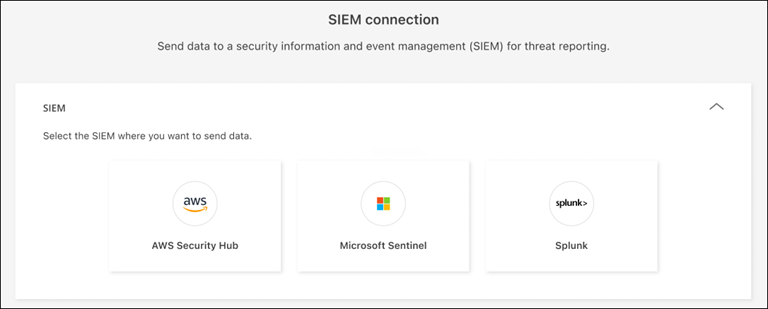

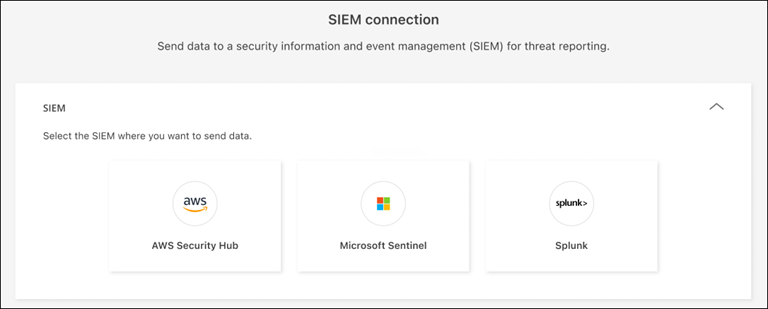

NetApp Ransomware Resilienceは、以下のSIEMシステムをサポートしています:

-

AWS Security Hub

-

Google SecOps

-

Microsoft Sentinel

-

Splunk Cloud

-

Splunk Enterprise

|

Ransomware Resilienceには、"セキュリティオーケストレーション、自動化、および対応(SOAR)プレイブック"も用意されています。 |

SIEMに送信されるイベントデータ

Ransomware Resilience は、次のイベント データを SIEM システムに送信できます。

-

コンテクスト:

-

os: これはONTAPの値を持つ定数です。

-

os_version: システムで実行されているONTAPのバージョン。

-

connector_id: システムを管理するコンソールエージェントの ID。

-

cluster_id: システムのONTAPによって報告されたクラスタ ID。

-

svm_name: アラートが見つかった SVM の名前。

-

volume_name: アラートが見つかったボリュームの名前。

-

volume_id: システムのONTAPによって報告されたボリュームの ID。

-

-

事件:

-

incident_id: Ransomware Resilience で攻撃を受けているボリュームに対して Ransomware Resilience によって生成されたインシデント ID。

-

alert_id: ワークロードに対して Ransomware Resilience によって生成された ID。

-

severity:アラートレベルの深刻度:"CRITICAL"、"HIGH"、"MEDIUM"、"LOW"。

-

説明: 検出されたアラートの詳細。例: 「ワークロード arp_learning_mode_test_2630 で潜在的なランサムウェア攻撃が検出されました」

-

title:検出されたアラートの表示名。

-

criticality:環境におけるボリュームの重要度の評価:「CRITICAL」、「IMPORTANT」、「STANDARD」。

-

incident_status:インシデントのアクティブなステータス。次のいずれかになります:"NEW"、"RESOLVED"、"DISMISSED"、"AUTO_RESOLVED"。

-

first_detected:Ransomware Resilienceによってインシデントが最初に検出された日時を示すタイムスタンプ。

-

is_readiness_drill:アラートが訓練か実際のインシデントかを示すブール値。

-

protocol:ボリュームで使用されるプロトコル。指定可能な値は「iSCSI」、「NFS」、「SMB」です。

-

alert_type:検出された脅威のタイプ。指定できる値は、「Encryption」、「Data destruction」、「Data breach」、「Suspicious user behavior」です。

-

user_name:アラートに関連付けられている疑わしいユーザーのユーザー名。

-

user_id:アラートに関連付けられている疑わしいユーザーのユーザーID。

-

client_ips:不審なアクティビティに関連付けられたクライアント IP アドレスのリスト。NFS アラートにのみ適用されます。

-

|

user_name と user_id フィールドは、ユーザー行動検出を設定している場合にのみ関係します。 |

脅威検出用に AWS Security Hub を構成する

Ransomware ResilienceでAWS Security Hubを有効にする前に、AWS Security Hubで次の概要手順を実行する必要があります:

-

AWS Security Hub で権限を設定します。

-

AWS Security Hub で認証アクセスキーとシークレットキーを設定します。 (これらの手順はここでは説明しません。)

-

AWS IAM コンソール に移動します。

-

*ポリシー*を選択します。

-

次の JSON 形式のコードを使用してポリシーを作成します。

{ "Version": "2012-10-17", "Statement": [ { "Sid": "NetAppSecurityHubFindings", "Effect": "Allow", "Action": [ "securityhub:BatchImportFindings", "securityhub:BatchUpdateFindings" ], "Resource": [ "arn:aws:securityhub:*:*:product/*/default", "arn:aws:securityhub:*:*:hub/default" ] } ] }

-

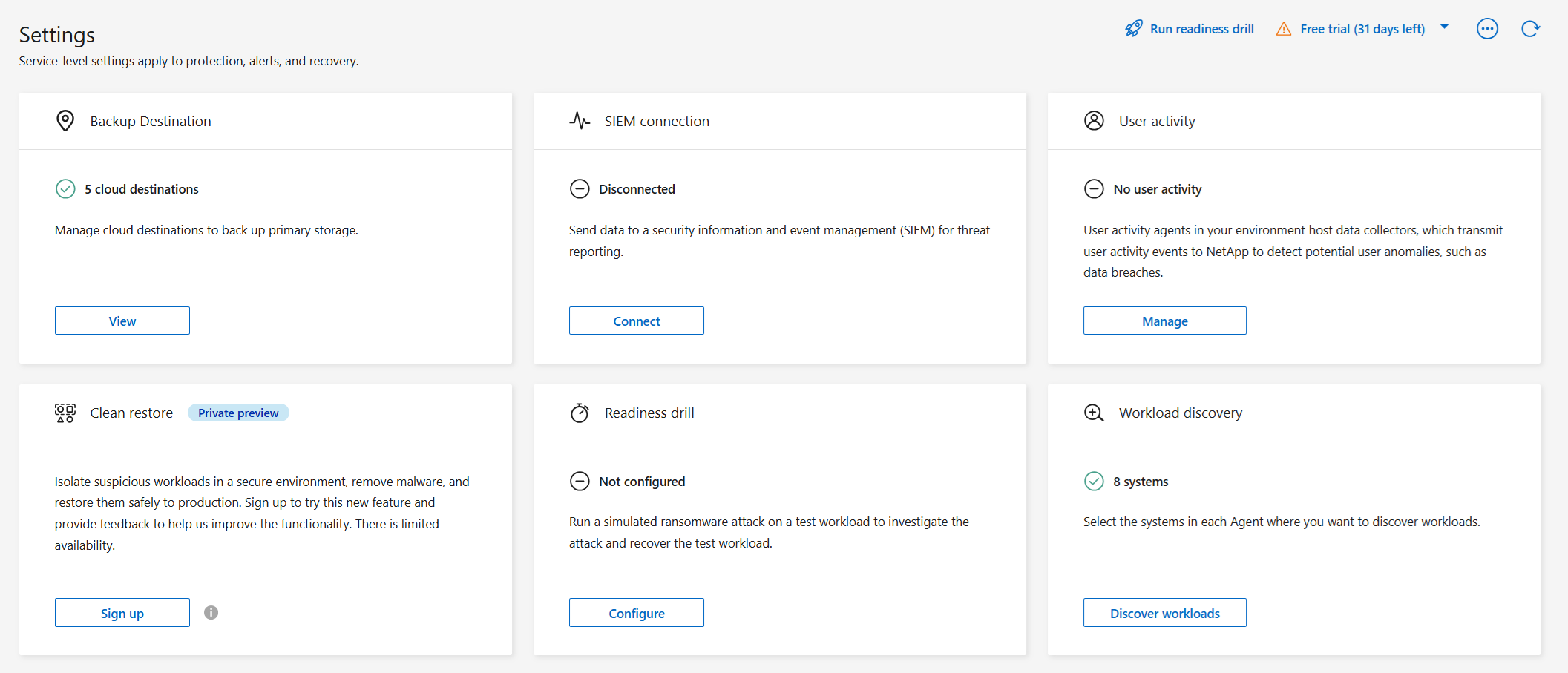

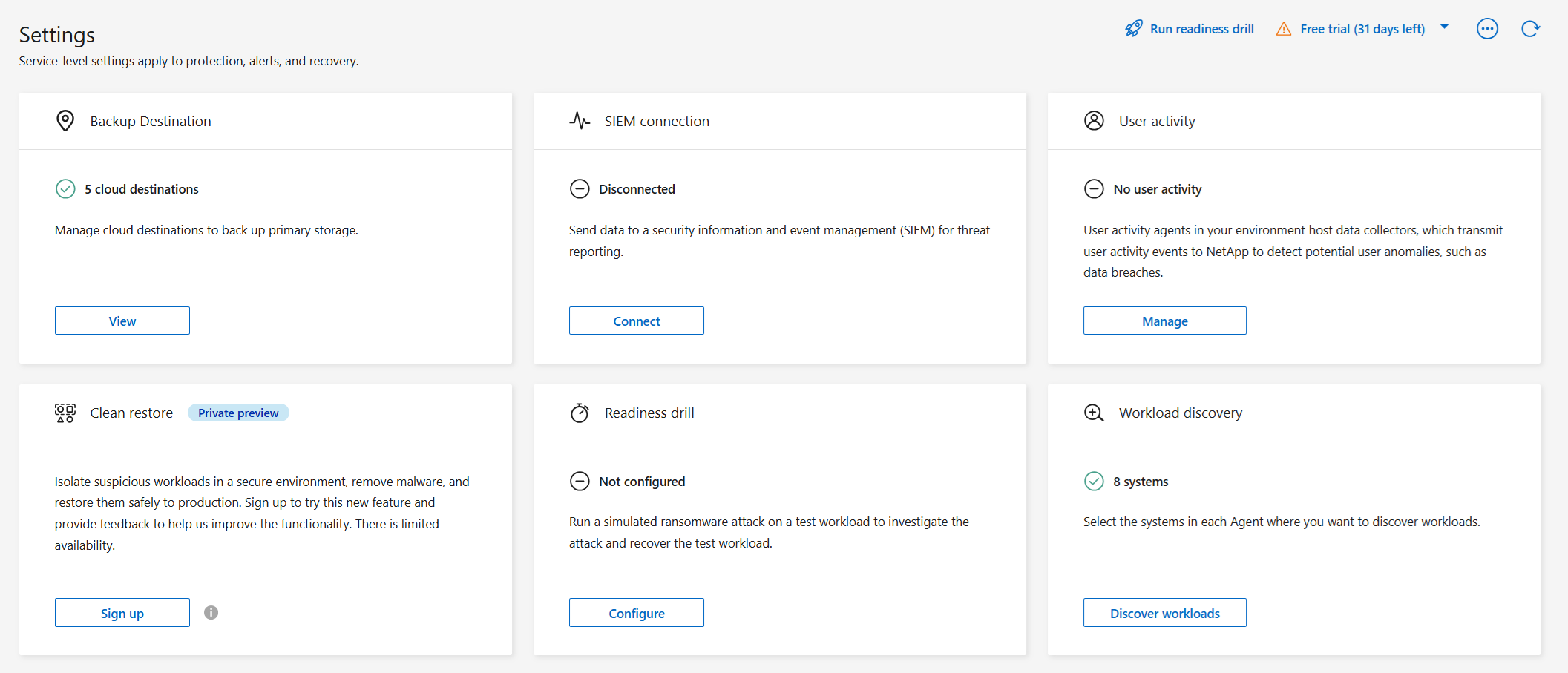

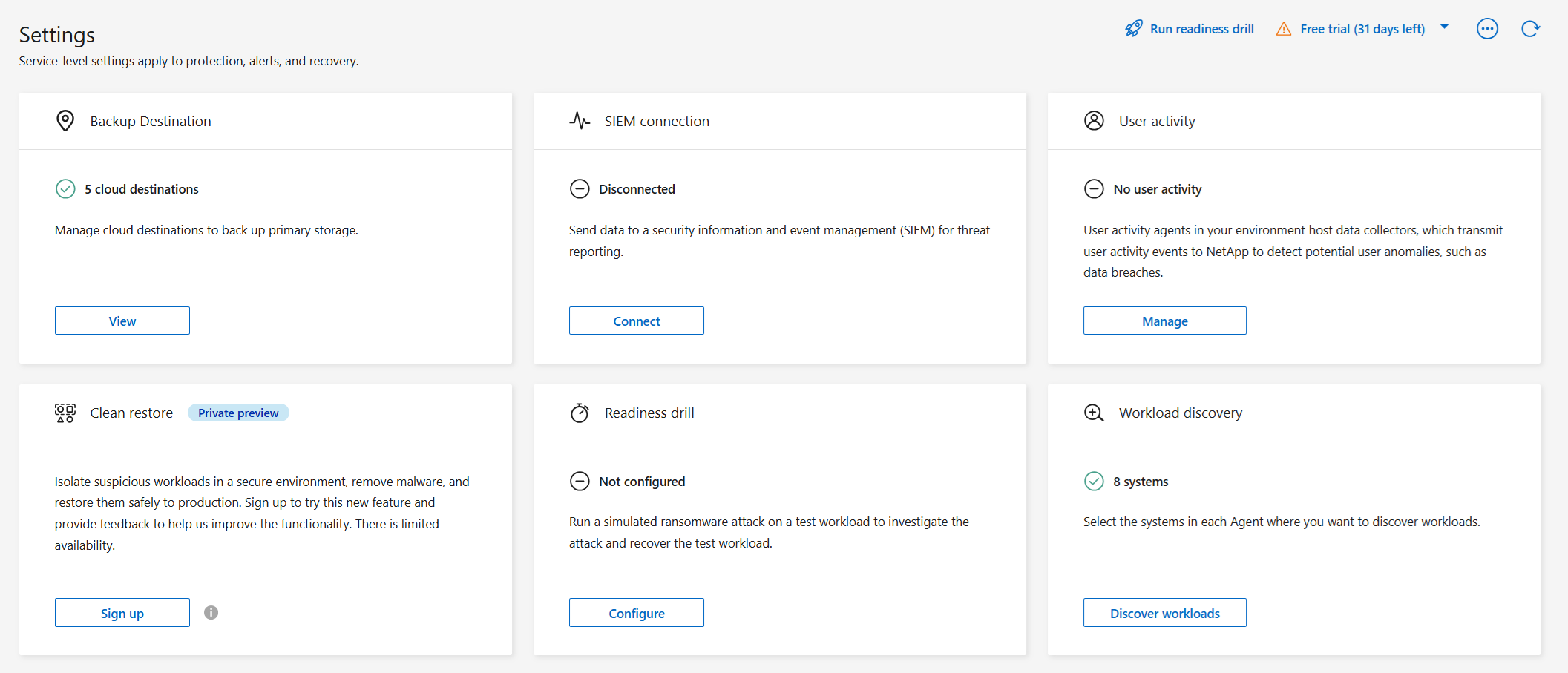

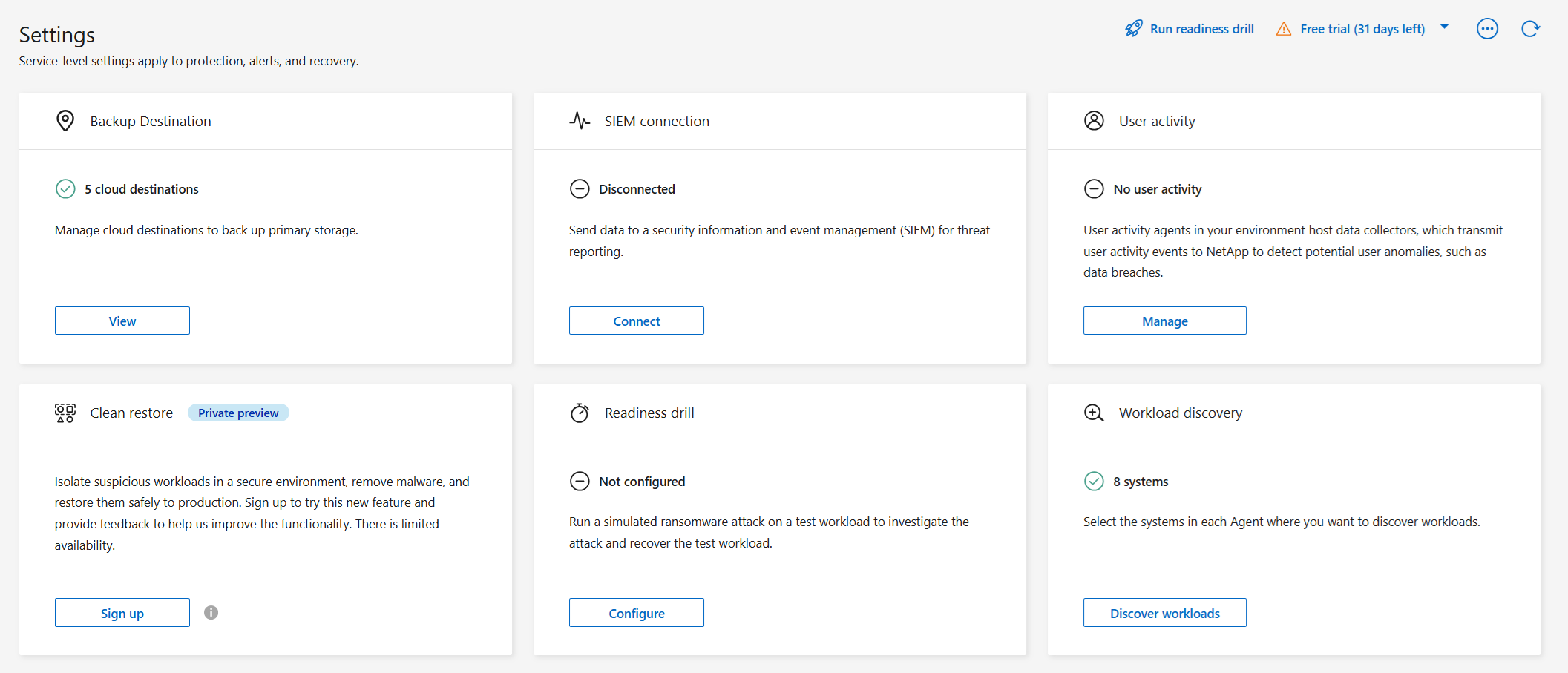

Ransomware Resilienceで、サイドバーの*Settings*を選択します。

-

[設定] ページで、SIEM 接続タイルの [接続] を選択します。

-

SIEMプロバイダとして*AWS Security Hub*を選択します。

-

*権限*セクションを確認してください。

-

* 認証 * セクションを展開します。

-

AWS *アカウント*を入力し、そのアカウントの*AWSリージョン*を選択します。

-

AWS Security Hubから*アクセスキー*と*シークレットキー*を入力します。

-

-

*接続*を選択して、SIEMデータの送信を開始します。

脅威検出用に Google SecOps を設定する

Ransomware ResilienceでGoogle SecOpsを有効にする前に、サービス間の接続を有効にするために、Google SecOpsでログタイプとWebhookを登録する必要があります。

-

Google SecOpsに移動します。

-

Settings>*SIEM Settings*>*Available Log Types*に移動します。

NETAPP_RANSOMWARE_RESILIENCEログタイプを使用することをお勧めします。これを使用しない場合は、カスタムログタイプを作成してください。

-

NETAPP_RANSOMWARE_RESILIENCEログタイプを使用する場合、あらかじめ構築されたパーサーが含まれているため、それ以上の操作は必要ありません。

カスタムログタイプを使用する場合は、パーサーを作成する必要があります。SIEM Settings > Parsers > Create Parser に移動してパーサーを作成します。

-

Google SecOpsに移動します。

-

Settings>*SIEM settings*>*Feeds*に移動します。

-

Add new feed を選択します。

-

「ログタイプの作成」ワークフローで使用したログタイプを選択します。

-

*ソースタイプ*をWebhookに設定してから、フィードを保存します。

-

*詳細*タブを開きます。NetApp Ransomware Resilienceで認証する際に使用する*WebhookエンドポイントURL*をコピーします。

-

*Secret key*タブを開きます。秘密鍵を生成するか、既に作成済みの場合はコピーしてください。NetApp Ransomware Resilienceで認証を行う際に使用するキーを保存してください。

-

組織のGoogle APIキー作成プロセスを使用して、*APIキー*を作成してください。

-

Ransomware Resilienceで、サイドバーの*Settings*を選択します。

-

[設定] ページで、SIEM 接続タイルの [接続] を選択します。

-

SIEMプロバイダーとして*Google SecOps*を選択してください。

-

*前提条件*および*Webhookフィード*のセクションを確認してください。

-

* 認証 * セクションを展開します。

-

Google SecOps の Webhook エンドポイント URL からコピーした Webhook URL を入力します。

-

Google SecOpsから*シークレットキー*と*APIキー*を入力します。

-

-

*接続*を選択して、SIEMデータの送信を開始します。

脅威検出用に Microsoft Sentinel を構成する

Ransomware ResilienceでMicrosoft Sentinelを有効にする前に、Microsoft Sentinelで以下の概要手順を実行する必要があります:

-

前提条件

-

Microsoft Sentinel を有効にします。

-

Microsoft Sentinel でカスタム ロールを作成します。

-

-

登録

-

Microsoft Sentinel からイベントを受信するには、Ransomware Resilience を登録します。

-

登録用のシークレットを作成します。

-

-

権限: アプリケーションに権限を割り当てます。

-

認証: アプリケーションの認証資格情報を入力します。

-

Microsoft Sentinel にアクセスします。

-

Log Analytics ワークスペース を作成します。

-

作成した Log Analytics ワークスペースを Microsoft Sentinel で使用できるようにします。

-

Microsoft Sentinel にアクセスします。

-

サブスクリプション > アクセス制御 (IAM) を選択します。

-

カスタム ロール名を入力します。 Ransomware Resilience Sentinel Configurator という名前を使用します。

-

次の JSON をコピーして、JSON タブに貼り付けます。

{ "roleName": "Ransomware Resilience Sentinel Configurator", "description": "", "assignableScopes":["/subscriptions/{subscription_id}"], "permissions": [ ] } -

設定を確認して保存します。

-

Microsoft Sentinel にアクセスします。

-

Entra ID > アプリケーション > *アプリ登録*を選択します。

-

アプリケーションの*表示名*に「Ransomware Resilience」と入力します。

-

サポートされているアカウントの種類 フィールドで、この組織ディレクトリ内のアカウントのみ を選択します。

-

イベントがプッシュされる*デフォルト インデックス*を選択します。

-

*レビュー*を選択します。

-

設定を保存するには、[登録] を選択します。

登録後、Microsoft Entra 管理センターにアプリケーションの概要ペインが表示されます。

-

Microsoft Sentinel にアクセスします。

-

証明書とシークレット > クライアント シークレット > *新しいクライアント シークレット*を選択します。

-

アプリケーション シークレットの説明を追加します。

-

シークレットの*有効期限*を選択するか、カスタム有効期間を指定します。

クライアント シークレットの有効期間は 2 年 (24 か月) 以下に制限されます。 Microsoft では、有効期限を 12 か月未満に設定することをお勧めします。 -

シークレットを作成するには、[追加] を選択します。

-

認証手順で使用するシークレットを記録します。このページを離れた後、秘密は再び表示されることはありません。

-

Microsoft Sentinel にアクセスします。

-

サブスクリプション > アクセス制御 (IAM) を選択します。

-

追加 > *ロールの割り当てを追加*を選択します。

-

特権管理者ロール フィールドで、Ransomware Resilience Sentinel Configurator を選択します。

これは先ほど作成したカスタム ロールです。 -

*次へ*を選択します。

-

アクセスの割り当て先 フィールドで、ユーザー、グループ、またはサービス プリンシパル を選択します。

-

メンバーを選択*を選択します。次に、「*Ransomware Resilience Sentinel Configurator」を選択します。

-

*次へ*を選択します。

-

ユーザーが実行できる操作 フィールドで、特権管理者ロール (所有者、UAA、RBAC) を除くすべてのロールの割り当てをユーザーに許可する (推奨) を選択します。

-

*次へ*を選択します。

-

権限を割り当てるには、[確認して割り当て] を選択します。

-

Microsoft Sentinel にアクセスします。

-

資格情報を入力してください:

-

テナント ID、クライアント アプリケーション ID、およびクライアント アプリケーション シークレットを入力します。

-

Authenticate を選択します。

認証が成功すると、「認証済み」というメッセージが表示されます。

-

-

アプリケーションの Log Analytics ワークスペースの詳細を入力します。

-

サブスクリプション ID、リソース グループ、Log Analytics ワークスペースを選択します。

-

-

Ransomware Resilienceで、サイドバーの*Settings*を選択します。

-

[設定] ページで、SIEM 接続タイルの [接続] を選択します。

-

SIEMプロバイダーとして*Microsoft Sentinel*を選択してください。

-

前提条件、登録、*権限*の各セクションを確認し、各手順が正しく完了していることを確認してください。

-

* 認証 * セクションを展開します。

-

ディレクトリ(テナント)ID、アプリケーション(テナント)ID、および*クライアントシークレット*を入力します。*認証*を選択し、UIでクレデンシャルが認証されたことが確認されるまで待ちます。

-

ドロップダウンメニューから、SIEMデータを送信する*サブスクリプションID*、リソースグループ、および*Log analyticsワークスペース*を選択してください。

-

-

*接続*を選択して、SIEMデータの送信を開始します。

脅威検出のためのSplunk CloudとSplunk Enterpriseの設定

Ransomware ResilienceはSplunk CloudおよびSplunk Enterpriseによる脅威検出をサポートします。Ransomware ResilienceでSplunk接続を有効にする前に、次の作業が必要です:

-

Splunk Cloud または Enterprise で HTTP Event Collector を有効にして、Console から HTTP または HTTPS 経由でイベントデータを受信します。

-

Splunk Cloud または Enterprise でイベントコレクタトークンを作成します。

|

Splunk Enterpriseの場合、Ransomware Resilienceが指定されたHTTPイベントコレクターの詳細を使用してイベントをプッシュできるようにするには、インバウンドパブリックインターネットトラフィックを許可する必要があります。 |

-

選択したSplunk環境に移動してください:CloudまたはEnterprise。

-

設定 > *データ入力*を選択します。

-

HTTP イベント コレクター > グローバル設定 を選択します。

-

[すべてのトークン] トグルで、[有効] を選択します。

-

イベント コレクターが HTTP ではなく HTTPS 経由でリッスンして通信するようにするには、[SSL を有効にする] を選択します。

-

HTTP Event Collectorの*HTTPポート番号*にポートを入力します。認証プロセスのためにポート番号を保存します。

-

Splunk CloudまたはEnterpriseに移動します。

-

設定 > *データの追加*を選択します。

-

モニター > HTTP イベント コレクター を選択します。

-

トークンの名前を入力し、[次へ] を選択します。

-

イベントがプッシュされる デフォルト インデックス を選択し、レビュー を選択します。

-

エンドポイントのすべての設定が正しいことを確認し、[送信] を選択します。

-

トークンをコピーして別のドキュメントに貼り付け、認証手順の準備を整えます。

-

Ransomware Resilienceで、サイドバーの*Settings*を選択します。

-

[設定] ページで、SIEM 接続タイルの [接続] を選択します。

-

SIEMプロバイダとして*Splunk*を選択します。

-

Event collector セクションと Token セクションを確認し、正しい情報が入力されていることを確認してください。

-

* 認証 * セクションを展開します。

-

HTTP Event Collectorのプロトコルを選択します。HTTPSの使用を推奨しますが、HTTP Event CollectorでSSLが有効になっていない場合は、*HTTP*を選択します。

-

HTTP Event Collectorを実行するSplunk Cloudインスタンスの*Host*と*Port*を入力します。ポートは、HTTPイベントコレクタープロセスで入力したものと一致する必要があります。

-

Splunk で作成したイベントコレクタートークンを入力してください。

-

-

*接続*を選択して、SIEMデータの送信を開始します。