제한 모드로 콘솔 에이전트 배포

변경 제안

변경 제안

NetApp Console 제한된 아웃바운드 연결로 사용할 수 있도록 콘솔 에이전트를 제한 모드로 배포합니다. 시작하려면 콘솔 에이전트를 설치하고, 콘솔 에이전트에서 실행되는 사용자 인터페이스에 액세스하여 콘솔을 설정한 다음, 이전에 설정한 클라우드 권한을 제공하세요.

1단계: 콘솔 에이전트 설치

클라우드 공급업체의 마켓플레이스에서 콘솔 에이전트를 설치하거나 Linux 호스트에 수동으로 설치합니다.

콘솔 에이전트를 설치하기 전에 환경을 미리 준비해야 합니다. AWS 마켓플레이스, Azure 마켓플레이스에서 설치하거나 AWS, Azure 또는 Google Cloud에서 실행 중인 자체 Linux 호스트에 수동으로 설치할 수 있습니다.

다음 사항을 숙지하십시오:

-

네트워킹 요구 사항을 충족하는 VPC 및 서브넷.

-

콘솔 에이전트에 필요한 권한이 포함된 정책이 첨부된 IAM 역할입니다.

-

IAM 사용자가 AWS Marketplace를 구독하고 구독을 취소할 수 있는 권한입니다.

-

에이전트의 CPU 및 RAM 요구 사항에 대한 이해.

-

EC2 인스턴스에 대한 키 쌍입니다.

-

마켓플레이스 페이지에서 *구독 계속하기*를 선택하세요.

-

소프트웨어를 구독하려면 *약관 동의*를 선택하세요.

구독 절차는 몇 분 정도 걸릴 수 있습니다.

-

구독 프로세스가 완료되면 *구성 계속*을 선택하세요.

-

이 소프트웨어 구성 페이지에서 올바른 지역을 선택했는지 확인한 다음 *계속 실행*을 선택합니다.

-

이 소프트웨어 실행 페이지의 *작업 선택*에서 *EC2를 통해 실행*을 선택한 다음 *실행*을 선택합니다.

EC2 콘솔을 사용하여 인스턴스를 시작하고 IAM 역할을 연결합니다. 웹사이트에서 실행 작업에서는 이 작업이 불가능합니다.

-

프롬프트에 따라 인스턴스를 구성하고 배포하세요.

-

이름 및 태그: 인스턴스의 이름과 태그를 입력합니다.

-

애플리케이션 및 OS 이미지: 이 섹션을 건너뜁니다. 콘솔 에이전트 AMI가 이미 선택되었습니다.

-

인스턴스 유형: 지역별 가용성에 따라 RAM 및 CPU 요구 사항을 충족하는 인스턴스 유형을 선택합니다(t3.2xlarge가 미리 선택되어 권장됨).

-

키 쌍(로그인): 인스턴스에 안전하게 연결하는 데 사용할 키 쌍을 선택하세요.

-

네트워크 설정: 필요에 따라 네트워크 설정을 편집하세요.

-

원하는 VPC와 서브넷을 선택하세요.

-

인스턴스에 공용 IP 주소가 있어야 하는지 여부를 지정합니다.

-

콘솔 에이전트 인스턴스에 필요한 연결 방법(SSH, HTTP, HTTPS)을 활성화하는 보안 그룹 설정을 지정합니다.

-

-

저장소 구성: 루트 볼륨의 기본 크기와 디스크 유형을 유지합니다.

루트 볼륨에서 Amazon EBS 암호화를 활성화하려면 *고급*을 선택하고 *볼륨 1*을 확장한 다음 *암호화*를 선택하고 KMS 키를 선택합니다.

-

고급 세부 정보: *IAM 인스턴스 프로필*에서 콘솔 에이전트에 필요한 권한이 포함된 IAM 역할을 선택합니다.

-

요약: 요약을 검토하고 *인스턴스 시작*을 선택합니다.

-

AWS는 지정된 설정으로 소프트웨어를 시작합니다. 콘솔 에이전트는 약 5분 안에 배포됩니다.

NetApp Console 설정합니다.

다음 사항을 숙지하십시오:

-

네트워킹 요구 사항을 충족하는 VPC 및 서브넷.

-

콘솔 에이전트에 필요한 권한이 포함된 정책이 첨부된 IAM 역할입니다.

-

IAM 사용자가 AWS Marketplace를 구독하고 구독을 취소할 수 있는 권한입니다.

-

EC2 인스턴스에 대한 키 쌍입니다.

-

AWS Marketplace에서 NetApp Console 에이전트 제품으로 이동합니다.

-

EC2 서비스를 열고 *인스턴스 시작*을 선택합니다.

-

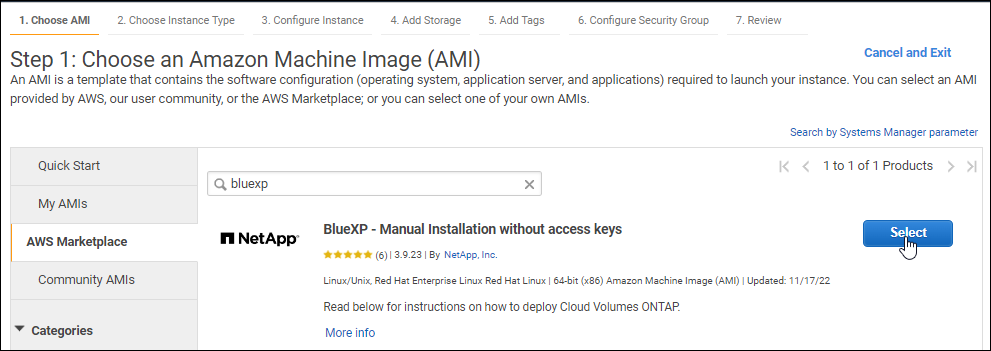

*AWS Marketplace*를 선택하세요.

-

NetApp Console 검색하고 제품을 선택하세요.

-

*계속*을 선택하세요.

-

-

안내에 따라 인스턴스를 설정하고 시작하십시오.

-

인스턴스 유형 선택: 지역별 가용성에 따라 지원되는 인스턴스 유형 중 하나를 선택합니다(t3.2xlarge 권장).

-

인스턴스 세부 정보 구성: VPC와 서브넷을 선택하고, 1단계에서 생성한 IAM 역할을 선택하고, 종료 보호를 활성화(권장)하고, 요구 사항을 충족하는 다른 구성 옵션을 선택합니다.

-

저장 공간 추가: 기본 저장 공간 옵션을 유지합니다.

-

태그 추가: 원하는 경우 인스턴스에 대한 태그를 입력합니다.

-

보안 그룹 구성: 콘솔 에이전트 인스턴스에 필요한 연결 방법(SSH, HTTP, HTTPS)을 지정합니다.

-

검토: 선택 사항을 검토하고 *실행*을 선택합니다.

-

AWS는 지정된 설정으로 소프트웨어를 시작합니다. 콘솔 에이전트는 약 5분 안에 배포됩니다.

콘솔을 설정합니다.

다음 사항이 있어야 합니다.

-

네트워킹 요구 사항을 충족하는 VNet 및 서브넷.

-

콘솔 에이전트에 필요한 권한이 포함된 Azure 사용자 지정 역할입니다.

-

Azure Marketplace의 NetApp Console 에이전트 VM 페이지로 이동합니다.

-

*지금 받기*를 선택한 다음 *계속*을 선택하세요.

-

Azure Portal에서 *만들기*를 선택하고 단계에 따라 가상 머신을 구성합니다.

VM을 구성할 때 다음 사항에 유의하세요.

-

VM 크기: CPU 및 RAM 요구 사항을 충족하는 VM 크기를 선택하세요. Standard_D8s_v3을 권장합니다.

-

디스크: 콘솔 에이전트는 HDD 또는 SSD 디스크를 사용하면 최적의 성능을 발휘할 수 있습니다.

-

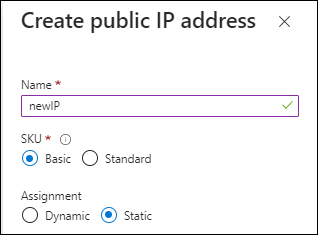

공용 IP: 콘솔 에이전트 VM에서 공용 IP 주소를 사용하려면 기본 SKU를 선택하십시오.

대신 표준 SKU IP 주소를 사용하면 콘솔은 공용 IP 대신 콘솔 에이전트의 개인 IP 주소를 사용합니다. 콘솔에 접속하는 데 사용하는 기기가 사설 IP 주소에 연결할 수 없는 경우 콘솔이 작동하지 않습니다.

-

네트워크 보안 그룹: 콘솔 에이전트에는 SSH, HTTP, HTTPS를 사용하는 인바운드 연결이 필요합니다.

-

ID: *관리*에서 *시스템에서 할당한 관리 ID 사용*을 선택합니다.

관리되는 ID를 사용하면 콘솔 에이전트 VM이 자격 증명 없이 Microsoft Entra ID에 자신을 식별할 수 있습니다. "Azure 리소스에 대한 관리 ID에 대해 자세히 알아보세요." .

-

-

검토 + 생성 페이지에서 선택 사항을 검토하고 *생성*을 선택하여 배포를 시작합니다.

Azure는 지정된 설정으로 가상 머신을 배포합니다. 가상 머신과 콘솔 에이전트 소프트웨어는 약 5분 안에 실행될 것입니다.

NetApp Console 설정합니다.

AWS, Azure 또는 Google Cloud에서 실행 중인 자체 Linux 호스트에 콘솔 에이전트를 수동으로 설치할 수 있습니다.

다음 사항이 있어야 합니다.

-

콘솔 에이전트를 설치하려면 루트 권한이 필요합니다.

-

콘솔 에이전트에서 인터넷에 접속하는 데 프록시가 필요한 경우 프록시 서버에 대한 세부 정보입니다.

설치 후 프록시 서버를 구성할 수 있지만, 그렇게 하려면 콘솔 에이전트를 다시 시작해야 합니다.

-

프록시 서버가 HTTPS를 사용하거나 프록시가 가로채기 프록시인 경우 CA 서명 인증서가 필요합니다.

|

콘솔 에이전트를 수동으로 설치하는 경우 투명 프록시 서버에 대한 인증서를 설정할 수 없습니다. 투명 프록시 서버에 대한 인증서를 설정해야 하는 경우 설치 후 유지 관리 콘솔을 사용해야 합니다. 자세히 알아보세요"에이전트 유지 관리 콘솔" . |

-

설치 중에 아웃바운드 연결을 확인하는 구성 검사를 비활성화해야 합니다. 이 검사를 비활성화하지 않으면 수동 설치가 실패합니다."수동 설치에 대한 구성 검사를 비활성화하는 방법을 알아보세요."

-

콘솔 에이전트를 설치하기 전에 운영 체제에 따라 Podman 또는 Docker Engine이 필요합니다.

설치 후, 새로운 버전이 나오면 콘솔 에이전트가 자동으로 업데이트됩니다.

-

호스트에 http_proxy 또는 https_proxy 시스템 변수가 설정되어 있으면 제거합니다.

unset http_proxy unset https_proxy이러한 시스템 변수를 제거하지 않으면 설치가 실패합니다.

-

콘솔 에이전트 소프트웨어를 다운로드한 다음 Linux 호스트에 복사하십시오. NetApp Console 또는 NetApp 지원 사이트에서 다운로드할 수 있습니다.

-

NetApp Console: *에이전트 > 관리 > 에이전트 배포 > 온프레미스 > 수동 설치*로 이동합니다.

에이전트 설치 파일 다운로드 또는 파일 URL 다운로드를 선택하십시오.

-

NetApp 지원 사이트 (콘솔에 대한 액세스 권한이 없는 경우 필요) "NetApp 지원 사이트" ,

-

-

스크립트를 실행할 수 있는 권한을 할당합니다.

chmod +x NetApp_Console_Agent_Cloud_<version>여기서 <버전>은 다운로드한 콘솔 에이전트의 버전입니다.

-

정부 클라우드 환경에 설치하는 경우 구성 검사를 비활성화하세요."수동 설치에 대한 구성 검사를 비활성화하는 방법을 알아보세요."

-

설치 스크립트를 실행합니다.

./NetApp_Console_Agent_Cloud_<version> --proxy <HTTP or HTTPS proxy server> --cacert <path and file name of a CA-signed certificate>네트워크에서 인터넷 접속을 위해 프록시가 필요한 경우 프록시 정보를 추가해야 합니다. 설치 중에 명시적 프록시를 추가할 수 있습니다.

--proxy및--cacert매개변수는 선택 사항이며 추가하라는 메시지가 표시되지 않습니다. 명시적 프록시 서버가 있는 경우 표시된 대로 매개변수를 입력해야 합니다.

|

투명 프록시를 구성하려면 설치 후에 구성하면 됩니다. "에이전트 유지 관리 콘솔에 대해 알아보세요" |

+

다음은 CA 서명 인증서로 명시적 프록시 서버를 구성하는 예입니다.

+

./NetApp_Console_Agent_Cloud_v4.0.0--proxy https://user:password@10.0.0.30:8080/ --cacert /tmp/cacert/certificate.cer+

--proxy 다음 형식 중 하나를 사용하여 Console 에이전트가 HTTP 또는 HTTPS 프록시 서버를 사용하도록 구성합니다.

+ * http://address:port * http://user-name:password@address:port * http://domain-name%92user-name:password@address:port * https://address:port * https://user-name:password@address:port * https://domain-name%92user-name:password@address:port

+ 다음 사항에 유의하십시오:

+ 사용자는 로컬 사용자 또는 도메인 사용자일 수 있습니다. 도메인 사용자의 경우 위와 같이 \의 ASCII 코드를 사용해야 합니다. Console 에이전트는 @ 문자가 포함된 사용자 이름이나 암호를 지원하지 않습니다. 암호에 다음 특수 문자(& 또는 !)가 포함된 경우 백슬래시를 앞에 붙여 해당 특수 문자를 이스케이프해야 합니다.

+ 예를 들면:

+ http://bxpproxyuser:netapp1\!@address:3128

-

Podman을 사용한 경우 aardvark-dns 포트를 조정해야 합니다.

-

콘솔 에이전트 가상 머신에 SSH를 실행합니다.

-

podman /usr/share/containers/containers.conf 파일을 열고 Aardvark DNS 서비스에 대해 선택한 포트를 수정합니다. 예를 들어, 54로 변경합니다.

vi /usr/share/containers/containers.conf예를 들어:

# Port to use for dns forwarding daemon with netavark in rootful bridge # mode and dns enabled. # Using an alternate port might be useful if other DNS services should # run on the machine. # dns_bind_port = 54-

콘솔 에이전트 가상 머신을 재부팅합니다.

-

콘솔 에이전트가 설치되었습니다. 설치가 끝나면 프록시 서버를 지정한 경우 콘솔 에이전트 서비스(occm)가 두 번 다시 시작됩니다.

NetApp Console 설정합니다.

2단계: NetApp Console 설정

처음으로 콘솔에 액세스하면 콘솔 에이전트의 조직을 선택하라는 메시지가 표시되고 제한 모드를 활성화해야 합니다.

콘솔 에이전트를 설정하는 사람은 콘솔 조직에 속하지 않은 로그인을 사용하여 콘솔에 로그인해야 합니다.

로그인 정보가 다른 기관과 연결되어 있는 경우, 새 로그인 정보를 사용하여 가입해야 합니다. 그렇지 않으면 설정 화면에서 제한 모드를 활성화하는 옵션이 표시되지 않습니다.

-

콘솔 에이전트 인스턴스에 연결된 호스트에서 웹 브라우저를 열고 설치한 콘솔 에이전트의 다음 URL을 입력합니다.

-

NetApp Console 에 가입하거나 로그인하세요.

-

로그인한 후 콘솔을 설정하세요.

-

콘솔 에이전트의 이름을 입력하세요.

-

새로운 콘솔 조직의 이름을 입력하세요.

-

*보안된 환경에서 실행하고 있습니까?*를 선택하세요.

-

*이 계정에서 제한 모드 사용*을 선택하세요.

계정이 생성된 후에는 이 설정을 변경할 수 없습니다. 제한 모드는 나중에 활성화할 수 없고, 나중에 비활성화할 수도 없습니다.

정부 지역에 콘솔 에이전트를 배포한 경우 확인란이 이미 활성화되어 있으므로 변경할 수 없습니다. 제한 모드는 정부 지역에서 지원되는 유일한 모드이기 때문입니다.

-

*시작하기*를 선택하세요.

-

이제 콘솔 에이전트가 설치되고 콘솔 조직에 설정되었습니다. 모든 사용자는 콘솔 에이전트 인스턴스의 IP 주소를 사용하여 콘솔에 액세스해야 합니다.

이전에 설정한 권한을 콘솔에 제공하세요.

3단계: 콘솔 에이전트에 권한 제공

Azure Marketplace에서 또는 수동으로 콘솔 에이전트를 설치한 경우 이전에 설정한 권한을 부여해야 합니다.

배포 중에 필요한 IAM 역할을 선택했기 때문에 AWS Marketplace에서 콘솔 에이전트를 배포한 경우에는 이러한 단계가 적용되지 않습니다.

이전에 생성한 IAM 역할을 콘솔 에이전트를 설치한 EC2 인스턴스에 연결합니다.

이 단계는 AWS에 콘솔 에이전트를 수동으로 설치한 경우에만 적용됩니다. AWS Marketplace 배포의 경우 이미 필요한 권한이 포함된 IAM 역할과 콘솔 에이전트 인스턴스를 연결했습니다.

-

Amazon EC2 콘솔로 이동합니다.

-

*인스턴스*를 선택하세요.

-

콘솔 에이전트 인스턴스를 선택합니다.

-

*작업 > 보안 > IAM 역할 수정*을 선택합니다.

-

IAM 역할을 선택하고 *IAM 역할 업데이트*를 선택합니다.

필요한 권한이 있는 IAM 사용자의 AWS 액세스 키를 NetApp Console 에 제공합니다.

-

*관리 > 자격 증명*을 선택합니다.

-

*조직 자격 증명*을 선택하세요.

-

*자격 증명 추가*를 선택하고 마법사의 단계를 따르세요.

-

자격 증명 위치: *Amazon Web Services > 에이전트를 선택하세요.

-

자격 증명 정의: AWS 액세스 키와 비밀 키를 입력합니다.

-

마켓플레이스 구독: 지금 구독하거나 기존 구독을 선택하여 마켓플레이스 구독을 이러한 자격 증명과 연결합니다.

-

검토: 새로운 자격 증명에 대한 세부 정보를 확인하고 *추가*를 선택합니다.

-

Azure Portal로 이동하여 하나 이상의 구독에 대한 콘솔 에이전트 가상 머신에 Azure 사용자 지정 역할을 할당합니다.

-

Azure Portal에서 구독 서비스를 열고 구독을 선택합니다.

구독 서비스에서 역할을 할당하는 것이 중요한 이유는 이를 통해 구독 수준에서 역할 할당의 범위가 지정되기 때문입니다. _scope_는 액세스가 적용되는 리소스 집합을 정의합니다. 다른 수준(예: 가상 머신 수준)에서 범위를 지정하는 경우 NetApp Console 내에서 작업을 완료하는 기능에 영향을 미칩니다.

-

액세스 제어(IAM) > 추가 > *역할 할당 추가*를 선택합니다.

-

역할 탭에서 콘솔 운영자 역할을 선택하고 *다음*을 선택합니다.

콘솔 운영자는 정책에 제공된 기본 이름입니다. 역할에 다른 이름을 선택한 경우 해당 이름을 대신 선택하세요. -

멤버 탭에서 다음 단계를 완료하세요.

-

*관리되는 ID*에 대한 액세스 권한을 할당합니다.

-

*멤버 선택*을 선택하고, 콘솔 에이전트 가상 머신이 생성된 구독을 선택하고, *관리 ID*에서 *가상 머신*을 선택한 다음, 콘솔 에이전트 가상 머신을 선택합니다.

-

*선택*을 선택하세요.

-

*다음*을 선택하세요.

-

*검토 + 할당*을 선택하세요.

-

추가 Azure 구독의 리소스를 관리하려면 해당 구독으로 전환한 다음 이러한 단계를 반복합니다.

-

이전에 설정한 Azure 서비스 주체에 대한 자격 증명을 NetApp Console 제공합니다.

-

*관리 > 자격 증명*을 선택합니다.

-

*자격 증명 추가*를 선택하고 마법사의 단계를 따르세요.

-

자격 증명 위치: *Microsoft Azure > 에이전트*를 선택합니다.

-

자격 증명 정의: 필요한 권한을 부여하는 Microsoft Entra 서비스 주체에 대한 정보를 입력합니다.

-

애플리케이션(클라이언트) ID

-

디렉토리(테넌트) ID

-

클라이언트 비밀번호

-

-

마켓플레이스 구독: 지금 구독하거나 기존 구독을 선택하여 마켓플레이스 구독을 이러한 자격 증명과 연결합니다.

-

검토: 새로운 자격 증명에 대한 세부 정보를 확인하고 *추가*를 선택합니다.

-

이제 NetApp Console Azure에서 사용자를 대신하여 작업을 수행하는 데 필요한 권한을 갖게 되었습니다.

서비스 계정을 콘솔 에이전트 VM과 연결합니다.

-

Google Cloud 포털로 이동하여 콘솔 에이전트 VM 인스턴스에 서비스 계정을 할당합니다.

-

다른 프로젝트의 리소스를 관리하려면 해당 프로젝트에 콘솔 에이전트 역할이 있는 서비스 계정을 추가하여 액세스 권한을 부여하세요. 각 프로젝트마다 이 단계를 반복해야 합니다.