NetApp Ransomware Resilience에서 깨끗한 복원을 위한 환경을 구성합니다

변경 제안

변경 제안

NetApp Ransomware Resilience는 랜섬웨어 공격 후 단계적인 복구를 지원하는 클린 복원 기능을 제공합니다. 클린 복원을 수행하려면 먼저 온프레미스 또는 지원되는 클라우드 환경에서 격리된 복구 환경(IRE)을 생성해야 합니다. IRE에서는 Ransomware Resilience가 워크로드를 격리하여 어떤 파일이 정상이고 어떤 파일이 랜섬웨어의 영향을 받았는지 식별하는 클린룸을 생성합니다.

필수 콘솔 역할 이 작업을 수행하려면 조직 관리자, 폴더 또는 프로젝트 관리자, 랜섬웨어 복원력 관리자 역할이 필요합니다. "NetApp Console 의 랜섬웨어 복원력 역할에 대해 알아보세요" .

클린 복원에 대해 알아보십시오

클린 복원을 수행하면 Ransomware Resilience가 복구를 최적화하는 다단계 프로세스를 안내합니다.

-

설정: 클린 복원을 수행하려면 먼저 IRE를 생성한 다음 복원할 워크로드를 선택해야 합니다. Ransomware Resilience는 워크로드에 대한 모든 작업이 수행되는 클린룸을 생성합니다.

-

분석: 클린룸에서 Ransomware Resilience는 모든 스냅샷을 분석하여 암호화가 있는지 확인합니다. 클린 복원은 복구 맵을 결정하여 최적의 복구 계획을 결정합니다.

영향을 받은 파일이 없는 복원 지점이 발견되면 그 이전의 모든 복원 지점은 건너뜁니다. 예를 들어, 랜섬웨어 이벤트가 10월 10일에 발생했고 10월 7일 오전 10시 21분에 영향을 받은 파일이 없는 복원 지점이 발견되었다면, 10월 7일 오전 10시 21분 이전의 모든 복원 지점은 건너뜁니다.

분석 단계에서는 검토된 파일 수와 영향을 받은 파일 및 영향을 받지 않은 파일을 표시합니다.

-

PLAN: 제공된 복구 옵션 중에서 선택하세요.

-

최신 영향을 받지 않은 복원 지점: 공격 이전의 가장 최근 암호화되지 않은 스냅샷에서 가장 빠른 복원 지점

-

데이터 손실 최소화: 서로 다른 스냅샷에서 암호화되지 않은 모든 파일의 최신 버전

계획 단계에서 파일 기록을 확인하여 랜섬웨어 이벤트가 파일에 영향을 미친 시점과 복구 시점이 해당 이벤트와 시간상 어떻게 연관되는지 확인할 수도 있습니다.

-

-

정리: Ransomware Resilience는 복구 지점에서 악성코드를 제거합니다. 정리할 수 없는 파일이 있는 경우 복구에서 제외되어 별도의 위치로 격리됩니다.

-

복원: Ransomware Resilience는 깨끗한 데이터를 소스 환경으로 복원합니다.

-

END: Ransomware Resilience는 프로세스에 대한 자세한 요약을 제공하고 클린룸을 종료하며, 설정 중에 프로비저닝된 리소스를 해제하여 향후 측정 비용을 없애줍니다.

지원되는 구성

-

Ransomware Resilience 계정당 하나의 IRE만 생성할 수 있습니다. 각 IRE에는 3개의 클린 룸이 있을 수 있습니다.

-

현재 클린 복원은 NAS 파일 공유(NFS/CIFS)에서만 지원됩니다.

-

소스 환경으로 클린 복원을 수행해야 합니다.

-

IRE는 클라우드 또는 온프레미스 환경에서 생성할 수 있습니다. 현재 지원되는 구성은 다음과 같습니다.

원천 대상(IRE) 지원되는 대상 지역 온프레미스(AFF 또는 FAS 시스템만 해당)*

온프레미스(VMware vCenter)

해당 없음

온프레미스(AFF 또는 FAS 시스템만 해당)*

클라우드: AWS

-

US East 1

-

EU Central 1

클라우드: AWS*를 사용한 Cloud Volumes ONTAP

클라우드: AWS

-

US East 1

-

EU Central 1

클라우드: Amazon FSxN for ONTAP

클라우드: AWS

-

US East 1

-

EU Central 1

* ONTAP 9.11.1 이상을 실행 중이어야 합니다.

-

|

클라우드 기반 환경에서 클린 복원을 수행하면 클라우드 공급자로부터 추가 컴퓨팅 요금이 발생할 수 있습니다. 자세한 내용은 "비용 및 라이센스"를 참조하십시오. |

고려 사항

-

암호화 기반 랜섬웨어 공격의 경우에만 클린 복원을 수행할 수 있습니다.

-

격리된 복구 환경에 새로운 작업을 처리할 용량이 없는 경우, 용량이 확보될 때까지 대기열에 추가됩니다.

-

Ransomware Resilience 복구 대시보드에서 언제든지 활성 및 대기 중인 클린 복원 작업의 상태를 모니터링할 수 있습니다.

-

-

클린 복원을 시작하면 원래 볼륨이 마운트 해제되어 IO 액세스가 중단될 수 있습니다.

온프레미스 환경에 대한 추가 고려 사항

온프레미스 IRE를 배포하는 경우, 클린 복원에서 복구 분석을 위해 Windows VM을 복제하면 복제된 VM은 소스와 동일한 구성을 유지합니다. 이로 인해 충돌이 발생할 수 있습니다.

-

동일한 보안 식별자(SID)를 사용하면 인증 및 보안 충돌이 발생합니다.

-

동일한 컴퓨터 이름(CN)을 사용하면 네트워크 충돌이 발생합니다.

-

동일한 시스템 ID를 사용하면 라이선스 및 활성화 문제가 발생합니다.

이러한 충돌을 방지하기 위해 Ransomware Resilience는 클론 VM에서 sysprep을 실행하여 SID, CN 및 머신 ID를 재설정합니다. 이러한 값을 재설정하면 클론 VM이 소스 VM에 영향을 주지 않고 고유하고 독립적인 인스턴스로 작동할 수 있습니다.

2차 소스

IRE를 생성할 때 보조 소스를 추가하는 옵션이 있습니다.

기본 소스를 사용할 수 없고 2차 소스를 구성한 경우, 클린 복원은 2차 소스로 복원됩니다.

기본적으로 클린 복원 프로세스는 소스 환경의 스냅샷을 분석합니다. 소스 환경을 사용할 수 없거나 소스에 암호화되지 않은 스냅샷이 없는 경우, 2차 시스템을 구성한 경우 클린 복원은 2차 시스템의 스냅샷을 분석합니다.

비용 및 라이센스

클린 복원은 Ransomware Resilience의 일부로 제공됩니다. 클린 복원을 수행하거나 IRE를 생성하는 데 추가 라이센스가 필요하지 않습니다.

클린 복원 기능을 활성화하면 타사 클라우드 제공업체 요금이 발생할 수 있습니다. 서비스 사용 방식에 따라 클린 복원 환경이 유지되는 동안 이러한 요금이 반복적으로 부과될 수 있습니다.

타사 비용에는 컴퓨팅 인스턴스 생성 및 배포, 그리고 정리 및 복구를 위한 추가 프로덕션 스토리지 용량 비용이 포함될 수 있습니다. 다음 예시를 참고하세요.

-

AWS에 IRE가 배포된 후 클린 복원을 시작하면 암호화 및 맬웨어 제거를 위해 IRE 내 클린룸에 2개의 t3.medium AWS EC2 인스턴스가 배포됩니다.

-

Cloud Volumes ONTAP에서 클린 복원은 메타데이터 볼륨과 분석을 위한 스냅샷 클론에 대해 클린룸 스토리지 VM을 생성합니다.

필수 조건

선택한 클린 복원 배포 유형에 필요한 사전 요구 사항을 모두 완료했는지 확인하십시오. 선택한 IRE 구성에 대한 탭을 선택합니다.

|

IRE를 생성할 때 IRE 생성 시 시스템 선택 단계에서 분석에 사용할 모든 시스템(운영 또는 2차 시스템)을 추가해야 합니다. |

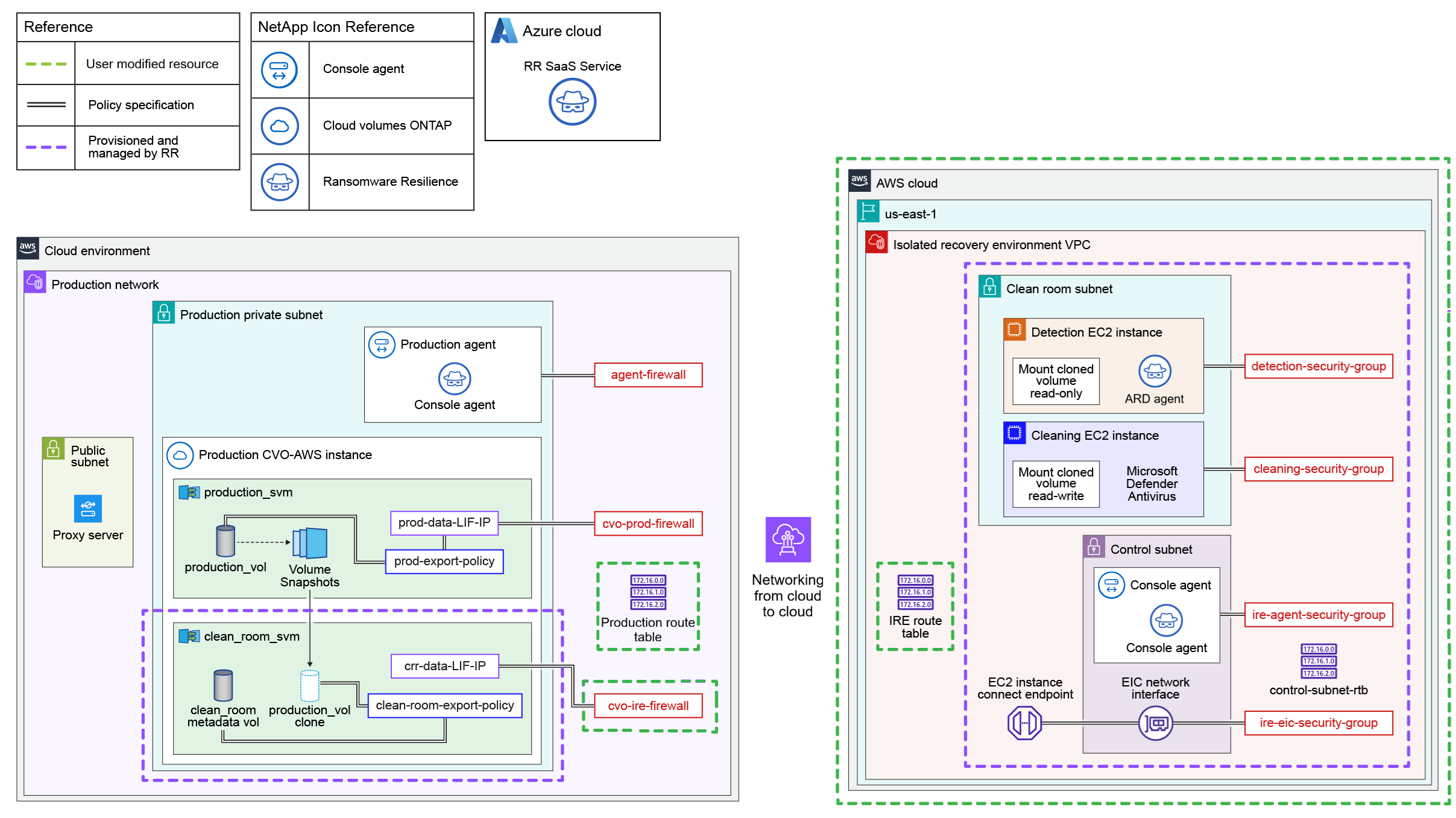

이 다이어그램은 클라우드 간 클린 복원 구성의 예를 보여줍니다. IRE를 생성하기 전에 다이어그램과 구성해야 할 리소스를 검토하십시오.

-

클린룸 SVM 데이터 LIF에 IP 주소를 할당하십시오. IP 주소를 기록해 두십시오. IRE 구성 과정에서 이 IP 주소가 필요합니다.

-

AWS를 사용하는 Cloud Volumes ONTAP에서 클라우드 간 클린 복원을 사용하는 경우 IP 주소가 Elastic Network Interface에 할당되었는지 확인하십시오.

-

-

SVM 데이터 LIF IP에서 IRE로의 라우팅을 허용합니다.

|

Amazon FSxN for ONTAP에서 소스를 사용하여 IRE를 구성하는 경우 이 클린룸 SVM 데이터 LIF IP 요구 사항을 건너뛰십시오. |

-

운영 환경 라우팅 테이블은 IRE 서브넷에서 클린 복원 데이터 LIF IP로의 트래픽을 허용해야 합니다. 이 경로를 운영 환경 라우팅 테이블에 추가해야 합니다.

규약 대상 포트 원천 목적 TCP 및 UDP

2049

IRE VPC CIDR 범위

IRE에서 NFSv4 액세스

TCP 및 UDP

111

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

635

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4045

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4046

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4049

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

-

crr-data-LIF-IP에 대한 수신을 관리하기 위해 별도의 방화벽을 생성해야 합니다. 이 방화벽은 IRE VPC CIDR 범위에서 NFSv3 및 NFSv4 마운트를 허용해야 합니다.

-

IRE 라우팅 테이블은 IRE VPC의 기본 라우팅 테이블이어야 합니다.

-

IRE 라우팅 테이블은 클린 복원 데이터 LIF IP 주소로의 라우팅을 허용해야 합니다.

-

IRE 라우팅 테이블에는 IRE 에이전트가 작동할 수 있도록 공용 인터넷에 대한 경로도 허용되어야 합니다.

-

IRE의 경우 운영 환경의 IP 주소 범위 내에서 VPC를 프로비저닝합니다. IP 주소는 기존 IP 주소와 충돌하지 않아야 합니다.

-

VPC는 최소 64개의 IP 주소(/26 넷마스크) 용량을 확보해야 합니다.

-

VPC는 공용 인터넷 액세스를 허용해야 합니다. 그렇지 않으면 Console 에이전트가 작동하지 않습니다.

-

-

Ransomware Resilience에는 AWS 환경에서 클린 복원을 수행하기 위해 올바른 IAM 권한이 있는 AWS 액세스 키와 시크릿이 필요합니다. "AWS에서 IAM 정책을 생성합니다" 다음 권한을 사용하여 새로 생성한 사용자에게 정책을 연결하십시오. 사용자를 생성한 후 IAM 자격 증명을 생성하여 클린 복원에 제공하십시오.

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

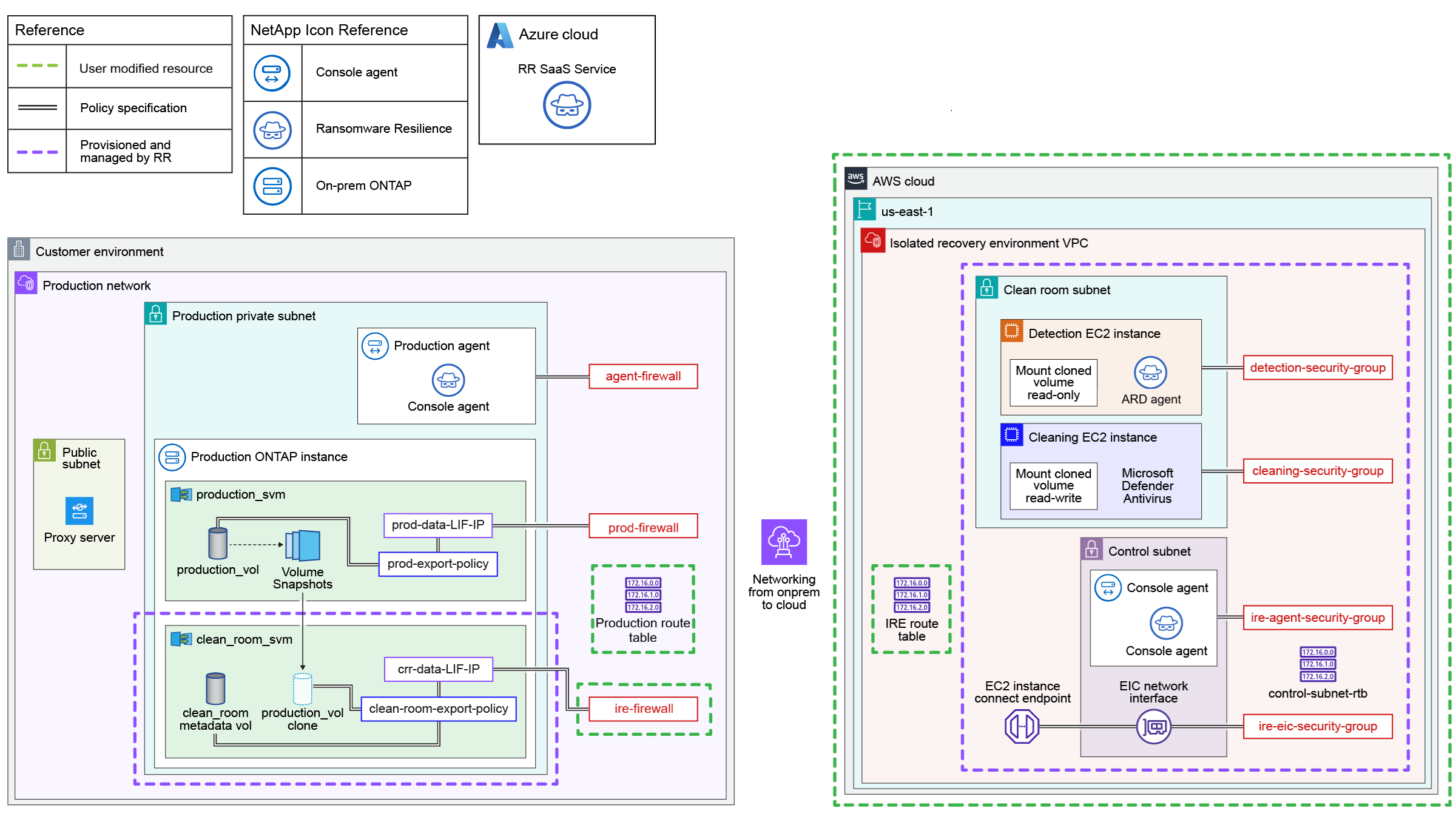

}이 다이어그램은 온프레미스에서 클라우드로의 클린 복원 구성의 예를 보여줍니다. IRE를 생성하기 전에 다이어그램과 구성해야 할 리소스를 검토하십시오.

-

클린룸 SVM 데이터 LIF에 IP 주소를 할당하십시오. IP 주소를 기록해 두십시오. IRE 구성 과정에서 이 IP 주소가 필요합니다.

-

AWS를 사용하는 Cloud Volumes ONTAP에서 클라우드 간 클린 복원을 사용하는 경우 IP 주소가 Elastic Network Interface에 할당되었는지 확인하십시오.

-

-

SVM 데이터 LIF IP에서 IRE로의 라우팅을 허용합니다.

|

Amazon FSxN for ONTAP에서 소스를 사용하여 IRE를 구성하는 경우 이 클린룸 SVM 데이터 LIF IP 요구 사항을 건너뛰십시오. |

-

운영 환경 라우팅 테이블은 IRE 서브넷에서 클린 복원 데이터 LIF IP로의 트래픽을 허용해야 합니다. 이 경로를 운영 환경 라우팅 테이블에 추가해야 합니다.

규약 대상 포트 원천 목적 TCP 및 UDP

2049

IRE VPC CIDR 범위

IRE에서 NFSv4 액세스

TCP 및 UDP

111

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

635

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4045

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4046

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

TCP 및 UDP

4049

IRE VPC CIDR 범위

IRE에서 NFSv3 액세스

-

crr-data-LIF-IP에 대한 수신을 관리하기 위해 별도의 방화벽을 생성해야 합니다. 이 방화벽은 IRE VPC CIDR 범위에서 NFSv3 및 NFSv4 마운트를 허용해야 합니다.

-

IRE 라우팅 테이블은 IRE VPC의 기본 라우팅 테이블이어야 합니다.

-

IRE 라우팅 테이블은 클린 복원 데이터 LIF IP 주소로의 라우팅을 허용해야 합니다.

-

IRE 라우팅 테이블에는 IRE 에이전트가 작동할 수 있도록 공용 인터넷에 대한 경로도 허용되어야 합니다.

-

IRE의 경우 운영 환경의 IP 주소 범위 내에서 VPC를 프로비저닝합니다. IP 주소는 기존 IP 주소와 충돌하지 않아야 합니다.

-

VPC는 최소 64개의 IP 주소(/26 넷마스크) 용량을 확보해야 합니다.

-

VPC는 공용 인터넷 액세스를 허용해야 합니다. 그렇지 않으면 Console 에이전트가 작동하지 않습니다.

-

-

Ransomware Resilience에는 AWS 환경에서 클린 복원을 수행하기 위해 올바른 IAM 권한이 있는 AWS 액세스 키와 시크릿이 필요합니다. "AWS에서 IAM 정책을 생성합니다" 다음 권한을 사용하여 새로 생성한 사용자에게 정책을 연결하십시오. 사용자를 생성한 후 IAM 자격 증명을 생성하여 클린 복원에 제공하십시오.

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

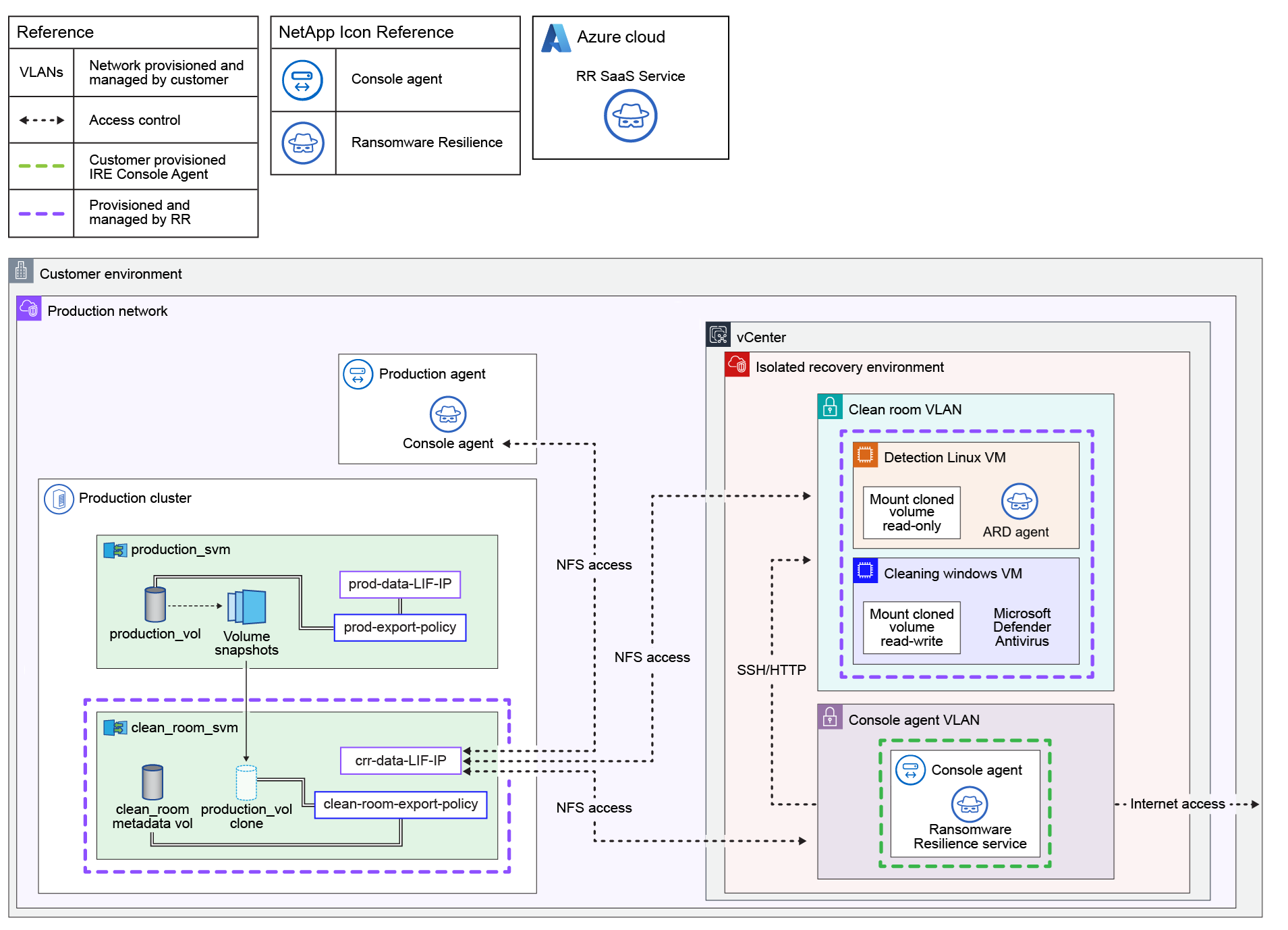

}이 다이어그램은 온프레미스에서 온프레미스로의 클린 복원 구성의 예를 보여줍니다. IRE를 생성하기 전에 다이어그램과 구성해야 할 리소스를 검토하십시오.

-

워크로드 복원을 위해 IRE에 연결할 각 시스템에 스토리지 가상 머신(SVM)이 생성됩니다. 클린룸 SVM의 데이터 LIF로 사용되는 각 시스템에 대해 전용 IP 주소를 제공해야 합니다.

-

vCenter는 버전 7.0 이상이어야 하며 최소 하나 이상의 데이터 센터가 있어야 합니다.

-

ESXi 호스트는 ESXi 버전 7.0 이상이어야 하며, VM을 복제하는 데 필요한 충분한 CPU 및 메모리 리소스를 갖춘 호스트가 하나 이상 있어야 합니다.

-

제공된 vCenter 자격 증명에는 리소스를 검색하고 VM을 복제할 수 있는 권한이 있어야 합니다.

-

클린 복원 과정에서 기본 VM은 선택한 데이터센터로 복제되어 선택한 ESXi 컴퓨팅 영역에 배치되고, 지정된 데이터스토어에 매핑되며, 지정된 네트워크에 연결됩니다. VM이 복제될 때 2개의 vCPU와 4GB RAM(Linux 또는 Windows VM의 경우) 및 기본 VM과 동일한 디스크 공간을 갖도록 구성됩니다. 각 클린 복원 세션은 지정된 CIDR 범위에서 두 개의 IP 주소를 사용합니다.

-

여러 개의 병렬 클린룸 세션을 수용할 수 있도록 충분한 IP 주소 범위를 제공해야 합니다. IP 주소는 복구가 완료된 후 해제됩니다.

-

데이터 저장소에는 VM 복제를 수용할 수 있는 충분한 여유 용량이 있어야 합니다.

-

IP 주소 범위는 CIDR 형식(예: 100.100.0.0/24)으로 지정해야 합니다.

-

Linux VM의 경우:

-

운영 체제는 Ubuntu Linux 20.04 이상이어야 합니다.

-

온프레미스 시스템의 전원이 켜져 있어야 합니다.

-

VMware Tools가 설치되어 실행 중이어야 합니다.

-

SSH가 활성화되어 있어야 합니다.

-

nfs-common을 설치해야 합니다.

-

Docker 버전 20.x 이상이 설치되어 실행 중이어야 합니다.

-

최소 40GB의 여유 공간이 필요합니다.

-

-

Windows VM의 경우:

-

Windows VM에는 20GB의 여유 공간이 있어야 합니다.

-

OS는 Windows Server 2022 또는 2025여야 합니다.

-

VMware Tools가 설치되어 실행 중이어야 합니다.

-

WinRM을 활성화해야 합니다.

-

IP를 구성해야 합니다.

-

기본 VM을 복제할 수 있는 적절한 라이선스가 있는지 확인하십시오.

-

VM의 전원이 켜져 있어야 합니다.

-

-

다음 액세스 권한으로 VLAN 리소스를 구성합니다.

리소스 입장 클린룸 SVM VLAN

다음 항목에 대한 NFS 액세스: * Production Console 에이전트 * Console 에이전트 VLAN * Clean room VLAN

Console 에이전트 VLAN

-

클린룸 SVM VLAN에 대한 NFS 액세스

-

클린룸 VLAN에 대한 HTTP/SSH 액세스

클린룸 VLAN

클린룸 SVM VLAN에 대한 NFS 액세스

-

-

IRE용 전용 NetApp Console 에이전트를 배포하십시오. Console 에이전트는 클린룸 VLAN에 액세스할 수 있는 대상 vCenter에 배포되어야 합니다. 배포 프로세스에 대한 자세한 내용은 "Console 에이전트를 온프레미스에 배포합니다."를 참조하십시오.

격리된 복구 환경 생성

클린 복원을 수행하기 전에 격리된 복구 환경을 생성해야 합니다.

클라우드 환경인지 온프레미스 환경인지에 따라 격리된 복구실을 생성하는 프로세스가 다릅니다. 올바른 위치에 맞는 지침을 따르십시오.

-

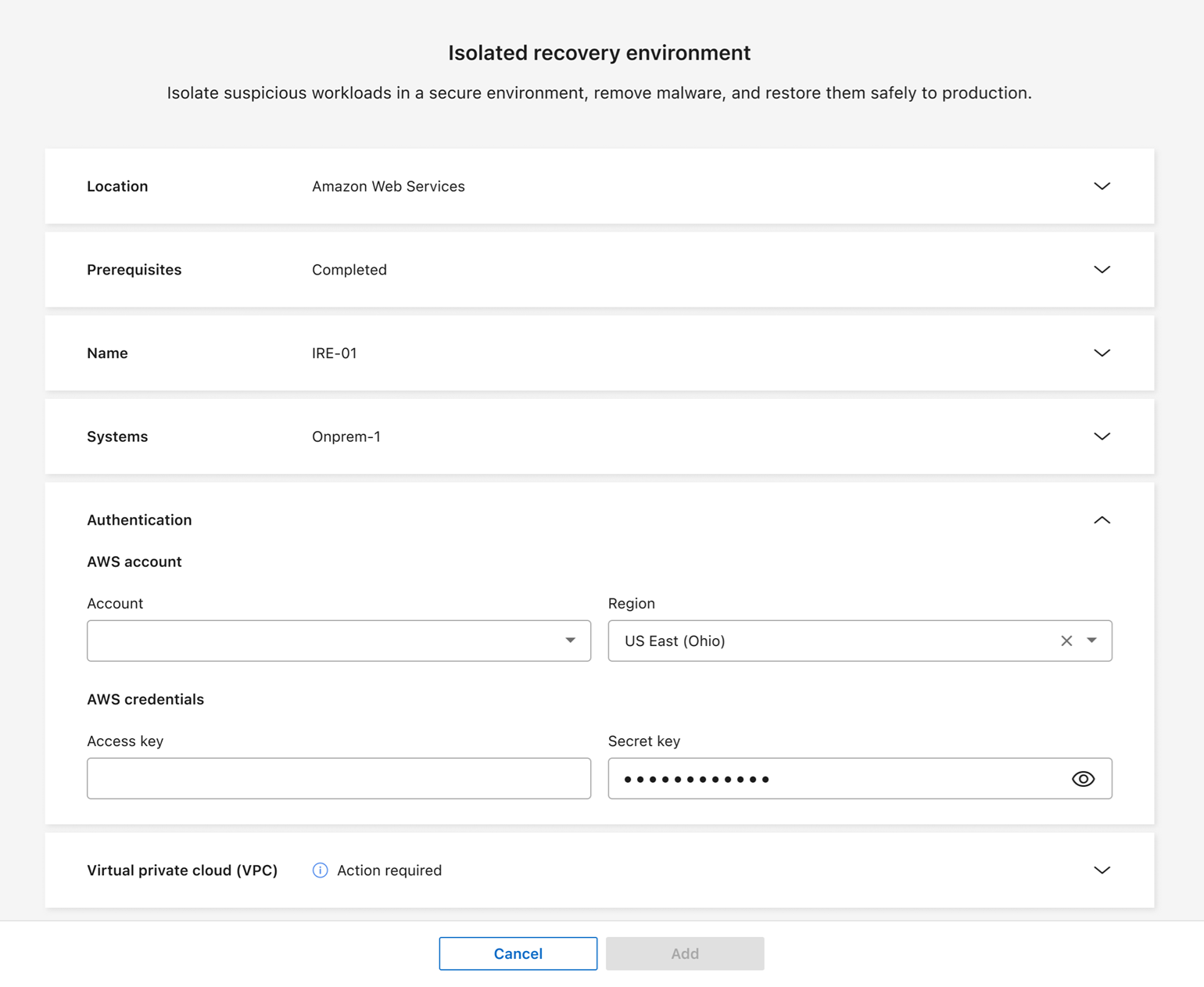

랜섬웨어 복원력에서 설정을 선택하세요.

-

클린 복원 카드에서 추가를 선택하여 격리된 복구 환경을 생성합니다.

-

유형 섹션에서 *정리 전용*을 선택합니다.

-

이름 섹션을 펼치세요. 환경의 이름을 입력하세요.

-

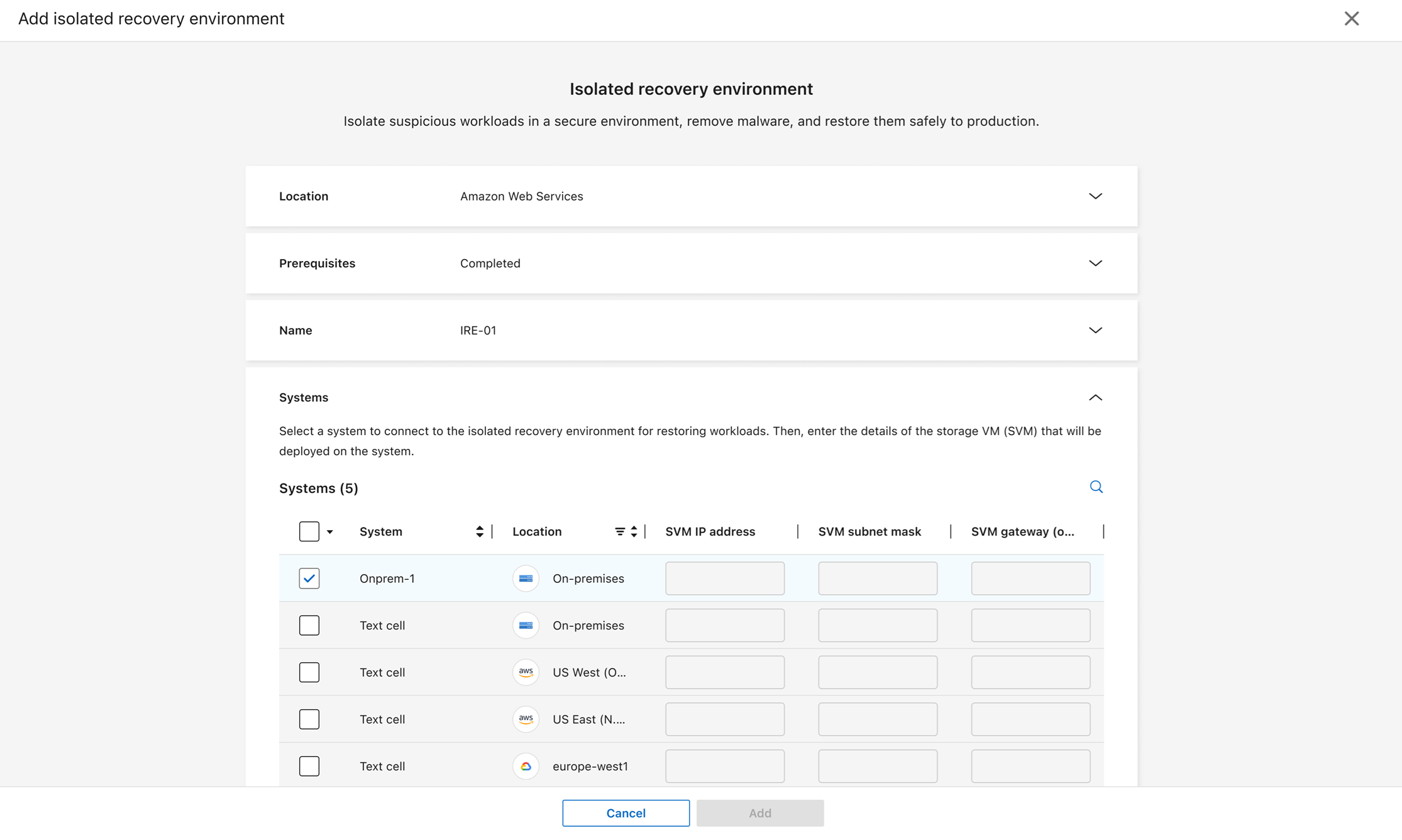

클라우드 기반 IRE의 경우 Amazon Web Services를 선택합니다.

-

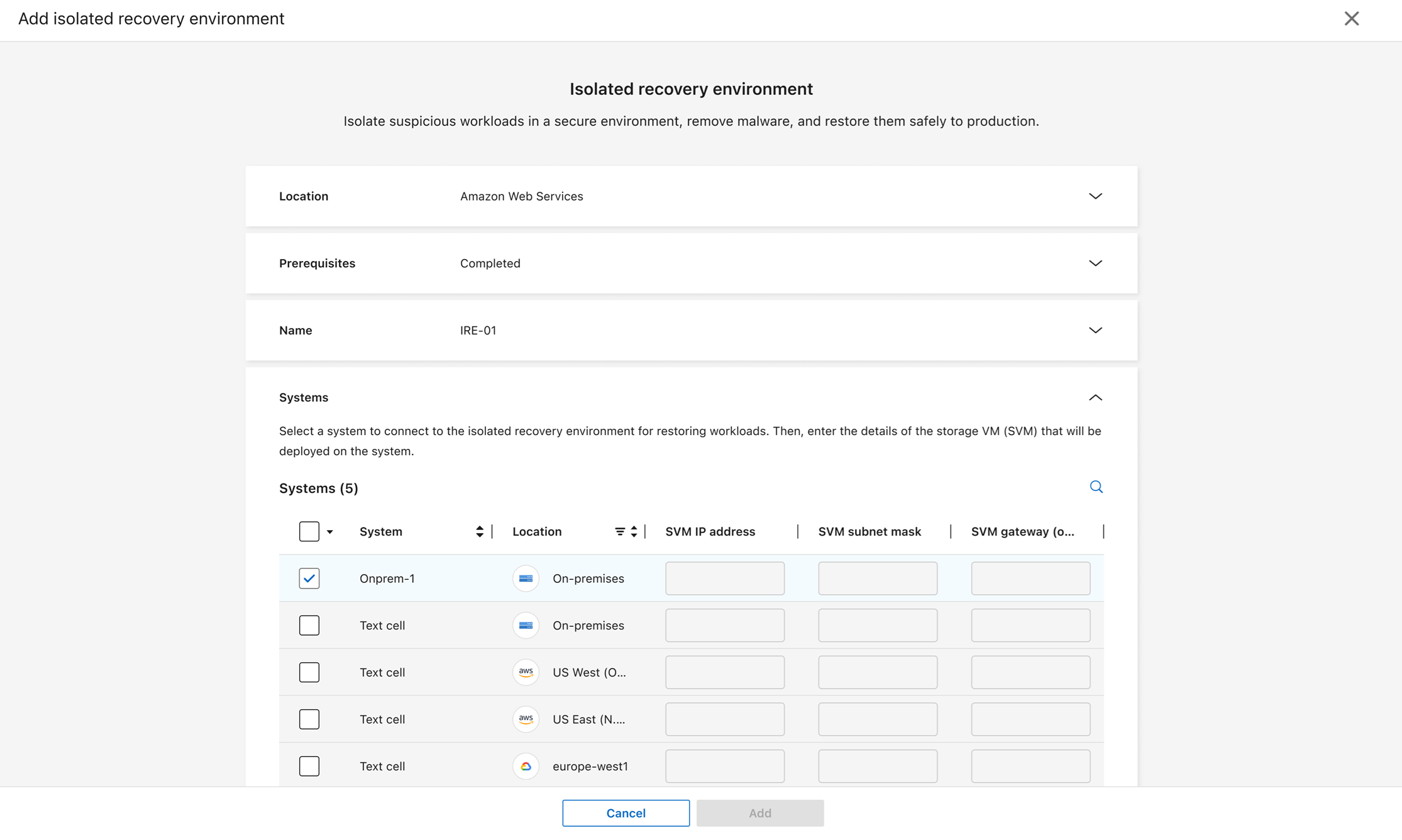

시스템 섹션을 확장합니다. IRE에 연결할 시스템을 선택합니다. 선택한 각 시스템에 대해 스토리지 VM의 IP 주소, 서브넷 마스크 및 게이트웨이를 제공해야 합니다.

Amazon FSxN for ONTAP에 배포된 IRE의 경우 이 정보를 제공할 필요가 없습니다.

-

인증 섹션을 확장합니다.

-

클라우드 Account ID를 입력하고 드롭다운 메뉴에서 해당 계정의 Region을 선택하세요. 지원되는 지역에서만 IRE를 배포할 수 있습니다.

-

계정의 Access key와 Secret key를 입력하세요.

-

-

Virtual Private Cloud(VPC) 섹션을 확장합니다. IRE를 배포할 VPC ID를 입력합니다.

-

IRE를 생성하려면 추가를 선택하십시오.

Ransomware Resilience는 추가를 선택한 후 연결을 테스트하며, 몇 분 정도 걸릴 수 있습니다. IRE의 상태가 "deployed"로 표시되면 성공적으로 배포된 것입니다.

-

랜섬웨어 복원력에서 설정을 선택하세요.

-

Clean restores 카드에서 처음 환경을 생성하는 경우 Add를 선택하고 이미 환경을 생성한 경우 Manage를 선택합니다.

-

유형 섹션에서 *정리 전용*을 선택합니다.

-

이름 섹션을 확장하세요. IRE에 이름을 지정하세요.

-

위치에서 On-premises를 선택합니다.

-

시스템 섹션을 확장합니다. IRE에 연결할 시스템을 선택합니다. IRE에서 복구할 워크로드가 있는 각 시스템에 스토리지 VM IP, 서브넷 마스크 및 게이트웨이를 할당합니다.

선택하는 각 시스템에는 할당된 IP 주소가 있어야 합니다. 기본 시스템 또는 보조 시스템을 선택할 수 있습니다. 보조 시스템은 기본 시스템에 암호화되지 않은 스냅샷이 없거나 사용할 수 없는 경우 분석 및 복구에 사용할 수 있습니다.

-

Console agent 섹션을 확장합니다. 드롭다운 메뉴에서 IRE에 배포된 Console agent를 선택합니다.

-

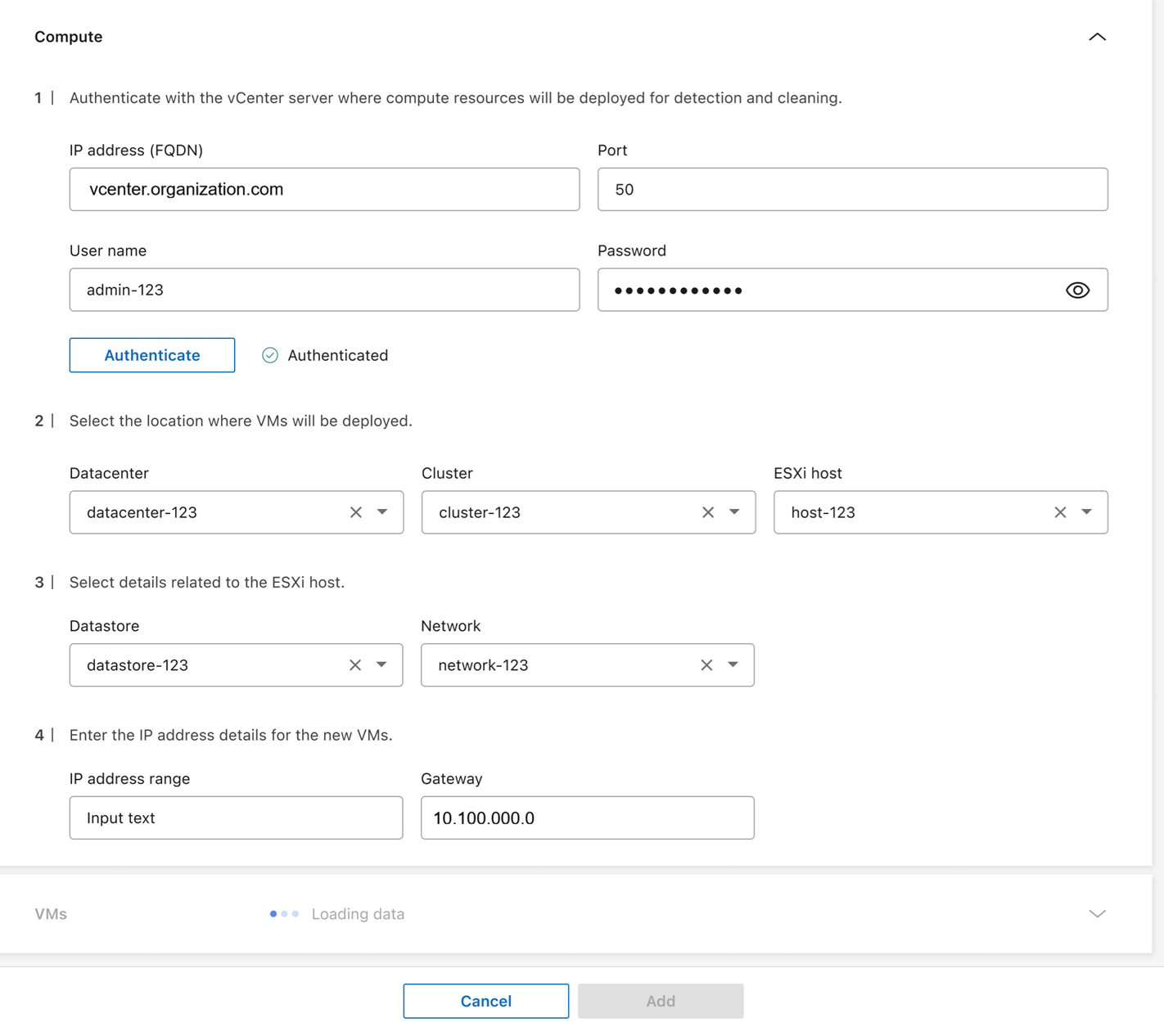

Compute 섹션을 펼치세요.

-

vCenter 서버를 인증하는 데 필요한 자격 증명을 제공하십시오. IP 주소 또는 정규화된 도메인 이름(FQDN), 포트, 사용자 이름 및 암호.

-

자격 증명을 확인하려면 인증을 선택하세요. UI에서 자격 증명을 확인할 때까지 기다린 후 진행하세요.

-

VM을 배포할 *데이터센터*와 *클러스터*를 선택하십시오.

-

ESXi 호스트에 사용할 *데이터 저장소*와 *네트워크*를 선택하십시오.

-

VM의 IP 주소 범위*를 CIDR 형식(예: 10.0.0.1/24), *서브넷 마스크 및 *게이트웨이*로 입력합니다.

-

-

컴퓨팅 섹션에 입력한 내용을 기반으로 채워지는 VM 섹션을 확장합니다.

-

Ransomware Resilience가 랜섬웨어를 검사하는 데 사용하는 Linux VM의 경우, 드롭다운 메뉴에서 해당 VM을 선택한 다음 VM의 *사용자 이름*과 *암호*를 입력하십시오.

-

스캔에 사용되는 Windows VM의 경우 드롭다운 메뉴에서 VM을 선택한 다음 VM의 사용자 이름 및 *암호*를 입력합니다.

-

-

IRE를 생성하려면 추가를 선택하십시오. 추가를 선택하면 Ransomware Resilience가 연결을 테스트합니다. 이 과정은 몇 분 정도 소요될 수 있습니다. IRE의 상태가 "deployed"로 표시되면 배포가 성공적으로 완료된 것입니다.

진행 상황을 추적할 수 있습니다. 설정 탭에서 격리된 복구 환경을 선택하세요. 격리된 복구 환경 페이지에는 IRE와 해당 상태가 표시됩니다. 해당 환경과 관련된 모든 작업 내역을 보려면 작업 보기를 선택하세요.

IRE를 생성한 후에도 시스템을 수정할 수 있습니다. 설정 탭에서 격리된 복구 환경을 선택합니다. 수정하려는 IRE를 찾고 작업 메뉴 `…`에서 편집을 선택합니다. 시스템을 수정합니다. 완료되면 저장을 선택합니다.

|

IRE의 세부 정보를 변경해야 하는 경우 Ransomware Resilience 사이드바에서 *Settings*를 선택한 다음 Clean restore 카드에서 Manage를 선택합니다. IRE의 작업 메뉴를 선택한 후 Edit를 선택하여 구성을 변경합니다. |

격리된 복구 환경 삭제

복원 작업이 진행 중인 동안에는 IRE를 삭제할 수 없습니다. 복원 작업을 취소하거나 복원이 완료될 때까지 기다린 후 IRE를 삭제할 수 있습니다.

|

IRE를 삭제하면 클린룸 SVM과 메타데이터 볼륨도 함께 삭제됩니다. 이러한 자산이 삭제되면 클린 복원에 대한 보고서를 더 이상 생성할 수 없습니다. |

-

설정으로 이동합니다.

-

클린 복원 카드에서 관리를 선택합니다.

-

삭제하려는 클린룸을 식별합니다. IRE의 작업 메뉴((

…)를 선택한 다음 삭제를 선택합니다. -

대화 상자에서 삭제를 선택하여 작업을 확인합니다.