위협 분석 및 탐지를 위해 NetApp Ransomware Resilience를 SIEM에 연결하십시오

변경 제안

변경 제안

보안 정보 및 이벤트 관리(SIEM) 시스템은 로그 및 이벤트 데이터를 중앙 집중화하여 보안 이벤트 및 규정 준수에 대한 통찰력을 제공합니다. NetApp Ransomware Resilience은 위협 분석 및 탐지를 간소화하기 위해 데이터를 SIEM으로 자동 전송하는 기능을 지원합니다.

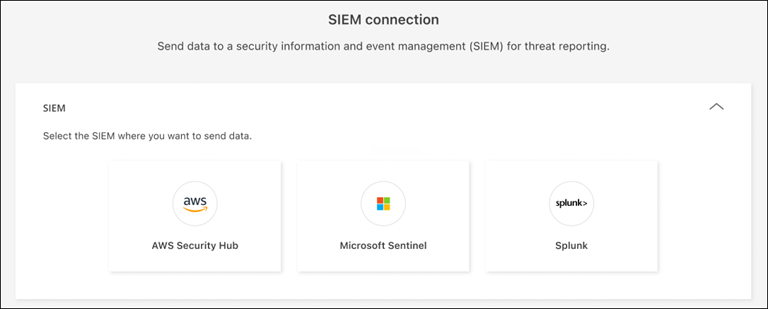

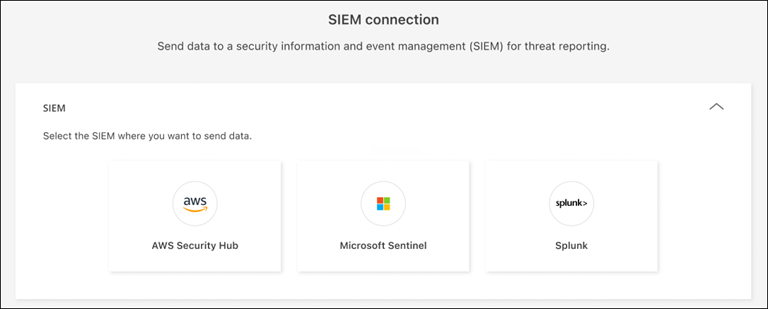

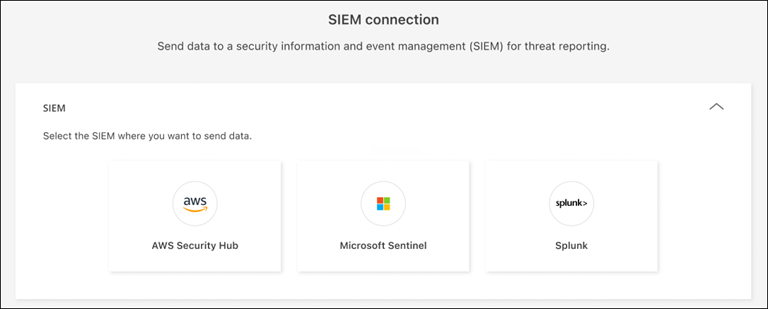

Ransomware Resilience는 다음 SIEM 시스템을 지원합니다.

-

AWS Security Hub

-

Google SecOps

-

Microsoft Sentinel

-

Splunk Cloud

-

Splunk Enterprise

|

Ransomware Resilience는 "보안 오케스트레이션, 자동화 및 대응(SOAR) 플레이북"도 제공합니다. |

SIEM으로 전송된 이벤트 데이터

랜섬웨어 복원력은 다음과 같은 이벤트 데이터를 SIEM 시스템으로 전송할 수 있습니다.

-

문맥:

-

os: ONTAP 값을 갖는 상수입니다.

-

os_version: 시스템에서 실행 중인 ONTAP 버전입니다.

-

connector_id: 시스템을 관리하는 콘솔 에이전트의 ID입니다.

-

cluster_id: ONTAP 에서 시스템에 대해 보고한 클러스터 ID입니다.

-

svm_name: 경고가 발견된 SVM의 이름입니다.

-

volume_name: 경고가 발견된 볼륨의 이름입니다.

-

volume_id: ONTAP 에서 시스템에 대해 보고한 볼륨의 ID입니다.

-

-

사건:

-

incident_id: Ransomware Resilience에서 공격을 받는 볼륨에 대해 Ransomware Resilience에서 생성한 사고 ID입니다.

-

alert_id: Ransomware Resilience에서 워크로드에 대해 생성한 ID입니다.

-

severity: 알림 수준의 심각도: "CRITICAL", "HIGH", "MEDIUM", "LOW".

-

설명: 감지된 알림에 대한 세부 정보(예: "arp_learning_mode_test_2630 워크로드에서 잠재적인 랜섬웨어 공격이 감지되었습니다")

-

title: 감지된 알림의 표시 이름입니다.

-

criticality: 환경에서 해당 볼륨의 중요도를 평가합니다. "CRITICAL", "IMPORTANT", "STANDARD"으로 구분합니다.

-

incident_status: 인시던트의 현재 상태이며, "NEW", "RESOLVED", "DISMISSED", "AUTO_RESOLVED" 중 하나일 수 있습니다.

-

first_detected: Ransomware Resilience에서 해당 사건이 처음 감지된 시점을 나타내는 타임스탬프입니다.

-

is_readiness_drill: 해당 경고가 훈련인지 실제 사고인지를 나타내는 부울 값입니다.

-

protocol: 볼륨에서 사용하는 프로토콜입니다. 가능한 값은 "iSCSI", "NFS", "SMB"입니다.

-

alert_type: 감지된 위협 유형입니다. 가능한 값은 "Encryption", "Data destruction", "Data breach", "Suspicious user behavior"입니다.

-

user_name: 알림과 관련된 의심스러운 사용자의 사용자 이름입니다.

-

user_id: 알림과 관련된 의심스러운 사용자의 사용자 ID입니다.

-

client_ips: 의심스러운 활동과 관련된 클라이언트 IP 주소 목록으로, NFS 경고에만 적용됩니다.

-

|

user_name 및 user_id 필드는 사용자 행동 감지을 구성한 경우에만 관련이 있습니다. |

위협 탐지를 위해 AWS Security Hub 구성

Ransomware Resilience에서 AWS Security Hub를 활성화하기 전에 AWS Security Hub에서 다음과 같은 주요 단계를 수행해야 합니다.

-

AWS Security Hub에서 권한을 설정합니다.

-

AWS Security Hub에서 인증 액세스 키와 비밀 키를 설정합니다. (여기서는 이러한 단계를 제공하지 않습니다.)

-

*AWS IAM 콘솔*로 이동합니다.

-

*정책*을 선택하세요.

-

다음 코드를 JSON 형식으로 사용하여 정책을 만듭니다.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "NetAppSecurityHubFindings", "Effect": "Allow", "Action": [ "securityhub:BatchImportFindings", "securityhub:BatchUpdateFindings" ], "Resource": [ "arn:aws:securityhub:*:*:product/*/default", "arn:aws:securityhub:*:*:hub/default" ] } ] }

-

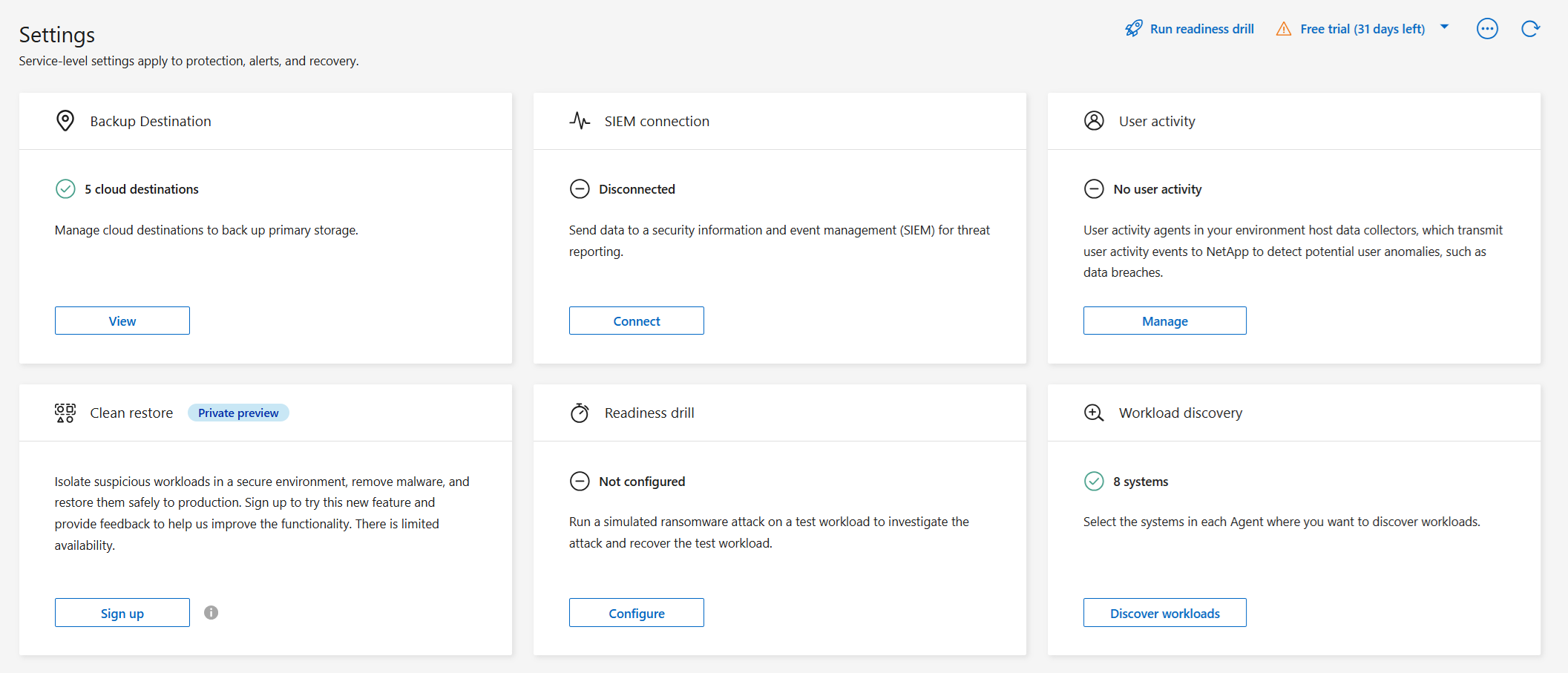

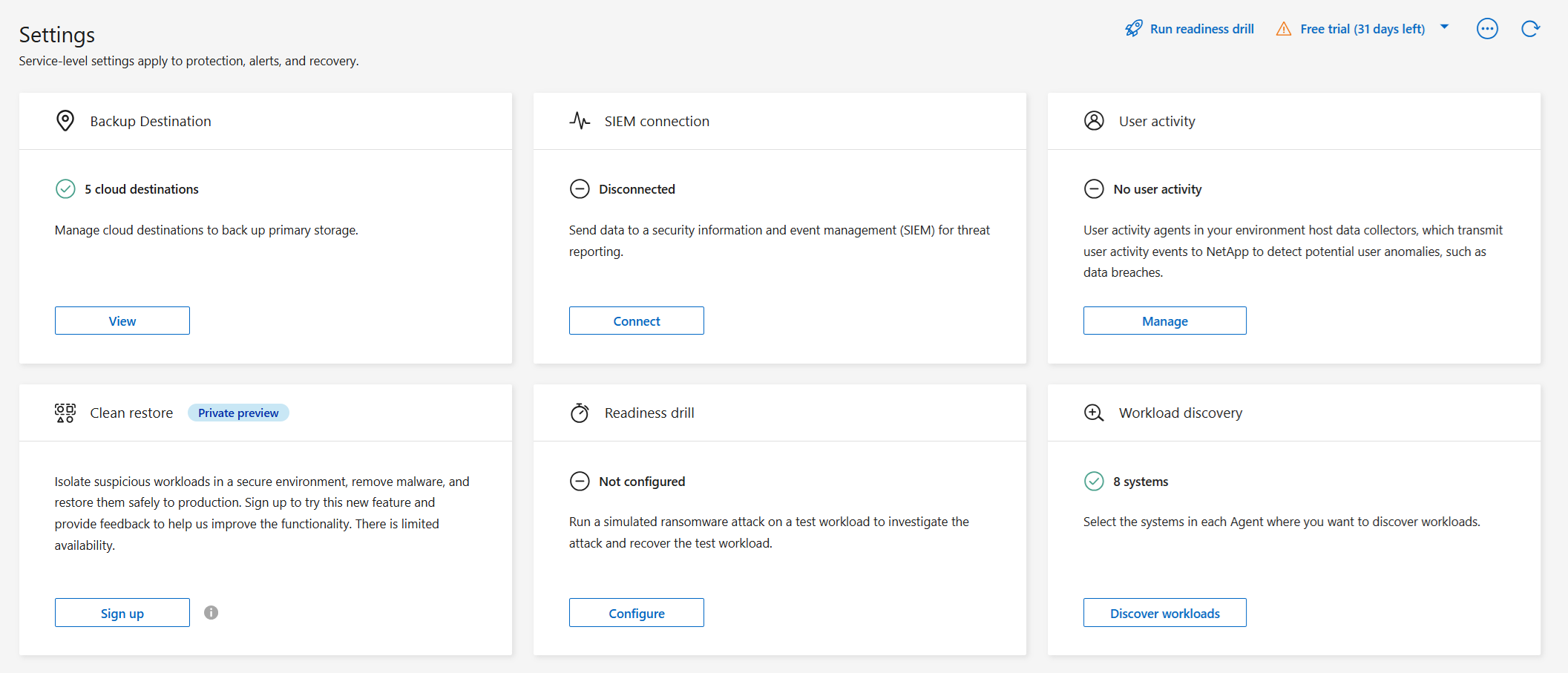

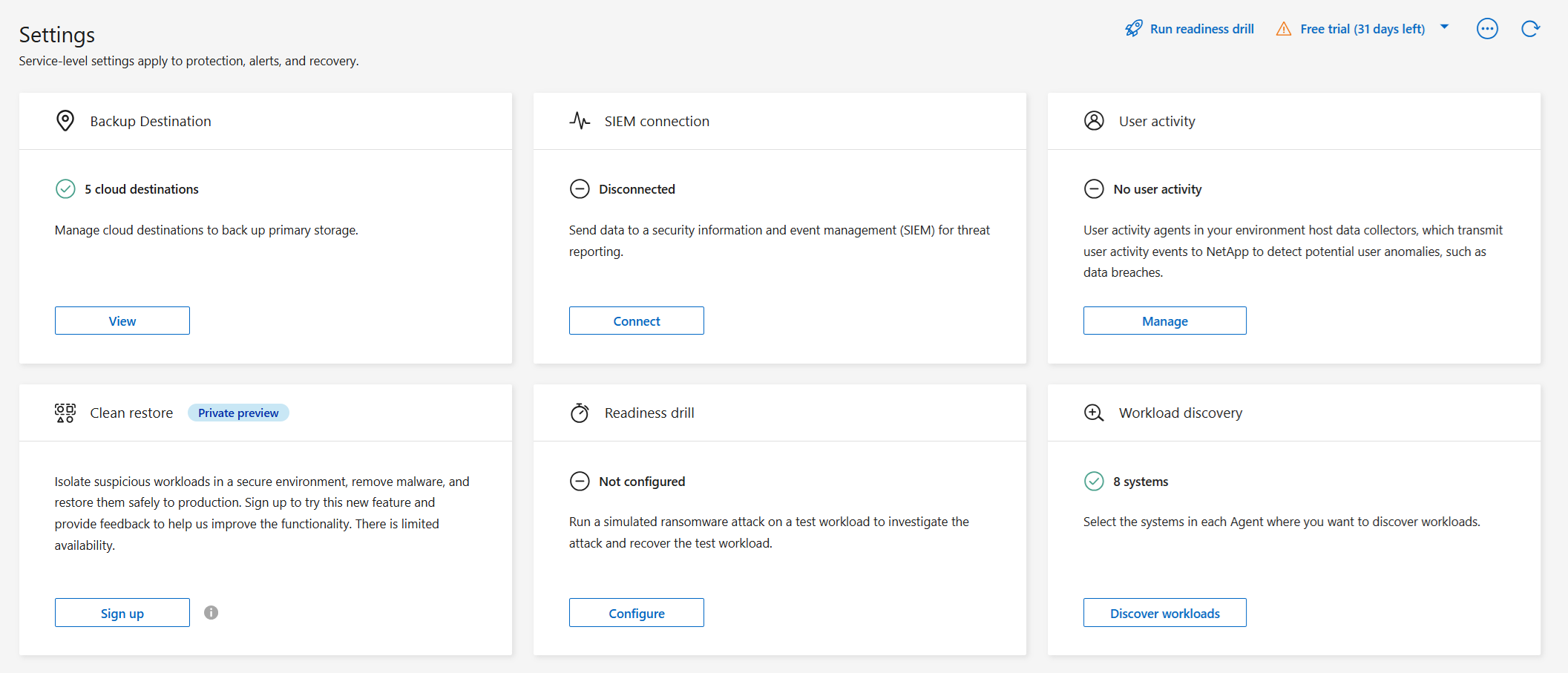

Ransomware Resilience에서 사이드바의 *설정*을 선택하세요.

-

설정 페이지에서 SIEM 연결 타일의 *연결*을 선택합니다.

-

SIEM 공급업체로 *AWS Security Hub*를 선택하십시오.

-

권한 섹션을 검토하십시오.

-

인증 섹션을 펼치세요.

-

AWS *계정*을 입력한 다음 해당 계정의 *AWS 리전*을 선택합니다.

-

AWS Security Hub에서 *액세스 키*와 *비밀 키*를 입력하십시오.

-

-

SIEM 데이터 전송을 시작하려면 *Connect*를 선택하십시오.

위협 탐지를 위해 Google SecOps 구성

Ransomware Resilience에서 Google SecOps를 활성화하기 전에 서비스 간 연결을 설정하기 위해 Google SecOps에 로그 유형과 웹훅을 등록해야 합니다.

-

Google SecOps로 이동합니다.

-

설정 > SIEM 설정 > *사용 가능한 로그 유형*으로 이동합니다.

NETAPP_RANSOMWARE_RESILIENCE 로그 유형을 사용하는 것이 좋습니다. 이 유형을 사용하지 않으려면 사용자 지정 로그 유형을 생성하십시오.

-

NETAPP_RANSOMWARE_RESILIENCE 로그 유형을 사용하는 경우 사전 구축된 파서가 포함되어 있으므로 추가 작업이 필요하지 않습니다.

사용자 지정 로그 유형을 사용하는 경우 파서를 생성해야 합니다. 파서를 생성하려면 SIEM 설정 > 파서 > *파서 생성*으로 이동하십시오.

-

Google SecOps로 이동합니다.

-

설정 > SIEM 설정 > *피드*로 이동합니다.

-

*새 피드 추가*를 선택합니다.

-

로그 유형 생성 워크플로에서 사용한 로그 유형을 선택하십시오.

-

*Source type*을 Webhook으로 설정한 다음 피드를 저장합니다.

-

세부 정보 탭을 엽니다. NetApp Ransomware Resilience에서 인증할 때 사용할 *웹훅 엔드포인트 URL*을 복사합니다.

-

비밀 키 탭을 엽니다. 비밀 키를 생성하거나 이미 생성한 경우 복사합니다. NetApp Ransomware Resilience에서 인증할 때 사용할 키를 저장합니다.

-

조직의 Google API 키 프로세스를 사용하여 *API 키*를 생성합니다.

-

Ransomware Resilience에서 사이드바의 *설정*을 선택하세요.

-

설정 페이지에서 SIEM 연결 타일의 *연결*을 선택합니다.

-

SIEM 제공업체로 *Google SecOps*를 선택하세요.

-

필수 조건 및 Webhook 피드 섹션을 검토하십시오.

-

인증 섹션을 펼치세요.

-

Google SecOps의 웹훅 엔드포인트 URL에서 복사한 *웹훅 URL*을 입력하세요.

-

Google SecOps에서 * 비밀 키 * 및 * API 키 * 를 입력합니다.

-

-

SIEM 데이터 전송을 시작하려면 *Connect*를 선택하십시오.

위협 탐지를 위해 Microsoft Sentinel 구성

Ransomware Resilience에서 Microsoft Sentinel을 활성화하기 전에 Microsoft Sentinel에서 다음과 같은 주요 단계를 수행해야 합니다.

-

필수 조건

-

Microsoft Sentinel을 활성화합니다.

-

Microsoft Sentinel에서 사용자 지정 역할을 만듭니다.

-

-

등록

-

Microsoft Sentinel에서 이벤트를 받으려면 Ransomware Resilience를 등록하세요.

-

등록을 위한 비밀을 생성하세요.

-

-

권한: 애플리케이션에 권한을 할당합니다.

-

인증: 애플리케이션에 대한 인증 자격 증명을 입력하세요.

-

Microsoft Sentinel로 이동합니다.

-

*Log Analytics 작업 공간*을 만듭니다.

-

방금 만든 Log Analytics 작업 영역을 Microsoft Sentinel에서 사용할 수 있도록 설정합니다.

-

Microsoft Sentinel로 이동합니다.

-

구독 > *액세스 제어(IAM)*를 선택합니다.

-

사용자 지정 역할 이름을 입력하세요. *랜섬웨어 복원력 센티넬 구성기*라는 이름을 사용하세요.

-

다음 JSON을 복사하여 JSON 탭에 붙여넣습니다.

{ "roleName": "Ransomware Resilience Sentinel Configurator", "description": "", "assignableScopes":["/subscriptions/{subscription_id}"], "permissions": [ ] } -

설정을 검토하고 저장합니다.

-

Microsoft Sentinel로 이동합니다.

-

Entra ID > 애플리케이션 > *앱 등록*을 선택하세요.

-

애플리케이션의 표시 이름*에 "*랜섬웨어 복원력"을 입력합니다.

-

지원되는 계정 유형 필드에서 *이 조직 디렉토리의 계정만*을 선택합니다.

-

이벤트가 푸시될 *기본 인덱스*를 선택하세요.

-

*리뷰*를 선택하세요.

-

*등록*을 선택하여 설정을 저장하세요.

등록 후 Microsoft Entra 관리 센터에 애플리케이션 개요 창이 표시됩니다.

-

Microsoft Sentinel로 이동합니다.

-

인증서 및 비밀번호 > 클라이언트 비밀번호 > *새 클라이언트 비밀번호*를 선택합니다.

-

애플리케이션 비밀번호에 대한 설명을 추가하세요.

-

비밀에 대한 *만료*를 선택하거나 사용자 지정 수명을 지정합니다.

클라이언트 비밀번호의 수명은 2년(24개월) 이하로 제한됩니다. Microsoft에서는 만료 값을 12개월 미만으로 설정할 것을 권장합니다. -

*추가*를 선택하여 비밀번호를 생성하세요.

-

인증 단계에서 사용할 비밀번호를 기록합니다. 이 페이지를 벗어나면 비밀은 다시 표시되지 않습니다.

-

Microsoft Sentinel로 이동합니다.

-

구독 > *액세스 제어(IAM)*를 선택합니다.

-

추가 > *역할 할당 추가*를 선택합니다.

-

권한 있는 관리자 역할 필드에서 *랜섬웨어 복원력 센티넬 구성기*를 선택합니다.

이는 이전에 만든 사용자 정의 역할입니다. -

*다음*을 선택하세요.

-

액세스 권한 할당 필드에서 *사용자, 그룹 또는 서비스 주체*를 선택합니다.

-

*멤버 선택*을 선택하세요. 그런 다음 *랜섬웨어 복원력 센티넬 구성기*를 선택하세요.

-

*다음*을 선택하세요.

-

사용자가 할 수 있는 일 필드에서 *권한 있는 관리자 역할인 소유자, UAA, RBAC(권장)를 제외한 모든 역할을 사용자에게 할당하도록 허용*을 선택합니다.

-

*다음*을 선택하세요.

-

권한을 할당하려면 *검토 및 할당*을 선택하세요.

-

Microsoft Sentinel로 이동합니다.

-

자격 증명을 입력하세요:

-

테넌트 ID, 클라이언트 애플리케이션 ID, 클라이언트 애플리케이션 비밀번호를 입력하세요.

-

*Authenticate*를 선택합니다.

인증이 성공하면 "인증됨" 메시지가 나타납니다.

-

-

애플리케이션에 대한 Log Analytics 작업 공간 세부 정보를 입력합니다.

-

구독 ID, 리소스 그룹 및 Log Analytics 작업 영역을 선택합니다.

-

-

Ransomware Resilience에서 사이드바의 *설정*을 선택하세요.

-

설정 페이지에서 SIEM 연결 타일의 *연결*을 선택합니다.

-

SIEM 공급업체로 *Microsoft Sentinel*을 선택하십시오.

-

필수 조건, 등록 및 권한 섹션을 검토하여 각 단계를 성공적으로 완료했는지 확인하십시오.

-

인증 섹션을 펼치세요.

-

Directory (tenant) ID, Application (tenant) ID 및 *Client secret*을 입력합니다. *Authenticate*를 선택한 다음 UI에서 자격 증명이 인증되었음을 확인할 때까지 기다립니다.

-

드롭다운 메뉴에서 SIEM 데이터를 전송할 Subscription ID, Resource group 및 *Log analytics workspace*를 선택하십시오.

-

-

SIEM 데이터 전송을 시작하려면 *Connect*를 선택하십시오.

위협 탐지를 위해 Splunk Cloud 및 Splunk Enterprise를 구성합니다.

Ransomware Resilience는 Splunk Cloud 및 Splunk Enterprise를 통한 위협 탐지를 지원합니다. Ransomware Resilience에서 Splunk 연결을 활성화하기 전에 다음을 수행해야 합니다.

-

Splunk Cloud 또는 Enterprise에서 HTTP Event Collector를 활성화하여 Console에서 HTTP 또는 HTTPS를 통해 이벤트 데이터를 수신합니다.

-

Splunk Cloud 또는 Enterprise에서 이벤트 수집기 토큰을 생성합니다.

|

Splunk Enterprise의 경우, Ransomware Resilience가 제공된 HTTP 이벤트 수집기 세부 정보를 사용하여 이벤트를 푸시할 수 있도록 인바운드 공용 인터넷 트래픽을 허용해야 합니다. |

-

선택한 Splunk 환경(Cloud 또는 Enterprise)으로 이동합니다.

-

설정 > *데이터 입력*을 선택하세요.

-

HTTP 이벤트 수집기 > *전역 설정*을 선택합니다.

-

모든 토큰 토글에서 *활성화*를 선택합니다.

-

이벤트 수집기가 HTTP가 아닌 HTTPS를 통해 수신하고 통신하도록 하려면 *SSL 사용*을 선택합니다.

-

HTTP Event Collector의 *HTTP Port Number*에 포트를 입력합니다. 인증 프로세스를 위해 포트 번호를 저장합니다.

-

Splunk Cloud 또는 Enterprise로 이동하세요.

-

설정 > *데이터 추가*를 선택하세요.

-

모니터 > *HTTP 이벤트 수집기*를 선택합니다.

-

토큰의 이름을 입력하고 *다음*을 선택합니다.

-

이벤트가 푸시될 *기본 인덱스*를 선택한 다음 *검토*를 선택합니다.

-

모든 엔드포인트 설정이 올바른지 확인한 후 *제출*을 선택합니다.

-

토큰을 복사하여 다른 문서에 붙여넣어 인증 단계에 대비하세요.

-

Ransomware Resilience에서 사이드바의 *설정*을 선택하세요.

-

설정 페이지에서 SIEM 연결 타일의 *연결*을 선택합니다.

-

SIEM 공급업체로 *Splunk*를 선택하십시오.

-

이벤트 수집기 및 토큰 섹션을 검토하여 정보가 정확한지 확인하십시오.

-

인증 섹션을 펼치세요.

-

HTTP Event Collector의 프로토콜을 선택합니다. HTTPS를 사용하는 것이 좋지만 HTTP Event Collector에 대해 SSL이 활성화되지 않은 경우 * HTTP * 를 선택합니다.

-

HTTP 이벤트 수집기가 실행되는 Splunk Cloud 인스턴스의 *Host*와 *Port*를 입력하십시오. 포트는 HTTP 이벤트 수집기 프로세스에서 입력한 것과 일치해야 합니다.

-

Splunk에서 생성한 이벤트 수집기 토큰을 입력하십시오.

-

-

SIEM 데이터 전송을 시작하려면 *Connect*를 선택하십시오.