ONTAP 중재자 관리

변경 제안

변경 제안

사용자 자격 증명 변경, 서비스 중지 및 재활성화, 서비스 상태 확인, 호스트 유지 관리를 위한 SCST 설치 또는 제거를 포함하여 ONTAP Mediator를 관리합니다. 또한 자체 서명된 인증서 다시 생성, 신뢰할 수 있는 타사 인증서로 대체, 인증서 관련 문제 해결 등의 인증서를 관리할 수 있습니다.

사용자 이름을 변경합니다

다음 절차를 사용하여 사용자 이름을 변경할 수 있습니다.

ONTAP Mediator를 설치한 Linux 호스트에서 이 작업을 수행합니다.

이 명령에 액세스할 수 없는 경우 다음 예에 표시된 대로 전체 경로를 사용하여 명령을 실행해야 할 수 있습니다.

'/usr/local/bin/중재자_username'

다음 옵션 중 하나를 선택하여 사용자 이름을 변경합니다.

-

* option (a) * : 명령을 실행합니다

mediator_change_user를 클릭하고 다음 예에 표시된 프롬프트에 응답합니다.[root@mediator-host ~]# mediator_change_user Modify the Mediator API username by entering the following values: Mediator API User Name: mediatoradmin Password: New Mediator API User Name: mediator The account username has been modified successfully. [root@mediator-host ~]# -

* option(b) *: 다음 명령을 실행합니다.

MDIATOR_USERNAME=중재자_PASSWORD=mediator2 MEDIATOR_NEW_USERNAME=mediatoradmin 중재자_CHANGE_USER

[root@mediator-host ~]# MEDIATOR_USERNAME=mediator MEDIATOR_PASSWORD='mediator2' MEDIATOR_NEW_USERNAME=mediatoradmin mediator_change_user The account username has been modified successfully. [root@mediator-host ~]#

암호를 변경합니다

다음 절차를 사용하여 암호를 변경할 수 있습니다.

ONTAP Mediator를 설치한 Linux 호스트에서 이 작업을 수행합니다.

이 명령에 액세스할 수 없는 경우 다음 예에 표시된 대로 전체 경로를 사용하여 명령을 실행해야 할 수 있습니다.

'/usr/local/bin/중재자_change_password'

다음 옵션 중 하나를 선택하여 암호를 변경합니다.

-

* option (a) * : 를 실행합니다

mediator_change_password다음 예에 표시된 대로 명령을 실행하고 프롬프트에 응답합니다.[root@mediator-host ~]# mediator_change_password Change the Mediator API password by entering the following values: Mediator API User Name: mediatoradmin Old Password: New Password: Confirm Password: The password has been updated successfully. [root@mediator-host ~]# -

* option(b) *: 다음 명령을 실행합니다.

MEDIATOR_USERNAME=mediatoradmin MEDIATOR_PASSWORD=mediator1 MEDIATOR_NEW_PASSWORD=mediator2 mediator_change_password이 예제에서는 암호가 "mediator1"에서 "mediator2"로 변경되었음을 보여 줍니다.

[root@mediator-host ~]# MEDIATOR_USERNAME=mediatoradmin MEDIATOR_PASSWORD=mediator1 MEDIATOR_NEW_PASSWORD=mediator2 mediator_change_password The password has been updated successfully. [root@mediator-host ~]#

ONTAP 중재자 중단

ONTAP Mediator를 중지하려면 다음 단계를 수행하세요.

-

ONTAP 중재자 중단:

systemctl stop ontap_mediator -

SCST 중지:

systemctl stop mediator-scst -

ONTAP Mediator 및 SCST 비활성화:

systemctl disable ontap_mediator mediator-scst

ONTAP Mediator 다시 활성화

ONTAP Mediator를 다시 활성화하려면 다음 단계를 수행하세요.

-

ONTAP Mediator 및 SCST 활성화:

systemctl enable ontap_mediator mediator-scst -

SCST 시작:

systemctl start mediator-scst -

ONTAP 중재자 시작:

systemctl start ontap_mediator

ONTAP Mediator가 정상인지 확인하세요

ONTAP Mediator를 설치한 후 성공적으로 실행되는지 확인하세요.

-

ONTAP Mediator의 상태를 확인하세요:

-

systemctl status ontap_mediator[root@mediator_host ~]# systemctl status ontap_mediator ontap_mediator.service - ONTAP Mediator Loaded: loaded (/etc/systemd/system/ontap_mediator.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2022-04-18 10:41:49 EDT; 1 weeks 0 days ago Process: 286710 ExecStop=/bin/kill -s INT $MAINPID (code=exited, status=0/SUCCESS) Main PID: 286712 (uwsgi) Status: "uWSGI is ready" Tasks: 3 (limit: 49473) Memory: 139.2M CGroup: /system.slice/ontap_mediator.service ├─286712 /opt/netapp/lib/ontap_mediator/pyenv/bin/uwsgi --ini /opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini ├─286716 /opt/netapp/lib/ontap_mediator/pyenv/bin/uwsgi --ini /opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini └─286717 /opt/netapp/lib/ontap_mediator/pyenv/bin/uwsgi --ini /opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini [root@mediator_host ~]# -

systemctl status mediator-scst[root@mediator_host ~]# systemctl status mediator-scst Loaded: loaded (/etc/systemd/system/mediator-scst.service; enabled; vendor preset: disabled) Active: active (running) since Mon 2022-04-18 10:41:47 EDT; 1 weeks 0 days ago Process: 286595 ExecStart=/etc/init.d/scst start (code=exited, status=0/SUCCESS) Main PID: 286662 (iscsi-scstd) Tasks: 1 (limit: 49473) Memory: 1.2M CGroup: /system.slice/mediator-scst.service └─286662 /usr/local/sbin/iscsi-scstd [root@mediator_host ~]#

-

-

ONTAP Mediator에서 사용하는 포트를 확인하세요.

netstat[root@scspr1905507001 ~]# netstat -anlt | grep -E '3260|31784' tcp 0 0 0.0.0.0:31784 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:3260 0.0.0.0:* LISTEN tcp6 0 0 :::3260 :::* LISTEN

ONTAP Mediator 제거

필요한 경우 ONTAP Mediator를 제거할 수 있습니다.

ONTAP을 제거하기 전에 ONTAP Mediator와 ONTAP의 연결을 해제해야 합니다.

ONTAP Mediator를 설치한 Linux 호스트에서 이 작업을 수행합니다.

이 명령에 액세스할 수 없는 경우 다음 예에 표시된 대로 전체 경로를 사용하여 명령을 실행해야 할 수 있습니다.

'/usr/local/bin/uninstall_ontap_중재자'

-

ONTAP Mediator 제거:

uninstall_ontap_중재자

[root@mediator-host ~]# uninstall_ontap_mediator ONTAP Mediator: Self Extracting Uninstaller + Removing ONTAP Mediator. (Log: /tmp/ontap_mediator.GmRGdA/uninstall_ontap_mediator/remove.log) + Remove successful. [root@mediator-host ~]#

자체 서명된 임시 인증서를 다시 생성합니다

ONTAP mediator 1.7부터 다음 절차에 따라 자체 서명된 임시 인증서를 다시 생성할 수 있습니다.

|

이 절차는 ONTAP mediator 1.7 이상을 실행하는 시스템에서만 지원됩니다. |

-

ONTAP Mediator를 설치한 Linux 호스트에서 이 작업을 수행합니다.

-

ONTAP Mediator를 설치한 후 호스트 이름이나 호스트의 IP 주소가 변경되어 생성된 자체 서명 인증서가 더 이상 사용되지 않는 경우에만 이 작업을 수행할 수 있습니다.

-

임시 자체 서명된 인증서가 신뢰할 수 있는 타사 인증서로 대체되면 이 작업을 사용하여 인증서를 다시 생성합니다. 자체 서명된 인증서가 없으면 이 절차가 실패합니다.

현재 호스트에 대해 자체 서명된 새 임시 인증서를 다시 생성하려면 다음 단계를 수행하십시오.

-

ONTAP Mediator를 다시 시작하세요:

./make_self_signed_certs.sh overwrite[root@xyz000123456 ~]# cd /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config [root@xyz000123456 server_config]# ./make_self_signed_certs.sh overwrite Adding Subject Alternative Names to the self-signed server certificate # # OpenSSL example configuration file. Generating self-signed certificates Generating RSA private key, 4096 bit long modulus (2 primes) ..................................................................................................................................................................++++ ........................................................++++ e is 65537 (0x010001) Generating a RSA private key ................................................++++ .............................................................................................................................................++++ writing new private key to 'ontap_mediator_server.key' ----- Signature ok subject=C = US, ST = California, L = San Jose, O = "NetApp, Inc.", OU = ONTAP Core Software, CN = ONTAP Mediator, emailAddress = support@netapp.com Getting CA Private Key

자체 서명된 인증서를 신뢰할 수 있는 타사 인증서로 바꿉니다

지원되는 경우 자체 서명된 인증서를 신뢰할 수 있는 타사 인증서로 바꿀 수 있습니다.

|

|

-

ONTAP Mediator를 설치한 Linux 호스트에서 이 작업을 수행합니다.

-

생성된 자체 서명된 인증서를 신뢰할 수 있는 하위 CA(인증 기관)에서 가져온 인증서로 교체해야 하는 경우 이 작업을 수행할 수 있습니다. 이렇게 하려면 신뢰할 수 있는 PKI(공개 키 인프라) 권한에 액세스할 수 있어야 합니다.

-

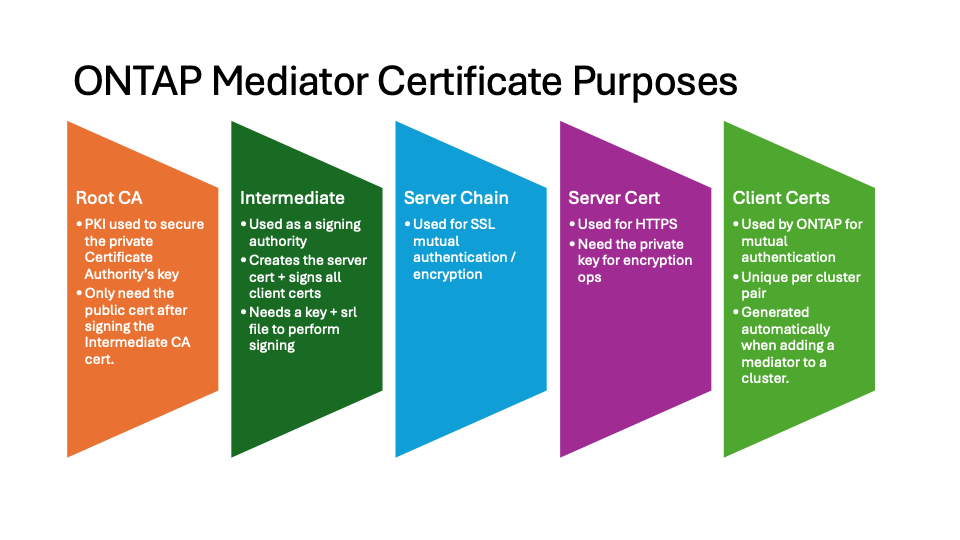

다음 이미지는 각 ONTAP 중재자 인증서의 용도를 보여 줍니다.

-

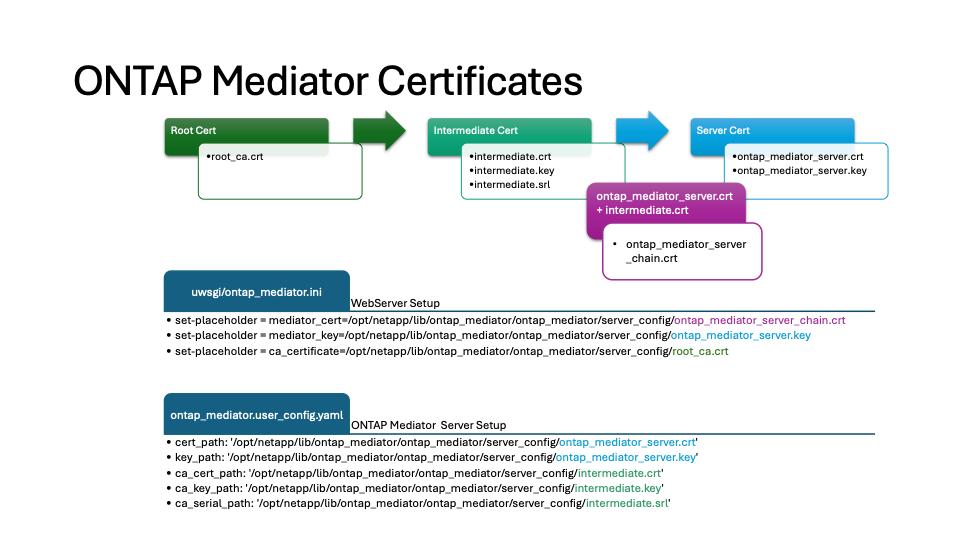

다음 이미지는 웹 서버 설정과 ONTAP Mediator 설정에 대한 구성을 보여줍니다.

1단계: CA 인증서를 발급하는 타사로부터 인증서를 얻습니다

다음 절차를 사용하여 PKI 기관으로부터 인증서를 얻을 수 있습니다.

다음 예제에서는 자체 서명된 인증서 액터를 에 있는 타사 인증서 액터로 바꾸는 방법을 보여 /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ 줍니다.

|

이 예는 ONTAP Mediator에 필요한 인증서에 대한 필수 기준을 보여줍니다. 이 절차와 다른 방법으로 PKI 기관으로부터 인증서를 얻을 수 있습니다. 비즈니스 요구에 따라 절차를 조정합니다. |

-

PKI 기관에서 인증서를 생성하기 위해 사용할 개인 키와 구성 파일을

openssl_ca.cnf만듭니다intermediate.key.-

개인 키를 `intermediate.key`생성합니다.

-

예 *

-

openssl genrsa -aes256 -out intermediate.key 4096-

구성 파일

openssl_ca.cnf(에 위치/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/openssl_ca.cnf)은 생성된 인증서에 있어야 하는 속성을 정의합니다.

-

-

개인 키 및 구성 파일을 사용하여 인증서 서명 요청을 만듭니다

intermediate.csr.-

예: *

openssl req -key <private_key_name>.key -new -out <certificate_csr_name>.csr -config <config_file_name>.cnf

[root@mediator_host server_config]# openssl req -key intermediate.key -new -config openssl_ca.cnf -out intermediate.csr Enter pass phrase for intermediate.key: [root@mediator_host server_config]# cat intermediate.csr -----BEGIN CERTIFICATE REQUEST----- <certificate_value> -----END CERTIFICATE REQUEST-----

-

-

PKI 기관에 인증서 서명 요청을 보내

intermediate.csr서명을 받습니다.PKI 기관은 요청을 검증하고 서명합니다.

.csr, 인증서 생성intermediate.crt. 또한 다음을 얻어야 합니다.root_ca.crt서명한 인증서intermediate.crtPKI 기관의 인증서.SnapMirror Business Continuity(SM-BC) 클러스터의 경우 다음을 추가해야 합니다. intermediate.crt그리고root_ca.crtONTAP 클러스터에 대한 인증서. 보다"SnapMirror Active Sync를 위한 ONTAP Mediator 및 클러스터 구성" .

-

PKI 기관에서 인증서를 생성하기 위해 사용할 개인 키와 구성 파일을

openssl_ca.cnf만듭니다ca.key.-

개인 키를 `ca.key`생성합니다.

-

예 *

-

openssl genrsa -aes256 -out ca.key 4096-

구성 파일

openssl_ca.cnf(에 위치/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/openssl_ca.cnf)은 생성된 인증서에 있어야 하는 속성을 정의합니다.

-

-

개인 키 및 구성 파일을 사용하여 인증서 서명 요청을 만듭니다

ca.csr.-

예: *

openssl req -key <private_key_name>.key -new -out <certificate_csr_name>.csr -config <config_file_name>.cnf

[root@mediator_host server_config]# openssl req -key ca.key -new -config openssl_ca.cnf -out ca.csr Enter pass phrase for ca.key: [root@mediator_host server_config]# cat ca.csr -----BEGIN CERTIFICATE REQUEST----- <certificate_value> -----END CERTIFICATE REQUEST-----

-

-

PKI 기관에 인증서 서명 요청을 보내

ca.csr서명을 받습니다.PKI 권한은 요청을 확인하고 에 서명하여

.csr`인증서를 `ca.crt`생성합니다. 또한 PKI 기관으로부터 인증서를 얻어야 `root_ca.crt that signed the `ca.crt합니다.SM-BC(SnapMirror Business Continuity) 클러스터의 경우 및 인증서를 ONTAP 클러스터에 추가해야 ca.crtroot_ca.crt합니다. 을 "SnapMirror Active Sync를 위한 ONTAP Mediator 및 클러스터 구성"참조하십시오.

2단계: 타사 CA 인증서로 서명하여 서버 인증서를 생성합니다

서버 인증서는 개인 키 및 타사 인증서로 intermediate.crt 서명해야 intermediate.key 합니다. 또한 구성 /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/openssl_server.cnf 파일에는 OpenSSL에서 발급한 서버 인증서에 필요한 속성을 지정하는 특정 특성이 포함되어 있습니다.

다음 명령을 사용하여 서버 인증서를 생성할 수 있습니다.

-

서버 CSR(인증서 서명 요청)을 생성하려면 폴더에서 다음 명령을

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config실행합니다.openssl req -config openssl_server.cnf -extensions v3_req -nodes -newkey rsa:4096 -sha512 -keyout ontap_mediator_server.key -out ontap_mediator_server.csr -

CSR에서 서버 인증서를 생성하려면 폴더에서 다음 명령을

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config실행합니다.이러한 파일은 PKI 기관에서 가져왔습니다. 다른 인증서 이름을 사용하는 경우 intermediate.crt및 를intermediate.key관련 파일 이름으로 바꿉니다.openssl x509 -extfile openssl_server.cnf -extensions v3_req -CA intermediate.crt -CAkey intermediate.key -CAcreateserial -sha512 -days 1095 -req -in ontap_mediator_server.csr -out ontap_mediator_server.crt-

이

-CAcreateserial옵션은 파일을 생성하는 데intermediate.srl사용됩니다.

-

서버 인증서는 개인 키 및 타사 인증서로 ca.crt 서명해야 ca.key 합니다. 또한 구성 /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/openssl_server.cnf 파일에는 OpenSSL에서 발급한 서버 인증서에 필요한 속성을 지정하는 특정 특성이 포함되어 있습니다.

다음 명령을 사용하여 서버 인증서를 생성할 수 있습니다.

-

서버 CSR(인증서 서명 요청)을 생성하려면 폴더에서 다음 명령을

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config실행합니다.openssl req -config openssl_server.cnf -extensions v3_req -nodes -newkey rsa:4096 -sha512 -keyout ontap_mediator_server.key -out ontap_mediator_server.csr -

CSR에서 서버 인증서를 생성하려면 폴더에서 다음 명령을

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config실행합니다.이러한 파일은 PKI 기관에서 가져왔습니다. 다른 인증서 이름을 사용하는 경우 ca.crt및 를ca.key관련 파일 이름으로 바꿉니다.openssl x509 -extfile openssl_server.cnf -extensions v3_req -CA ca.crt -CAkey ca.key -CAcreateserial -sha512 -days 1095 -req -in ontap_mediator_server.csr -out ontap_mediator_server.crt-

이

-CAcreateserial옵션은 파일을 생성하는 데ca.srl사용됩니다.

-

3단계: ONTAP 중재자 구성에서 새로운 타사 CA 인증서와 서버 인증서를 교체합니다

인증서 구성은 다음 위치에 있는 구성 파일에서 ONTAP Mediator에 제공됩니다. /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.config.yaml . 이 파일에는 다음과 같은 속성이 포함되어 있습니다.

cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.srl'

-

cert_path및key_path서버 인증서 변수입니다. -

ca_cert_path,ca_key_path, 및ca_serial_pathCA 인증서 변수입니다.

-

모든

intermediate.*파일을 타사 인증서로 바꿉니다. -

및 인증서에서 인증서 체인을

intermediate.crtontap_mediator_server.crt생성합니다.cat ontap_mediator_server.crt intermediate.crt > ontap_mediator_server_chain.crt -

업데이트

/opt/netapp/lib/ontap_mediator/uvicorn/config.json파일.값을 업데이트합니다

ssl_keyfile,ssl_certfile, 그리고ssl_ca_certs:ssl_keyfile:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyssl_certfile:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtssl_ca_certs:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

그만큼

ssl_keyfile값은 키 경로입니다ontap_mediator_server.crt파일입니다ontap_mediator_server.key. -

그만큼

ssl_certfile값은 경로입니다ontap_mediator_server_chain.crt파일. -

그만큼

ssl_ca_certs값은 경로입니다root_ca.crt파일.

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

ONTAP Mediator를 다시 시작하세요:

systemctl restart ontap_mediator

인증서 구성은 다음 위치에 있는 구성 파일에서 ONTAP Mediator에 제공됩니다. /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.config.yaml . 이 파일에는 다음과 같은 속성이 포함되어 있습니다.

cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.srl'

-

cert_path및key_path서버 인증서 변수입니다. -

ca_cert_path,ca_key_path, 및ca_serial_pathCA 인증서 변수입니다.

-

모든

intermediate.*파일을 타사 인증서로 바꿉니다. -

및 인증서에서 인증서 체인을

intermediate.crtontap_mediator_server.crt생성합니다.cat ontap_mediator_server.crt intermediate.crt > ontap_mediator_server_chain.crt -

`/opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini`파일을 업데이트합니다.

, 및 의 값을

mediator_certmediator_key`ca_certificate`업데이트합니다.set-placeholder = mediator_cert = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtset-placeholder = mediator_key = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyset-placeholder = ca_certificate = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

mediator_cert`값은 파일의 경로입니다. `ontap_mediator_server_chain.crt -

mediator_key value`는 파일의 키 경로입니다. `ontap_mediator_server.crtontap_mediator_server.key -

ca_certificate`값은 파일의 경로입니다. `root_ca.crt

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

ONTAP Mediator를 다시 시작하세요:

systemctl restart ontap_mediator

인증서 구성은 다음 위치에 있는 구성 파일에서 ONTAP Mediator에 제공됩니다. /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.config.yaml . 이 파일에는 다음과 같은 속성이 포함되어 있습니다.

cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.srl'

-

cert_path및key_path서버 인증서 변수입니다. -

ca_cert_path,ca_key_path, 및ca_serial_pathCA 인증서 변수입니다.

-

모든

ca.*파일을 타사 인증서로 바꿉니다. -

및 인증서에서 인증서 체인을

ca.crtontap_mediator_server.crt생성합니다.cat ontap_mediator_server.crt ca.crt > ontap_mediator_server_chain.crt -

`/opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini`파일을 업데이트합니다.

, 및 의 값을

mediator_certmediator_key`ca_certificate`업데이트합니다.set-placeholder = mediator_cert = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtset-placeholder = mediator_key = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyset-placeholder = ca_certificate = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

mediator_cert`값은 파일의 경로입니다. `ontap_mediator_server_chain.crt -

mediator_key value`는 파일의 키 경로입니다. `ontap_mediator_server.crtontap_mediator_server.key -

ca_certificate`값은 파일의 경로입니다. `root_ca.crt

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

ONTAP Mediator를 다시 시작하세요:

systemctl restart ontap_mediator

4단계: 타사 인증서에 다른 경로나 이름을 사용할 수도 있습니다

이 아닌 다른 이름을 가진 타사 인증서를 사용하거나 타사 인증서를 다른 위치에 저장할 수 intermediate.* 있습니다.

-

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.user_config.yaml`파일의 기본 변수 값을 재정의하도록 파일을 `ontap_mediator.config.yaml구성합니다.PKI 권한으로부터 얻은

intermediate.crt개인 키를 해당 위치에 저장하면intermediate.key/opt/netapp/lib/ontap_mediator/ontap_mediator/server_configontap_mediator.user_config.yaml파일은 다음 예제와 같이 표시됩니다.인증서에 서명하는 데 사용한 경우 intermediate.crtontap_mediator_server.crtintermediate.srl파일이 생성됩니다. 자세한 내용은 을 2단계: 타사 CA 인증서로 서명하여 서버 인증서를 생성합니다 참조하십시오.[root@mediator_host server_config]# cat ontap_mediator.user_config.yaml # This config file can be used to override the default settings in ontap_mediator.config.yaml # To override a setting, copy the property key from ontap_mediator.config.yaml to this file and # set the property to the desired value. e.g., # # The default value for 'default_mailboxes_per_target' is 4 in ontap_mediator.config.yaml # # To override this value with 6 mailboxes per target, add the following key/value pair # below this comment: # # 'default_mailboxes_per_target': 6 # cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.srl'

-

인증서 구조를 사용하는 경우

root_ca.crt인증서는 다음을 제공합니다.intermediate.crt서명하는 인증서ontap_mediator_server.crt인증서, 인증서 체인을 만듭니다.intermediate.crt그리고ontap_mediator_server.crt인증서:절차의 앞부분에 있는 PKI 기관으로부터 및 인증서를 받아야 intermediate.crtontap_mediator_server.crt합니다.cat ontap_mediator_server.crt intermediate.crt > ontap_mediator_server_chain.crt -

업데이트

/opt/netapp/lib/ontap_mediator/uvicorn/config.json파일.값을 업데이트합니다

ssl_keyfile,ssl_certfile, 그리고ssl_ca_certs:ssl_keyfile:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyssl_certfile:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtssl_ca_certs:/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

그만큼

ssl_keyfile값은 키 경로입니다ontap_mediator_server.crt파일입니다ontap_mediator_server.key. -

그만큼

ssl_certfile값은 경로입니다ontap_mediator_server_chain.crt파일. -

그만큼

ssl_ca_certs값은 경로입니다root_ca.crt파일.SnapMirror Business Continuity(SM-BC) 클러스터의 경우 다음을 추가해야 합니다. intermediate.crt그리고root_ca.crtONTAP 클러스터에 대한 인증서. 보다"SnapMirror Active Sync를 위한 ONTAP Mediator 및 클러스터 구성" .

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

-

구성 파일에서 인증서가 업데이트되면 ONTAP Mediator를 다시 시작합니다.

systemctl restart ontap_mediator

이 아닌 다른 이름을 가진 타사 인증서를 사용하거나 타사 인증서를 다른 위치에 저장할 수 intermediate.* 있습니다.

-

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.user_config.yaml`파일의 기본 변수 값을 재정의하도록 파일을 `ontap_mediator.config.yaml구성합니다.PKI 권한으로부터 얻은

intermediate.crt개인 키를 해당 위치에 저장하면intermediate.key/opt/netapp/lib/ontap_mediator/ontap_mediator/server_configontap_mediator.user_config.yaml파일은 다음 예제와 같이 표시됩니다.인증서에 서명하는 데 사용한 경우 intermediate.crtontap_mediator_server.crtintermediate.srl파일이 생성됩니다. 자세한 내용은 을 2단계: 타사 CA 인증서로 서명하여 서버 인증서를 생성합니다 참조하십시오.[root@mediator_host server_config]# cat ontap_mediator.user_config.yaml # This config file can be used to override the default settings in ontap_mediator.config.yaml # To override a setting, copy the property key from ontap_mediator.config.yaml to this file and # set the property to the desired value. e.g., # # The default value for 'default_mailboxes_per_target' is 4 in ontap_mediator.config.yaml # # To override this value with 6 mailboxes per target, add the following key/value pair # below this comment: # # 'default_mailboxes_per_target': 6 # cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/intermediate.srl'

-

인증서 구조를 사용하는 경우

root_ca.crt인증서는 다음을 제공합니다.intermediate.crt서명하는 인증서ontap_mediator_server.crt인증서, 인증서 체인을 만듭니다.intermediate.crt그리고ontap_mediator_server.crt인증서:절차의 앞부분에 있는 PKI 기관으로부터 및 인증서를 받아야 intermediate.crtontap_mediator_server.crt합니다.cat ontap_mediator_server.crt intermediate.crt > ontap_mediator_server_chain.crt -

`/opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini`파일을 업데이트합니다.

, 및 의 값을

mediator_certmediator_key`ca_certificate`업데이트합니다.set-placeholder = mediator_cert = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtset-placeholder = mediator_key = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyset-placeholder = ca_certificate = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

mediator_cert`값은 파일의 경로입니다. `ontap_mediator_server_chain.crt -

mediator_key`값은 파일의 키 경로입니다. `ontap_mediator_server.crtontap_mediator_server.key -

ca_certificate`값은 파일의 경로입니다. `root_ca.crtSnapMirror Business Continuity(SM-BC) 클러스터의 경우 다음을 추가해야 합니다. intermediate.crt그리고root_ca.crtONTAP 클러스터에 대한 인증서. 보다"SnapMirror Active Sync를 위한 ONTAP Mediator 및 클러스터 구성" .

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

-

구성 파일에서 인증서가 업데이트되면 ONTAP Mediator를 다시 시작합니다.

systemctl restart ontap_mediator

이 아닌 다른 이름을 가진 타사 인증서를 사용하거나 타사 인증서를 다른 위치에 저장할 수 ca.* 있습니다.

-

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator.user_config.yaml`파일의 기본 변수 값을 재정의하도록 파일을 `ontap_mediator.config.yaml구성합니다.PKI 권한으로부터 얻은

ca.crt개인 키를 해당 위치에 저장하면ca.key/opt/netapp/lib/ontap_mediator/ontap_mediator/server_configontap_mediator.user_config.yaml파일은 다음 예제와 같이 표시됩니다.인증서에 서명하는 데 사용한 경우 ca.crtontap_mediator_server.crtca.srl파일이 생성됩니다. 자세한 내용은 을 2단계: 타사 CA 인증서로 서명하여 서버 인증서를 생성합니다 참조하십시오.[root@mediator_host server_config]# cat ontap_mediator.user_config.yaml # This config file can be used to override the default settings in ontap_mediator.config.yaml # To override a setting, copy the property key from ontap_mediator.config.yaml to this file and # set the property to the desired value. e.g., # # The default value for 'default_mailboxes_per_target' is 4 in ontap_mediator.config.yaml # # To override this value with 6 mailboxes per target, add the following key/value pair # below this comment: # # 'default_mailboxes_per_target': 6 # cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.crt' key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.key' ca_cert_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.crt' ca_key_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.key' ca_serial_path: '/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ca.srl'

-

인증서가 인증서를 서명하는 인증서를 제공하는 인증서 구조를 사용하는 경우

root_ca.crtca.crtontap_mediator_server.crt및 인증서에서 인증서 체인을 만듭니다ca.crtontap_mediator_server.crt.절차의 앞부분에 있는 PKI 기관으로부터 및 인증서를 받아야 ca.crtontap_mediator_server.crt합니다.cat ontap_mediator_server.crt ca.crt > ontap_mediator_server_chain.crt -

`/opt/netapp/lib/ontap_mediator/uwsgi/ontap_mediator.ini`파일을 업데이트합니다.

, 및 의 값을

mediator_certmediator_key`ca_certificate`업데이트합니다.set-placeholder = mediator_cert = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server_chain.crtset-placeholder = mediator_key = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/ontap_mediator_server.keyset-placeholder = ca_certificate = /opt/netapp/lib/ontap_mediator/ontap_mediator/server_config/root_ca.crt-

mediator_cert`값은 파일의 경로입니다. `ontap_mediator_server_chain.crt -

mediator_key`값은 파일의 키 경로입니다. `ontap_mediator_server.crtontap_mediator_server.key -

ca_certificate`값은 파일의 경로입니다. `root_ca.crtSM-BC(SnapMirror Business Continuity) 클러스터의 경우 및 인증서를 ONTAP 클러스터에 추가해야 ca.crtroot_ca.crt합니다. 을 "SnapMirror Active Sync를 위한 ONTAP Mediator 및 클러스터 구성"참조하십시오.

-

-

새로 생성된 인증서의 다음 특성이 올바르게 설정되었는지 확인합니다.

-

Linux 그룹 소유자:

netapp:netapp -

Linux 권한:

600

-

-

-

구성 파일에서 인증서가 업데이트되면 ONTAP Mediator를 다시 시작합니다.

systemctl restart ontap_mediator

인증서 관련 문제 해결

인증서의 특정 속성을 확인할 수 있습니다.

인증서 만료 여부를 확인합니다

다음 명령을 사용하여 인증서 유효 범위를 식별합니다.

[root@mediator_host server_config]# openssl x509 -in intermediate.crt -text -noout

Certificate:

Data:

...

Validity

Not Before: Feb 22 19:57:25 2024 GMT

Not After : Feb 15 19:57:25 2029 GMT

[root@mediator_host server_config]# openssl x509 -in ca.crt -text -noout

Certificate:

Data:

...

Validity

Not Before: Feb 22 19:57:25 2024 GMT

Not After : Feb 15 19:57:25 2029 GMT

CA 인증에서 X509v3 확장을 확인합니다

다음 명령을 사용하여 CA 인증에서 X509v3 확장을 확인합니다.

에 openssl_ca.cnf 정의된 속성이 v3_ca 에서와 같이 X509v3 extensions intermediate.crt 표시됩니다.

[root@mediator_host server_config]# pwd

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config

[root@mediator_host server_config]# cat openssl_ca.cnf

...

[ v3_ca ]

subjectKeyIdentifier = hash

authorityKeyIdentifier = keyid:always,issuer

basicConstraints = critical, CA:true

keyUsage = critical, cRLSign, digitalSignature, keyCertSign

[root@mediator_host server_config]# openssl x509 -in intermediate.crt -text -noout

Certificate:

Data:

...

X509v3 extensions:

X509v3 Subject Key Identifier:

9F:06:FA:47:00:67:BA:B2:D4:82:70:38:B8:48:55:B5:24:DB:FC:27

X509v3 Authority Key Identifier:

keyid:9F:06:FA:47:00:67:BA:B2:D4:82:70:38:B8:48:55:B5:24:DB:FC:27

X509v3 Basic Constraints: critical

CA:TRUE

X509v3 Key Usage: critical

Digital Signature, Certificate Sign, CRL Sign

에 openssl_ca.cnf 정의된 속성이 v3_ca 에서와 같이 X509v3 extensions ca.crt 표시됩니다.

[root@mediator_host server_config]# pwd

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config

[root@mediator_host server_config]# cat openssl_ca.cnf

...

[ v3_ca ]

subjectKeyIdentifier = hash

authorityKeyIdentifier = keyid:always,issuer

basicConstraints = critical, CA:true

keyUsage = critical, cRLSign, digitalSignature, keyCertSign

[root@mediator_host server_config]# openssl x509 -in ca.crt -text -noout

Certificate:

Data:

...

X509v3 extensions:

X509v3 Subject Key Identifier:

9F:06:FA:47:00:67:BA:B2:D4:82:70:38:B8:48:55:B5:24:DB:FC:27

X509v3 Authority Key Identifier:

keyid:9F:06:FA:47:00:67:BA:B2:D4:82:70:38:B8:48:55:B5:24:DB:FC:27

X509v3 Basic Constraints: critical

CA:TRUE

X509v3 Key Usage: critical

Digital Signature, Certificate Sign, CRL Sign

서버 인증서 및 주체 대체 이름에서 X509v3 확장을 확인합니다

를 클릭합니다 v3_req 에 정의된 속성 openssl_server.cnf 구성 파일은 로 표시됩니다 X509v3 extensions 인증서에 입력합니다.

다음 예에서는 변수를 얻을 수 있습니다. alt_names 명령을 실행하여 섹션을 만듭니다. hostname -A 그리고 hostname -I ONTAP Mediator가 설치된 Linux VM에서.

변수의 올바른 값은 네트워크 관리자에게 문의하십시오.

[root@mediator_host server_config]# pwd

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config

[root@mediator_host server_config]# cat openssl_server.cnf

...

[ v3_req ]

basicConstraints = CA:false

extendedKeyUsage = serverAuth

keyUsage = keyEncipherment, dataEncipherment

subjectAltName = @alt_names

[ alt_names ]

DNS.1 = abc.company.com

DNS.2 = abc-v6.company.com

IP.1 = 1.2.3.4

IP.2 = abcd:abcd:abcd:abcd:abcd:abcd

[root@mediator_host server_config]# openssl x509 -in intermediate.crt -text -noout

Certificate:

Data:

...

X509v3 extensions:

X509v3 Basic Constraints:

CA:FALSE

X509v3 Extended Key Usage:

TLS Web Server Authentication

X509v3 Key Usage:

Key Encipherment, Data Encipherment

X509v3 Subject Alternative Name:

DNS:abc.company.com, DNS:abc-v6.company.com, IP Address:1.2.3.4, IP Address:abcd:abcd:abcd:abcd:abcd:abcd

[root@mediator_host server_config]# pwd

/opt/netapp/lib/ontap_mediator/ontap_mediator/server_config

[root@mediator_host server_config]# cat openssl_server.cnf

...

[ v3_req ]

basicConstraints = CA:false

extendedKeyUsage = serverAuth

keyUsage = keyEncipherment, dataEncipherment

subjectAltName = @alt_names

[ alt_names ]

DNS.1 = abc.company.com

DNS.2 = abc-v6.company.com

IP.1 = 1.2.3.4

IP.2 = abcd:abcd:abcd:abcd:abcd:abcd

[root@mediator_host server_config]# openssl x509 -in ca.crt -text -noout

Certificate:

Data:

...

X509v3 extensions:

X509v3 Basic Constraints:

CA:FALSE

X509v3 Extended Key Usage:

TLS Web Server Authentication

X509v3 Key Usage:

Key Encipherment, Data Encipherment

X509v3 Subject Alternative Name:

DNS:abc.company.com, DNS:abc-v6.company.com, IP Address:1.2.3.4, IP Address:abcd:abcd:abcd:abcd:abcd:abcd

개인 키가 인증서와 일치하는지 확인합니다

특정 개인 키가 인증서와 일치하는지 확인할 수 있습니다.

키와 인증서에 각각 다음 OpenSSL 명령을 사용합니다.

[root@mediator_host server_config]# openssl rsa -noout -modulus -in intermediate.key | openssl md5 Enter pass phrase for intermediate.key: (stdin)= 14c6b98b0c7c59012b1de89eee4a9dbc [root@mediator_host server_config]# openssl x509 -noout -modulus -in intermediate.crt | openssl md5 (stdin)= 14c6b98b0c7c59012b1de89eee4a9dbc

[root@mediator_host server_config]# openssl rsa -noout -modulus -in ca.key | openssl md5 Enter pass phrase for ca.key: (stdin)= 14c6b98b0c7c59012b1de89eee4a9dbc [root@mediator_host server_config]# openssl x509 -noout -modulus -in ca.crt | openssl md5 (stdin)= 14c6b98b0c7c59012b1de89eee4a9dbc

를 누릅니다 -modulus 특성 일치 모두에 대해 개인 키와 인증서 쌍이 호환되며 서로 작동할 수 있음을 나타냅니다.

서버 인증서가 특정 CA 인증서에서 생성되었는지 확인합니다

다음 명령을 사용하여 서버 인증서가 특정 CA 인증서에서 생성되었는지 확인할 수 있습니다.

[root@mediator_host server_config]# openssl verify -CAfile root_ca.crt --untrusted intermediate.crt ontap_mediator_server.crt ontap_mediator_server.crt: OK [root@mediator_host server_config]#

[root@mediator_host server_config]# openssl verify -CAfile ca.crt ontap_mediator_server.crt ontap_mediator_server.crt: OK

OCSP(Online Certificate Status Protocol) 유효성 검사가 사용 중인 경우 명령을 "OpenSSL - 확인"사용합니다.