Workload Factory에 AWS 자격 증명 추가

변경 제안

변경 제안

NetApp Workload Factory가 AWS 계정에서 클라우드 리소스를 배포하고 관리하는 데 필요한 권한을 갖도록 AWS 자격 증명을 추가하고 관리합니다.

개요

자격 증명 페이지에서 기존 Workload Factory 계정에 AWS 자격 증명을 추가할 수 있습니다. 이를 통해 Workload Factory는 AWS 클라우드 환경 내의 리소스와 프로세스를 관리하는 데 필요한 권한을 얻습니다.

다음 두 가지 방법을 사용하여 자격 증명을 추가할 수 있습니다.

-

수동으로: Workload Factory에서 자격 증명을 추가하는 동안 AWS 계정에서 IAM 정책과 IAM 역할을 생성합니다.

-

* 자동 *: 사용 권한에 대한 최소한의 정보를 캡처한 다음 CloudFormation 스택을 사용하여 자격 증명에 대한 IAM 정책 및 역할을 생성합니다.

AWS 자격 증명

다음과 같은 AWS 가정 역할 자격 증명 등록 흐름을 설계했습니다.

-

사용할 워크로드 기능을 지정하고 이러한 선택 항목에 따라 IAM 정책 요구사항을 제공하여 보다 조율된 AWS 계정 권한을 지원합니다.

-

특정 워크로드 기능에 대한 옵트인 또는 옵트아웃을 통해 부여된 AWS 계정 권한을 조정할 수 있습니다.

-

AWS 콘솔에 적용할 수 있는 맞춤형 JSON 정책 파일을 제공하여 수동 IAM 정책 생성을 간소화합니다.

-

AWS CloudFormation 스택을 사용하여 필요한 IAM 정책 및 역할 생성을 위한 자동화 옵션을 사용자에게 제공하여 자격 증명 등록 프로세스를 더욱 단순화합니다.

-

FSx for ONTAP 서비스 자격 증명을 AWS 기반 기밀 관리 백엔드에서 저장할 수 있으므로 AWS 클라우드 에코시스템 경계 내에 자격 증명을 저장하려는 FSx for ONTAP 사용자에게 더 적합합니다.

하나 이상의 AWS 자격 증명

첫 번째 Workload Factory 기능(또는 기능들)을 사용할 때 해당 워크로드 기능에 필요한 권한을 사용하여 자격 증명을 만들어야 합니다. Workload Factory에 자격 증명을 추가하지만 IAM 역할과 정책을 생성하려면 AWS Management Console에 액세스해야 합니다. 이러한 자격 증명은 Workload Factory의 모든 기능을 사용할 때 계정 내에서 사용할 수 있습니다.

AWS 자격 증명의 초기 세트에는 하나의 기능이나 여러 기능에 대한 IAM 권한 정책이 포함될 수 있습니다. 이는 귀하의 비즈니스 요구 사항에 따라 달라집니다.

Workload Factory에 AWS 자격 증명 세트를 두 개 이상 추가하면 FSx for ONTAP 파일 시스템, FSx for ONTAP 에 데이터베이스 배포, VMware 워크로드 마이그레이션 등의 추가 기능을 사용하는 데 필요한 추가 권한이 제공됩니다.

계정에 자격 증명을 수동으로 추가합니다

Workload Factory에 AWS 자격 증명을 수동으로 추가하여 Workload Factory 계정에 고유한 워크로드를 실행하는 데 사용할 AWS 리소스를 관리하는 데 필요한 권한을 부여할 수 있습니다. 추가하는 각 자격 증명 세트에는 사용하려는 워크로드 기능에 따라 하나 이상의 IAM 정책과 계정에 할당된 IAM 역할이 포함됩니다.

|

Workload Factory 콘솔이나 NetApp 콘솔에서 계정에 AWS 자격 증명을 추가할 수 있습니다. |

자격 증명은 세 부분으로 구성됩니다.

-

사용할 서비스 및 권한 수준을 선택한 다음 AWS Management Console에서 IAM 정책을 생성합니다.

-

AWS Management Console에서 IAM 역할을 생성합니다.

-

Workload Factory에서 이름을 입력하고 자격 증명을 추가합니다.

AWS 계정에 로그인하려면 자격 증명이 필요합니다.

-

에 로그인하세요 "워크로드 팩토리 콘솔" .

-

메뉴에서 *관리*를 선택한 다음 *자격 증명*을 선택합니다.

-

자격 증명 페이지에서 * 자격 증명 추가 * 를 선택합니다.

-

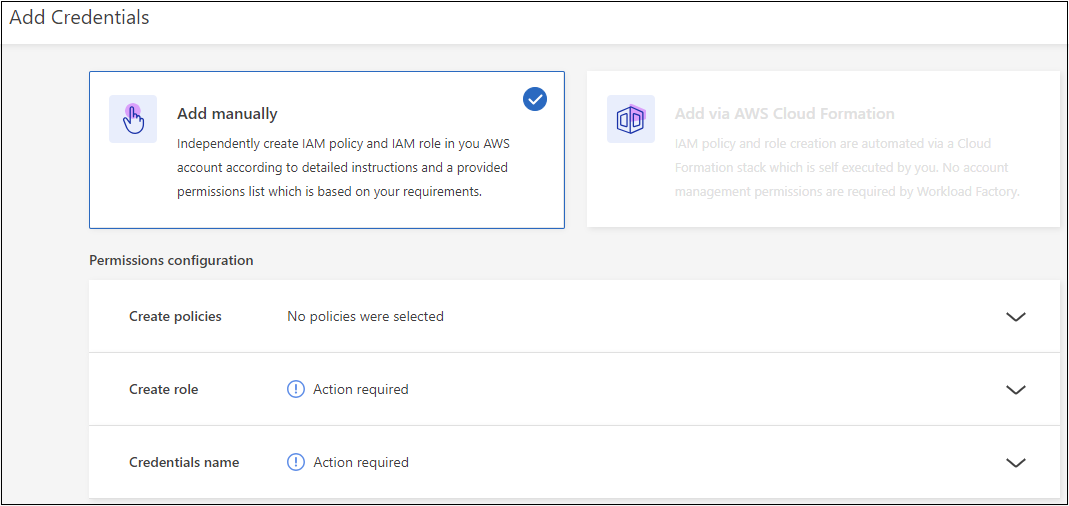

자격 증명 추가 페이지에서 * 수동으로 추가 * 를 선택한 후 다음 단계에 따라 Permissions configuration 아래의 각 섹션을 완료합니다.

1단계: 워크로드 기능을 선택하고 IAM 정책을 생성합니다

이 섹션에서는 이러한 자격 증명의 일부로 관리할 수 있는 워크로드 기능 유형과 각 워크로드에 대해 사용할 수 있는 권한을 선택합니다. Codebox에서 선택한 각 워크로드에 대한 정책 권한을 복사한 다음 AWS 계정 내의 AWS 관리 콘솔에 추가하여 정책을 생성해야 합니다.

-

Create policies * 섹션에서 자격 증명에 포함할 각 워크로드 기능을 활성화합니다.

나중에 기능을 추가할 수 있으므로 현재 배포 및 관리하려는 워크로드를 선택하기만 하면 됩니다.

-

권한 정책을 선택할 수 있는 워크로드 기능의 경우, 해당 자격 증명으로 사용할 수 있는 권한 유형을 선택합니다.

-

선택 사항: * 자동 권한 확인 사용 * 을 선택하여 워크로드 작업을 완료하는 데 필요한 AWS 계정 권한이 있는지 확인하십시오. 검사를 활성화하면 사용 권한 정책에 가

iam:SimulatePrincipalPolicy permission추가됩니다. 이 권한은 사용 권한을 확인하는 용도로만 사용됩니다. 자격 증명을 추가한 후 사용 권한을 제거할 수 있지만 부분적으로 성공한 작업을 위해 리소스가 생성되지 않도록 유지하고 필요한 수동 리소스 정리를 방지하는 것이 좋습니다. -

코드박스 창에서 첫 번째 IAM 정책에 대한 권한을 복사합니다.

-

다른 브라우저 창을 열고 AWS 관리 콘솔에서 AWS 계정에 로그인합니다.

-

IAM 서비스를 열고 * Policies * > * Create Policy * 를 선택합니다.

-

파일 형식으로 JSON을 선택하고 3단계에서 복사한 권한을 붙여 넣은 후 * 다음 * 을 선택합니다.

-

정책 이름을 입력하고 * 정책 생성 * 을 선택합니다.

-

1단계에서 여러 작업 부하 기능을 선택한 경우 이 단계를 반복하여 각 작업 부하 권한 집합에 대한 정책을 만듭니다.

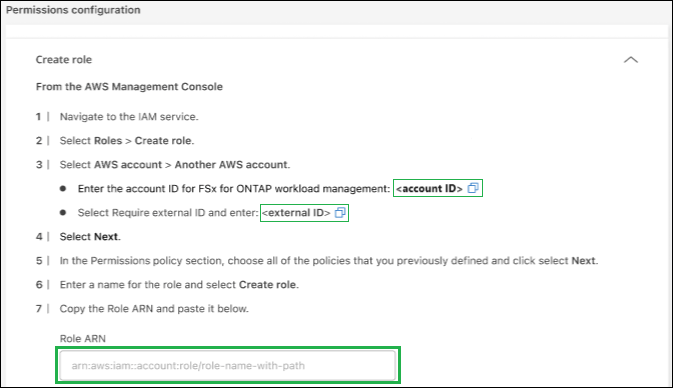

2단계: 정책을 사용하는 IAM 역할을 생성합니다

이 섹션에서는 Workload Factory가 방금 만든 권한과 정책을 포함하는 IAM 역할을 설정합니다.

-

AWS Management Console에서 * 역할 > 역할 생성 * 을 선택합니다.

-

신뢰할 수 있는 엔터티 유형 * 에서 * AWS 계정 * 을 선택합니다.

-

*다른 AWS 계정*을 선택하고 Workload Factory UI에서 FSx for ONTAP 워크로드 관리에 대한 계정 ID를 복사하여 붙여넣습니다.

-

*필수 외부 ID*를 선택하고 Workload Factory UI에서 외부 ID를 복사하여 붙여넣습니다.

-

-

다음 * 을 선택합니다.

-

권한 정책 섹션에서 이전에 정의한 모든 정책을 선택하고 * 다음 * 을 선택합니다.

-

역할의 이름을 입력하고 * 역할 생성 * 을 선택합니다.

-

역할 ARN을 복사합니다.

-

Workload Factory의 자격 증명 추가 페이지로 돌아가서, 권한 구성 아래의 역할 만들기 섹션을 확장하고, 역할 ARN 필드에 ARN을 붙여넣습니다.

3단계: 이름을 입력하고 자격 증명을 추가합니다

마지막 단계는 Workload Factory에서 자격 증명의 이름을 입력하는 것입니다.

-

Workload Factory의 자격 증명 추가 페이지에서 권한 구성 아래의 *자격 증명 이름*을 확장합니다.

-

이러한 자격 증명에 사용할 이름을 입력합니다.

-

Add * 를 선택하여 자격 증명을 생성합니다.

자격 증명이 생성되고 자격 증명 페이지로 돌아갑니다.

CloudFormation을 사용하여 계정에 자격 증명을 추가합니다

AWS CloudFormation 스택을 사용하여 Workload Factory에 AWS 자격 증명을 추가할 수 있습니다. 사용하려는 Workload Factory 기능을 선택한 다음 AWS 계정에서 AWS CloudFormation 스택을 시작합니다. CloudFormation은 선택한 워크로드 기능에 따라 IAM 정책과 IAM 역할을 생성합니다.

-

AWS 계정에 로그인하려면 자격 증명이 필요합니다.

-

CloudFormation 스택을 사용하여 자격 증명을 추가할 때 AWS 계정에 다음 권한이 있어야 합니다.

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "cloudformation:CreateStack", "cloudformation:UpdateStack", "cloudformation:DeleteStack", "cloudformation:DescribeStacks", "cloudformation:DescribeStackEvents", "cloudformation:DescribeChangeSet", "cloudformation:ExecuteChangeSet", "cloudformation:ListStacks", "cloudformation:ListStackResources", "cloudformation:GetTemplate", "cloudformation:ValidateTemplate", "lambda:InvokeFunction", "iam:PassRole", "iam:CreateRole", "iam:UpdateAssumeRolePolicy", "iam:AttachRolePolicy", "iam:CreateServiceLinkedRole" ], "Resource": "*" } ] }

-

에 로그인하세요 "워크로드 팩토리 콘솔" .

-

메뉴에서 *관리*를 선택한 다음 *자격 증명*을 선택합니다.

-

자격 증명 페이지에서 * 자격 증명 추가 * 를 선택합니다.

-

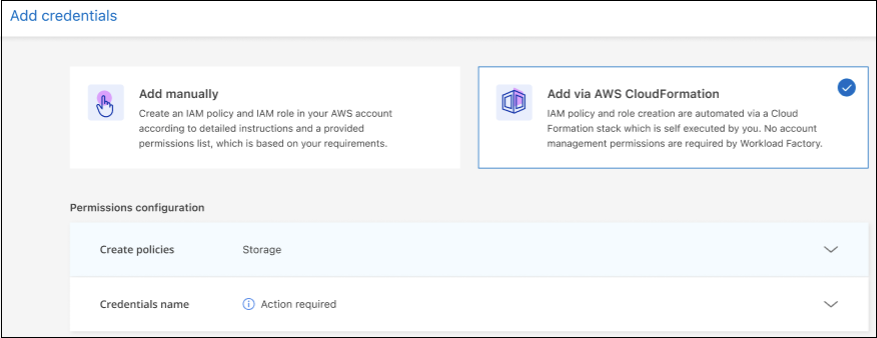

Add via AWS CloudFormation * 을 선택합니다.

-

Create policies * 에서 이러한 자격 증명에 포함할 각 워크로드 기능을 활성화하고 각 워크로드에 대한 권한 수준을 선택합니다.

나중에 기능을 추가할 수 있으므로 현재 배포 및 관리하려는 워크로드를 선택하기만 하면 됩니다.

-

선택 사항: * 자동 권한 확인 사용 * 을 선택하여 워크로드 작업을 완료하는 데 필요한 AWS 계정 권한이 있는지 확인하십시오. 검사를 사용하면

iam:SimulatePrincipalPolicy사용 권한 정책에 사용 권한이 추가됩니다. 이 권한은 사용 권한을 확인하는 용도로만 사용됩니다. 자격 증명을 추가한 후 사용 권한을 제거할 수 있지만 부분적으로 성공한 작업을 위해 리소스가 생성되지 않도록 유지하고 필요한 수동 리소스 정리를 방지하는 것이 좋습니다. -

자격 증명 이름 * 에 자격 증명에 사용할 이름을 입력합니다.

-

AWS CloudFormation에서 자격 증명 추가:

-

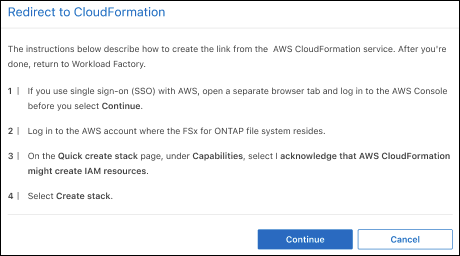

추가 * 를 선택하거나 * CloudFormation으로 리디렉션 * 을 선택하면 CloudFormation으로 리디렉션 페이지가 표시됩니다.

-

AWS에서 SSO(Single Sign-On)를 사용하는 경우 * Continue * 를 선택하기 전에 별도의 브라우저 탭을 열고 AWS 콘솔에 로그인합니다.

FSx for ONTAP 파일 시스템이 상주하는 AWS 계정에 로그인해야 합니다.

-

CloudFormation으로 이동 페이지에서 * 계속 * 을 선택합니다.

-

빠른 스택 만들기 페이지의 기능 에서 * AWS CloudFormation이 IAM 리소스를 생성할 수 있음을 확인합니다 * 를 선택합니다.

-

Create stack * 을 선택합니다.

-

Workload Factory로 돌아가서 자격 증명 페이지를 모니터링하여 새 자격 증명이 진행 중인지 또는 추가되었는지 확인합니다.

-