Separação de tráfego de dados e gerenciamento do ONTAP Select

Sugerir alterações

Sugerir alterações

Isole o tráfego de dados e o tráfego de gerenciamento em redes de camada 2 separadas.

O tráfego de rede externo do ONTAP Select é definido como dados (CIFS, NFS e iSCSI), gerenciamento e replicação (SnapMirror), tráfego. Dentro de um cluster ONTAP, cada estilo de tráfego utiliza uma interface lógica separada que deve ser hospedada em uma porta de rede virtual. Na configuração multinó do ONTAP Select, essas portas são designadas como e0a e e0b/e0g. Na configuração de nó único, elas são designadas como e0a e e0b/e0c, enquanto as portas restantes são reservadas para serviços internos do cluster.

NetApp recomenda isolar o tráfego de dados e o tráfego de gerenciamento em redes de camada 2 separadas. No ambiente ONTAP Select, isso é feito usando tags VLAN. Isso pode ser alcançado atribuindo um grupo de portas com tag VLAN ao adaptador de rede 1 (porta e0a) para o tráfego de gerenciamento. Em seguida, você pode atribuir grupos de portas separados às portas e0b e e0c (cluster de nó único) e e0b e e0g (clusters de vários nós) para o tráfego de dados.

Caso a solução VST descrita anteriormente neste documento não seja suficiente, pode ser necessário alocar as LIFs de dados e de gerenciamento na mesma porta virtual. Para isso, utilize um processo conhecido como VGT, no qual a marcação VLAN é realizada pela VM.

|

A separação das redes de dados e de gerenciamento por meio do VGT não está disponível ao usar o utilitário ONTAP Deploy. Esse processo deve ser realizado após a conclusão da configuração do cluster. |

Existe uma ressalva adicional ao usar VGT e clusters de dois nós. Em configurações de cluster de dois nós, o endereço IP de gerenciamento do nó é usado para estabelecer conectividade com o mediador antes que o ONTAP esteja totalmente disponível. Portanto, somente as tags EST e VST são suportadas no grupo de portas mapeado para a LIF de gerenciamento do nó (porta e0a). Além disso, se o tráfego de gerenciamento e o tráfego de dados estiverem usando o mesmo grupo de portas, somente EST/VST são suportados para todo o cluster de dois nós.

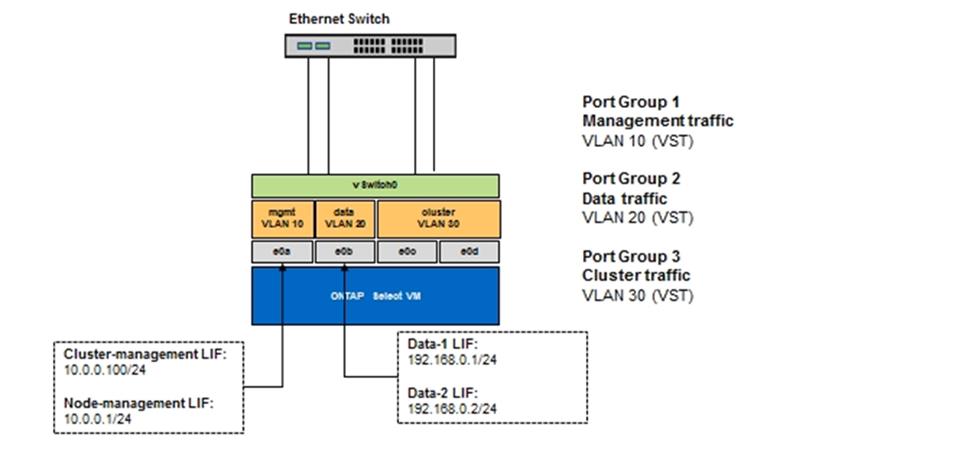

Ambas as opções de configuração, VST e VGT, são suportadas. A figura a seguir mostra o primeiro cenário, VST, no qual o tráfego é etiquetado na camada vSwitch por meio do grupo de portas atribuído. Nessa configuração, as LIFs de gerenciamento de cluster e de nó são atribuídas à porta e0a do ONTAP e etiquetadas com o ID da VLAN 10 por meio do grupo de portas atribuído. As LIFs de dados são atribuídas à porta e0b e à porta e0c ou e0g, recebendo o ID da VLAN 20 em um segundo grupo de portas. As portas do cluster utilizam um terceiro grupo de portas e estão na VLAN ID 30.

Separação de dados e gerenciamento usando VST

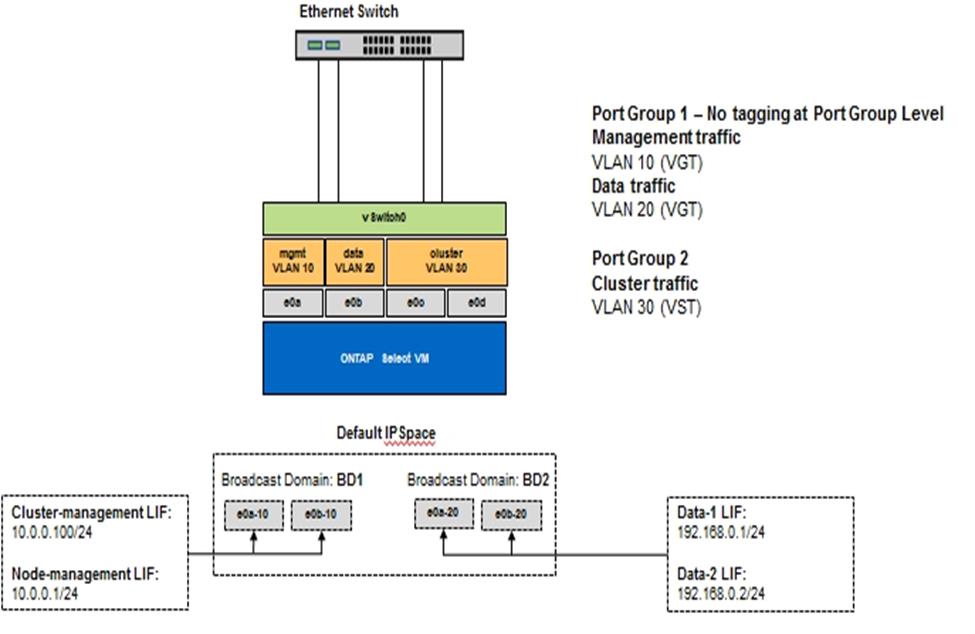

A figura a seguir mostra o segundo cenário, VGT, no qual o tráfego é etiquetado pela VM do ONTAP usando portas VLAN que são colocadas em domínios de broadcast separados. Neste exemplo, as portas virtuais e0a-10/e0b-10/(e0c ou e0g)-10 e e0a-20/e0b-20 são colocadas acima das portas e0a e e0b da VM. Essa configuração permite que a etiquetagem de rede seja realizada diretamente no ONTAP, em vez de na camada vSwitch. LIFs de gerenciamento e de dados são colocadas nessas portas virtuais, permitindo uma subdivisão adicional na camada 2 dentro de uma única porta da VM. A VLAN do cluster (ID da VLAN 30) ainda é etiquetada no grupo de portas.

Notas:

-

Esse estilo de configuração é especialmente recomendável ao usar vários IPspaces. Agrupe as portas VLAN em IPspaces personalizados separados se desejar maior isolamento lógico e multilocação.

-

Para suportar VGT, os adaptadores de rede do host ESXi/ESX devem estar conectados a portas trunk no switch físico. Os grupos de portas conectados ao switch virtual devem ter seu ID de VLAN definido como 4095 para habilitar trunking no grupo de portas.

Separação de dados e gerenciamento usando VGT