将 NetApp Ransomware Resilience 连接到 SIEM 以进行威胁分析和检测

建议更改

建议更改

安全信息和事件管理 (SIEM) 系统集中日志和事件数据,以提供有关安全事件和合规性的见解。NetApp Ransomware Resilience 支持自动将数据发送到您的 SIEM,以简化威胁分析和检测。

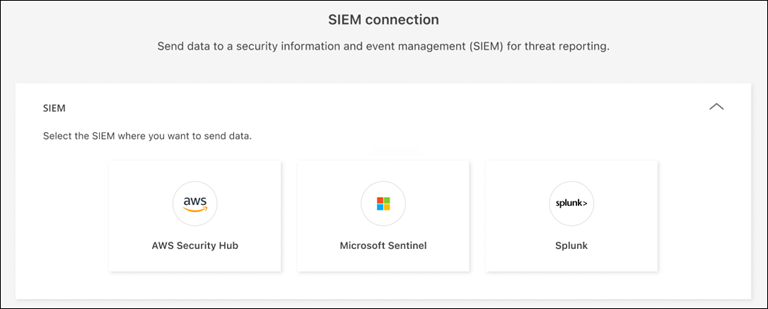

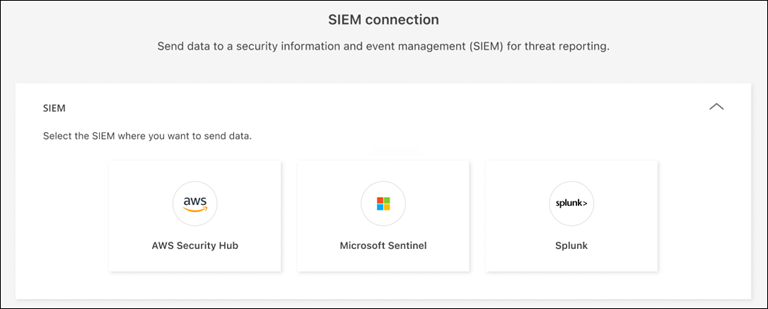

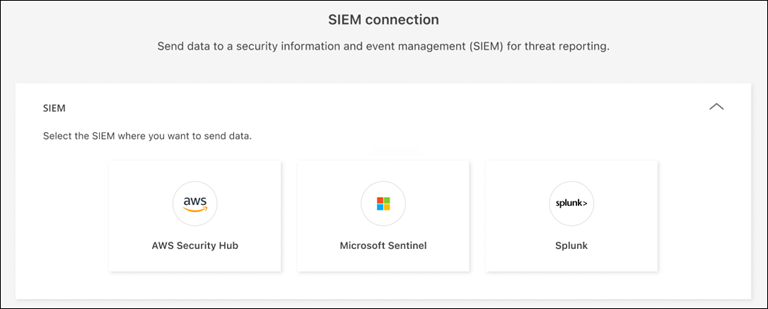

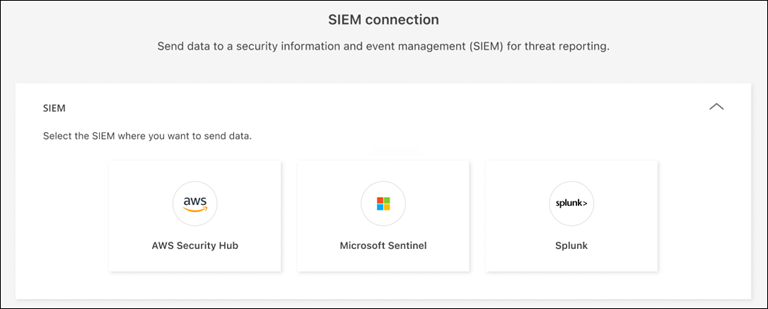

Ransomware Resilience 支持以下 SIEM 系统:

-

AWS Security Hub

-

Google SecOps

-

Microsoft Sentinel

-

Splunk Cloud

-

Splunk Enterprise

|

Ransomware Resilience 还提供 "安全协调、自动化和响应 (SOAR) 攻略"。 |

发送到 SIEM 的事件数据

Ransomware Resilience 可以将以下事件数据发送到您的 SIEM 系统:

-

语境:

-

os:这是一个具有ONTAP值的常量。

-

os_version:系统上运行的ONTAP版本。

-

connector_id:管理系统的控制台代理的 ID。

-

cluster_id: ONTAP为系统报告的集群 ID。

-

svm_name:发现警报的 SVM 的名称。

-

volume_name:发现警报的卷的名称。

-

volume_id: ONTAP为系统报告的卷的 ID。

-

-

事件:

-

incident_id:勒索软件恢复力针对勒索软件恢复力中受到攻击的卷生成的事件 ID。

-

alert_id:勒索软件恢复能力为工作负载生成的 ID。

-

severity:警报级别的严重程度:"CRITICAL"、"HIGH"、"MEDIUM"、"LOW"。

-

描述:有关检测到的警报的详细信息,例如“在工作负载 arp_learning_mode_test_2630 上检测到潜在的勒索软件攻击”

-

title:检测到的警报的显示名称。

-

criticality:对您环境中卷关键性的评估:"CRITICAL"、"IMPORTANT"、"STANDARD"。

-

incident_status:事件的活动状态,可以是:"NEW"、"RESOLVED"、"DISMISSED"、"AUTO_RESOLVED"。

-

first_detected:表示 Ransomware Resilience 首次检测到事件的时间戳。

-

is_readiness_drill:指示警报是演习还是实际事件的布尔值。

-

protocol:卷使用的协议。可能的值为"iSCSI"、"NFS"和"SMB"。

-

alert_type:检测到的威胁类型。可能的值为"Encryption"、"Data destruction"、"Data breach"和"Suspicious user behavior"。

-

user_name:与此警报关联的可疑用户的用户名。

-

user_id:与警报关联的可疑用户的用户 ID。

-

client_ips:与可疑活动关联的客户端 IP 地址列表,仅适用于 NFS 警报。

-

|

只有在您已配置 用户行为检测 的情况下,user_name 和 user_id 字段才具有相关性。 |

配置 AWS Security Hub 进行威胁检测

在 Ransomware Resilience 中启用 AWS Security Hub 之前,需要在 AWS Security Hub 中执行安全配置:

-

在 AWS Security Hub 中设置权限。

-

在 AWS Security Hub 中设置身份验证访问密钥和密钥。 (此处未提供这些步骤。)

-

转到 AWS IAM 控制台。

-

选择*政策*。

-

使用以下 JSON 格式的代码创建策略:

{ "Version": "2012-10-17", "Statement": [ { "Sid": "NetAppSecurityHubFindings", "Effect": "Allow", "Action": [ "securityhub:BatchImportFindings", "securityhub:BatchUpdateFindings" ], "Resource": [ "arn:aws:securityhub:*:*:product/*/default", "arn:aws:securityhub:*:*:hub/default" ] } ] }

-

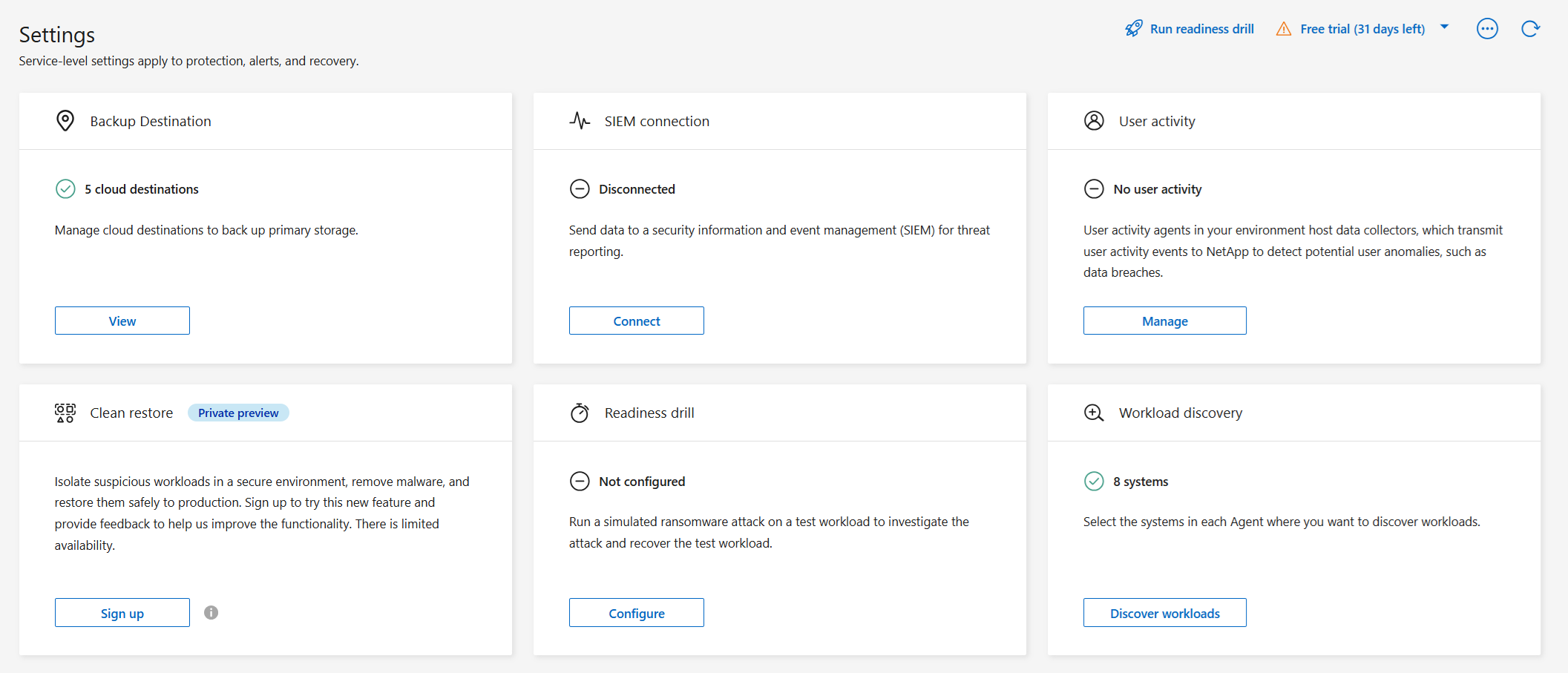

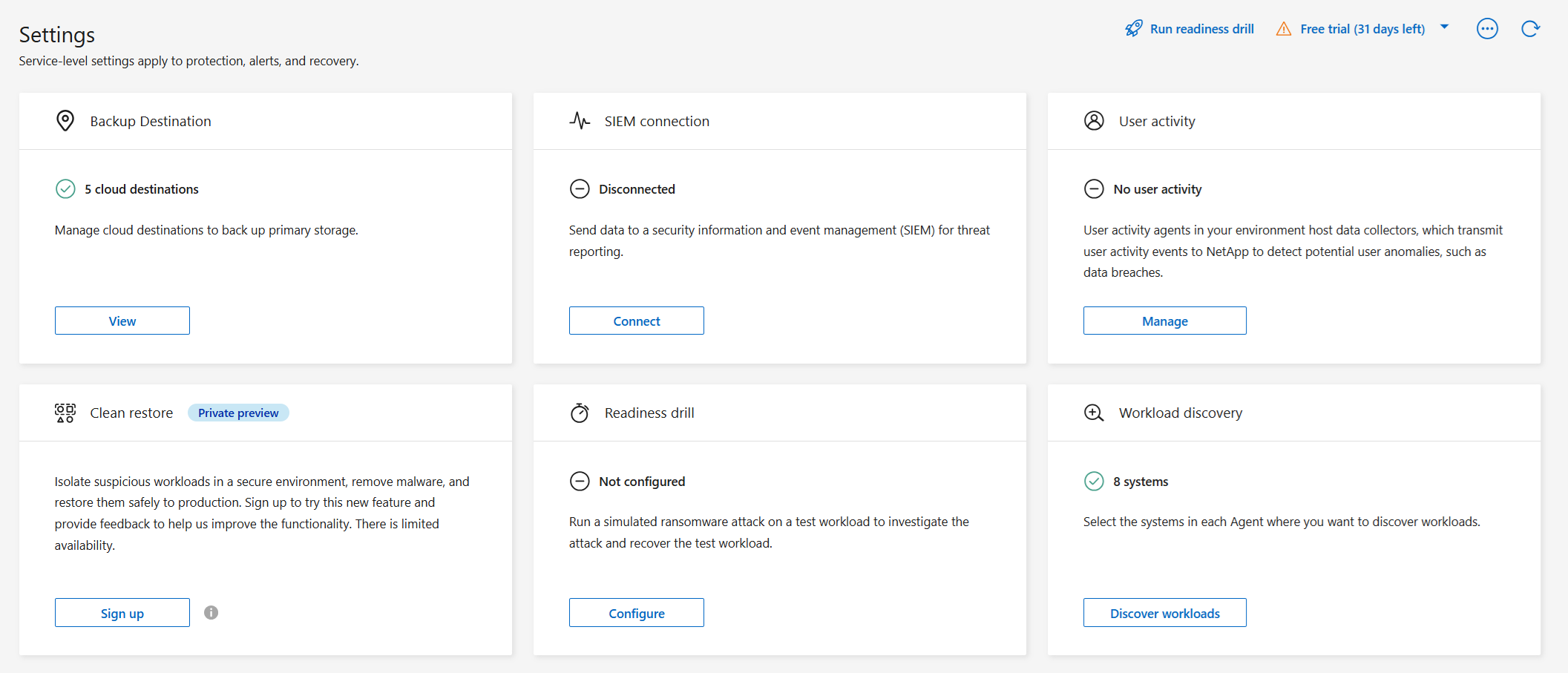

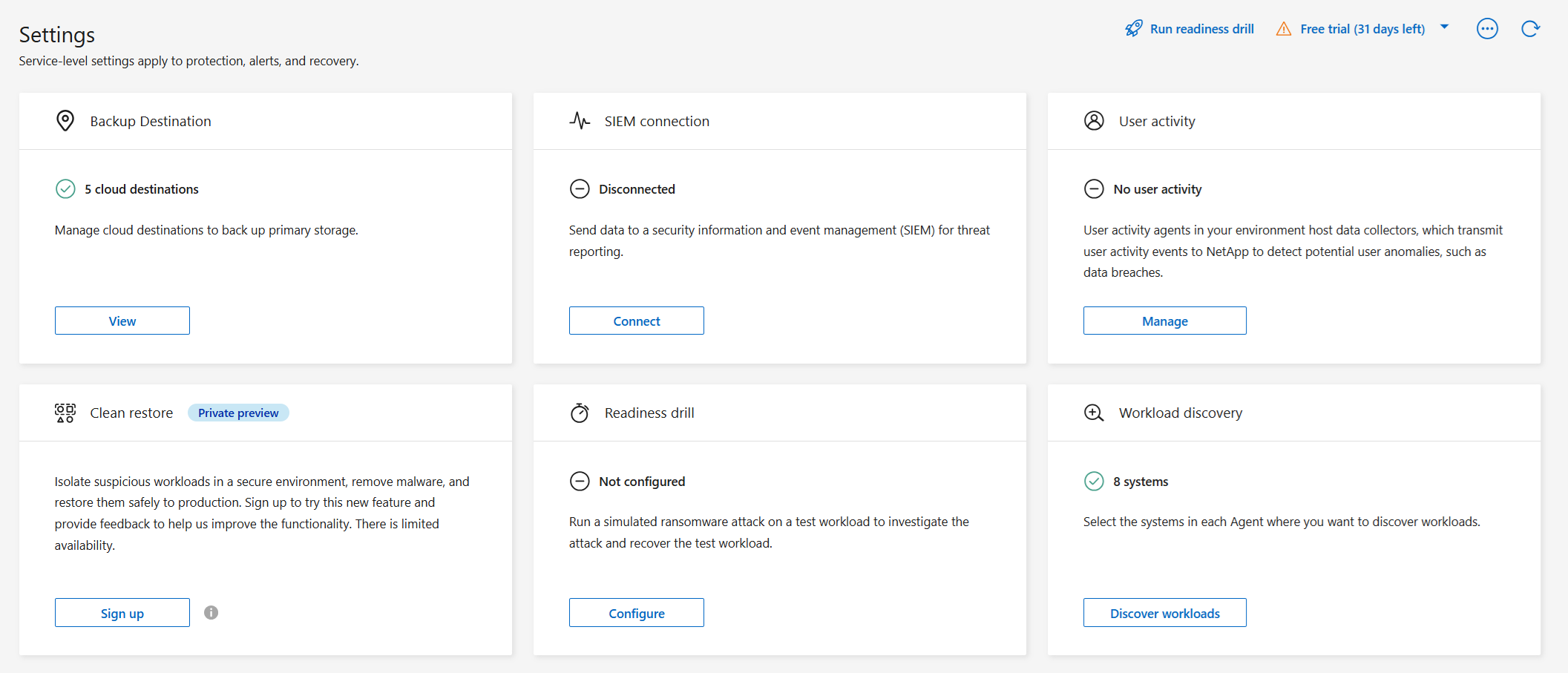

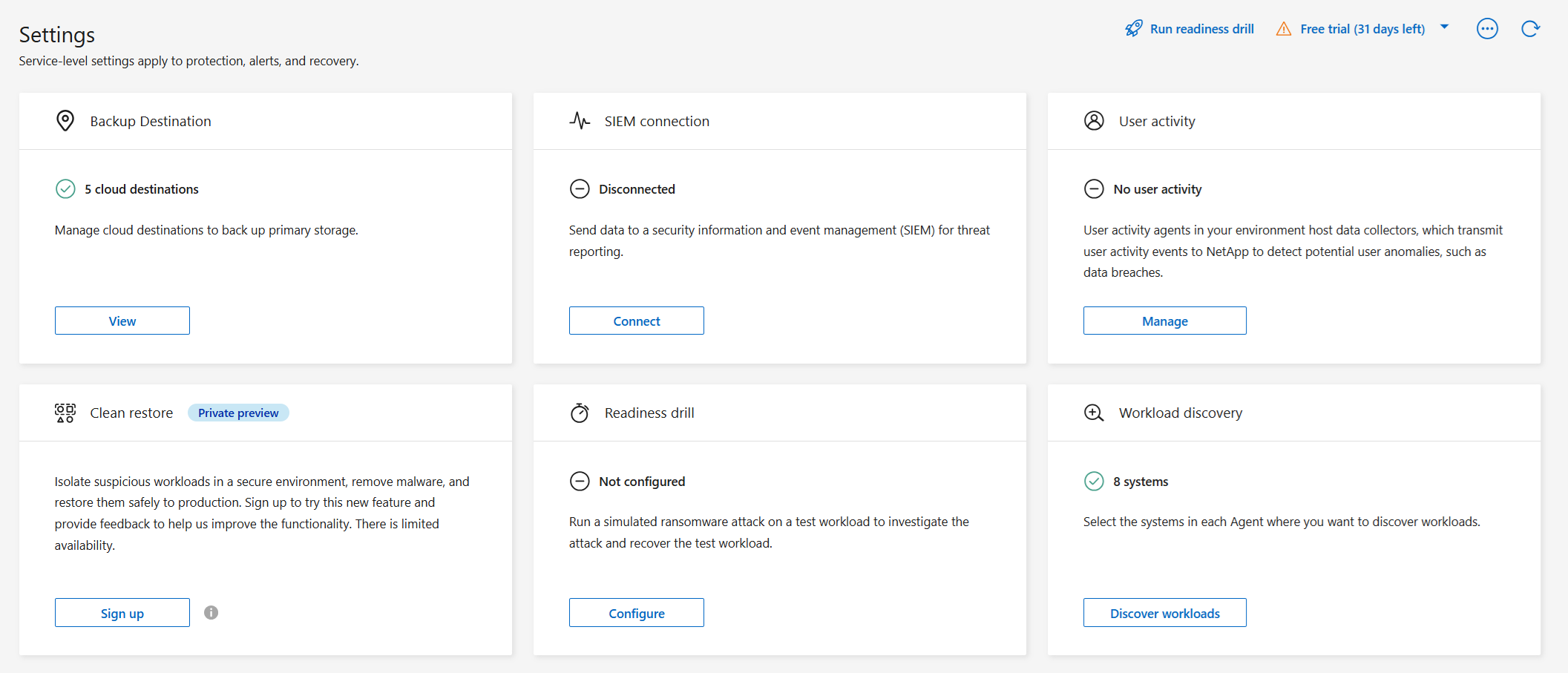

在 Ransomware Resilience 中,选择侧边栏中的 Settings。

-

在“设置”页面中,选择 SIEM 连接图块中的“连接”。

-

选择 AWS Security Hub 作为 SIEM 提供程序。

-

查看 Permissions 部分。

-

展开 Authentication 部分。

-

输入 AWS Account,然后选择该账户的 AWS Region。

-

从 AWS Security Hub 输入*访问密钥*和*密钥*。

-

-

选择 Connect 以开始发送 SIEM 数据。

配置 Google SecOps 以进行威胁检测

在 Ransomware Resilience 中启用 Google SecOps 之前,您需要在 Google SecOps 中注册日志类型和 webhook 以启用服务之间的连接。

-

转至 Google SecOps。

-

导航到 设置 > SIEM 设置 > 可用日志类型。

建议您使用 NETAPP_RANSOMWARE_RESILIENCE 日志类型。如果您不想使用此功能,请创建自定义日志类型。

-

如果使用 NETAPP_RANSOMWARE_RESILIENCE 日志类型,则它包含预构建的解析器,无需执行任何进一步的操作。

如果使用自定义日志类型,则必须创建解析器。前往 SIEM 设置 > 解析器 > 创建解析器 以创建解析器。

-

导航到 Google SecOps。

-

导航到 设置 > SIEM 设置 > Feeds。

-

选择 Add new feed。

-

选择在创建日志类型工作流程中使用的日志类型。

-

将*源类型*设置为 Webhook,然后保存源。

-

打开*详细信息*选项卡。复制 Webhook 端点 URL,以便在 Ransomware Resilience 中进行身份验证时使用。

-

打开 Secret key 选项卡。生成 secret key 或复制它(如果您已经创建了一个)。保存密钥以在 Ransomware Resilience 中进行身份验证时使用。

-

使用您组织的 Google API 密钥流程创建 API 密钥。

-

在 Ransomware Resilience 中,选择侧边栏中的 Settings。

-

在“设置”页面中,选择 SIEM 连接图块中的“连接”。

-

选择 Google SecOps 作为 SIEM 提供商。

-

查看 先决条件 和 Webhook 源 部分。

-

展开 Authentication 部分。

-

输入您从 Google SecOps 的 webhook 端点 URL 复制的 Webhook URL。

-

输入来自 Google SecOps 的 Secret key 和 API key。

-

-

选择 Connect 以开始发送 SIEM 数据。

配置 Microsoft Sentinel 进行威胁检测

在 Ransomware Resilience 中启用 Microsoft Sentinel 之前,需要在 Microsoft Sentinel 中执行以下高级步骤:

-

先决条件

-

启用 Microsoft Sentinel。

-

在 Microsoft Sentinel 中创建自定义角色。

-

-

登记

-

注册 Ransomware Resilience 以接收来自 Microsoft Sentinel 的事件。

-

为注册创建一个秘密。

-

-

权限:为应用程序分配权限。

-

身份验证:输入应用程序的身份验证凭据。

-

转到 Microsoft Sentinel。

-

创建*Log Analytics 工作区*。

-

启用 Microsoft Sentinel 以使用您刚刚创建的 Log Analytics 工作区。

-

转到 Microsoft Sentinel。

-

选择*订阅* > 访问控制 (IAM)。

-

输入自定义角色名称。使用名称 Ransomware Resilience Sentinel Configurator。

-

复制以下 JSON 并将其粘贴到 JSON 选项卡中。

{ "roleName": "Ransomware Resilience Sentinel Configurator", "description": "", "assignableScopes":["/subscriptions/{subscription_id}"], "permissions": [ ] } -

检查并保存您的设置。

-

转到 Microsoft Sentinel。

-

选择 Entra ID > 应用程序 > 应用程序注册。

-

对于应用程序的*显示名称*,输入“Ransomware Resilience”。

-

在 支持的帐户类型 字段中,选择 仅限此组织目录中的帐户。

-

选择将推送事件的*默认索引*。

-

选择*审核*。

-

选择*注册*来保存您的设置。

注册后,Microsoft Entra 管理中心将显示应用程序概述窗格。

-

转到 Microsoft Sentinel。

-

选择*证书和机密* > 客户端机密 > 新客户端机密。

-

为您的应用程序机密添加描述。

-

为秘密选择一个*到期日期*或指定自定义有效期。

客户端密钥的有效期限制为两年(24 个月)或更短。 Microsoft 建议您设置小于 12 个月的到期值。 -

选择“添加”来创建您的秘密。

-

记录身份验证步骤中使用的秘密。离开此页面后,该秘密将不再显示。

-

转到 Microsoft Sentinel。

-

选择*订阅* > 访问控制 (IAM)。

-

选择*添加* > 添加角色分配。

-

对于*特权管理员角色*字段,选择*勒索软件弹性哨兵配置器*。

这是您之前创建的自定义角色。 -

选择“下一步”。

-

在*分配访问权限*字段中,选择*用户、组或服务主体*。

-

选择“选择成员”。然后,选择*Ransomware Resilience Sentinel Configurator*。

-

选择“下一步”。

-

在*用户可以做什么*字段中,选择*允许用户分配除特权管理员角色所有者、UAA、RBAC(推荐)之外的所有角色*。

-

选择“下一步”。

-

选择*审核并分配*来分配权限。

-

转到 Microsoft Sentinel。

-

输入凭证:

-

输入租户 ID、客户端应用程序 ID 和客户端应用程序密钥。

-

选择 Authenticate。

认证成功后,会出现“已认证”的信息。

-

-

输入应用程序的 Log Analytics 工作区详细信息。

-

选择订阅 ID、资源组和 Log Analytics 工作区。

-

-

在 Ransomware Resilience 中,选择侧边栏中的 Settings。

-

在“设置”页面中,选择 SIEM 连接图块中的“连接”。

-

选择 Microsoft Sentinel 作为 SIEM 提供程序。

-

查看*先决条件*、*注册*和*权限*部分,以确保您已成功完成每个步骤。

-

展开 Authentication 部分。

-

输入 Directory (tenant) ID、Application (tenant) ID 和 Client secret。选择 Authenticate,然后等待 UI 确认凭据已通过身份验证。

-

在下拉菜单中,选择要将 SIEM 数据发送到的 Subscription ID、Resource group 和 Log analytics workspace。

-

-

选择 Connect 以开始发送 SIEM 数据。

配置 Splunk Cloud 和 Splunk Enterprise 以进行威胁检测

Ransomware Resilience 支持使用 Splunk Cloud 和 Splunk Enterprise 进行威胁检测。在 Ransomware Resilience 中启用 Splunk 连接之前,您需要:

-

在 Splunk Cloud 或 Enterprise 中启用 HTTP Event Collector,以通过 HTTP 或 HTTPS 从 Console 接收事件数据。

-

在 Splunk Cloud 或 Enterprise 中创建事件收集器令牌。

|

对于 Splunk Enterprise,您必须允许入站公共互联网流量,以便 Ransomware Resilience 能够使用提供的 HTTP 事件收集器详细信息推送事件。 |

-

转到您选择的 Splunk 环境:云或企业。

-

选择*设置* > 数据输入。

-

选择 HTTP 事件收集器 > 全局设置。

-

在所有令牌切换上,选择*已启用*。

-

要让事件收集器通过 HTTPS 而不是 HTTP 进行监听和通信,请选择“启用 SSL”。

-

在 HTTP Port Number 中为 HTTP Event Collector 输入端口。保存端口号以用于身份验证过程。

-

转至 Splunk Cloud 或 Enterprise。

-

选择*设置* > 添加数据。

-

选择*监控* > HTTP 事件收集器。

-

输入令牌的名称并选择*下一步*。

-

选择将推送事件的*默认索引*,然后选择*审核*。

-

确认端点的所有设置正确,然后选择*提交*。

-

复制令牌并将其粘贴到另一个文档中,以准备进行身份验证步骤。

-

在 Ransomware Resilience 中,选择侧边栏中的 Settings。

-

在“设置”页面中,选择 SIEM 连接图块中的“连接”。

-

选择 Splunk 作为 SIEM 提供程序。

-

查看 Event collector 和 Token 部分,以确认您拥有正确的信息。

-

展开 Authentication 部分。

-

为 HTTP Event Collector 选择协议。建议使用 HTTPS,但如果 HTTP Event Collector 未启用 SSL,请选择 HTTP。

-

为运行 HTTP Event Collector 的 Splunk Cloud 实例输入 Host 和 Port。端口应与您在 HTTP event collector 进程中输入的内容相匹配。

-

输入您在 Splunk 中创建的事件收集器令牌。

-

-

选择 Connect 以开始发送 SIEM 数据。