瞭解 NetApp Ransomware Resilience 中的使用者活動偵測

建議變更

建議變更

透過使用者活動偵測,NetApp Ransomware Resilience 讓您能夠在使用者層級處理勒索軟體事件,阻止資料外洩和大規模刪除等事件。

NetApp Ransomware Resilience 提供以 AI 為驅動的偵測,監控可疑使用者行為。讀取活動的急劇增加或異常存取模式會用來判斷惡意意圖。一旦偵測到,Ransomware Resilience 會自動在 NetApp Console、電子郵件以及任何已設定的安全生態系統(例如 SIEM)中產生警示。

透過使用者行為偵測和警示功能,NetApp Ransomware Resilience 能夠辨識可疑的資料外洩和破壞企圖及模式,並及時發出警示。每次警示中,NetApp Ransomware Resilience 都會識別出您可以封鎖的使用者。

勒索軟體彈性透過分析ONTAP中 FPolicy 產生的使用者活動事件來偵測可疑的使用者活動。要收集用戶活動數據,您需要部署一個或多個用戶活動代理程式。該代理程式是可連接到租用戶上的裝置的 Linux 伺服器或 VM。

|

目前 SAN 工作負載不支援使用者活動偵測。您可以在 Amazon FSxN for ONTAP、Cloud Volumes ONTAP 和 ONTAP 中使用 NAS 工作負載的使用者活動偵測。 |

使用者活動鑑識

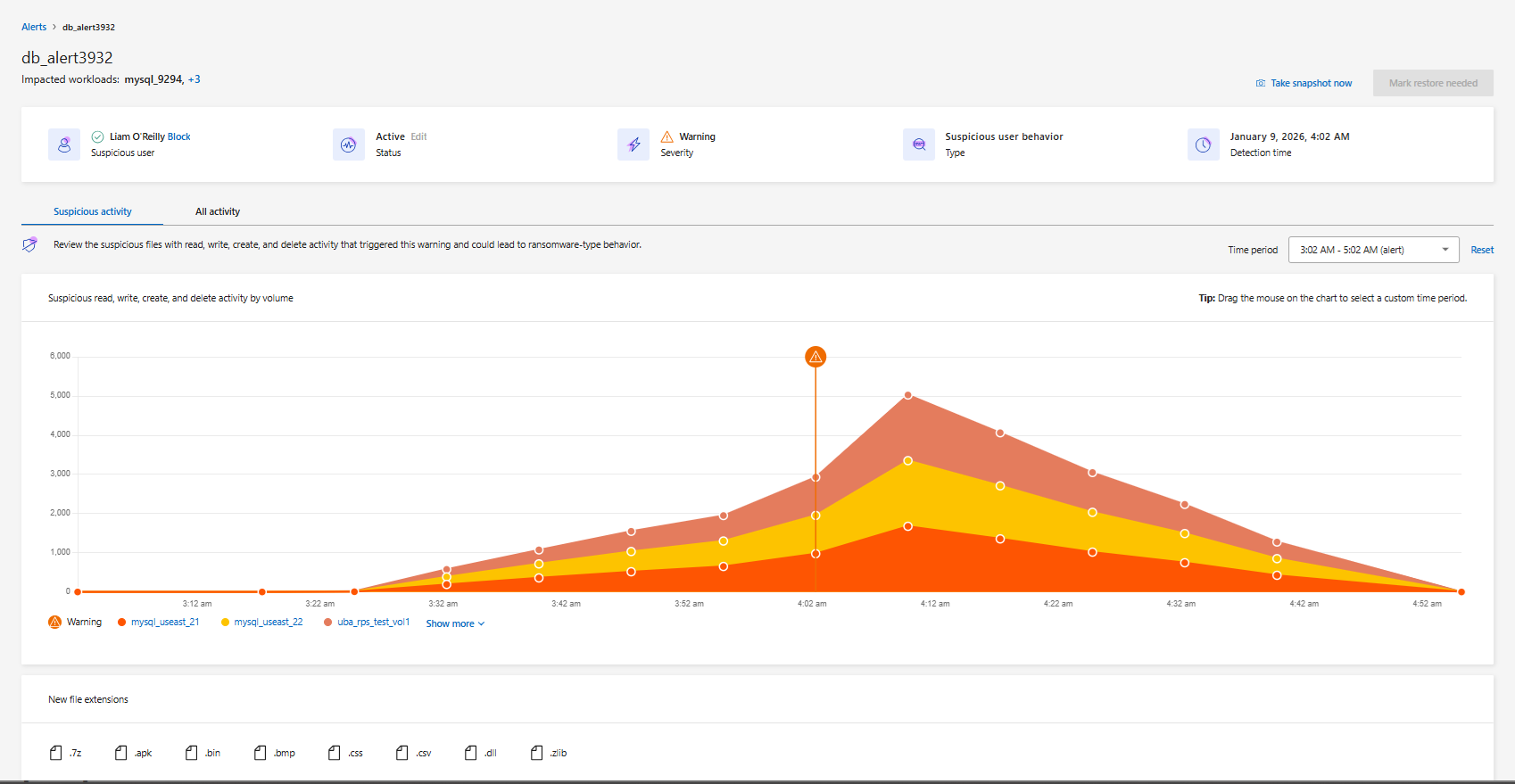

Ransomware Resilience 提供使用者行為取證:透過清單和圖表顯示可疑活動發生的時間以及通知發送的時間。這些圖表詳細記錄了一段時間內檔案、目錄、磁碟區和工作負載上可疑活動的頻率,幫助您繪製事件圖。您也可以觀察新檔案副檔名的出現。

。

。

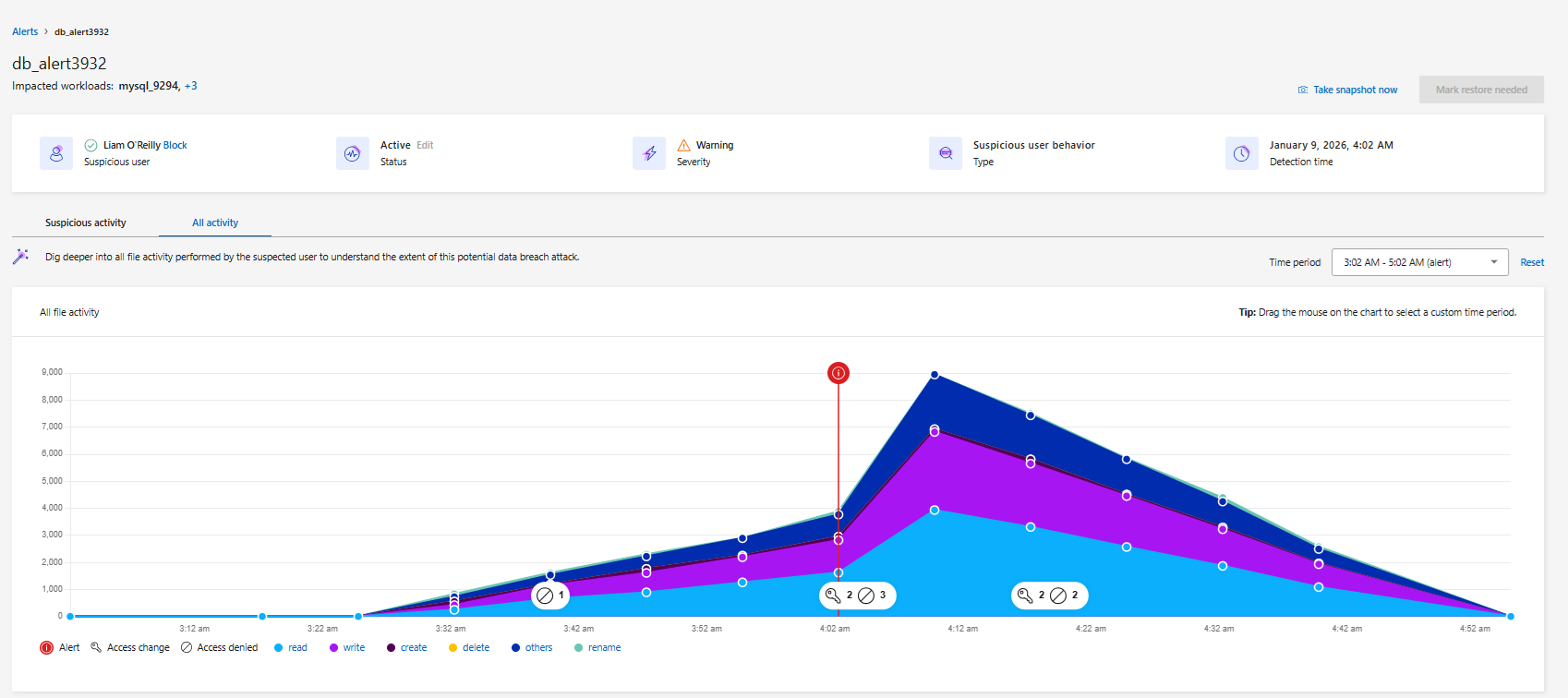

您可以將可疑活動與所有活動視圖進行比較。在所有活動視圖中,除了存取權限變更和存取被拒絕事件外,您還可以查看讀取、寫入、重新命名、移動、建立和刪除事件。

。

。

元件

Ransomware Resilience 使用者行為偵測包含三個關鍵組成部分。

-

使用者活動代理程式是資料收集器的可執行環境。您必須設定使用者活動代理程式。

-

資料收集器會將使用者活動事件與 Ransomware Resilience 共用。當您"啟用具有使用者行為偵測功能的勒索軟體防護策略"時,資料收集器會自動建立。

-

使用者目錄連接器能夠建立使用者名稱和使用者 ID 之間的映射關係,從而在應對可疑使用者行為時提供更清晰的線索。您必須配置使用者目錄連接器。

Ransomware Resilience 與 Data Infrastructure Insights

NetApp Ransomware Resilience 的使用者行為偵測功能與 Data Infrastructure Insights(DII)Workload Security 整合,並使用"Data Infrastructure Insights 端點"。您無需任何 DII 組態即可在 NetApp Ransomware Resilience 中啟用使用者行為偵測。若要啟用使用者行為偵測,"建立所需的代理程式和收集器,並啟用適當的勒索軟體防護策略"。

如果您已在使用 NetApp Data Infrastructure Insights(DII)Workload Security、建議您將相同的 Workload Security 代理程式用於 Ransomware Resilience。您無需為 Ransomware Resilience 單獨部署 Workload Security 代理程式、但使用相同的 Workload Security 代理程式需要 Ransomware Resilience Console 組織與 DII Storage Workload Security 租戶建立配對關係。請聯絡您的客戶代表以啟用此配對。