在 NetApp Ransomware Resilience 中設定環境以進行乾淨還原

建議變更

建議變更

NetApp Ransomware Resilience 提供乾淨還原,能在勒索軟體攻擊後引導進行復原。要執行乾淨還原,您必須先建立一個隔離復原環境(IRE),可以是在本地端或支援的雲端環境中。在 IRE 中,您會建立一個乾淨空間,讓 Ransomware Resilience 將工作負載隔離,以判斷哪些檔案是乾淨的,哪些則受到勒索軟體影響。

所需的控制台角色 要執行此任務,您需要組織管理員、資料夾或專案管理員或勒索軟體復原管理員角色。"了解NetApp Console的勒索軟體復原角色" 。

瞭解全新還原

執行乾淨還原時、NetApp Ransomware Resilience 會引導您完成多步驟程序、以最佳化還原作業。

-

設定:要執行乾淨還原,您必須先建立 IRE,然後選擇要還原的工作負載。Ransomware Resilience 會建立一個乾淨的環境,所有針對該工作負載的操作都會在該環境中執行。

-

分析:在無塵室中,NetApp Ransomware Resilience 會分析所有快照,以檢查是否有加密。乾淨還原會決定還原對應,以判斷最佳還原計畫。

一旦發現某個還原點不包含受影響的檔案,則跳過所有更早的還原點。例如,如果勒索軟體攻擊事件發生在 10 月 10 日,並且在 10 月 7 日上午 10:21 發現了一個不包含受影響檔案的還原點,則跳過 10 月 7 日上午 10:21 之前的所有還原點。

分析步驟也會顯示已審查的檔案數量,指出哪些檔案受到影響,哪些檔案未受到影響。

-

方案:選擇所提供的還原選項:

-

最新未受影響的還原點:攻擊發生前最新未加密快照中最快的還原點

-

資料遺失最小:來自不同快照的每個未加密檔案的最新版本

在規劃步驟中,您還可以檢視檔案歷史記錄,以了解勒索軟體事件何時影響了檔案,以及還原點與該事件在時間上的關係。

-

-

清理:Ransomware Resilience 會從復原點移除惡意軟體。如果某些檔案無法清理,則會將其從復原中排除,並隔離到單獨的位置。

-

RESTORE:Ransomware Resilience 會將乾淨的資料還原到來源環境中。

-

END:Ransomware Resilience 提供了該過程的詳細摘要,並關閉了潔淨室,釋放了設置期間配置的資源,從而消除了未來的計量成本。

支援的組態

-

每個 Ransomware Resilience 帳戶只能建立一個 IRE。每個 IRE 最多可以包含三個 clean room。

-

目前僅支援對 NAS 檔案共用 (NFS/CIFS) 進行乾淨復原。

-

您必須將乾淨還原還原至來源環境。

-

您可以在雲端或內部部署環境中建立 IRE。目前支援下列組態:

來源 目的地(IRE) 支援的目的地區域 本機部署(僅限 AFF 或 FAS 系統)*

內部部署(VMware vCenter)

不適用

本機部署(僅限 AFF 或 FAS 系統)*

雲端:AWS

-

US East 1

-

EU Central 1

雲端:Cloud Volumes ONTAP 與 AWS*

雲端:AWS

-

US East 1

-

EU Central 1

雲端:Amazon FSxN for ONTAP

雲端:AWS

-

US East 1

-

EU Central 1

* 您必須執行 ONTAP 9.11.1 或更高版本。

-

|

在雲端環境中執行全新還原可能會產生雲端供應商的額外運算費用。如需詳細資訊,請參閱 "成本與授權"。 |

考量事項

-

您只能針對基於加密的勒索軟體攻擊執行乾淨還原。

-

如果隔離的復原環境沒有足夠的容量來執行新的操作,則會將其排入佇列,直到有可用容量為止。

-

您可以在 Ransomware Resilience Recovery 儀表板中隨時監控正在進行且已排隊的清理還原作業的狀態。

-

-

執行乾淨復原時,原始磁碟區將被卸載,這可能會中斷 I/O 存取。

內部部署環境的其他考量事項

如果您部署的是內部部署 IRE,當為了進行復原分析而在乾淨還原過程中複製 Windows VM 時,複製的 VM 將保留與來源相同的組態。這可能會導致衝突:

-

使用相同的安全性識別碼(SID)會導致驗證和安全性衝突。

-

使用相同的電腦名稱 (CN) 會導致網路衝突。

-

使用相同的機器身分會導致授權和啟動問題。

為避免這些衝突,Ransomware Resilience 會對複製虛擬機器執行 sysprep,重設 SID、CN 和機器識別碼。重設這些值可確保複製虛擬機器作為獨立實例運行,不會幹擾來源虛擬機器。

次要來源

建立 IRE 時,您可以選擇新增次要來源。

如果主要來源無法使用,且您已設定次要來源,則全新還原作業將還原至次要來源。

根據預設,全新還原程序會分析來源環境中的快照。如果來源環境無法使用,或來源上沒有未加密的快照,則全新還原會分析次要系統上的快照(如果您已設定次要系統)。

成本與授權

全新還原是 Ransomware Resilience 的一部分。執行全新還原或建立 IRE 不需要額外的授權。

啟用全新還原功能可能會產生第三方雲端供應商的費用。根據您使用該服務的方式,只要全新還原環境存在,這些費用就可能持續產生。

第三方費用可能包括運算執行個體的建立和部署,以及用於清理和復原的額外正式作業儲存容量。請考慮下列範例:

-

當 IRE 部署在 AWS 中並啟動乾淨還原時,會在 IRE 內的無塵室中部署兩個 t3.medium AWS EC2 執行個體,用於清除加密和惡意軟體。

-

在 Cloud Volumes ONTAP 中,乾淨還原會為中繼資料磁碟區和快照複本建立乾淨室儲存 VM 以供分析。

先決條件

請確保您已完成所選全新還原部署類型的所有先決條件。選擇您所選 IRE 組態對應的選項卡。

|

建立 IRE 時,必須在建立 IRE 的系統選擇步驟中新增要用於分析的每個系統 (主系統或輔助系統)。 |

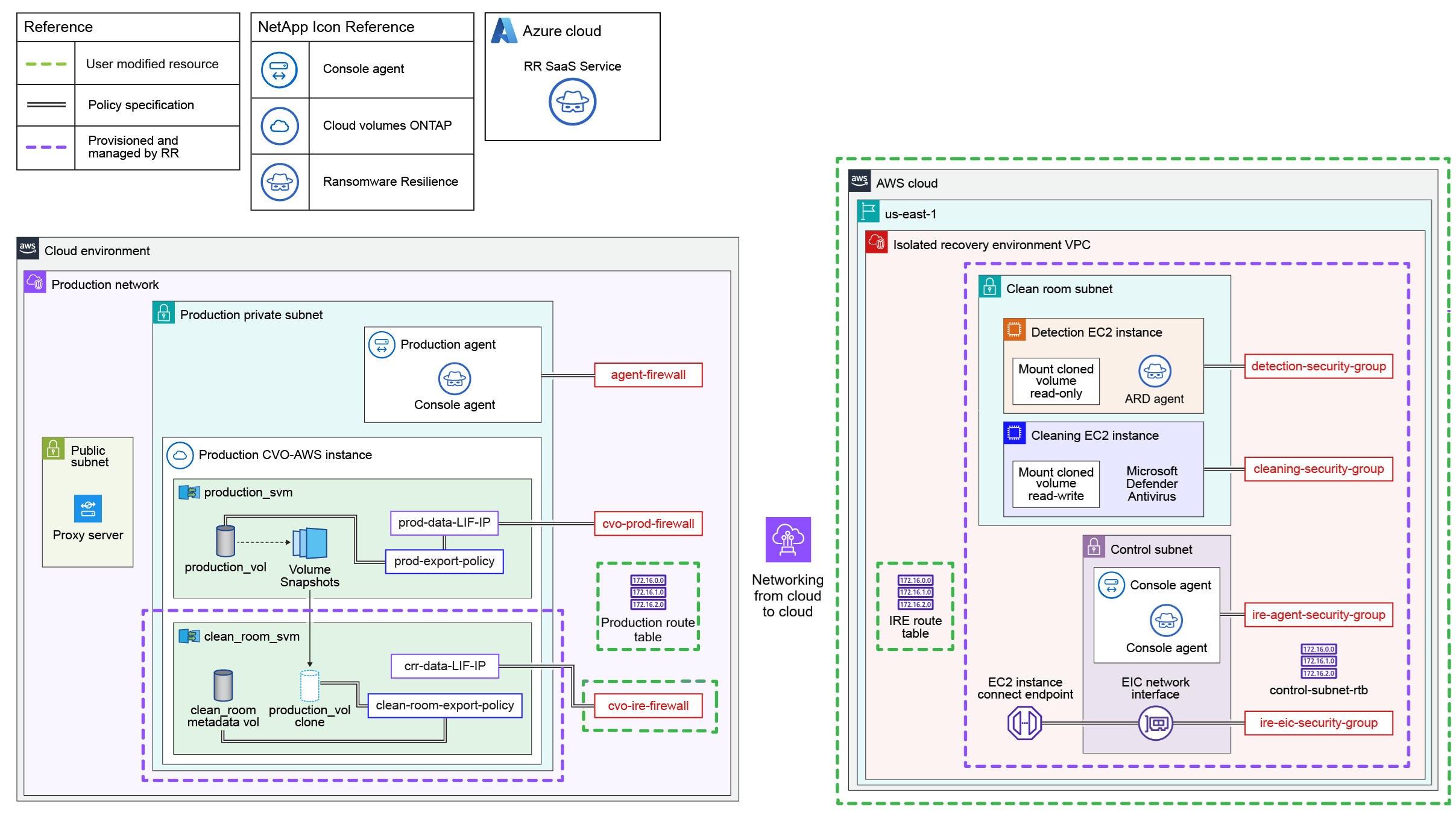

此圖說明雲端對雲端全新還原組態的範例。在建立 IRE 之前,請先檢閱此圖以及您需要設定的資源。

-

為潔淨室 SVM 資料 LIF 配置 IP 位址。記下該 IP 位址:IRE 組態程序中需要用到此 IP 位址。

-

對於使用雲端到雲端乾淨還原的 AWS Cloud Volumes ONTAP,請確保已將 IP 位址指派給彈性網路介面。

-

-

允許從 SVM 資料 LIF IP 路由到 IRE。

|

如果您正在為 ONTAP 配置來源為 Amazon FSxN 的 IRE,請跳過此無塵室 SVM 資料 LIF IP 要求。 |

-

生產路由表必須允許來自 IRE 子網路到乾淨還原資料 LIF IP 的流量。您必須將此路由新增至生產路由表。

協定 目的地連接埠 來源 目的 TCP 與 UDP

2049

IRE VPC CIDR 範圍

從 IRE 存取 NFSv4

TCP 與 UDP

111

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

635

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4045

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4046

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4049

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

-

您應該建立一個單獨的防火牆來管理 crr-data-LIF-IP 的入站流量。此防火牆應允許來自 IRE VPC CIDR 範圍的 NFSv3 和 NFSv4 掛載。

-

IRE 路由表應該是 IRE VPC 中的主路由表。

-

IRE 路由表應允許路由到乾淨復原資料 LIF IP 位址。

-

IRE 路由表也應允許通往公用網際網路的路由,以便 IRE 代理程式運作。

-

對於 IRE,請在生產環境的 IP 位址範圍內佈建 VPC。IP 位址不應與任何現有的 IP 位址衝突。

-

VPC 至少應有 64 個 IP 位址(/26 網路遮罩)。

-

VPC 必須允許公用網際網路存取。否則、Console 代理程式將無法運作。

-

-

Ransomware Resilience 需要具備正確 IAM 權限的 AWS 存取金鑰和密碼金鑰,才能在 AWS 環境中執行全新還原。"在 AWS 中建立 IAM 原則"具備下列權限,然後將原則附加至新建立的使用者。建立使用者之後,請產生 IAM 認證資料並提供給全新還原。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

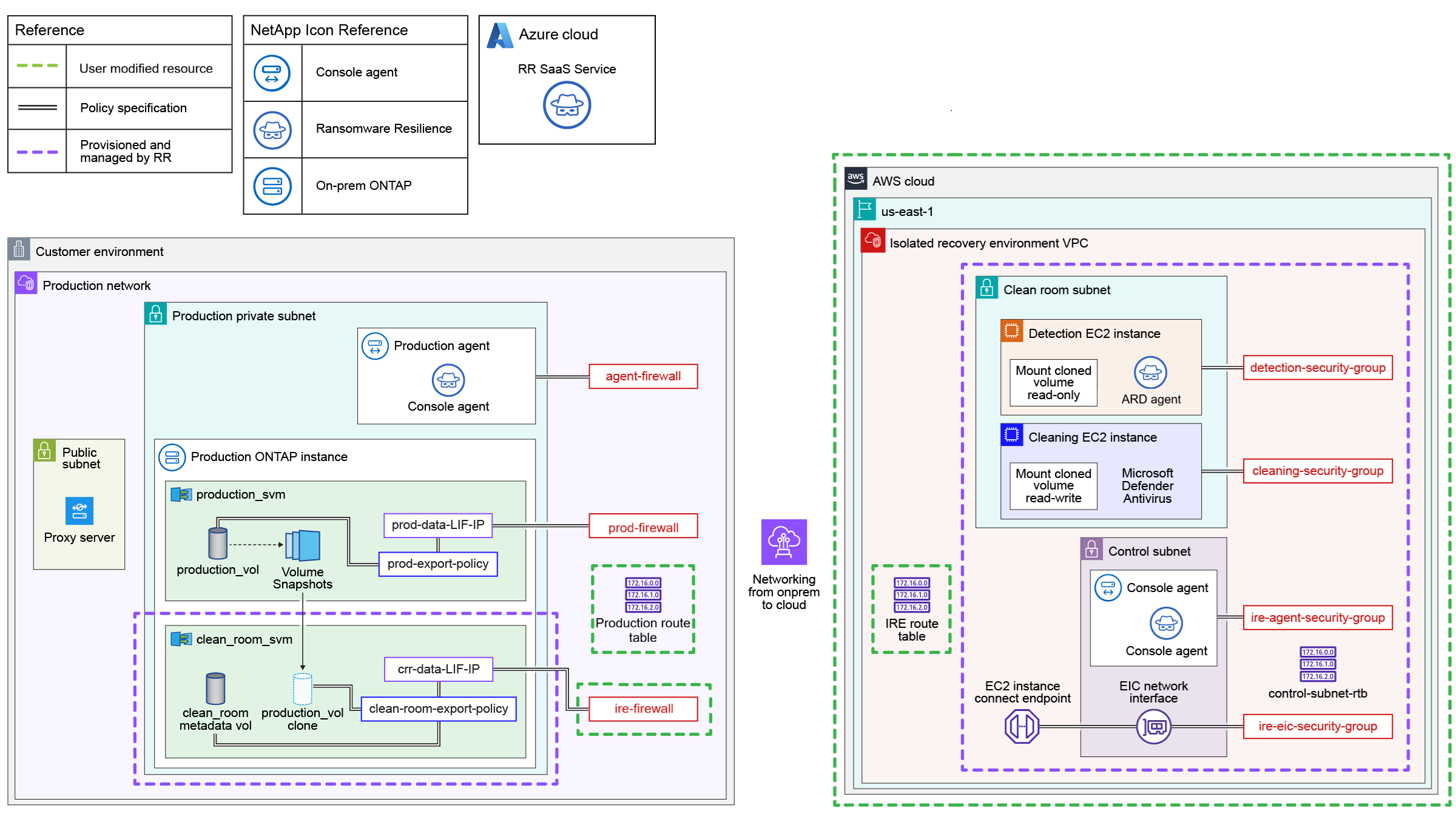

}此圖展示了從內部部署到雲端的全新還原組態範例。在建立 IRE 之前,請先檢閱此圖以及您需要設定的資源。

-

為潔淨室 SVM 資料 LIF 配置 IP 位址。記下該 IP 位址:IRE 組態程序中需要用到此 IP 位址。

-

對於使用雲端到雲端乾淨還原的 AWS Cloud Volumes ONTAP,請確保已將 IP 位址指派給彈性網路介面。

-

-

允許從 SVM 資料 LIF IP 路由到 IRE。

|

如果您正在為 ONTAP 配置來源為 Amazon FSxN 的 IRE,請跳過此無塵室 SVM 資料 LIF IP 要求。 |

-

生產路由表必須允許來自 IRE 子網路到乾淨還原資料 LIF IP 的流量。您必須將此路由新增至生產路由表。

協定 目的地連接埠 來源 目的 TCP 與 UDP

2049

IRE VPC CIDR 範圍

從 IRE 存取 NFSv4

TCP 與 UDP

111

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

635

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4045

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4046

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

TCP 與 UDP

4049

IRE VPC CIDR 範圍

從 IRE 存取 NFSv3

-

您應該建立一個單獨的防火牆來管理 crr-data-LIF-IP 的入站流量。此防火牆應允許來自 IRE VPC CIDR 範圍的 NFSv3 和 NFSv4 掛載。

-

IRE 路由表應該是 IRE VPC 中的主路由表。

-

IRE 路由表應允許路由到乾淨復原資料 LIF IP 位址。

-

IRE 路由表也應允許通往公用網際網路的路由,以便 IRE 代理程式運作。

-

對於 IRE,請在生產環境的 IP 位址範圍內佈建 VPC。IP 位址不應與任何現有的 IP 位址衝突。

-

VPC 至少應有 64 個 IP 位址(/26 網路遮罩)。

-

VPC 必須允許公用網際網路存取。否則、Console 代理程式將無法運作。

-

-

Ransomware Resilience 需要具備正確 IAM 權限的 AWS 存取金鑰和密碼金鑰,才能在 AWS 環境中執行全新還原。"在 AWS 中建立 IAM 原則"具備下列權限,然後將原則附加至新建立的使用者。建立使用者之後,請產生 IAM 認證資料並提供給全新還原。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "EC2Isolated recovery environmentFullAccess",

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "EC2CreateAccess",

"Effect": "Allow",

"Action": [

"ec2:*"

],

"Resource": "*"

},

{

"Sid": "EC2ReadPermissions",

"Effect": "Allow",

"Action": [

"ec2:Describe*"

],

"Resource": "*"

},

{

"Sid": "IAMFullAccess",

"Effect": "Allow",

"Action": "iam:*",

"Resource": "*",

"Condition": {

"StringLike": {

"aws:ResourceTag/rps::Isolated recovery environment-name": "*"

}

}

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketCreation",

"Effect": "Allow",

"Action": [

"s3:CreateBucket"

],

"Resource": "*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucketObjects",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket/*"

},

{

"Sid": "S3FullAccessToIsolated recovery environmentStateBucket",

"Effect": "Allow",

"Action": [

"s3:*"

],

"Resource": "arn:aws:s3:::*-netapp-Isolated recovery environment-state-bucket"

}

]

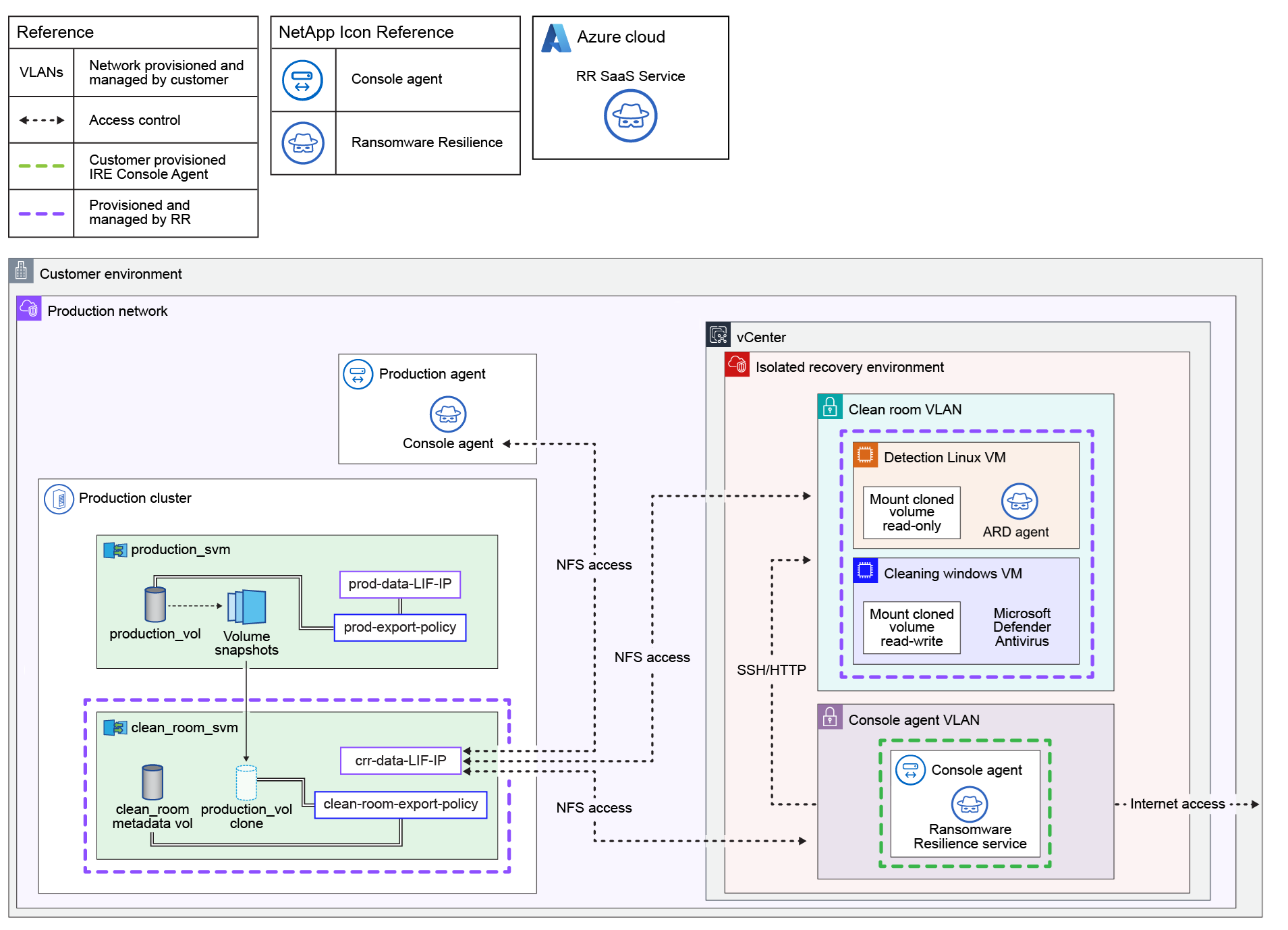

}此圖說明內部部署至內部部署全新還原組態的範例。在建立 IRE 之前,請先檢閱此圖以及您需要設定的資源。

-

在您選擇連接到 IRE 以還原工作負載的每個系統中,都會建立一個儲存虛擬機器(SVM)。您必須為每個用作無塵室 SVM 資料 LIF 的系統提供一個專用 IP 位址。

-

vCenter 必須是 7.0 或更高版本,並且至少有一個資料中心。

-

ESXi 主機必須是 ESXi 版本 7.0 或更新版本,且至少有一台主機具有足夠的 CPU 和記憶體資源可用於複製 VM。

-

提供的 vCenter 憑證必須具有探索資源和複製 VM 的權限。

-

在乾淨還原過程中,基礎 VM 會複製到選定的資料中心、放置在所選的 ESXi 運算上、對應至指定的資料存放區、並連接至指定的網路。複製 VM 時,會設定為具有 2 個 vCPU 和 4 GB RAM(適用於 Linux 或 Windows VM)以及與基礎 VM 相同的磁碟空間量。每個乾淨還原工作階段都會使用指定 CIDR 範圍中的兩個 IP 位址。

-

您必須提供足夠的 IP 位址範圍,以容納多個並行的無塵室工作階段。恢復完成後,IP 位址會被釋放。

-

資料存放區應有足夠的可用容量來容納複製的 VM。

-

IP 位址範圍必須以 CIDR 格式指定(例如 100.100.0.0/24)

-

對於 Linux VM:

-

作業系統必須是 Ubuntu Linux 20.04 或更新版本。

-

內部部署系統必須開啟電源。

-

必須安裝並執行 VMware Tools。

-

必須啟用 SSH。

-

您必須安裝 nfs-common。

-

必須安裝並執行 Docker 版本 20.x 或更新版本。

-

您必須至少有 40 GB 的可用空間。

-

-

對於 Windows VM :

-

Windows 虛擬機器應有 20 GB 的可用空間。

-

作業系統應為 Windows Server 2022 或 2025。

-

應安裝並執行 VMware Tools。

-

必須啟用 WinRM。

-

應設定 IP。

-

請確保您擁有允許複製基礎 VM 的適當授權。

-

VM 必須已開啟電源。

-

-

設定 VLAN 資源,使其擁有以下存取權限:

資源 使用權 全新 SVM VLAN

NFS 存取:* 正式作業 Console 代理程式 * Console 代理程式 VLAN * 無塵室 VLAN

Console 代理 VLAN

-

透過 NFS 存取潔淨室 SVM VLAN

-

透過 HTTP/SSH 存取無塵室 VLAN

潔淨室 VLAN

潔淨室 SVM VLAN 的 NFS 存取

-

-

為 IRE 部署專用的 NetApp Console 代理程式。Console 代理程式必須部署在目的地 vCenter 中,並可存取無塵室 VLAN。如需部署程序的詳細資訊,請參閱 "在本機部署 Console 代理程式"。

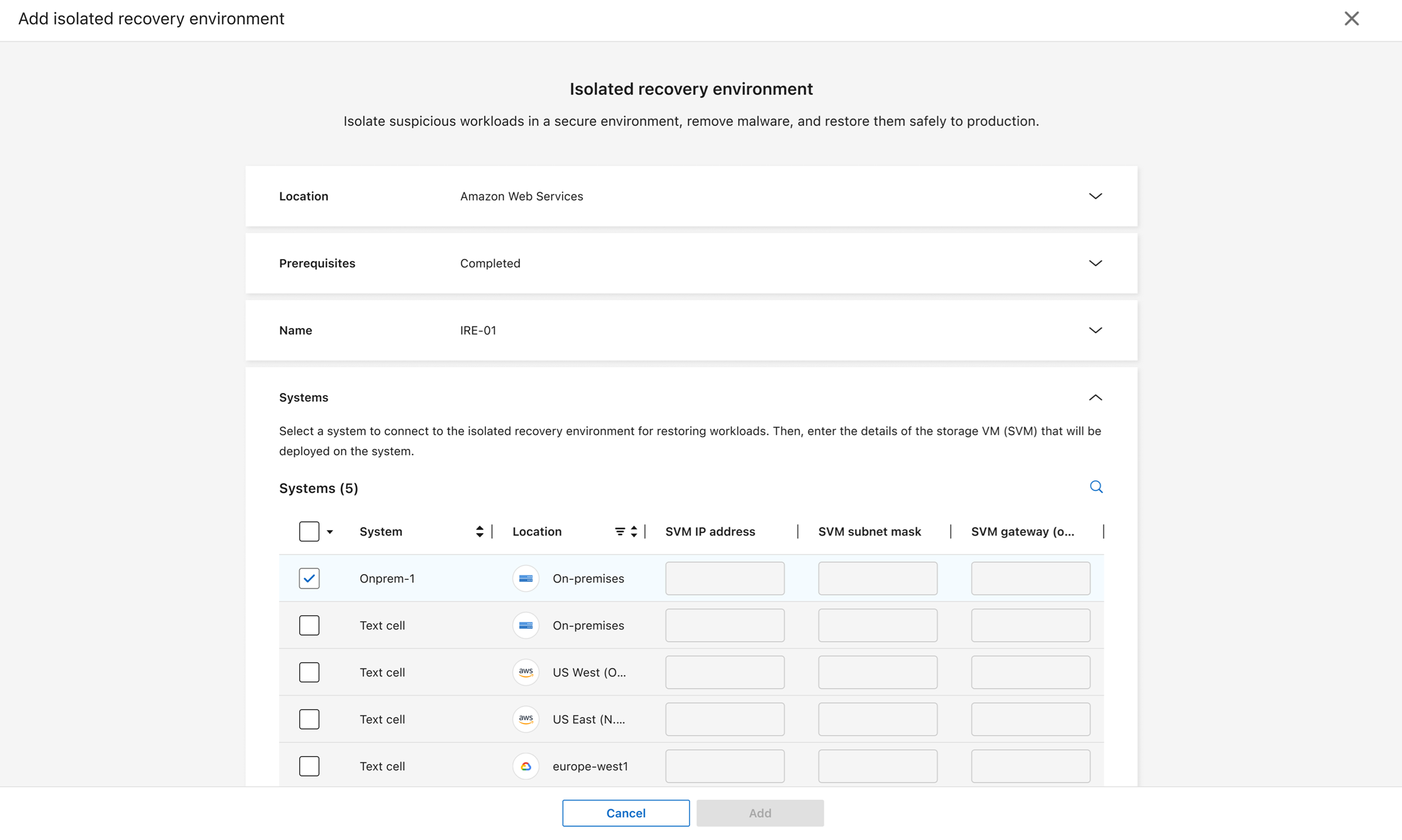

建立隔離的復原環境

在執行乾淨還原之前,您必須建立隔離的復原室。

建立隔離復原室的流程會因環境是在雲端還是在內部部署而有所不同。請務必遵循正確位置的說明。

-

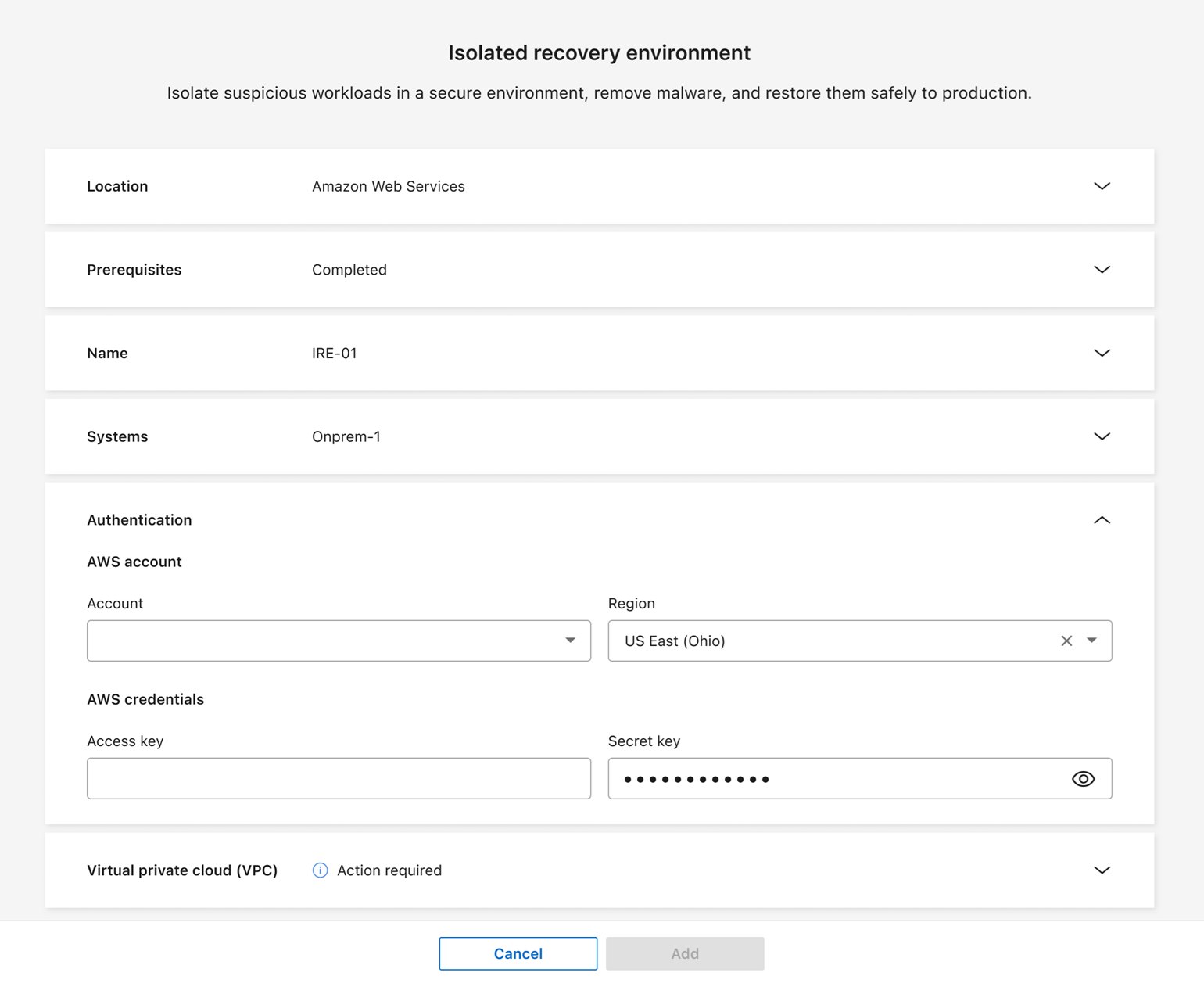

在勒索軟體恢復功能中,選擇設定。

-

在 Clean restore 卡中,選取 Add 以建立隔離的復原環境。

-

在 Type (類型)部分中,選擇 Cleaning only (僅清潔)。

-

展開 Name 部分。輸入環境的 Name。

-

對於雲端型 IRE,請選擇 Amazon Web Services。

-

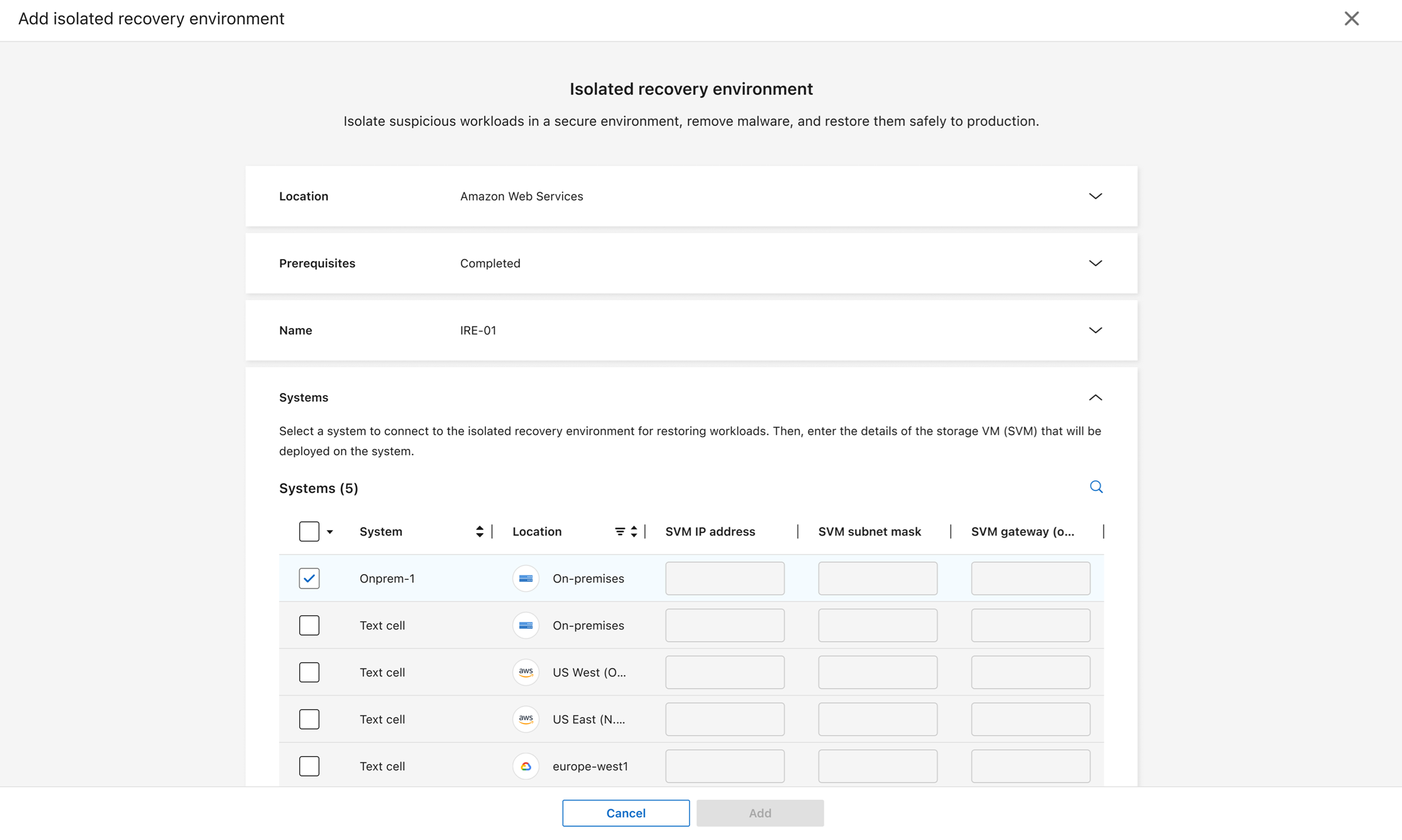

展開 Systems 區段。選擇您要連線至 IRE 的系統。對於您選取的每個系統,您必須提供儲存 VM 的 IP 位址、子網路遮罩和閘道。

對於部署到 Amazon FSxN for ONTAP 的 IRE,您無需提供此資訊。

-

展開 Authentication 部分。

-

輸入雲端 Account ID,然後從下拉式選單中選擇該帳號所在的 Region。您只能在受支援的區域中部署 IRE。

-

輸入帳戶的 Access key 和 Secret key。

-

-

展開 Virtual private cloud (VPC) 區段。輸入要部署 IRE 的 VPC ID。

-

選擇 Add 以建立 IRE。

Ransomware Resilience 會在您選擇「新增」後測試連線,這可能需要幾分鐘。當 IRE 的狀態顯示為「已部署」時,表示 IRE 已成功部署。

-

在勒索軟體恢復功能中,選擇設定。

-

在 Clean restores 卡片中,如果這是您的第一個環境,請選擇 Add;如果您已經建立了一個環境,請選擇 Manage。

-

在 Type (類型)部分中,選擇 Cleaning only (僅清潔)。

-

展開 Name 區段。為 IRE 指定 Name。

-

對於位置,請選擇 On-premises。

-

展開 Systems 區段。選擇您要連線至 IRE 的系統。為每個在 IRE 中需要恢復工作負載的系統指派儲存 VM IP、子網路遮罩和閘道。

您選擇的每個系統都必須指派一個 IP 位址。您可以選擇主系統或輔助系統。如果主系統沒有未加密的快照或主系統不可用,則可以使用輔助系統進行分析和恢復。

-

展開 Console agent 部分。從下拉式選單中選擇已部署在 IRE 中的 Console agent。

-

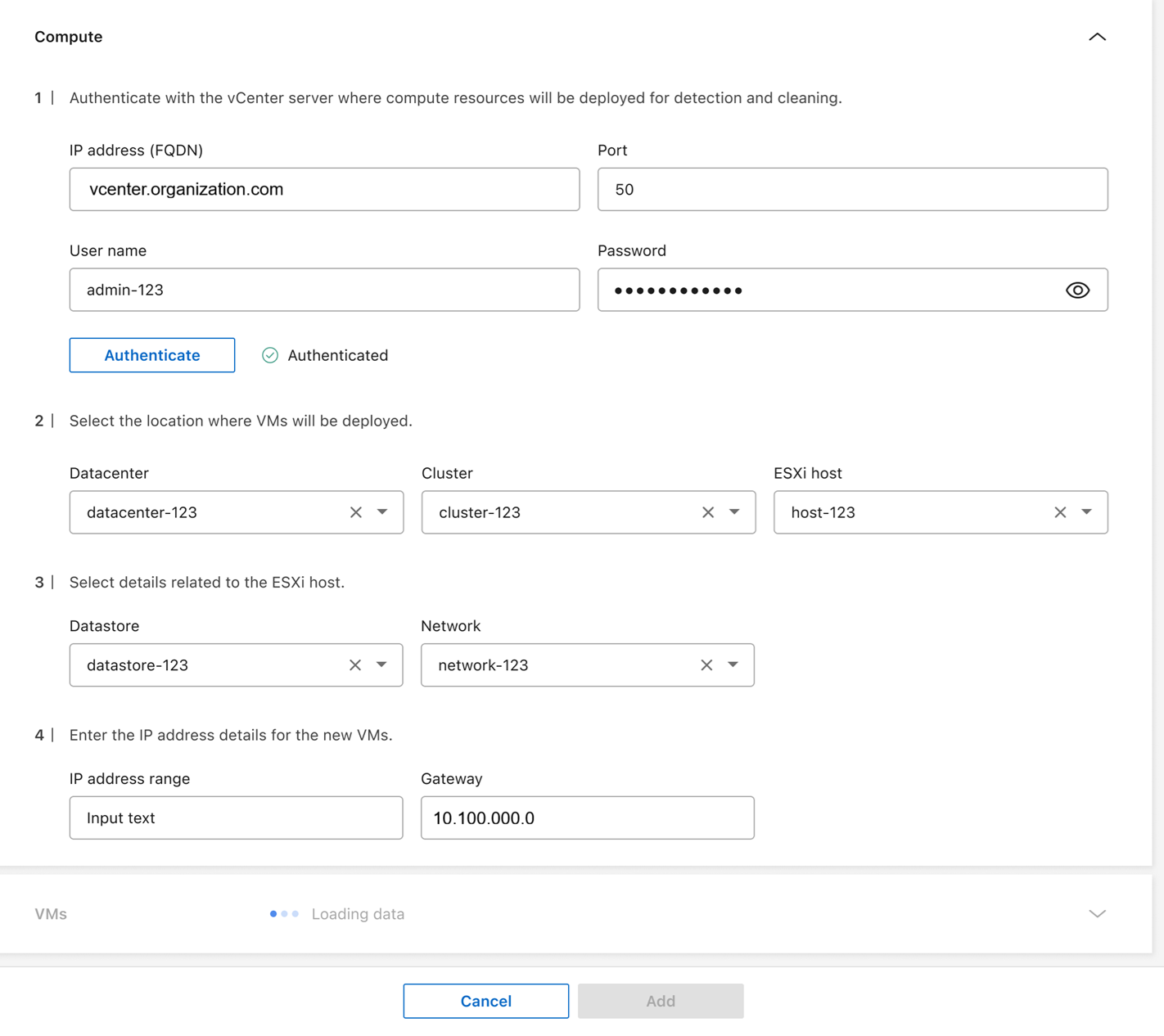

展開 Compute 部分。

-

請提供 vCenter 伺服器驗證憑證:IP 位址 或完全限定網域名稱(FQDN)、連接埠、使用者名稱 和 密碼。

-

選擇 Authenticate 以確認憑證。請等待 UI 確認您的憑證後再繼續。

-

選擇要部署 VM 的 Datacenter 和 Cluster。

-

選擇 ESXi 主機的 Datastore 和 Network。

-

請以 CIDR 格式輸入 VM 的 IP 位址範圍(例如 10.0.0.1/24)、子網路遮罩*和*閘道。

-

-

展開 VMs 區段,此區段會根據您在 Compute 區段中的輸入內容自動填入。

-

對於 Ransomware Resilience 用於掃描勒索軟體的 Linux VM,請從下拉式選單中選取 VM,然後輸入 VM 的*使用者名稱*和*密碼*。

-

對於用於掃描的 Windows VM,請從下拉式選單中選擇該 VM,然後輸入該 VM 的 User name 和 Password。

-

-

選擇 Add 以建立 IRE。選擇 Add 後,Ransomware Resilience 會測試連線;此過程可能需要幾分鐘。當 IRE 的狀態顯示為「deployed」時,表示已成功部署。

您可以追蹤進度。在「設定」標籤中,選擇 隔離復原環境。「隔離復原環境」頁面會顯示 IRE 及其狀態。選擇 檢視工作 以查看與該環境相關的所有工作的詳細資訊。

建立 IRE 後,您可以修改其中的系統。在設定標籤中,選取 Isolated recovery environments。找到您要編輯的 IRE,選取動作功能表 …,然後選取 Edit。繼續修改系統。完成後選取 Save。

|

如果需要更改 IRE 的任何詳細信息,請從 Ransomware Resilience 側邊欄中選擇 Settings,然後在 Clean restore 卡片中選擇 Manage。選擇 IRE 的操作選單,然後選擇 Edit 以變更配置。 |

刪除隔離的復原環境

您無法刪除具有作用中還原作業的 IRE;您可以取消還原作業或等待還原完成,然後再刪除 IRE。

|

如果刪除 IRE,也會刪除無塵室 SVM 和中繼資料磁碟區。這些資產刪除後,您將無法再產生乾淨還原的報告。 |

-

前往 Settings。

-

在 Clean restore 卡中,選擇 Manage 。

-

識別您要刪除的無塵室。選擇 IRE 的操作選單(

…,然後選擇刪除。 -

在對話方塊中,選取 Delete 以確認操作。