Keystone Datenfluss

Änderungen vorschlagen

Änderungen vorschlagen

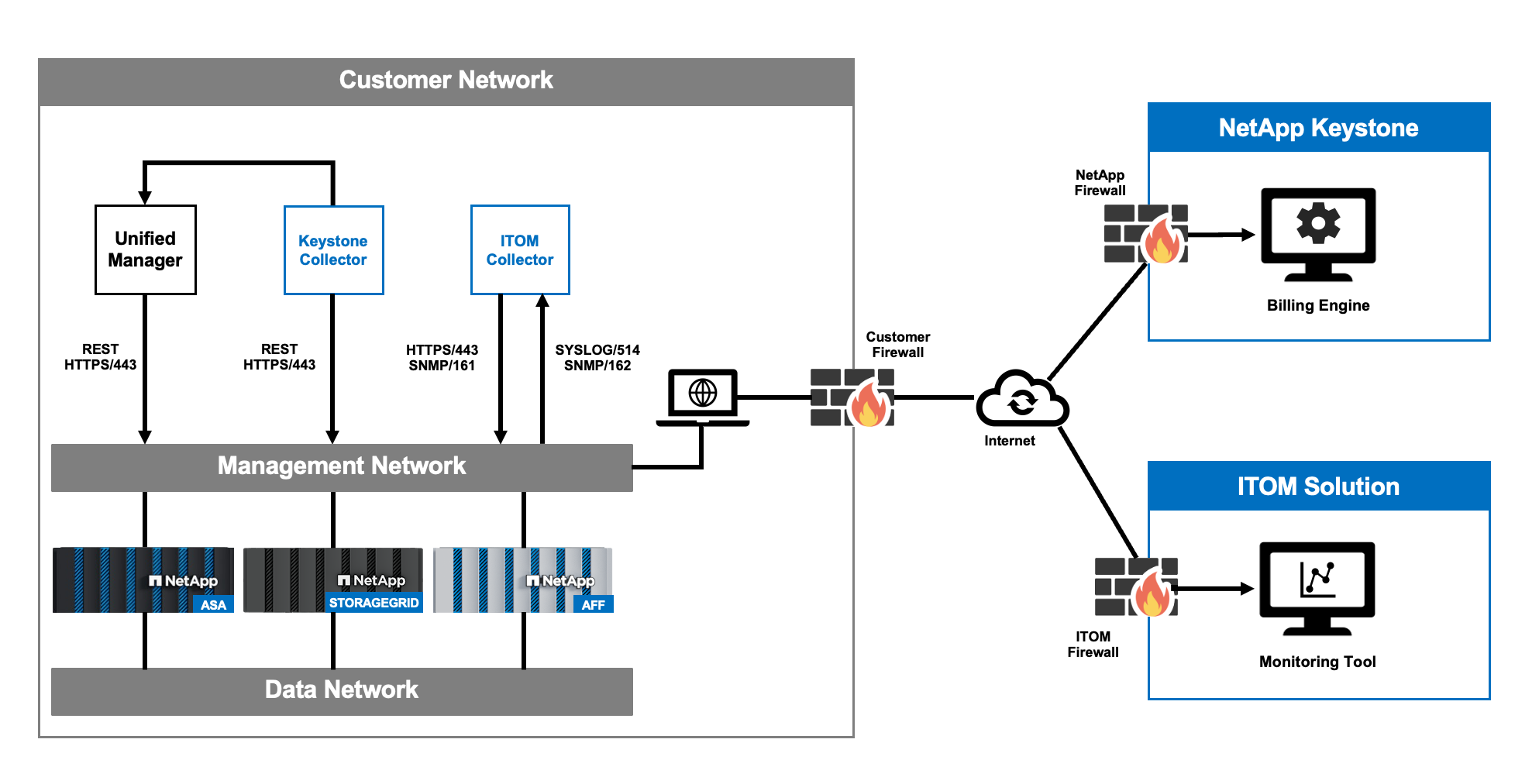

Die Daten in Keystone STaaS Systemen fließen über Keystone Collector und die ITOM Monitoring-Lösung, das zugehörige Monitoring-System.

Keystone Collector-Datenfluss

Keystone Collector initiiert REST-API-Aufrufe an die Storage Controller und erhält regelmäßig Nutzungsdetails der Controller, wie in diesem Flussdiagramm dargestellt:

-

NetApp Keystone Collector stellt eine Verbindung zur Keystone-Cloud her.

-

Die vom Kunden betriebene Firewall erlaubt die Verbindung.

-

Keystone Collector stellt eine REST-API-Verbindung direkt zur Verwaltungsverbindung des Speichercontrollers her oder tunnelt durch Active IQ Unified Manager, um Nutzungs- und Leistungsdaten zu erfassen.

-

Diese Daten werden sicher über HTTPS an die Keystone-Cloud-Komponenten gesendet.

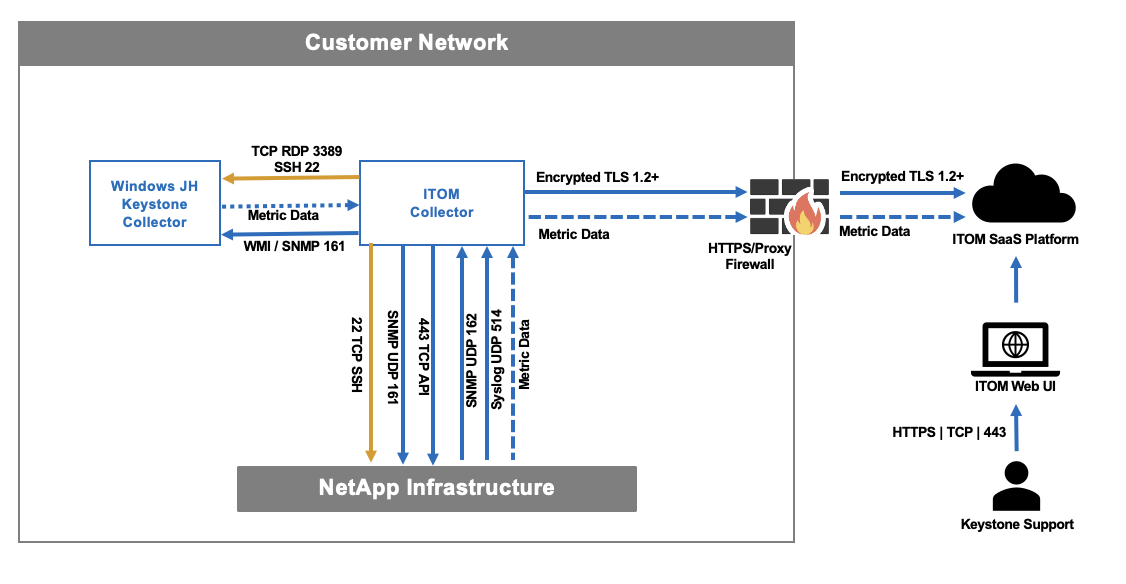

Monitoring des Datenflusses

Das kontinuierliche Monitoring des Zustands der Storage-Infrastruktur ist eines der wichtigsten Funktionen von Keystone Service. Für Monitoring und Berichterstellung verwendet Keystone die ITOM Monitoring-Lösung. Das folgende Bild beschreibt, wie der Fernzugriff auf den Kundenstandort durch die ITOM-Überwachungslösung gesichert wird. Kunden können die Remote-Sitzungsfunktion aktivieren, damit das Keystone Support-Team eine Verbindung zu überwachten Geräten herstellen kann, um Fehler zu beheben.

-

Das Gateway der ITOM-Überwachungslösung initiiert eine TLS-Sitzung zum Cloud-Portal.

-

Die vom Kunden betriebene Firewall erlaubt die Verbindung.

-

Der ITOM Monitoring Solution Server in der Cloud nimmt die Verbindung an.

-

Zwischen dem Cloud-Portal und dem lokalen Gateway wird eine TLS-Sitzung aufgebaut.

-

Die NetApp-Controller senden Warnmeldungen über das SNMP-/Syslog-Protokoll oder reagieren auf API-Anfragen an das lokale Gateway.

-

Das lokale Gateway sendet diese Warnungen über die zuvor eingerichtete TLS-Sitzung an sein Cloud-Portal.

Compliance-Standards

Die Keystone ITOM Monitoring-Lösung entspricht der EU-Datenschutz-Grundverordnung (DSGVO) und dem California Consumer Privacy Act (CCPA). Er enthält auch eine "Ergänzung zur Datensicherung (Data Protection Addendum, DPA)"Dokumentation dieser Verpflichtungen. Die ITOM-Überwachungslösung erhebt oder speichert keine personenbezogenen Daten.