Trennung von Daten- und Verwaltungsverkehr bei ONTAP Select

Änderungen vorschlagen

Änderungen vorschlagen

Isolieren Sie Datenverkehr und Verwaltungsverkehr in separaten Layer-2-Netzwerken.

Der externe Netzwerkverkehr von ONTAP Select umfasst Datenverkehr (CIFS, NFS und iSCSI), Management- und Replikationsverkehr (SnapMirror). Innerhalb eines ONTAP Clusters verwendet jede Art von Datenverkehr eine separate logische Schnittstelle, die auf einem virtuellen Netzwerkport gehostet werden muss. In der Multinode-Konfiguration von ONTAP Select werden diese als Ports e0a und e0b/e0g bezeichnet. In der Single-Node-Konfiguration werden diese als e0a und e0b/e0c bezeichnet, während die übrigen Ports für interne Clusterdienste reserviert sind.

NetApp empfiehlt, Datenverkehr und Management-Verkehr in separaten Layer-2-Netzwerken zu isolieren. In der ONTAP Select Umgebung geschieht dies mithilfe von VLAN-Tags. Dies lässt sich erreichen, indem dem Netzwerkadapter 1 (Port e0a) eine VLAN-getaggte Portgruppe für den Management-Verkehr zugewiesen wird. Anschließend können Sie den Ports e0b und e0c (Single-Node-Cluster) sowie e0b und e0g (Multi-Node-Cluster) separate Portgruppen für den Datenverkehr zuweisen.

Wenn die zuvor in diesem Dokument beschriebene VST-Lösung nicht ausreicht, müssen möglicherweise Daten- und Verwaltungs-LIFs auf demselben virtuellen Port zusammengelegt werden. Verwenden Sie dazu einen als VGT bezeichneten Prozess, bei dem die VLAN-Kennzeichnung von der VM durchgeführt wird.

|

Die Trennung von Daten- und Verwaltungsnetzwerken durch VGT ist bei Verwendung des Dienstprogramms ONTAP Deploy nicht verfügbar. Dieser Vorgang muss nach Abschluss der Clustereinrichtung durchgeführt werden. |

Bei der Verwendung von VGT und Zwei-Knoten-Clustern gibt es einen zusätzlichen Vorbehalt. In Zwei-Knoten-Clusterkonfigurationen wird die IP-Adresse des Knotenmanagements verwendet, um die Verbindung zum Mediator herzustellen, bevor ONTAP vollständig verfügbar ist. Daher wird nur EST- und VST-Tagging auf der Portgruppe unterstützt, die dem Knotenmanagement-LIF (Port e0a) zugeordnet ist. Wenn sowohl das Management als auch der Datenverkehr dieselbe Portgruppe verwenden, werden für den gesamten Zwei-Knoten-Cluster nur EST/VST unterstützt.

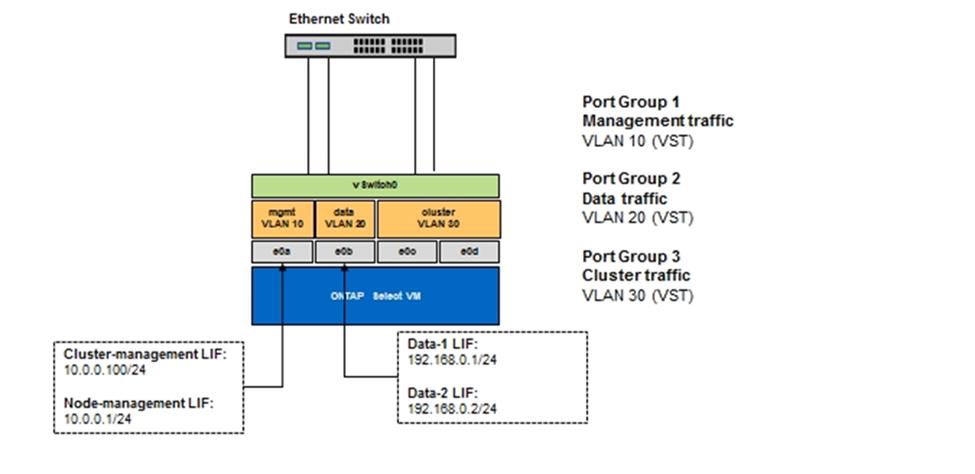

Beide Konfigurationsoptionen, VST und VGT, werden unterstützt. Die folgende Abbildung zeigt das erste Szenario, VST, bei dem der Datenverkehr auf vSwitch-Ebene über die zugewiesene Portgruppe getaggt wird. In dieser Konfiguration werden Cluster- und Knotenverwaltungs-LIFs dem ONTAP Port e0a zugewiesen und über die zugewiesene Portgruppe mit der VLAN-ID 10 getaggt. Daten-LIFs werden den Ports e0b und entweder e0c oder e0g zugewiesen und erhalten über eine zweite Portgruppe die VLAN-ID 20. Die Cluster-Ports verwenden eine dritte Portgruppe und befinden sich auf VLAN-ID 30.

Daten- und Verwaltungstrennung durch VST

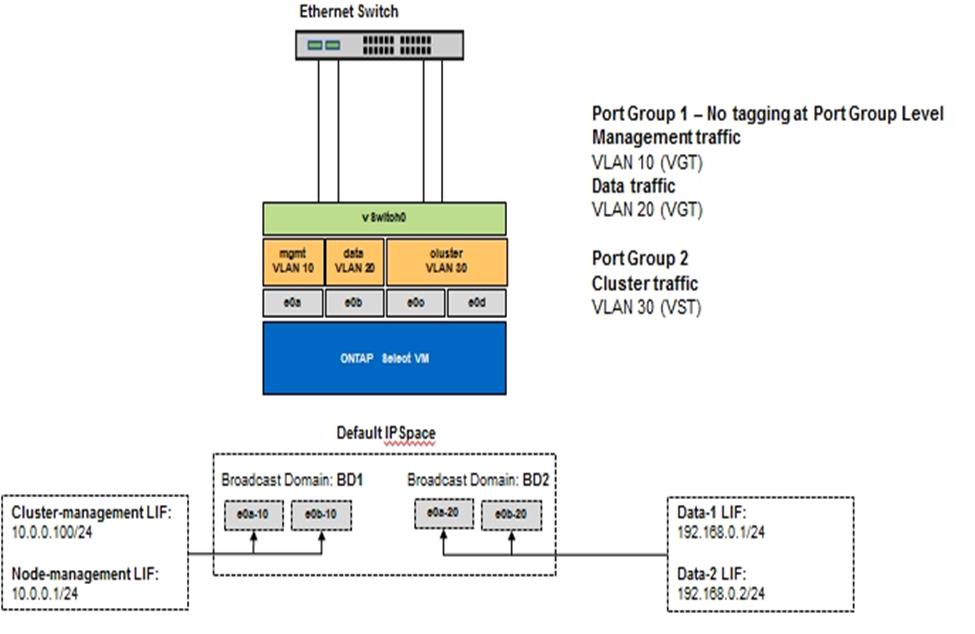

Die folgende Abbildung zeigt das zweite Szenario, VGT, in dem der Datenverkehr von der ONTAP VM mithilfe von VLAN-Ports markiert wird, die in separaten Broadcast-Domänen platziert sind. In diesem Beispiel werden die virtuellen Ports e0a-10/e0b-10/(e0c oder e0g)-10 und e0a-20/e0b-20 über den VM-Ports e0a und e0b platziert. Diese Konfiguration ermöglicht die Netzwerkmarkierung direkt in ONTAP und nicht auf vSwitch-Ebene. Verwaltungs- und Daten-LIFs werden auf diesen virtuellen Ports platziert, was eine weitere Layer-2-Unterteilung innerhalb eines einzelnen VM-Ports ermöglicht. Das Cluster-VLAN (VLAN-ID 30) ist weiterhin in der Portgruppe markiert.

Anmerkungen:

-

Diese Art der Konfiguration ist besonders bei der Verwendung mehrerer IP-Bereiche sinnvoll. Gruppieren Sie VLAN-Ports in separaten benutzerdefinierten IP-Bereichen, wenn Sie eine stärkere logische Isolierung und Mandantenfähigkeit wünschen.

-

Zur Unterstützung von VGT müssen die Netzwerkadapter des ESXi/ESX-Hosts mit den Trunk-Ports des physischen Switches verbunden sein. Die mit dem virtuellen Switch verbundenen Portgruppen müssen die VLAN-ID 4095 haben, um Trunking in der Portgruppe zu ermöglichen.

Daten- und Verwaltungstrennung durch VGT