Configura la detección de la actividad del usuario en NetApp Ransomware Resilience

Sugerir cambios

Sugerir cambios

La detección del comportamiento del usuario de NetApp Ransomware Resilience te ayuda a prevenir eventos de ransomware a nivel de usuario. Para habilitar la detección del comportamiento del usuario en Ransomware Resilience, debes instalar al menos un agente de actividad del usuario, que crea un entorno de recopilación de datos para monitorear el comportamiento del usuario en busca de patrones aberrantes que se parezcan a eventos de ransomware.

Un agente de actividad de usuario aloja un recopilador de datos y un conector de directorio de usuario, que ambos envían datos a una ubicación SaaS para análisis.

-

El recolector de datos recopila datos de actividad de usuario de ONTAP. El recolector de datos se crea automáticamente cuando creas una estrategia de protección con detección de comportamiento de usuario.

-

El conector de directorio de usuarios se conecta a tu directorio para asignar ID de usuario a nombres de usuario. Debes configurar el conector de directorio de usuarios.

El agente de actividad del usuario, el recopilador de datos y el conector del directorio de usuarios se pueden gestionar desde el panel de configuración de Ransomware Resilience.

|

Si ya estás usando NetApp Data Infrastructure Insights (DII) Workload Security, se recomienda que uses los mismos agentes de Workload Security para Ransomware Resilience. No necesitas implementar agentes de Workload Security independientes para Ransomware Resilience, pero usar los mismos agentes de Workload Security requiere una relación de emparejamiento entre la organización de la consola de Ransomware Resilience y el tenant de DII Storage Workload Security. Contacta a tu representante de cuenta para habilitar este emparejamiento. |

Si no usas DII, sigue las instrucciones de configuración aquí.

Antes de empezar

-

Asegúrate de cumplir los "requisitos del sistema operativo, servidor y red".

Función requerida de la consola Para activar la detección del comportamiento del usuario, necesitas el rol de Organization admin. Para las configuraciones posteriores de detección del comportamiento del usuario, necesitas el rol de Ransomware Resilience user behavior admin. "Obtenga información sobre las funciones de resiliencia ante ransomware para la NetApp Console".

Asegúrate de que cada función se aplique a nivel de la organización.

Crear un agente de actividad de usuario

Los agentes de actividad de usuario son entornos ejecutables para "recopiladores de datos"; los recopiladores de datos comparten eventos de actividad de usuario con Ransomware Resilience. Debes crear al menos un agente de actividad de usuario para habilitar la detección de actividad de usuario.

-

Si es la primera vez que crea un agente de actividad de usuario, vaya al Panel de control. En el mosaico Actividad del usuario, seleccione Activar.

Si está agregando un agente de actividad de usuario adicional, vaya a Configuración, ubique el mosaico Actividad de usuario y luego seleccione Administrar. En la pantalla Actividad del usuario, seleccione la pestaña Agentes de actividad del usuario y luego Agregar.

-

Seleccione un Proveedor de nube y luego una Región. Seleccione Siguiente.

-

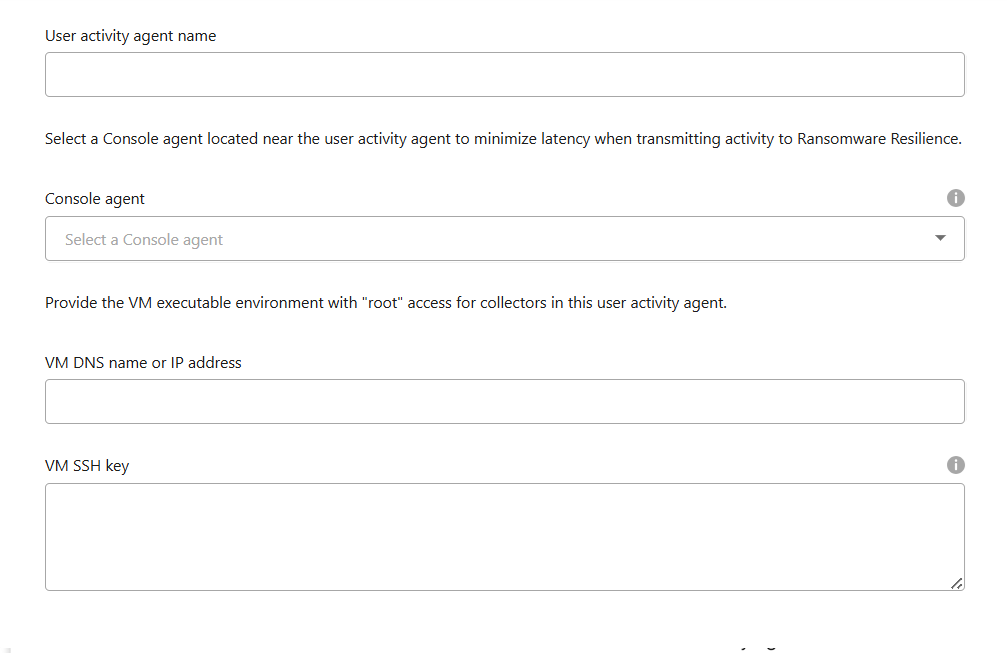

Proporcione los detalles del agente de actividad del usuario:

-

Nombre del agente de actividad del usuario

-

Agente de consola: el agente de consola debe estar en la misma red que el agente de actividad del usuario y tener conectividad SSH a la dirección IP del agente de actividad del usuario.

-

Nombre DNS o dirección IP de la máquina virtual

-

VM SSH Key - Ingresa la clave SSH usando este formato:

-----BEGIN OPENSSH PRIVATE KEY----- private-key-contents -----END OPENSSH PRIVATE KEY-----

-

-

Seleccione Siguiente.

-

Revise su configuración. Seleccione Activar para completar la adición del agente de actividad del usuario.

-

Confirma que el agente de actividad de usuario se creó correctamente. En el mosaico de actividad de usuario, una implementación exitosa se muestra como Running.

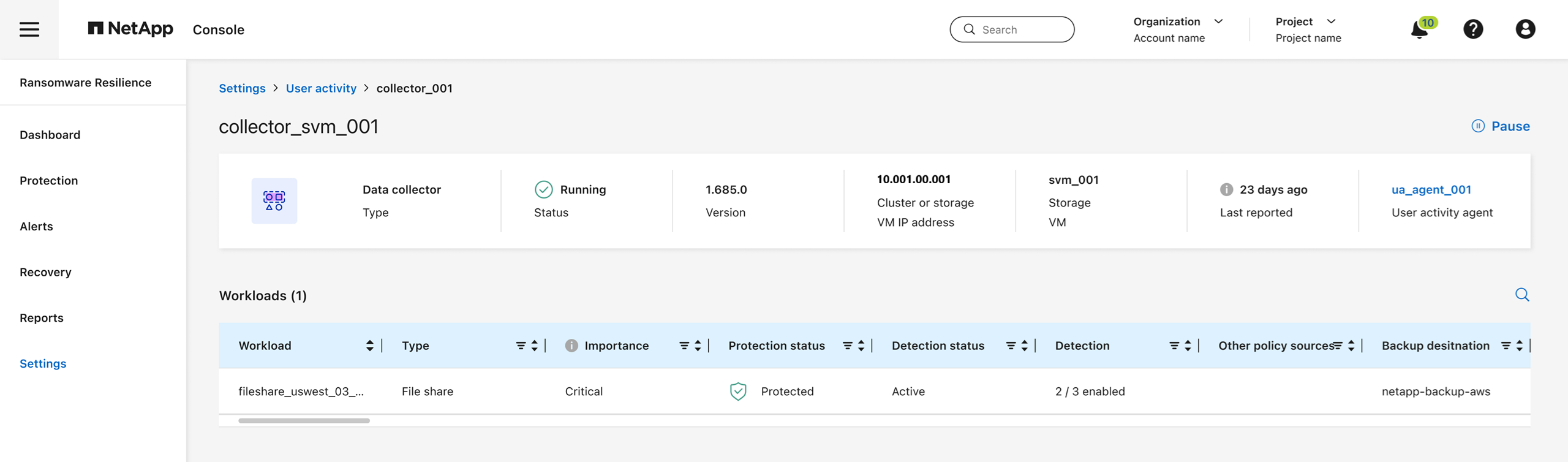

Después de que el agente de actividad de usuario se cree correctamente, vuelve al menú Settings y luego selecciona Manage en el mosaico de User activity. Selecciona la pestaña User activity agents y luego selecciona el agente de actividad de usuario para ver detalles sobre él, incluidos los recopiladores de datos y los conectores del directorio de usuarios.

Agregar un recopilador de datos

Los recopiladores de datos se crean automáticamente cuando activas una estrategia de protección contra ransomware con detección de actividad de usuario. Para más información, consulta "añadir una política de detección".

Puede ver los detalles del recopilador de datos. Desde Configuración, seleccione Administrar en el mosaico Actividad del usuario. Seleccione la pestaña Recopilador de datos y luego seleccione el recopilador de datos para ver sus detalles o pausarlo.

Crear un conector de directorio de usuarios

Para asignar ID de usuario a nombres de usuario, debe crear un conector de directorio de usuarios.

-

En Ransomware Resilience, vaya a Configuración.

-

En el mosaico Actividad del usuario, seleccione Administrar.

-

Seleccione la pestaña Conectores de directorio de usuario y luego Agregar.

-

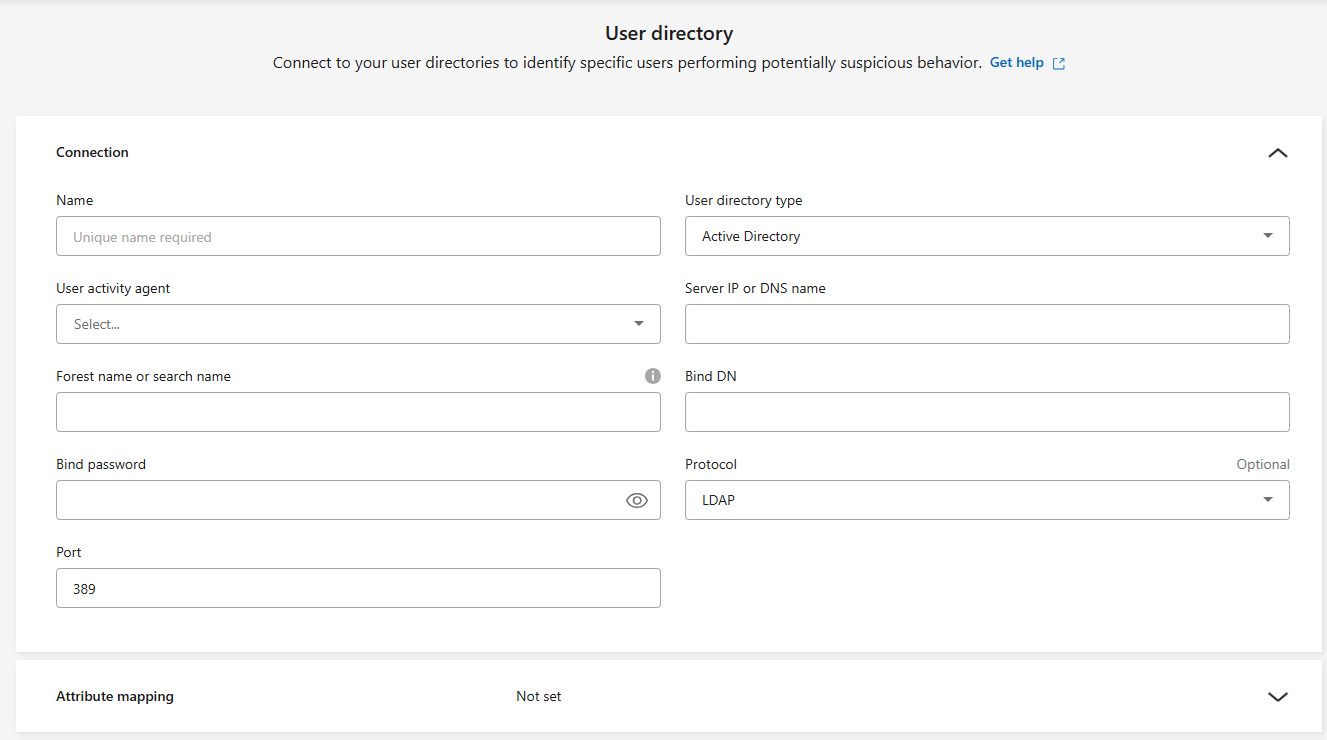

Configurar la conexión. Introduzca la información requerida para cada campo.

Campo Descripción Nombre

Introduzca un nombre único para el conector del directorio de usuarios

Tipo de directorio de usuario

El tipo de directorio

Dirección IP del servidor o nombre de dominio

La dirección IP o el nombre de dominio completo (FQDN) del servidor que aloja la conexión

Nombre del bosque o nombre de búsqueda

Puede especificar el nivel de bosque de la estructura del directorio como el nombre de dominio directo (por ejemplo

unit.company.com) o un conjunto de nombres distinguidos relativos (por ejemplo:DC=unit,DC=company,DC=com). También puedes introducir unOUpara filtrar por una unidad organizativa o unaCNpara limitar a un usuario específico (por ejemplo:CN=user,OU=engineering,DC=unit,DC=company,DC=com).VINCULO DN

El DN BIND es una cuenta de usuario autorizada para buscar en el directorio, como por ejemplo usuario@dominio.com. El usuario requiere el permiso de Sólo lectura del dominio.

Contraseña BIND

La contraseña para el usuario proporcionada en BIND DN

Protocolo

El campo de protocolo es opcional. Puede utilizar LDAP, LDAPS o LDAP sobre StartTLS.

Puerto

Introduzca el número de puerto elegido

Proporcione los detalles de mapeo de atributos:

-

Nombre para mostrar

-

SID (si estás usando LDAP)

-

Nombre de usuario

-

ID de Unix (si estás usando NFS)

-

Si selecciona Incluir atributos opcionales, también puede agregar una dirección de correo electrónico, número de teléfono, rol, estado, país, departamento, foto, DN de gerente o grupos. Seleccione Avanzado para agregar una consulta de búsqueda opcional.

-

-

Seleccione Agregar.

-

Regrese a la pestaña de conectores del directorio de usuarios para verificar el estado de su conector de directorio de usuarios. Si se crea correctamente, el estado del conector del directorio de usuario se muestra como En ejecución.

Eliminar un conector de directorio de usuarios

-

En Ransomware Resilience, vaya a Configuración.

-

Localice el mosaico Actividad del usuario y seleccione Administrar.

-

Seleccione la pestaña Conector de directorio de usuarios.

-

Identifique el conector del directorio de usuario que desea eliminar. En el menú de acciones al final de la línea, seleccione los tres puntos

…luego Eliminar. -

En el cuadro de diálogo emergente, selecciona Borrar para confirmar.

Excluir usuarios de alertas

Si hay ciertos usuarios de confianza cuyo comportamiento podría activar alertas de comportamiento del usuario, puedes excluirlos de las alertas.

-

En Ransomware Resilience, seleccione Configuración.

-

En el panel de control de Configuración, localiza la tarjeta de actividad de usuario y selecciona Manage.

-

Selecciona la pestaña Usuarios excluidos.

-

Para revisar usuarios individuales en la interfaz de usuario, elige Seleccionar manualmente. Para cargar una lista de usuarios excluidos, selecciona Cargar.

-

Si seleccionaste Seleccionar manualmente, marca la casilla junto a los nombres de los usuarios específicos que quieres excluir.

-

Si seleccionas Upload, descarga el archivo CSV o JSON que incluye la lista de todos los usuarios. Selecciona Download para acceder a la lista.

En tu equipo local, revisa el archivo. Elimina los nombres de todos los usuarios para los que quieres mantener la detección. Cuando la lista incluya solo los nombres de los usuarios que quieres excluir de la detección, guárdala.

En Ransomware Resilience, selecciona Subir. Localiza y sube el archivo.

-

-

Selecciona Add para terminar de añadir los usuarios a la lista de exclusión.

-

En la pestaña Usuarios excluidos, los nombres de los usuarios eliminados de las alertas de detección de comportamiento de usuario ahora se muestran en el panel.

|

También puedes excluir a un usuario directamente de una alerta. Para más información, consulta "Responde a las alertas de ransomware". |

Eliminar usuarios de la lista de usuarios excluidos

Puedes agregar un usuario de nuevo a la detección después.

-

En el panel de control de Configuración, localiza la tarjeta de actividad de usuario y selecciona Manage.

-

Selecciona la pestaña Usuarios excluidos.

-

Seleccione Agregar.

-

Para excluir usuarios individuales de la interfaz de usuario, elige Seleccionar manualmente.

-

Localiza el nombre del usuario que quieres eliminar de la selección de usuarios excluidos. Selecciona el menú de acciones (

…) en la fila con el nombre del usuario y luego Remove. -

En el cuadro de diálogo, selecciona Eliminar para confirmar que quieres eliminar a los usuarios seleccionados.

Responde a las alertas de actividad de los usuarios

Después de configurar la detección de actividad del usuario, puedes supervisar los eventos en la página de alertas. Para más información, consulta "Detecta actividad maliciosa y comportamiento sospechoso de los usuarios".