Protection autonome contre les ransomwares pour le stockage NFS

Suggérer des modifications

Suggérer des modifications

Détecter les ransomwares le plus tôt possible est essentiel pour empêcher leur propagation et éviter des temps d’arrêt coûteux. Une stratégie efficace de détection des ransomwares doit intégrer plusieurs couches de protection au niveau de l’hôte ESXi et de la machine virtuelle invitée. Alors que plusieurs mesures de sécurité sont mises en œuvre pour créer une défense complète contre les attaques de ransomware, ONTAP permet d'ajouter davantage de couches de protection à l'approche de défense globale. Pour ne citer que quelques fonctionnalités, cela commence par les instantanés, la protection autonome contre les ransomwares, les instantanés inviolables, etc.

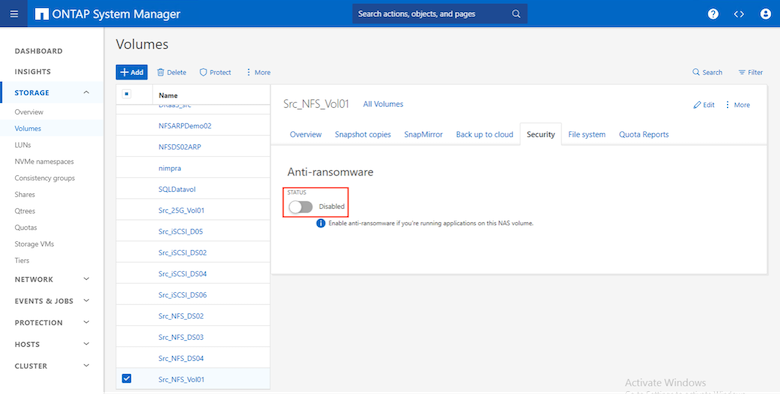

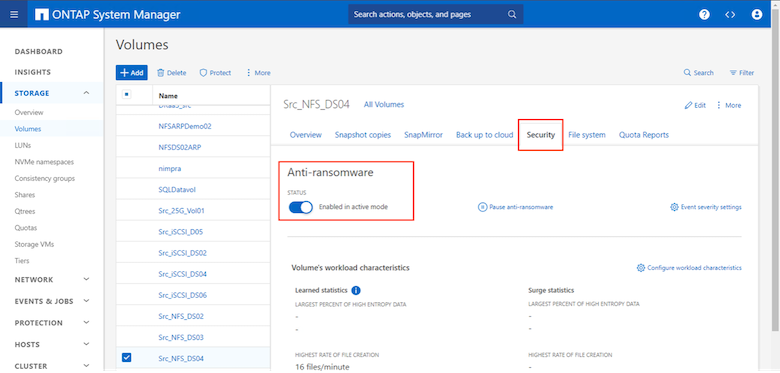

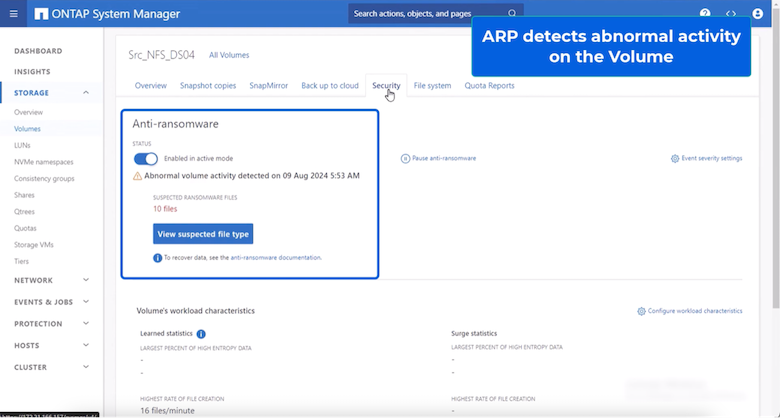

Voyons comment les fonctionnalités mentionnées ci-dessus fonctionnent avec VMware pour protéger et récupérer les données contre les ransomwares. Pour protéger vSphere et les machines virtuelles invitées contre les attaques, il est essentiel de prendre plusieurs mesures, notamment la segmentation, l'utilisation d'EDR/XDR/SIEM pour les points de terminaison, l'installation de mises à jour de sécurité et le respect des directives de renforcement appropriées. Chaque machine virtuelle résidant sur une banque de données héberge également un système d’exploitation standard. Assurez-vous que les suites de produits anti-malware des serveurs d'entreprise sont installées et régulièrement mises à jour, ce qui constitue un élément essentiel de la stratégie de protection multicouche contre les ransomwares. Parallèlement à cela, activez la protection autonome contre les ransomwares (ARP) sur le volume NFS alimentant la banque de données. ARP s'appuie sur le ML intégré à la boîte qui examine l'activité de la charge de travail du volume ainsi que l'entropie des données pour détecter automatiquement les ransomwares. ARP est configurable via l'interface de gestion intégrée ONTAP ou le gestionnaire système et est activé par volume.

|

Avec le nouveau NetApp ARP/AI, actuellement en avant-première technologique, il n'est pas nécessaire de recourir à un mode d'apprentissage. Au lieu de cela, il peut passer directement en mode actif grâce à sa capacité de détection de ransomware alimentée par l'IA. |

|

Avec ONTAP One, tous ces ensembles de fonctionnalités sont entièrement gratuits. Accédez à la suite robuste de protection des données, de sécurité et à toutes les fonctionnalités offertes par ONTAP de NetApp sans vous soucier des barrières de licence. |

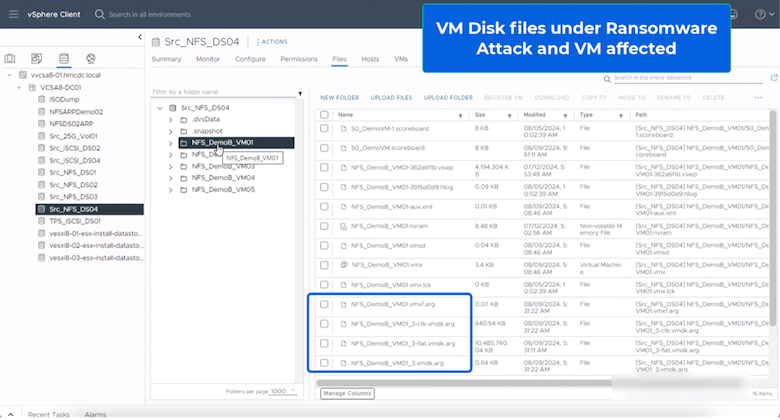

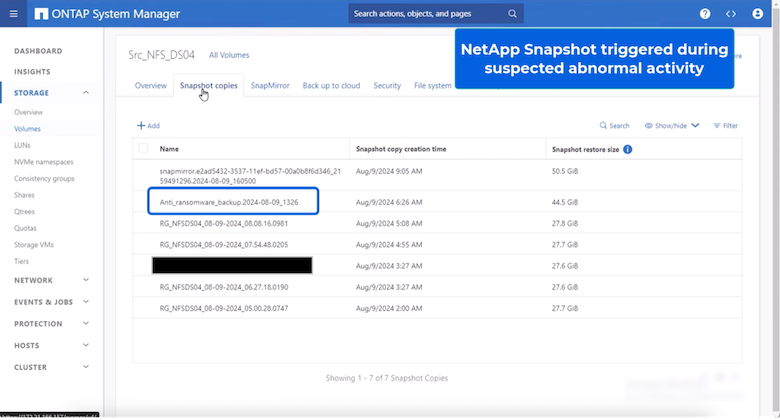

Une fois en mode actif, il commence à rechercher l'activité de volume anormale qui pourrait potentiellement être un ransomware. Si une activité anormale est détectée, une copie instantanée automatique est immédiatement effectuée, ce qui fournit un point de restauration aussi proche que possible de l'infection du fichier. ARP peut détecter les modifications dans les extensions de fichiers spécifiques à la machine virtuelle sur un volume NFS situé en dehors de la machine virtuelle lorsqu'une nouvelle extension est ajoutée au volume chiffré ou que l'extension d'un fichier est modifiée.

Si une attaque de ransomware cible la machine virtuelle (VM) et modifie les fichiers dans la VM sans apporter de modifications en dehors de la VM, la protection avancée contre les ransomwares (ARP) détectera toujours la menace si l'entropie par défaut de la VM est faible, par exemple pour les types de fichiers tels que les fichiers .txt, .docx ou .mp4. Même si ARP crée un instantané de protection dans ce scénario, il ne génère pas d’alerte de menace car les extensions de fichier en dehors de la machine virtuelle n’ont pas été falsifiées. Dans de tels scénarios, les couches initiales de défense identifieraient l’anomalie, mais ARP aide à créer un instantané basé sur l’entropie.

Pour des informations détaillées, reportez-vous à la section « ARP et machines virtuelles » dans"Cas d'utilisation et considérations ARP" .

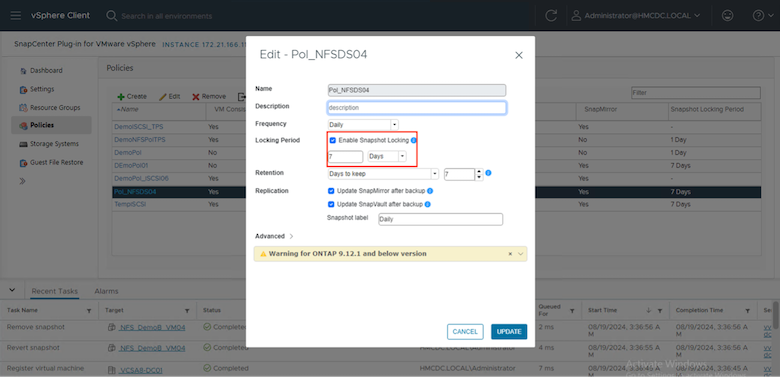

En passant des fichiers aux données de sauvegarde, les attaques de ransomware ciblent désormais de plus en plus les sauvegardes et les points de récupération instantanés en essayant de les supprimer avant de commencer à crypter les fichiers. Cependant, avec ONTAP, cela peut être évité en créant des instantanés inviolables sur les systèmes principaux ou secondaires avec"Verrouillage de copie NetApp Snapshot" .

Ces copies instantanées ne peuvent pas être supprimées ou modifiées par des attaquants de ransomware ou des administrateurs malveillants, elles sont donc disponibles même après une attaque. Si le magasin de données ou des machines virtuelles spécifiques sont affectés, SnapCenter peut récupérer les données de la machine virtuelle en quelques secondes, minimisant ainsi les temps d'arrêt de l'organisation.

Ce qui précède montre comment le stockage ONTAP ajoute une couche supplémentaire aux techniques existantes, améliorant ainsi la pérennité de l’environnement.

Pour plus d'informations, consultez les conseils pour"Solutions NetApp contre les ransomwares" .

Si tous ces éléments doivent être orchestrés et intégrés à des outils SIEM, alors un service offtap comme NetApp Ransomware Resilience peut être utilisé. Il s'agit d'un service conçu pour protéger les données contre les ransomwares. Ce service offre une protection pour les charges de travail applicatives telles que Oracle, MySQL, les banques de données de machines virtuelles et les partages de fichiers sur le stockage NFS sur site.

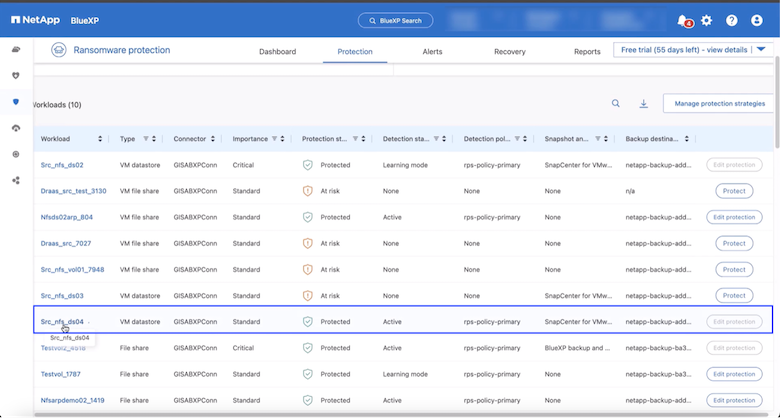

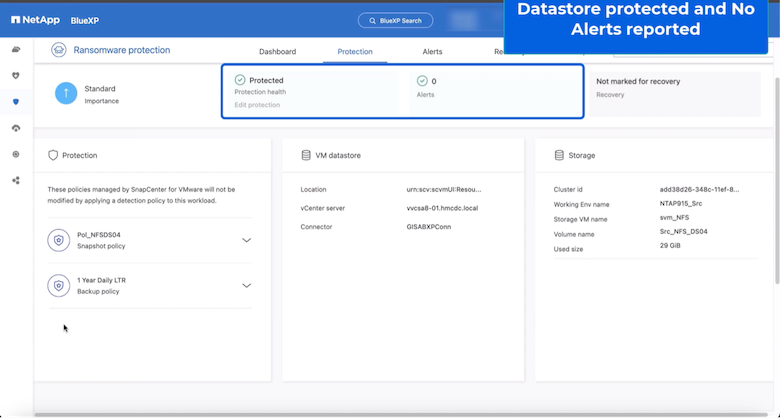

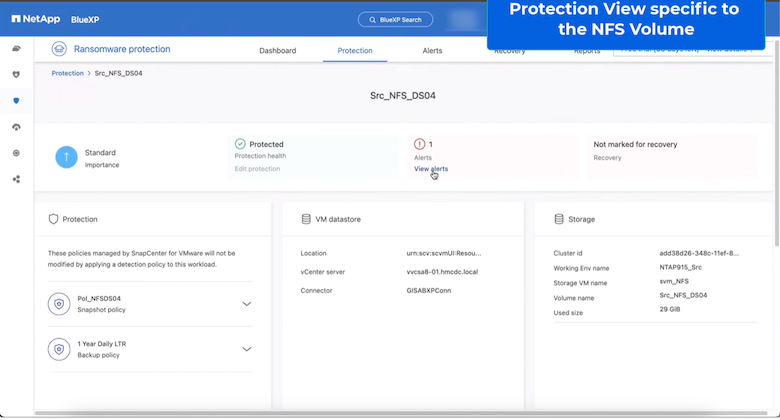

Dans cet exemple, le datastore NFS « Src_NFS_DS04 » est protégé à l'aide de NetApp Ransomware Resilience.

|

Les étapes décrites ci-dessous concernent BlueXP. Le flux de travail est similaire avec la NetApp Console. |

Pour obtenir des informations détaillées sur la configuration de NetApp Ransomware Resilience, veuillez consulter la documentation."Configurer la résilience de NetAp contre les ransomwares" et"Configurer les paramètres de résilience aux ransomwares de NetAp" .

Il est temps de passer en revue cela avec un exemple. Dans cette procédure pas à pas, le magasin de données « Src_NFS_DS04 » est affecté.

ARP a immédiatement déclenché un instantané sur le volume lors de la détection.

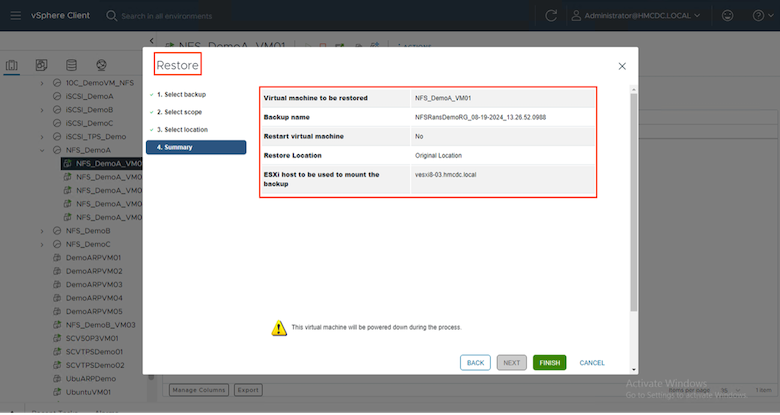

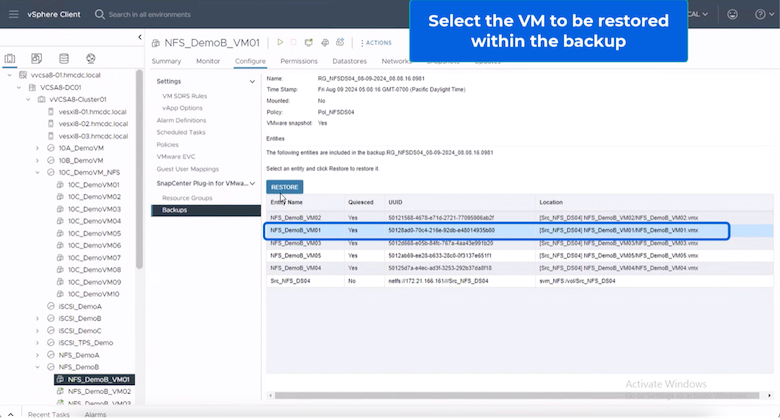

Une fois l'analyse forensique terminée, les restaurations peuvent être effectuées rapidement et sans problème à l'aide de SnapCenter ou de NetApp Ransomware Resilience. Avec SnapCenter, accédez aux machines virtuelles concernées et sélectionnez le snapshot approprié à restaurer.

Cette section examine comment NetApp Ransomware Resilience orchestre la récupération après un incident de ransomware lorsque les fichiers de la machine virtuelle sont chiffrés.

|

Si la machine virtuelle est gérée par SnapCenter, NetApp Ransomware Resilience restaure la machine virtuelle à son état précédent en utilisant le processus cohérent avec la machine virtuelle. |

-

Accédez à NetApp Ransomware Resilience et une alerte apparaîtra sur le tableau de bord NetApp Ransomware Resilience .

-

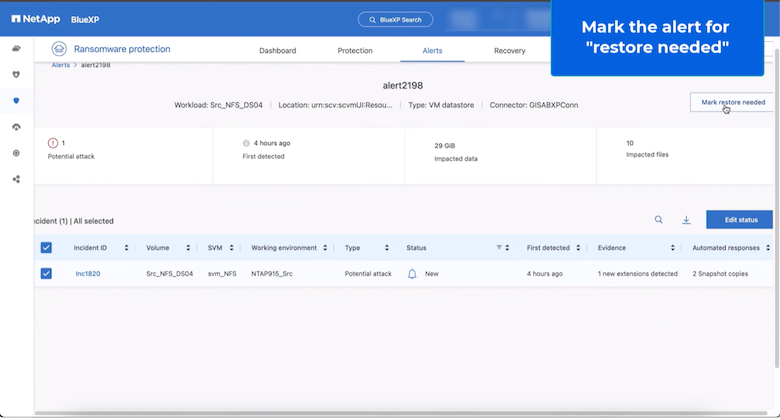

Cliquez sur l'alerte pour consulter les incidents sur ce volume spécifique pour l'alerte générée

-

Marquez l'incident de ransomware comme prêt pour la récupération (une fois les incidents neutralisés) en sélectionnant « Marquer comme nécessaire la restauration »

L'alerte peut être rejetée si l'incident s'avère être un faux positif. -

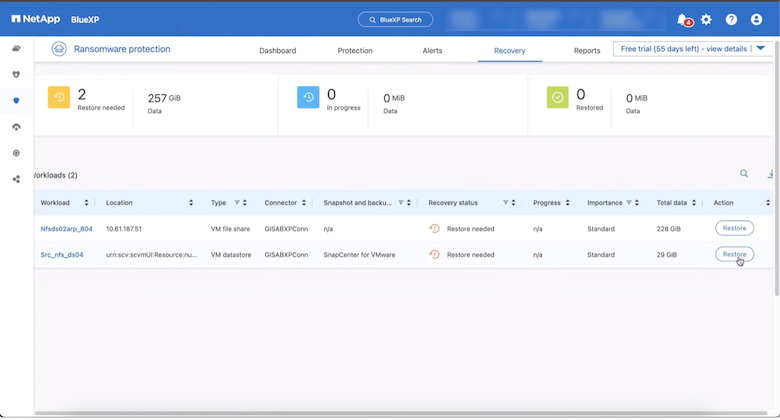

Accédez à l'onglet Récupération et examinez les informations de charge de travail dans la page Récupération, puis sélectionnez le volume de la banque de données qui est dans l'état « Restauration nécessaire » et sélectionnez Restaurer.

-

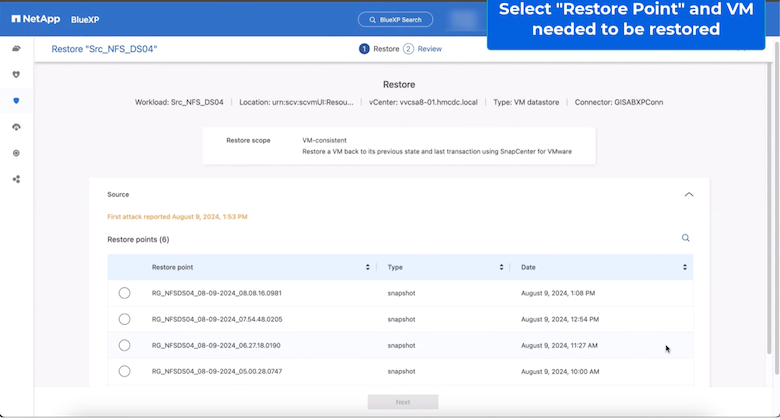

Dans ce cas, la portée de la restauration est « Par VM » (pour SnapCenter pour VM, la portée de la restauration est « Par VM »)

-

Choisissez le point de restauration à utiliser pour restaurer les données et sélectionnez Destination et cliquez sur Restaurer.

-

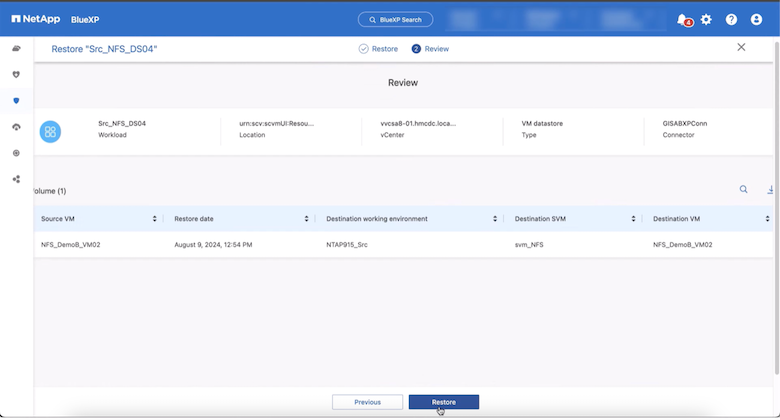

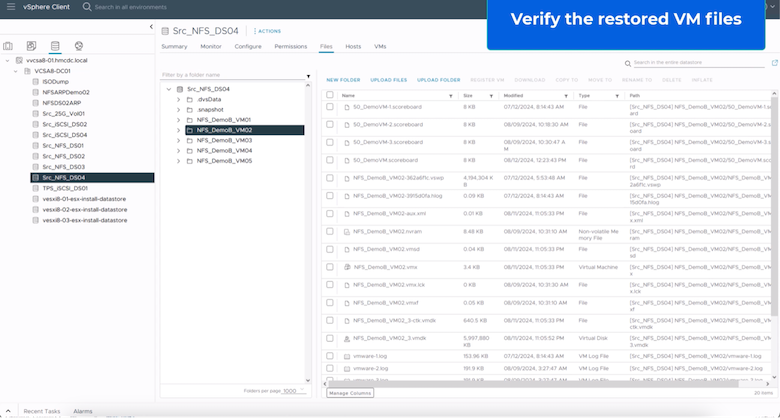

Dans le menu supérieur, sélectionnez Récupération pour examiner la charge de travail sur la page Récupération où l’état de l’opération se déplace à travers les états. Une fois la restauration terminée, les fichiers VM sont restaurés comme indiqué ci-dessous.

|

La récupération peut être effectuée à partir de SnapCenter pour VMware ou du plugin SnapCenter selon l'application. |

La solution NetApp fournit divers outils efficaces de visibilité, de détection et de correction, vous aidant à repérer les ransomwares à un stade précoce, à empêcher leur propagation et à récupérer rapidement, si nécessaire, pour éviter des temps d'arrêt coûteux. Les solutions de défense traditionnelles en couches restent répandues, tout comme les solutions tierces et partenaires pour la visibilité et la détection. Une remédiation efficace reste un élément crucial de la réponse à toute menace.