Distribuisci agenti di sicurezza del carico di lavoro

Suggerisci modifiche

Suggerisci modifiche

Gli agenti Workload Security sono essenziali per monitorare l'attività degli utenti e rilevare potenziali minacce alla sicurezza nell'intera infrastruttura di storage. Questa guida fornisce istruzioni di installazione dettagliate, best practice per la gestione degli agenti (incluse le funzionalità di pausa/ripresa e blocco/sblocco) e requisiti di configurazione post-distribuzione. Prima di iniziare, assicurati che il tuo server agente soddisfi i requisiti "requisiti di sistema".

Prima di iniziare

-

Il privilegio sudo è necessario per l'installazione, l'esecuzione di script e la disinstallazione.

-

Durante l'installazione dell'agente, sulla macchina vengono creati un utente locale cssys e un gruppo locale cssys. Se le impostazioni delle autorizzazioni non consentono la creazione di un utente locale e richiedono invece Active Directory, è necessario creare un utente con il nome utente cssys nel server Active Directory.

-

Puoi leggere informazioni sulla sicurezza Data Infrastructure Insights"Qui" .

Migliori pratiche

Prima di configurare l'agente Workload Security, tenere presente quanto segue.

Pausa e ripresa |

Pausa: rimuove fpolicies da ONTAP. Solitamente utilizzato quando i clienti eseguono attività di manutenzione prolungate che potrebbero richiedere molto tempo, come riavvii di VM di agenti o sostituzioni di storage. Riprendi: aggiunge nuovamente fpolicies a ONTAP. |

Fissare e sbloccare |

Unpin recupera immediatamente la versione più recente (se disponibile) e aggiorna l'agente e il collettore. Durante questo aggiornamento, fpolicies si disconnetterà e si riconnetterà. Questa funzionalità è pensata per i clienti che desiderano controllare la tempistica degli aggiornamenti automatici. Vedi sotto peristruzioni per fissare/sganciare . |

Approccio consigliato |

Per configurazioni di grandi dimensioni, è consigliabile utilizzare Pin e Unpin anziché mettere in pausa i collettori. Non è necessario mettere in pausa e riprendere mentre si usa la funzione "blocca e sblocca". I clienti possono mantenere bloccati i propri agenti e collettori e, dopo aver ricevuto una notifica via e-mail relativa a una nuova versione, hanno una finestra di 30 giorni per aggiornare selettivamente gli agenti uno alla volta. Questo approccio riduce al minimo l'impatto della latenza sulle fpolicies e fornisce un maggiore controllo sul processo di aggiornamento. |

Passaggi per installare l'agente

-

Accedi come amministratore o proprietario dell'account al tuo ambiente Workload Security.

-

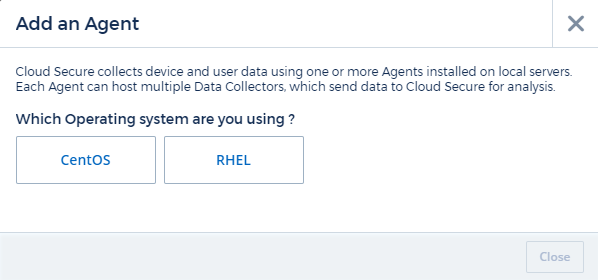

Seleziona Collezionisti > Agenti > +Agente

Il sistema visualizza la pagina Aggiungi un agente:

-

Verificare che il server agente soddisfi i requisiti minimi di sistema.

-

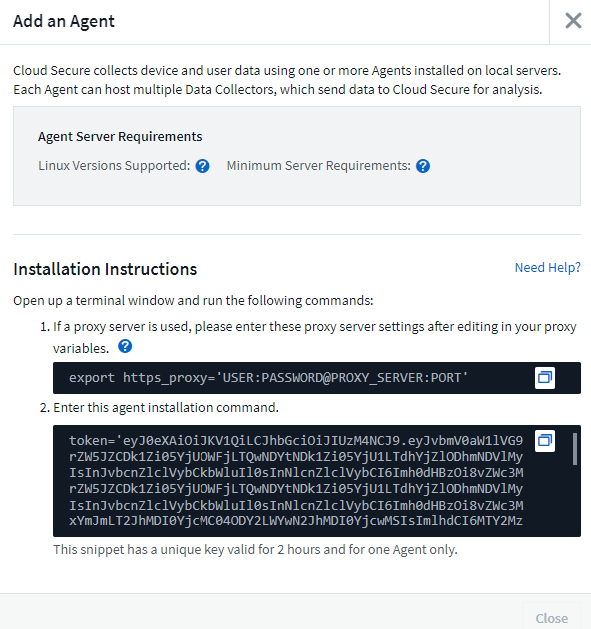

Per verificare che il server agente esegua una versione supportata di Linux, fare clic su Versioni supportate (i).

-

Se la tua rete utilizza un server proxy, imposta i dettagli del server proxy seguendo le istruzioni nella sezione Proxy.

-

Fare clic sull'icona Copia negli Appunti per copiare il comando di installazione.

-

Eseguire il comando di installazione in una finestra del terminale.

-

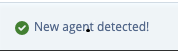

Una volta completata correttamente l'installazione, il sistema visualizza il seguente messaggio:

-

È necessario configurare un"Raccoglitore di directory utente" .

-

È necessario configurare uno o più Data Collector.

Configurazione di rete

Eseguire i seguenti comandi sul sistema locale per aprire le porte che verranno utilizzate da Workload Security. Se l'intervallo di porte presenta problemi di sicurezza, è possibile utilizzare un intervallo di porte inferiore, ad esempio 35000:35100. Ogni SVM utilizza due porte.

-

sudo firewall-cmd --permanent --zone=public --add-port=35000-55000/tcp -

sudo firewall-cmd --reload

Segui i passaggi successivi in base alla tua piattaforma:

CentOS 7.x / RHEL 7.x:

-

sudo iptables-save | grep 35000

Esempio di output:

-A IN_public_allow -p tcp -m tcp --dport 35000:55000 -m conntrack -ctstate NEW,UNTRACKED -j ACCEPT *CentOS 8.x / RHEL 8.x*:

-

sudo firewall-cmd --zone=public --list-ports | grep 35000(per CentOS 8)

Esempio di output:

35000-55000/tcp

"Fissare" un agente alla versione corrente

Per impostazione predefinita, Data Infrastructure Insights Workload Security aggiorna automaticamente gli agenti. Alcuni clienti potrebbero voler sospendere l'aggiornamento automatico, lasciando un agente alla sua versione corrente finché non si verifica una delle seguenti situazioni:

-

Il cliente riprende gli aggiornamenti automatici dell'agente.

-

Sono trascorsi 30 giorni. Si noti che i 30 giorni iniziano il giorno dell'aggiornamento più recente dell'agente, non il giorno in cui l'agente è in pausa.

In ognuno di questi casi, l'agente verrà aggiornato al successivo aggiornamento di Workload Security.

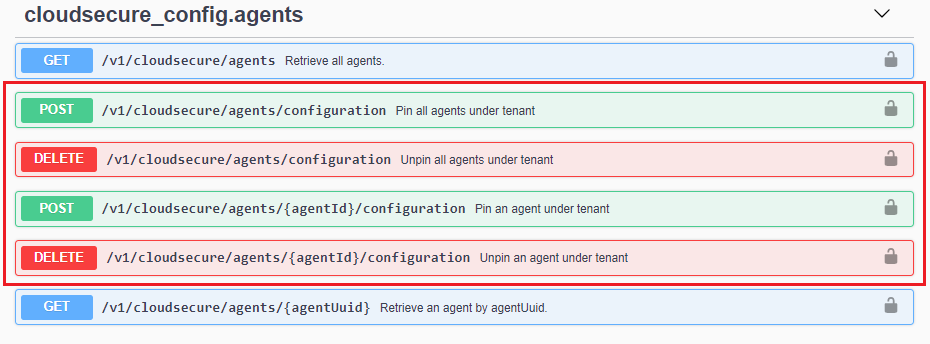

Per sospendere o riprendere gli aggiornamenti automatici degli agenti, utilizzare le API cloudsecure_config.agents:

Tieni presente che potrebbero essere necessari fino a cinque minuti prima che l'azione di pausa o ripresa abbia effetto.

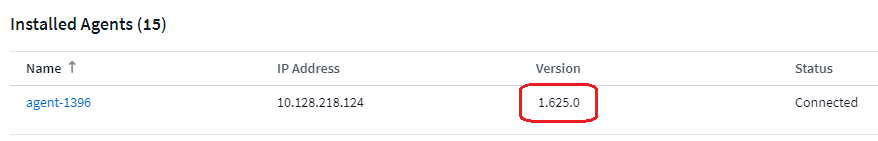

È possibile visualizzare le versioni correnti degli Agent nella pagina Sicurezza del carico di lavoro > Collettori, nella scheda Agenti.

Risoluzione dei problemi degli errori dell'agente

Nella tabella seguente sono descritti i problemi noti e le relative soluzioni.

| Problema: | Risoluzione: |

|---|---|

L'installazione dell'agente non riesce a creare la cartella /opt/netapp/cloudsecure/agent/logs/agent.log e il file install.log non fornisce informazioni rilevanti. |

Questo errore si verifica durante il bootstrap dell'agente. L'errore non viene registrato nei file di registro perché si verifica prima dell'inizializzazione del logger. L'errore viene reindirizzato all'output standard ed è visibile nel registro del servizio utilizzando |

L'installazione dell'agente fallisce con il messaggio "Questa distribuzione Linux non è supportata". Uscita dall'installazione. |

Questo errore viene visualizzato quando si tenta di installare l'agente su un sistema non supportato. Vedere "Requisiti dell'agente" . |

L'installazione dell'agente non è riuscita con l'errore: "-bash: unzip: comando non trovato" |

Installa unzip e poi esegui nuovamente il comando di installazione. Se Yum è installato sul computer, prova "yum install unzip" per installare il software di decompressione. Dopodiché, copia nuovamente il comando dall'interfaccia utente di installazione dell'agente e incollalo nella CLI per eseguire nuovamente l'installazione. |

L'agente è stato installato ed è in esecuzione. Tuttavia l'agente si è fermato all'improvviso. |

Eseguire l'SSH sulla macchina dell'agente. Controllare lo stato del servizio agente tramite |

Impossibile aggiungere più di 50 raccoglitori di dati a un agente. |

È possibile aggiungere solo 50 raccoglitori di dati a un agente. Può trattarsi di una combinazione di tutti i tipi di collettori, ad esempio Active Directory, SVM e altri collettori. |

L'interfaccia utente mostra che l'agente è nello stato NOT_CONNECTED. |

Passaggi per riavviare l'agente. 1. Eseguire l'SSH sulla macchina dell'agente. 2. Successivamente riavviare il servizio agente eseguendo il seguente comando: |

L'agente VM si trova dietro il proxy Zscaler e l'installazione dell'agente non riesce. A causa dell'ispezione SSL del proxy Zscaler, i certificati di sicurezza del carico di lavoro vengono presentati così come sono firmati dalla CA Zscaler, quindi l'agente non si fida della comunicazione. |

Disabilitare l'ispezione SSL nel proxy Zscaler per l'URL *.cloudinsights.netapp.com. Se Zscaler esegue l'ispezione SSL e sostituisce i certificati, Workload Security non funzionerà. |

Durante l'installazione dell'agente, l'installazione si blocca dopo la decompressione. |

Il comando "chmod 755 -Rf" non funziona. Il comando fallisce quando il comando di installazione dell'agente viene eseguito da un utente sudo non root che ha file nella directory di lavoro, appartenenti a un altro utente, e le autorizzazioni di tali file non possono essere modificate. A causa del comando chmod non riuscito, il resto dell'installazione non viene eseguito. 1. Crea una nuova directory denominata “cloudsecure”. 2. Vai a quella directory. 3. Copia e incolla il comando di installazione completo “token=…… … ./cloudsecure-agent-install.sh" e premi Invio. 4. L'installazione dovrebbe poter procedere. |

Se l'agente non riesce ancora a connettersi a Saas, aprire un caso con il supporto NetApp . Fornire il numero di serie Data Infrastructure Insights per aprire un caso e allegare i registri al caso come indicato. |

Per allegare i registri alla custodia: 1. Eseguire lo script seguente con i permessi di root e condividere il file di output (cloudsecure-agent-symptoms.zip). a. /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh 2. Eseguire i seguenti comandi uno per uno con i permessi di root e condividere l'output. a. id cssys b. groups cssys c. cat /etc/os-release |

Lo script cloudsecure-agent-symptom-collector.sh non riesce e restituisce il seguente errore. [root@machine tmp]# /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh Raccolta del registro di servizio Raccolta dei registri delle applicazioni Raccolta delle configurazioni degli agenti Acquisizione di uno snapshot dello stato del servizio Acquisizione di uno snapshot della struttura delle directory degli agenti …………………. …………………. /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh: riga 52: zip: comando non trovato ERRORE: Impossibile creare /tmp/cloudsecure-agent-symptoms.zip |

Lo strumento Zip non è installato. Installare lo strumento zip eseguendo il comando “yum install zip”. Quindi eseguire nuovamente cloudsecure-agent-symptom-collector.sh. |

L'installazione dell'agente fallisce con useradd: impossibile creare la directory /home/cssys |

Questo errore può verificarsi se la directory di accesso dell'utente non può essere creata in /home, a causa della mancanza di autorizzazioni. La soluzione alternativa sarebbe quella di creare l'utente cssys e aggiungere manualmente la sua directory di accesso utilizzando il seguente comando: sudo useradd user_name -m -d HOME_DIR -m : crea la directory home dell'utente se non esiste. -d: il nuovo utente viene creato utilizzando HOME_DIR come valore per la directory di accesso dell'utente. Ad esempio, sudo useradd cssys -m -d /cssys, aggiunge un utente cssys e crea la sua directory di accesso nella root. |

L'agente non è in esecuzione dopo l'installazione. Systemctl status cloudsecure-agent.service mostra quanto segue: [root@demo ~]# systemctl status cloudsecure-agent.service agent.service – Servizio Daemon dell'agente di sicurezza del carico di lavoro Caricato: caricato (/usr/lib/systemd/system/cloudsecure-agent.service; abilitato; preimpostazione del fornitore: disabilitato) Attivo: attivazione (riavvio automatico) (Risultato: codice di uscita) da mar 2021-08-03 21:12:26 PDT; 2s fa Processo: 25889 ExecStart=/bin/bash /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent (codice=uscito stato=126) PID principale: 25889 (codice=uscito, stato=126), 03 ago 21:12:26 demo systemd[1]: cloudsecure-agent.service: processo principale uscito, codice=uscito, stato=126/n/d 03 ago 21:12:26 demo systemd[1]: l'unità cloudsecure-agent.service è entrata in stato di errore. 03 ago 21:12:26 demo systemd[1]: cloudsecure-agent.service non riuscito. |

Questa operazione potrebbe non riuscire perché l'utente cssys potrebbe non avere l'autorizzazione per l'installazione. Se /opt/netapp è un mount NFS e se l'utente cssys non ha accesso a questa cartella, l'installazione non riuscirà. cssys è un utente locale creato dal programma di installazione di Workload Security che potrebbe non avere l'autorizzazione per accedere alla condivisione montata. È possibile verificarlo provando ad accedere a /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent utilizzando l'utente cssys. Se restituisce "Autorizzazione negata", l'autorizzazione all'installazione non è presente. Invece di una cartella montata, installa su una directory locale della macchina. |

Inizialmente l'agente era connesso tramite un server proxy e il proxy è stato impostato durante l'installazione dell'agente. Ora il server proxy è cambiato. Come si può modificare la configurazione proxy dell'agente? |

È possibile modificare agent.properties per aggiungere i dettagli del proxy. Seguire questi passaggi: 1. Passare alla cartella contenente il file delle proprietà: cd /opt/netapp/cloudsecure/conf 2. Utilizzando il tuo editor di testo preferito, apri il file agent.properties per modificarlo. 3. Aggiungere o modificare le seguenti righe: AGENT_PROXY_HOST=scspa1950329001.vm.netapp.com AGENT_PROXY_PORT=80 AGENT_PROXY_USER=pxuser AGENT_PROXY_PASSWORD=pass1234 4. Salva il file. 5. Riavviare l'agente: sudo systemctl restart cloudsecure-agent.service |