NetApp Consoleのアイデンティティとアクセス管理について学ぶ

変更を提案

変更を提案

NetApp Console の Identity and Access Management ( IAM )を使用して、NetApp リソースを整理し、ビジネス構造(場所、部門、プロジェクトなど)に応じてアクセスを制御できます。

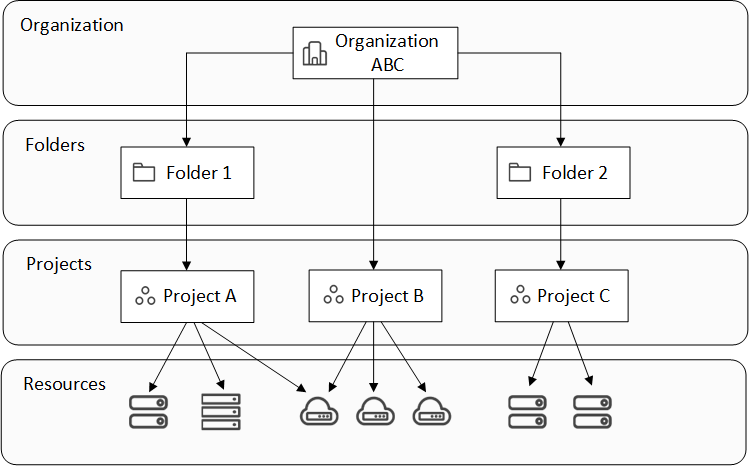

リソースは階層構造で整理されます。最上位に組織があり、その下にフォルダ(フォルダ内には他のフォルダやプロジェクトが含まれる)、そしてプロジェクトが続きます。プロジェクトにはストレージ システム、ワークロード、エージェントが含まれます。

組織、フォルダ、またはプロジェクトレベルでアクセスロールを割り当てて、ユーザーがリソースに適切にアクセスできるようにします。

|

NetApp Console で IAM を管理するには、Super admin、Organization admin、または Folder or project admin のロールが必要です。 |

次の図は、この階層を基本レベルで示しています。

アイデンティティおよびアクセス管理コンポーネント

NetApp Console IAMは、階層構造を定義する組織コンポーネント、その階層構造内に割り当てられるリソース、そして誰が何にアクセスできるかを制御するメンバーとロールという、3種類のコンポーネントに基づいて構築されています。

NetApp Consoleの組織コンポーネント

組織構成要素(組織、フォルダ、プロジェクト)は階層構造を形成し、リソースのグループ化方法とアクセス権の委任方法を決定します。

- 組織

-

_組織_は、Console IAMシステムの最上位レベルであり、通常は会社を表します。組織は、フォルダ、プロジェクト、メンバー、ロール、およびリソースで構成されています。リソースはプロジェクトに関連付けられ、メンバーには組織、フォルダ、またはプロジェクトレベルでロールが割り当てられます。

組織を認証してNetAppビジネスアカウントIDとリンクし、NetAppシステム全体で一貫したガバナンスを実現することもできます。"NetApp Consoleで認証された組織について学ぶ"。

- プロジェクト

-

プロジェクトはストレージリソースをグループ化します。プロジェクトにリソースを割り当て、プロジェクトレベルでユーザーにアクセス権を付与します。リソースは複数のプロジェクトに属することができます。プロジェクトへのアクセス権を持つユーザーは、そのリソースを利用できます。

たとえば、ニーズに応じて、オンプレミスのONTAPシステムを単一のプロジェクトまたは組織内のすべてのプロジェクトに関連付けることができます。

- フォルダ

-

関連するプロジェクトを_フォルダ_にグループ化して、場所、拠点、または事業部門ごとに整理します。リソースをフォルダに直接関連付けることはできませんが、フォルダレベルでユーザーにロールを割り当てると、そのフォルダ内のすべてのプロジェクトへのアクセス権が付与されます。

|

Org管理者ロールを持つユーザーは、リソースをフォルダに追加して、リソースをプロジェクトに関連付けるタスクを該当するフォルダのフォルダ管理者またはプロジェクト管理者に委任できます。"リソースをフォルダに関連付ける方法について学習します"。 |

リソース

リソース は、コンソールが認識し、プロジェクトに割り当てることができるエンティティです。リソース には、ストレージシステム、Keystone サブスクリプション、一部のバックアップおよびリカバリのワークロード、および Console エージェントが含まれます。

プロジェクトにリソースを関連付けることで、プロジェクトへのアクセス権を持つユーザーがそのリソースを使用できるようになります。

たとえば、 Cloud Volumes ONTAPシステムを 1 つのプロジェクトまたは組織内のすべてのプロジェクトに関連付けることができます。リソースを関連付ける方法は、組織のニーズによって異なります。

- ストレージ システム

-

ストレージシステムは、NetApp Console で管理する主要なリソースです。NetApp Console は、オンプレミスとクラウドの両方のストレージシステムの管理をサポートします。プロジェクトにストレージシステムを追加して、プロジェクトへのアクセス権を持つユーザーがアクセスできるようにします。

ストレージシステムは、追加されたプロジェクトに自動的に関連付けられますが、*Resources*ページから他のプロジェクトやフォルダに関連付けることもできます。FSx for NetApp ONTAPストレージシステムをプロジェクトやフォルダに関連付けることはできませんが、*Systems*ページまたはWorkloadsから表示できます。

- Keystoneのサブスクリプション

-

Keystoneサブスクリプションは、プロジェクトに関連付けてNetApp Consoleでユーザーにサブスクリプションへのアクセスを付与できるリソースでもあります。

- バックアップとリカバリのワークロード(Oracle および Microsoft SQL Server)

-

一部の NetApp Backup and Recovery ワークロードもリソースとみなされます。ユーザーにアクセス権を付与するには、NetApp Backup and Recovery ワークロードをプロジェクトに割り当ててください。

- コンソールエージェント

-

組織管理者は、ストレージシステムを管理し、NetAppデータサービスを有効にするために Console エージェントを作成します。エージェントは最初は作成されたプロジェクトに紐づけられますが、管理者は*エージェント*ページから他のプロジェクトにエージェントを追加できます。

メンバーと役割

メンバーとは、組織内のユーザーおよびサービスアカウントのことです。ロールは、組織、フォルダ、プロジェクトといった階層構造のどのレベルで、どのような操作を実行できるかを定義します。

- メンバー

-

組織のメンバーは、ユーザー アカウントまたはサービス アカウントです。サービス アカウントは通常、アプリケーションによって、人間の介入なしに指定されたタスクを完了するために使用されます。

メンバーがNetApp Consoleに登録した後、組織にメンバーを追加します。追加後、リソースへのアクセス権限を与える役割を割り当ててください。コンソール内からサービス アカウントを手動で追加することも、NetApp Console IAM APIを使用してサービス アカウントの作成と管理を自動化することもできます。

- アクセスロール

-

コンソールには、組織のメンバーに割り当てることができるアクセス ロールが用意されています。

メンバーに役割を関連付けると、その役割を組織全体、特定のフォルダ、または特定のプロジェクトに付与できます。選択した役割によって、メンバーは階層構造の選択した部分にあるリソースへのアクセス権限を得ます。

NetApp Console は、「最小権限の原則」に準拠したきめ細かなロールを提供します。つまり、アクセス ロールは、ユーザーが必要とするもののみにアクセスできるように設計されているということです。

職務範囲が拡大するにつれて、ユーザーは複数の役割を担うようになる可能性がある。

IAM戦略の例

適切な IAM 構造は、組織の規模とチームの編成方法によって異なります。以下の例は、さまざまな組織が IAM 階層を使用してアクセスを効果的に管理する方法を示しています。

小規模組織戦略

ユーザー数が 50 人未満で、ストレージ管理が集中している組織の場合は、スーパー管理者とスーパー閲覧者のロールを使用した簡素化されたアプローチを検討してください。

例:ABC Corporation(5人チーム)

-

構造: 3つのプロジェクト(本番環境、開発環境、バックアップ環境)を持つ単一組織

-

ロール:

-

上級メンバー 2 名: 完全な管理アクセス権限を持つ スーパー管理者 ロール

-

3 人のチームメンバー: 変更権限のない監視用の スーパー ビューアー ロール

-

-

*エージェント戦略:*共有リソースアクセスのためにすべてのプロジェクトに関連付けられた単一のエージェント

-

メリット: 管理の簡素化、ロールの複雑さの軽減、幅広いアクセス権限を必要とするチームに適しています

多地域企業戦略

地域的な事業や専門チームを持つ大規模な組織の場合は、地理的または事業部門の境界を表すフォルダーを使用して階層的なアプローチを実装します。

例:XYZ Corporation(多国籍企業)

-

構造: 組織 > 地域別フォルダ(北米、ヨーロッパ、アジア太平洋) > 地域別プロジェクトフォルダ

-

プラットフォームの役割:

-

1 組織管理者: グローバルな監視とポリシー管理

-

3 フォルダまたはプロジェクト管理者: 地域管理 (地域ごとに 1 人)

-

1 フェデレーション管理者: 企業IDプロバイダーの統合

-

-

地域別のストレージロール:

-

9 ストレージ管理者: 割り当てられたリージョン内のストレージ システムを検出して管理します

-

2 ストレージビューア: リージョン間のストレージリソースを監視する

-

1 システムヘルススペシャリスト: システムを変更せずにストレージのヘルスを管理します

-

-

データサービスの役割:

-

バックアップおよびリカバリ管理者: バックアップ責任に基づいたプロジェクトごと

-

ランサムウェア耐性管理者: プロジェクト全体のセキュリティチームの監視

-

-

エージェント戦略: 適切な地理的プロジェクトに関連付けられた地域エージェント

-

メリット: ロールベースの分離、地域の自律性、および現地規制の遵守によるセキュリティの強化

部門別専門化戦略

特定のデータ サービス アクセスを必要とする専門チームを持つ組織の場合は、機能上の責任に基づいて対象を絞ったロールの割り当てを使用します。

例:TechCorp(中規模テクノロジー企業)

-

構造: 組織 > 部門フォルダ(IT、Security、Development) > プロジェクト固有のリソース

-

専門的な役割:

-

セキュリティ チーム: ランサムウェア耐性管理者 および 分類閲覧者 の役割

-

バックアップ チーム: 包括的なバックアップ操作を担当する バックアップおよびリカバリ スーパー管理者

-

開発チーム:テスト環境管理のための ストレージ管理者

-

コンプライアンス チーム: 監視およびサポートケース管理を行う 運用サポート アナリスト

-

-

エージェント戦略: リソース所有権に基づいて部門プロジェクトにリンクされたエージェント

-

*メリット:*カスタマイズされたアクセス制御、運用効率の向上、および専門業務に対する明確な責任体制