ワークロードセキュリティエージェントの導入

変更を提案

変更を提案

Workload Security エージェントは、ユーザー アクティビティを監視し、ストレージ インフラストラクチャ全体で潜在的なセキュリティ脅威を検出するために不可欠です。このガイドでは、ステップバイステップのインストール手順、エージェント管理のベスト プラクティス (一時停止/再開、ピン留め/ピン留め解除機能を含む)、および展開後の構成要件について説明します。始める前に、エージェントサーバーが "システム要件"。

開始前の準備

-

インストール、スクリプトの実行、アンインストールには sudo 権限が必要です。

-

エージェントのインストール中に、ローカル ユーザー cssys とローカル グループ cssys がマシン上に作成されます。権限設定によりローカル ユーザーの作成が許可されず、代わりに Active Directory が必要な場合は、ユーザー名が cssys のユーザーを Active Directory サーバーに作成する必要があります。

-

Data Infrastructure Insightsのセキュリティについて読むことができます"ここをクリックしてください。"。

ベストプラクティス

Workload Security エージェントを設定する前に、次の点に留意してください。

一時停止と再開 |

一時停止: ONTAPから fpolicies を削除します。通常、エージェント VM の再起動やストレージの交換など、かなりの時間を要する可能性がある長時間のメンテナンス アクティビティを顧客が実行する場合に使用されます。再開: fpolicies をONTAPに追加し直します。 |

ピン留めとピン留め解除 |

ピンを解除すると、すぐに最新バージョン (利用可能な場合) が取得され、エージェントとコレクターがアップグレードされます。このアップグレード中、fpolicies は切断され、再接続されます。この機能は、自動アップグレードのタイミングを制御したいお客様向けに設計されています。以下を参照ピン留め/ピン留め解除の手順。 |

推奨されるアプローチ |

大規模な構成の場合、コレクターを一時停止するのではなく、Pin と Unpin を使用することをお勧めします。ピンとピン解除の使用中に一時停止したり再開したりする必要はありません。顧客はエージェントとコレクターを固定したままにして、新しいバージョンに関する電子メール通知を受信したら、30 日以内にエージェントを 1 つずつ選択的にアップグレードすることができます。このアプローチにより、fpolicies への遅延の影響が最小限に抑えられ、アップグレード プロセスをより細かく制御できるようになります。 |

エージェントのインストール手順

-

Workload Security 環境に管理者またはアカウント所有者としてログインします。

-

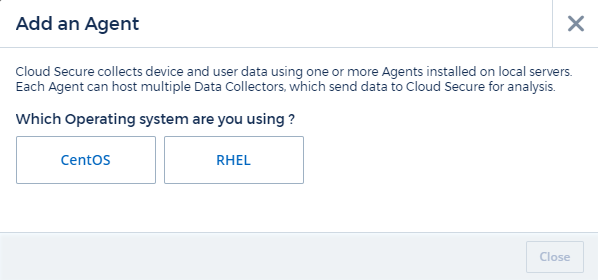

*コレクター > エージェント > +エージェント*を選択

エージェントの追加ページが表示されます。

-

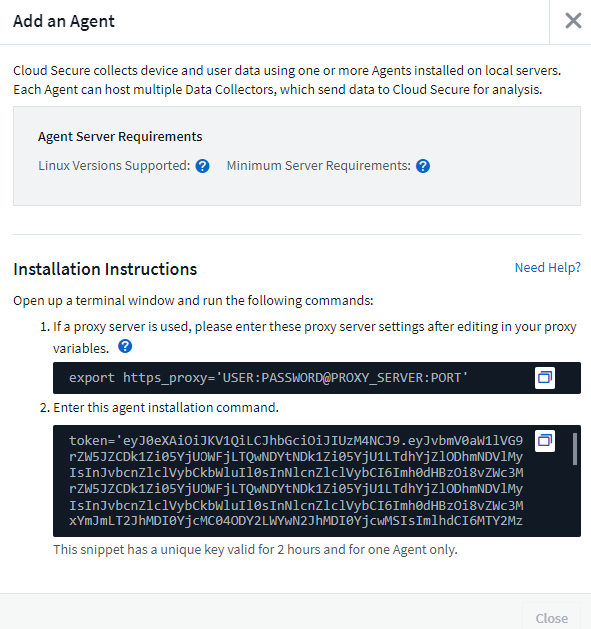

エージェント サーバーが最小システム要件を満たしていることを確認します。

-

エージェント サーバーがサポートされているバージョンの Linux を実行していることを確認するには、[サポートされているバージョン (i)] をクリックします。

-

ネットワークでプロキシ サーバーを使用している場合は、「プロキシ」セクションの指示に従ってプロキシ サーバーの詳細を設定してください。

-

インストール コマンドをコピーするには、[クリップボードにコピー] アイコンをクリックします。

-

ターミナル ウィンドウでインストール コマンドを実行します。

-

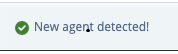

インストールが正常に完了すると、次のメッセージが表示されます。

-

設定する必要があります"ユーザーディレクトリコレクター"。

-

1 つ以上のデータ コレクターを構成する必要があります。

ネットワーク構成

Workload Security で使用されるポートを開くには、ローカル システムで次のコマンドを実行します。ポート範囲に関してセキュリティ上の懸念がある場合は、35000:35100 などのより狭いポート範囲を使用できます。各 SVM は 2 つのポートを使用します。

-

sudo firewall-cmd --permanent --zone=public --add-port=35000-55000/tcp -

sudo firewall-cmd --reload

プラットフォームに応じて次の手順に従ってください。

CentOS 7.x / RHEL 7.x:

-

sudo iptables-save | grep 35000

出力例:

-A IN_public_allow -p tcp -m tcp --dport 35000:55000 -m conntrack -ctstate NEW,UNTRACKED -j ACCEPT *CentOS 8.x / RHEL 8.x*:

-

sudo firewall-cmd --zone=public --list-ports | grep 35000(CentOS 8の場合)

出力例:

35000-55000/tcp

エージェントを現在のバージョンに「固定」する

デフォルトでは、 Data Infrastructure Insights Workload Security はエージェントを自動的に更新します。自動更新を一時停止して、次のいずれかが発生するまでエージェントを現在のバージョンのままにすることを希望する顧客もいます。

-

顧客はエージェントの自動更新を再開します。

-

30日が経過しました。 30 日間は、エージェントが一時停止された日ではなく、最新のエージェント更新の日から始まることに注意してください。

いずれの場合も、エージェントは次回の Workload Security 更新時に更新されます。

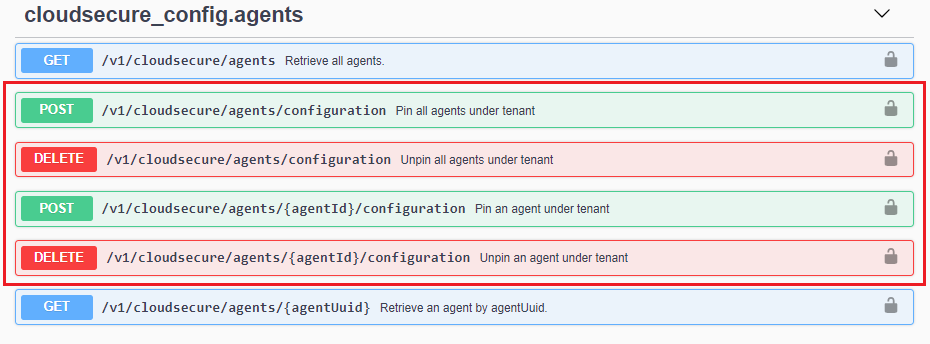

自動エージェント更新を一時停止または再開するには、cloudsecure_config.agents API を使用します。

一時停止または再開アクションが有効になるまでに最大 5 分かかる場合があることに注意してください。

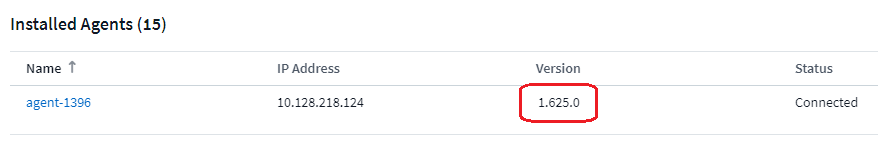

現在のエージェントのバージョンは、Workload Security > Collectors ページの Agents タブで確認できます。

エージェントエラーのトラブルシューティング

既知の問題とその解決策を次の表に示します。

| 問題: | 解決: |

|---|---|

エージェントのインストールで /opt/netapp/cloudsecure/agent/logs/agent.log フォルダの作成に失敗し、install.log ファイルには関連情報が提供されません。 |

このエラーはエージェントのブートストラップ中に発生します。エラーはロガーが初期化される前に発生するため、ログ ファイルに記録されません。エラーは標準出力にリダイレクトされ、サービスログで次のように表示されます。 `journalctl -u cloudsecure-agent.service`指示。このコマンドは、問題をさらにトラブルシューティングするために使用できます。 |

エージェントのインストールが「この Linux ディストリビューションはサポートされていません」というメッセージで失敗します。インストールを終了します。 |

このエラーは、サポートされていないシステムにエージェントをインストールしようとしたときに表示されます。見る"エージェントの要件" 。 |

エージェントのインストールが次のエラーで失敗しました: "-bash: unzip: コマンドが見つかりません" |

unzip をインストールしてから、インストール コマンドを再度実行します。マシンに Yum がインストールされている場合は、「yum install unzip」を実行して unzip ソフトウェアをインストールしてください。その後、エージェントのインストール UI からコマンドを再度コピーし、CLI に貼り付けてインストールを再度実行します。 |

エージェントがインストールされ、実行されていました。しかし、エージェントは突然停止しました。 |

エージェント マシンに SSH で接続します。エージェントサービスのステータスを確認するには、 |

エージェントに 50 個を超えるデータ コレクターを追加することはできません。 |

エージェントに追加できるデータ コレクターは 50 個のみです。これは、Active Directory、SVM、その他のコレクターなど、すべてのコレクター タイプの組み合わせになります。 |

UI には、エージェントが NOT_CONNECTED 状態にあることが示されます。 |

エージェントを再起動する手順。1.エージェント マシンに SSH で接続します。2.その後、次のコマンドを実行してエージェント サービスを再起動します。 |

エージェント VM は Zscaler プロキシの背後にあり、エージェントのインストールが失敗します。 Zscaler プロキシの SSL 検査により、Workload Security 証明書は Zscaler CA によって署名された状態で提示されるため、エージェントは通信を信頼していません。 |

*.cloudinsights.netapp.com URL の Zscaler プロキシで SSL 検査を無効にします。 Zscaler が SSL 検査を実行して証明書を置き換えると、Workload Security は機能しなくなります。 |

エージェントのインストール中に、解凍後にインストールがハングします。 |

「chmod 755 -Rf」コマンドが失敗しています。エージェント インストール コマンドが非 root sudo ユーザーによって実行され、作業ディレクトリに別のユーザーに属するファイルがあり、それらのファイルの権限を変更できない場合、コマンドは失敗します。 chmod コマンドが失敗したため、インストールの残りの部分は実行されません。1. 「cloudsecure」という名前の新しいディレクトリを作成します。2.そのディレクトリに移動します。3.完全な「token=…… … ./cloudsecure-agent-install.sh」インストール コマンドをコピーして貼り付け、Enter キーを押します。4.インストールを続行できるはずです。 |

それでもエージェントが Saas に接続できない場合は、 NetAppサポートにケースを開いてください。ケースを開くには、 Data Infrastructure Insights のシリアル番号を提供し、記載されているとおりにログをケースに添付します。 |

ログをケースに取り付けるには: 1.次のスクリプトをルート権限で実行し、出力ファイル (cloudsecure-agent-symptoms.zip) を共有します。a. /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh 2.ルート権限で次のコマンドを1つずつ実行し、出力を共有します。a. id cssys b. groups cssys c. cat /etc/os-release |

cloudsecure-agent-symptom-collector.sh スクリプトが次のエラーで失敗します。 [root@machine tmp]# /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh サービス ログを収集しています アプリケーション ログを収集しています エージェント構成を収集しています サービス ステータスのスナップショットを取得しています エージェント ディレクトリ構造のスナップショットを取得しています …………………. ……………………。 /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent-symptom-collector.sh: 行 52: zip: コマンドが見つかりません エラー: /tmp/cloudsecure-agent-symptoms.zip の作成に失敗しました |

Zip ツールがインストールされていません。 「yum install zip」コマンドを実行して、zip ツールをインストールします。次に、cloudsecure-agent-symptom-collector.sh を再度実行します。 |

エージェントのインストールが useradd で失敗します: ディレクトリ /home/cssys を作成できません |

このエラーは、権限不足のためにユーザーのログイン ディレクトリを /home の下に作成できない場合に発生する可能性があります。回避策としては、cssys ユーザーを作成し、次のコマンドを使用してそのログイン ディレクトリを手動で追加します: sudo useradd user_name -m -d HOME_DIR -m : ユーザーのホーム ディレクトリが存在しない場合は作成します。 -d : ユーザーのログイン ディレクトリの値として HOME_DIR を使用して新しいユーザーが作成されます。たとえば、sudo useradd cssys -m -d /cssys は、ユーザー cssys を追加し、ルートの下にそのログイン ディレクトリを作成します。 |

インストール後にエージェントが実行されていません。 Systemctl status cloudsecure-agent.service は次のように表示します: [root@demo ~]# systemctl status cloudsecure-agent.service agent.service – Workload Security Agent Daemon Service Loaded: loaded (/usr/lib/systemd/system/cloudsecure-agent.service; enabled; vendor preset: disabled) Active: activating (auto-restart) (Result: exit-code) since Tue 2021-08-03 21:12:26 PDT; 2 秒前 プロセス: 25889 ExecStart=/bin/bash /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent (コード = 終了、ステータス = 126) メイン PID: 25889 (コード = 終了、ステータス = 126)、8 月 03 日 21:12:26 demo systemd[1]: cloudsecure-agent.service: メイン プロセスが終了しました。コード = 終了、ステータス = 126/n/a 8 月 03 日 21:12:26 demo systemd[1]: ユニット cloudsecure-agent.service が失敗状態になりました。 8月3日 21:12:26 デモ systemd[1]: cloudsecure-agent.service が失敗しました。 |

cssys ユーザーにインストール権限がない可能性があるため、失敗する可能性があります。 /opt/netapp が NFS マウントであり、cssys ユーザーがこのフォルダーにアクセスできない場合、インストールは失敗します。 cssys は、Workload Security インストーラによって作成されたローカル ユーザーであり、マウントされた共有にアクセスする権限がない可能性があります。これを確認するには、cssys ユーザーを使用して /opt/netapp/cloudsecure/agent/bin/cloudsecure-agent にアクセスしてみてください。 「Permission denied」が返された場合、インストール権限が存在しません。マウントされたフォルダーの代わりに、マシンのローカル ディレクトリにインストールします。 |

エージェントは最初にプロキシ サーバー経由で接続され、プロキシはエージェントのインストール中に設定されました。プロキシサーバーが変更されました。エージェントのプロキシ構成を変更するにはどうすればよいですか? |

agent.properties を編集してプロキシの詳細を追加できます。次の手順に従ってください: 1.プロパティ ファイルが含まれているフォルダーに変更します: cd /opt/netapp/cloudsecure/conf 2.お気に入りのテキスト エディターを使用して、agent.properties ファイルを開いて編集します。3.次の行を追加または変更します: AGENT_PROXY_HOST=scspa1950329001.vm.netapp.com AGENT_PROXY_PORT=80 AGENT_PROXY_USER=pxuser AGENT_PROXY_PASSWORD=pass1234 4.ファイルを保存します。5.エージェントを再起動します: sudo systemctl restart cloudsecure-agent.service |