解決策 の検証 - コンピューティング

変更を提案

変更を提案

FlexPod SM-BC 解決策 のコンピューティング設定は、一般的な FlexPod 解決策 のベストプラクティスに従います。以降のセクションでは、検証に使用する接続と構成の一部を紹介します。また、 SM-BC に関連する考慮事項の一部は、実装のリファレンスとガイダンスを提供するために強調表示されています。

接続性

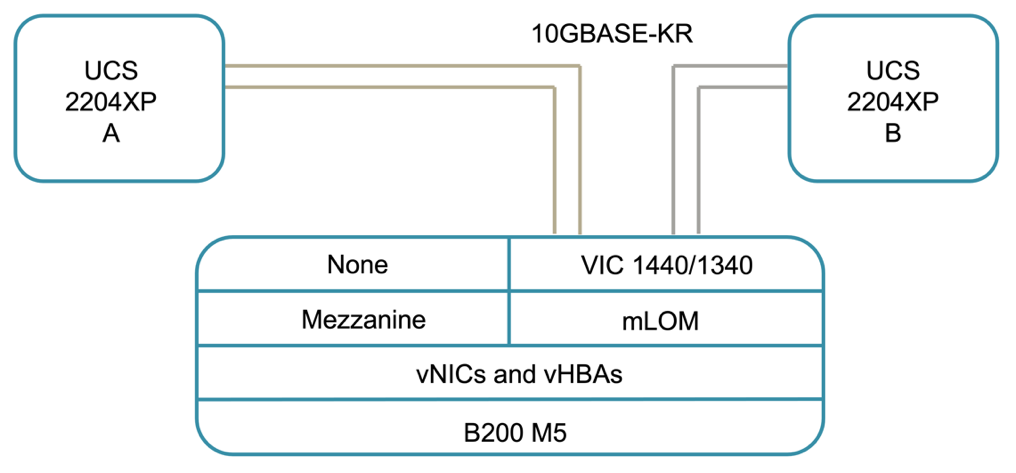

UCS B200 ブレードサーバと IOM 間の接続は、 UCS 5108 シャーシバックプレーン接続を介して UCS VIC カードによって提供されます。検証に使用する UCS 2204XP ファブリックエクステンダには、それぞれ 16 個の 10G ポートがあり、それぞれ 8 台のハーフ幅ブレードサーバに接続します(たとえば、サーバごとに 2 個)。サーバの接続帯域幅を増やすために、メザニンベースの VIC を追加して、サーバを代替 UCS 2408 IOM に接続し、各サーバに 4 つの 10G 接続を提供できます。

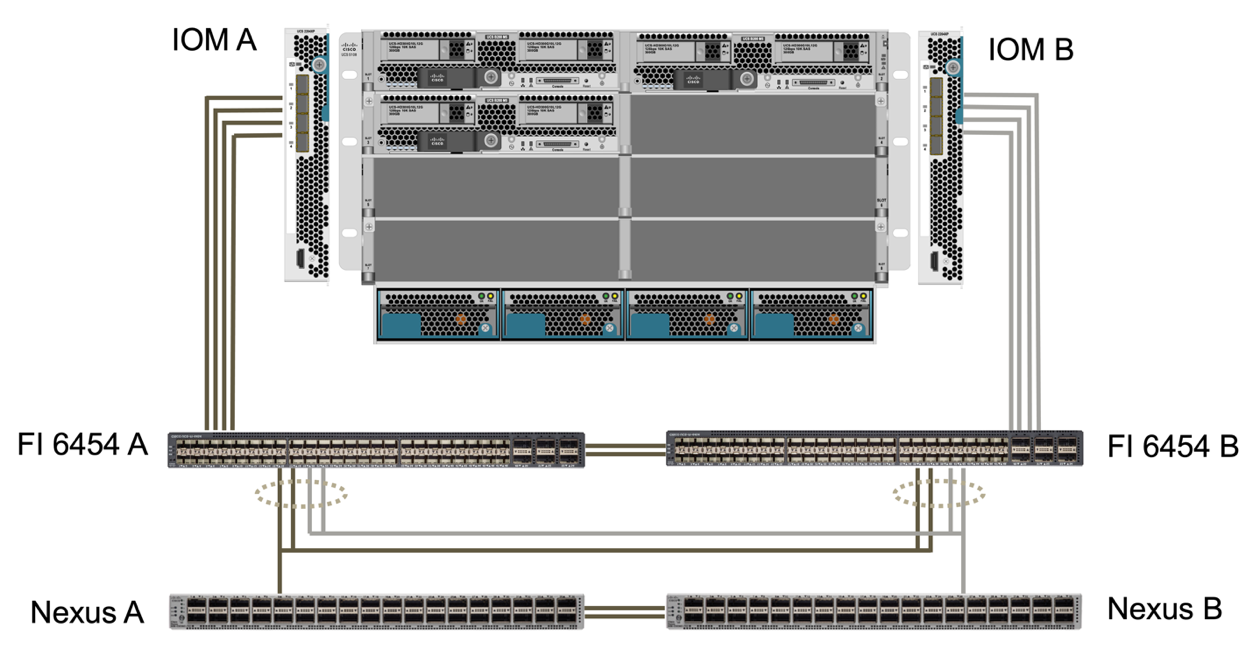

検証に使用される UCS 5108 シャーシと UCS 6454 FI 間の接続は、 4 つの 10G 接続を使用する IOM 2204XP によって提供されます。FI ポート 1 ~ 4 は、これらの接続用のサーバーポートとして設定されます。FI ポート 25 ~ 28 は、ローカルサイトの Nexus スイッチ A および B へのネットワークアップリンクポートとして設定されます。次の図と表に、 UCS 5108 シャーシおよび Nexus スイッチに接続する UCS 6454 FI の接続図とポート接続の詳細を示します。

| ローカルデバイス | ローカルポート | リモートデバイス | リモートポート |

|---|---|---|---|

UCS 6454 FI A |

1. |

IOM A |

1. |

2. |

2. |

||

3. |

3. |

||

4. |

4. |

||

25 |

Nexus A |

1/13/1 |

|

26 |

1/13/2 |

||

27 |

Nexus B |

1/3 |

|

28 |

1/4 |

||

L1 |

UCS 6454 FI B |

L1 |

|

L2 ( L2 ) |

L2 ( L2 ) |

||

UCS 6454 FI B |

1. |

IOM B |

1. |

2. |

2. |

||

3. |

3. |

||

4. |

4. |

||

25 |

Nexus A |

1/3 |

|

26 |

1/4 |

||

27 |

Nexus B |

1/13/1 |

|

28 |

1/13/2 |

||

L1 |

UCS 6454 FI A |

L1 |

|

L2 ( L2 ) |

L2 ( L2 ) |

|

Nexus 9336C-FX2switches を使用したサイト A と Nexus 3232C スイッチを使用したサイト B にもかかわらず、上記の接続はサイト A とサイト B の両方で同様です。40G ~ 4x10G ブレークアウトケーブルは、 Nexus から FI への接続に使用されます。Nexus への FI 接続はポートチャネルを使用し、 Nexus スイッチで仮想ポートチャネルが設定されて各 FI への接続が集約されます。 |

|

IOM 、 FI 、 Nexus スイッチの各コンポーネントを別々に組み合わせて使用する場合は、環境の組み合わせに適したケーブルとポート速度を使用してください。 |

|

より高速な接続またはより多くの接続をサポートするコンポーネントを使用することで、帯域幅を増やすことができます。冗長性をさらに高めるには、それをサポートするコンポーネントとの接続を追加します。 |

サービスプロファイル

UCS Manager ( UCSM )または Cisco Intersight によって管理されるファブリックインターコネクトを備えたブレードサーバシャーシは、 UCSM で使用可能なサービスプロファイルと Intersight のサーバプロファイルを使用して、サーバを抽象化できます。この検証では、 UCSM とサービスプロファイルを使用してサーバ管理を簡素化します。サービスプロファイルを使用すると、元のサービスプロファイルを新しいハードウェアに関連付けるだけで、サーバを交換またはアップグレードできます。

作成されるサービスプロファイルでは、 VMware ESXi ホストに対して次の情報がサポートされます。

-

iSCSI プロトコルを使用して、いずれかのサイトの AFF A250 ストレージから SAN をブートします。

-

サーバには次の 6 つの vNIC が作成されます。

-

2 つの冗長 vNIC ( vSwitch0-A と vSwitch0-B )がインバンド管理トラフィックを伝送します。オプションで、これらの vNIC は、 SM-BC で保護されていない NFS プロトコルデータでも使用できます。

-

VMware vMotion およびその他のアプリケーショントラフィックを伝送するために、 vSphere Distributed Switch によって 2 つの冗長 vNIC ( vDS-A および vDS-B )が使用されます。

-

iSCSI-A vSwitch が使用する vNIC で、 iSCSI-A パスへのアクセスを提供します。

-

iSCSI-B vSwitch が iSCSI-B パスへのアクセスを提供するために使用する iSCSI-B vNIC 。

-

SAN ブート

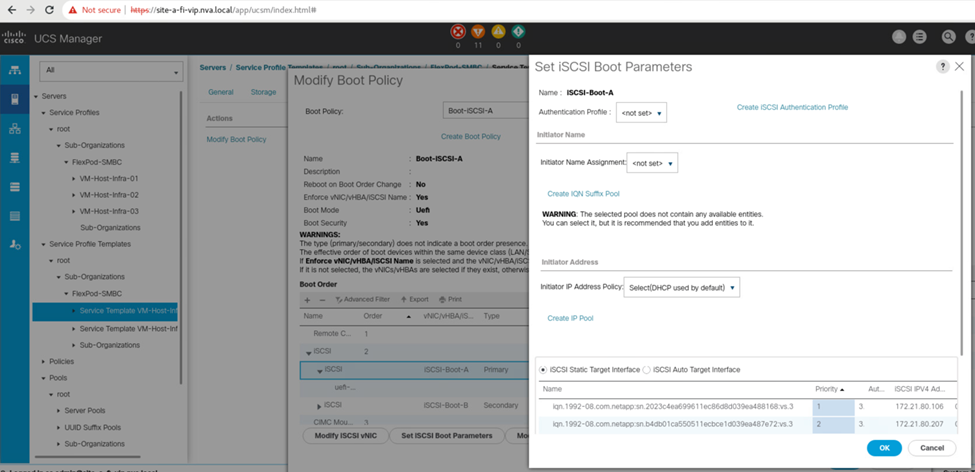

iSCSI SAN ブート構成では、 iSCSI ブートパラメータは、両方の iSCSI ファブリックからの iSCSI ブートを許可するように設定されています。プライマリクラスタが使用できない場合に、 iSCSI SAN ブート LUN がセカンダリクラスタから提供される SM-BC フェイルオーバーシナリオに対応するには、 iSCSI 静的ターゲット構成にサイト A とサイト B の両方のターゲットを含める必要がありますさらに、ブート LUN の可用性を最大限に高めるために、すべてのストレージコントローラからブートするように iSCSI ブートパラメータを設定します。

iSCSI スタティックターゲットは、次の図に示すように、 Set iSCSI Boot Parameter ( iSCSI ブートパラメータの設定)ダイアログの下にあるサービスプロファイルテンプレートのブートポリシーで設定できます。推奨される iSCSI ブートパラメータ設定を次の表に示します。この表には、高可用性を実現するために前述したブート戦略が実装されています。

| iSCSI ファブリック | 優先度 | iSCSI ターゲット | iSCSI LIF |

|---|---|---|---|

iSCSI A |

1. |

サイト A の iSCSI ターゲット |

サイト A のコントローラ 1 の iSCSI A LIF |

2. |

iSCSI ターゲット:サイト B |

サイト B コントローラ 2 の iSCSI A LIF |

|

iSCSI B |

1. |

iSCSI ターゲット:サイト B |

サイト B コントローラ 1 の iSCSI B LIF |

2. |

サイト A の iSCSI ターゲット |

サイト A コントローラ 2 の iSCSI B LIF |