Schützen Sie Workloads mit NetApp Ransomware Resilience -Schutzstrategien

Änderungen vorschlagen

Änderungen vorschlagen

Strategien zum Schutz vor Ransomware sind ein zentrales Merkmal der NetApp Ransomware Resilience: Sie unterstützen Erkennung, Schutz und Replikation. Schutzstrategien sind ein wesentlicher Bestandteil Ihrer Cybersicherheitsstrategie.

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“ oder „Ransomware Resilience-Administrator“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

Strategien zum Schutz vor Ransomware verstehen

Strategien zum Schutz vor Ransomware umfassen Erkennung, Schutz und Replikationsrichtlinien.

-

Erkennungsrichtlinien identifizieren Ransomware-Bedrohungen.

-

Schutzrichtlinien umfassen Snapshot- und Backup-Richtlinien. In einer Schutzstrategie sind Erkennungs- und Snapshot-Richtlinien erforderlich. Sicherungsrichtlinien sind optional.

Wenn Sie zum Schutz Ihrer Workloads andere NetApp -Produkte verwenden, erkennt Ransomware Resilience diese und bietet Ihnen die Möglichkeit, entweder:

-

Verwenden Sie eine Ransomware-Erkennungsrichtlinie und nutzen Sie weiterhin die Snapshot- und Backup-Richtlinien, die von anderen NetApp -Tools erstellt wurden, oder

-

Verwenden Sie Ransomware Resilience, um Erkennung, Snapshots und Backups zu verwalten.

-

-

Replikationsrichtlinien ermöglichen es Ihnen, Snapshots von Ransomware Resilience auf einen sekundären Standort zu replizieren. Replikationspläne können auf stündliche, tägliche, wöchentliche oder monatliche Frequenzen eingestellt werden.

Derzeit können Snapshots nur auf lokalem ONTAP Speicher repliziert werden.

|

Wenn Sie Schutzstrategien für Amazon FSxN für ONTAP und Azure NetApp Files konfigurieren, konsultieren Sie "die Einschränkungen für jeden Dienst". |

|

Für eine verbesserte Verwaltung und einen besseren Schutz Ihrer Datenbestände können Sie "Gruppen-Workloads" erstellen, um Volumes gemeinsam unter einer Strategie zu schützen. |

Schutzrichtlinien mit anderen von NetApp verwalteten Diensten

Neben Ransomware Resilience können Sie NetApp Backup and Recovery verwenden, um den Schutz für Dateifreigaben und VM-Dateifreigaben zu verwalten.

Schutzinformationen von Backup & Recovery Services werden in Ransomware Resilience angezeigt. Sie können diesen Services mit Ransomware Resilience Erkennungsrichtlinien hinzufügen. Das Hinzufügen einer Datensicherungsstrategie mit Ransomware Resilience ersetzt die bestehenden Datensicherungsstrategien.

Ransomware Resilience erkennt außerdem Datensicherungsstrategien von SnapCenter for VMware für VM-Datenspeicher und SnapCenter for Oracle. Sie können diese Dienste nicht zur Wiederherstellung mit Ransomware Resilience verwenden.

Wenn eine Ransomware-Erkennungsrichtlinie von Autonomous Ransomware Protection (ARP oder ARP/AI, je nach ONTAP Version) und FPolicy in ONTAP verwaltet wird, sind diese Workloads geschützt und werden weiterhin von ARP und FPolicy verwaltet.

|

Backup-Ziele sind für Workloads in Amazon FSx for NetApp ONTAP oder Azure NetApp Files nicht verfügbar. Führen Sie Backup-Vorgänge mit dem FSx for ONTAP-Backup-Service durch. Sie legen Backup-Richtlinien für Workloads in FSx for ONTAP in AWS fest, nicht in Ransomware Resilience. Die Backup-Richtlinien werden in Ransomware Resilience angezeigt und bleiben gegenüber AWS unverändert. |

Schutzrichtlinien für Workloads, die nicht durch NetApp -Anwendungen geschützt sind

Wenn Ihre Arbeitslast nicht von Backup and Recovery oder Ransomware Resilience verwaltet wird, wurden möglicherweise Snapshots im Rahmen von ONTAP oder anderen Produkten erstellt. Wenn ONTAP FPolicy-Schutz aktiviert ist, können Sie den FPolicy-Schutz mit ONTAP ändern.

Vordefinierte Erkennungsrichtlinien

Sie können eine der folgenden vordefinierten Ransomware-Resilience-Richtlinien auswählen, die auf die Wichtigkeit der Arbeitslast abgestimmt sind.

|

Die Richtlinie Encryption-Benutzererweiterung ist die einzige vordefinierte Richtlinie, die die Erkennung verdächtigen Benutzerverhaltens unterstützt. |

+ Die kritische Replikationsrichtlinie ist die einzige vordefinierte Richtlinie, die die Replikation von Snapshots nach ONTAP unterstützt.

| Richtlinienebene | Schnappschuss | Frequenz | Aufbewahrungsdauer (Tage) | Anzahl der Snapshot-Kopien | Maximale Anzahl von Snapshot-Kopien |

|---|---|---|---|---|---|

Richtlinie für kritische Arbeitslast |

Viertelstündlich |

Alle 15 Minuten |

3 |

288 |

309 |

Täglich |

Jeden 1 Tag |

14 |

14 |

309 |

|

Wöchentlich |

Jede Woche |

35 |

5 |

309 |

|

Monatlich |

Alle 30 Tage |

60 |

2 |

309 |

|

Wichtige Arbeitsbelastungsrichtlinie |

Viertelstündlich |

Alle 30 Minuten |

3 |

144 |

165 |

Täglich |

Jeden 1 Tag |

14 |

14 |

165 |

|

Wöchentlich |

Jede Woche |

35 |

5 |

165 |

|

Monatlich |

Alle 30 Tage |

60 |

2 |

165 |

|

Standard-Arbeitslastrichtlinie |

Viertelstündlich |

Alle 30 Minuten |

3 |

72 |

93 |

Täglich |

Jeden 1 Tag |

14 |

14 |

93 |

|

Wöchentlich |

Jede Woche |

35 |

5 |

93 |

|

Monatlich |

Alle 30 Tage |

60 |

2 |

93 |

|

Verschlüsselungsbenutzererweiterung |

Viertelstündlich |

Alle 30 Minuten |

3 |

72 |

93 |

Täglich |

Jeden 1 Tag |

14 |

14 |

93 |

|

Wöchentlich |

Jede Woche |

35 |

5 |

93 |

|

Monatlich |

Alle 30 Tage |

60 |

2 |

93 |

|

Richtlinie zur kritischen Replikation |

Viertelstündlich |

Alle 15 Minuten |

3 |

288 |

309 |

Täglich |

Jeden 1 Tag |

14 |

14 |

309 |

|

Wöchentlich |

Jede Woche |

35 |

5 |

309 |

|

Monatlich |

Alle 30 Tage |

60 |

2 |

309 |

Fügen Sie eine Ransomware-Schutzstrategie hinzu

Es gibt drei Ansätze zum Hinzufügen einer Ransomware-Schutzstrategie:

-

Erstellen Sie eine Ransomware-Schutzstrategie, wenn Sie keine Snapshot- oder Backup-Richtlinien haben.

Die Ransomware-Schutzstrategie umfasst:

-

Snapshot-Richtlinie

-

Richtlinie zur Ransomware-Erkennung

-

Sicherungsrichtlinie

-

-

Ersetzen Sie die bestehenden Snapshot- oder Backup-Richtlinien von Backup and Recovery protection durch Datensicherungsstrategien, die von Ransomware Resilience verwaltet werden.

Die Ransomware-Schutzstrategie umfasst:

-

Snapshot-Richtlinie

-

Richtlinie zur Ransomware-Erkennung

-

Sicherungsrichtlinie

-

-

Erstellen Sie eine Erkennungsrichtlinie für Workloads mit vorhandenen Snapshot- und Backup-Richtlinien, die in anderen NetApp -Produkten oder -Services verwaltet werden.

Die Erkennungsrichtlinie ändert nicht die in anderen Produkten verwalteten Richtlinien.

Die Erkennungsrichtlinie aktiviert den autonomen Ransomware-Schutz und den FPolicy-Schutz, wenn diese bereits in anderen Diensten aktiviert sind. Erfahren Sie mehr über"Autonomer Ransomware-Schutz" ,"Sicherung und Wiederherstellung" , Und"ONTAP FPolicy" .

Erstellen Sie eine Ransomware-Schutzstrategie (wenn Sie keine Snapshot- oder Backup-Richtlinien haben)

Wenn für die Arbeitslast keine Snapshot- oder Sicherungsrichtlinien vorhanden sind, können Sie eine Ransomware-Schutzstrategie erstellen, die die folgenden Richtlinien enthalten kann, die Sie in Ransomware Resilience erstellen:

-

Snapshot-Richtlinie

-

Sicherungsrichtlinie

-

Richtlinie zur Ransomware-Erkennung

-

Sekundäre Replikation zu ONTAP

-

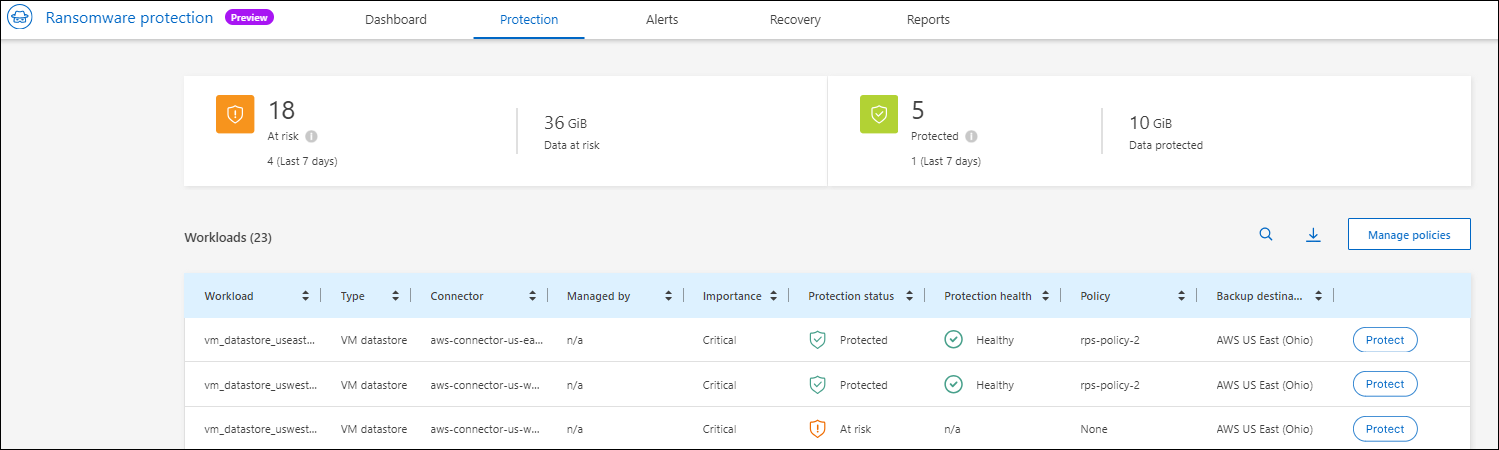

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ eine Arbeitslast aus und klicken Sie dann auf Schützen.

-

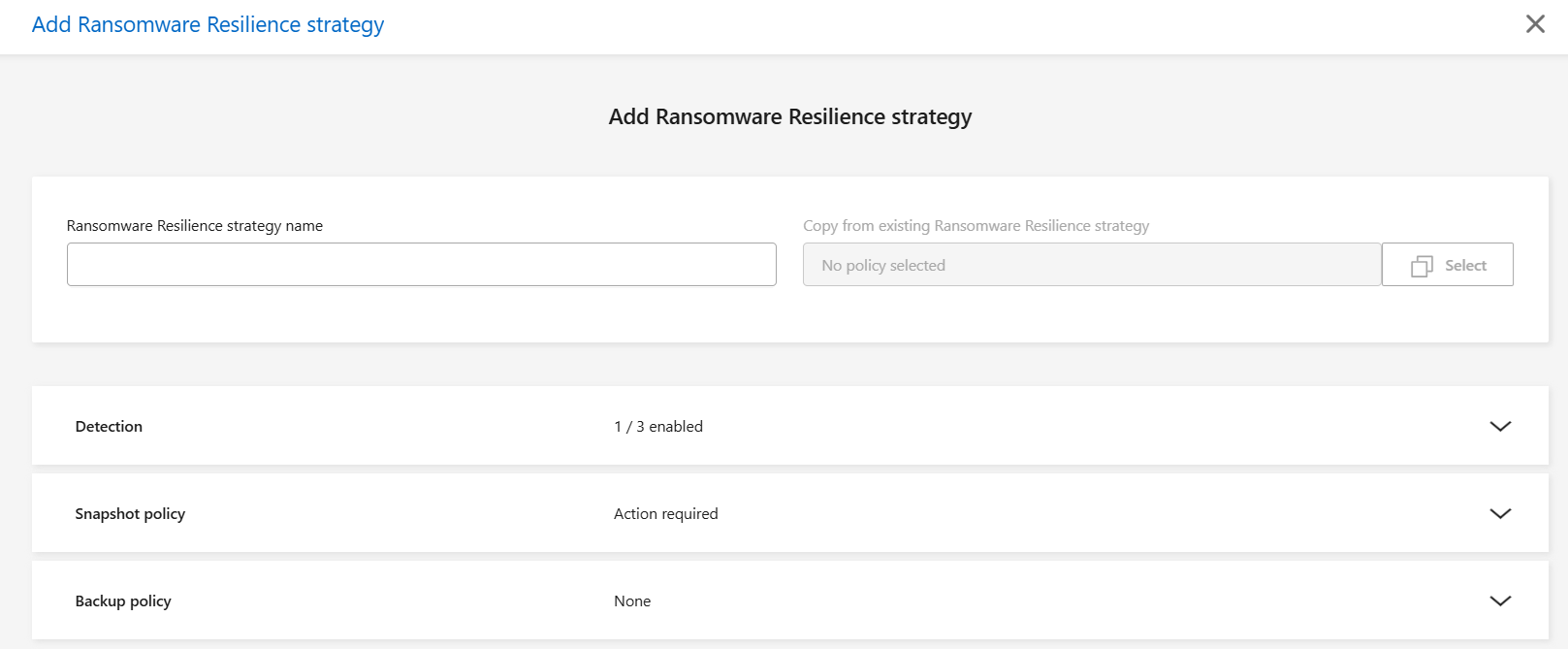

Wählen Sie auf der Seite „Ransomware-Schutzstrategien“ Hinzufügen aus.

-

Geben Sie einen neuen Strategienamen ein oder geben Sie einen vorhandenen Namen ein, um ihn zu kopieren. Wenn Sie einen vorhandenen Namen eingeben, wählen Sie aus, welchen Sie kopieren möchten, und wählen Sie Kopieren.

Wenn Sie eine vorhandene Strategie kopieren und ändern möchten, hängt Ransomware Resilience „_copy“ an den ursprünglichen Namen an. Sie sollten den Namen und mindestens eine Einstellung ändern, um es eindeutig zu machen. -

Wählen Sie für jedes Element den Abwärtspfeil aus.

-

Erkennungsrichtlinie:

-

Richtlinie: Wählen Sie eine der vordefinierten Erkennungsrichtlinien.

-

Primäre Erkennung: Aktivieren Sie die Ransomware-Resilienz, um potenzielle Ransomware-Angriffe zu erkennen.

-

Erkennung verdächtigen Benutzerverhaltens: Aktivieren Sie die Erkennung des Benutzerverhaltens, um Benutzeraktivitätsereignisse an Ransomware Resilience zu übertragen und verdächtige Ereignisse wie Datenverletzungen zu erkennen.

-

Dateierweiterungen blockieren: Aktivieren Sie die Ransomware-Resilienz, um bekannte verdächtige Dateierweiterungen zu blockieren. Ransomware Resilience erstellt automatisch Snapshot-Kopien, wenn die primäre Erkennung aktiviert ist.

Wenn Sie die blockierten Dateierweiterungen ändern möchten, bearbeiten Sie sie im System Manager.

-

-

Snapshot-Richtlinie:

-

Basisname der Snapshot-Richtlinie: Wählen Sie eine Richtlinie aus oder wählen Sie Erstellen und geben Sie einen Namen für die Snapshot-Richtlinie ein.

-

Snapshot-Sperre: Aktivieren Sie diese Option, um die Snapshot-Kopien auf dem primären Speicher zu sperren, sodass sie für einen bestimmten Zeitraum nicht geändert oder gelöscht werden können, selbst wenn ein Ransomware-Angriff den Weg zum Sicherungsspeicherziel findet. Dies wird auch als unveränderlicher Speicher bezeichnet. Dies ermöglicht eine schnellere Wiederherstellung.

Wenn ein Snapshot gesperrt ist, wird die Ablaufzeit des Volumes auf die Ablaufzeit der Snapshot-Kopie eingestellt.

-

Die Snapshot-Kopiersperre ist mit ONTAP 9.12.1 und höher verfügbar. Weitere Informationen zu SnapLock finden Sie unter "SnapLock in ONTAP" .

-

Schnappschuss-Zeitpläne: Wählen Sie Zeitplanoptionen und die Anzahl der aufzubewahrenden Schnappschusskopien aus und aktivieren Sie den Zeitplan.

-

Replikationsrichtlinie:

-

-

Basisname der Replikationsrichtlinie: Geben Sie einen neuen Namen ein oder wählen Sie einen vorhandenen aus. Der Basisname ist das Präfix, das an alle Snapshots angehängt wird.

-

Replikationszeitpläne: Aktivieren Sie die gewünschten Replikationsfrequenzen (stündlich, täglich, wöchentlich oder monatlich) und legen Sie für jeden aktivierten Zeitplan den Aufbewahrungswert (die Anzahl der aufzubewahrenden replizierten Snapshots) fest.

-

Backup-Richtlinie:

-

-

Basisname der Sicherungsrichtlinie: Geben Sie einen neuen Namen ein oder wählen Sie einen vorhandenen Namen.

-

Sicherungszeitpläne: Wählen Sie Zeitplanoptionen für den sekundären Speicher und aktivieren Sie den Zeitplan.

Um die Sicherungssperre auf dem sekundären Speicher zu aktivieren, konfigurieren Sie Ihre Sicherungsziele mit der Option Einstellungen. Weitere Informationen finden Sie unter "Konfigurieren der Einstellungen" .

-

-

Wählen Sie Hinzufügen.

Fügen Sie eine Erkennungsrichtlinie zu Workloads mit vorhandenen Snapshot- und Backup-Richtlinien hinzu, die von Backup and Recovery verwaltet werden

Ransomware Resilience ermöglicht es Ihnen, entweder eine Erkennungsrichtlinie oder eine Datensicherungsstrategie auf Workloads mit bestehendem Snapshot- und Backup-Schutz, der in anderen NetApp Produkten oder Diensten verwaltet wird, anzuwenden. Backup and Recovery verwendet Richtlinien, die Snapshots, die Replikation auf Sekundärspeicher oder Backups auf Objektspeicher steuern.

Hinzufügen einer Erkennungsrichtlinie zu Workloads mit vorhandenen Sicherungs- oder Snapshot-Richtlinien

Wenn Sie bereits Snapshot- oder Backup-Richtlinien mit Backup and Recovery verwenden, können Sie eine Richtlinie zum Erkennen von Ransomware-Angriffen hinzufügen. Um Schutz und Erkennung mit Ransomware Resilience zu verwalten, siehe Schutz durch Ransomware-Resilienz.

-

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ eine Arbeitslast aus und wählen Sie dann Schützen.

-

Ransomware Resilience erkennt, ob bereits aktive Backup and Recovery policies vorhanden sind.

-

Um Ihre bestehende Backup and Recovery beizubehalten und nur eine detection policy anzuwenden, lassen Sie das Kontrollkästchen Vorhandene Richtlinien ersetzen deaktiviert.

-

Wählen Sie die gewünschten Erkennungseinstellungen aus:

-

Verschlüsselungserkennung

-

Erkennung verdächtigen Benutzerverhaltens

-

Verdächtige Dateierweiterungen blockieren

-

-

Wählen Sie Weiter.

-

Wenn Sie Erkennung verdächtigen Nutzerverhaltens als Erkennungseinstellung ausgewählt haben, wählen Sie den User activity agent oder "oder erstellen Sie ein".

Der Benutzeraktivitätsagent hostet die neuen Datensammler. Ransomware Resilience erstellt den Datensammler automatisch, um Benutzeraktivitätsereignisse an Ransomware Resilience zu übertragen und so anomales Benutzerverhalten zu erkennen.

-

Wählen Sie Weiter.

-

Überprüfen Sie Ihre Auswahl. Wählen Sie Erstellen, um die Erkennung zu aktivieren.

-

Überprüfen Sie auf der Seite „Schutz“ den Erkennungsstatus, um zu bestätigen, dass die Erkennung aktiv ist.

Ersetzen Sie vorhandene Backup- oder Snapshot-Richtlinien durch eine Ransomware-Schutzstrategie

Sie können Ihre vorhandenen Backup- oder Snapshot-Richtlinien durch eine Ransomware-Schutzstrategie ersetzen. Dieser Ansatz entfernt Ihren extern verwalteten Schutz und konfiguriert Erkennung und Schutz in Ransomware Resilience.

-

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ eine Arbeitslast aus und wählen Sie dann Schützen.

-

Ransomware Resilience erkennt, ob bereits aktive Backup and Recovery policies vorhanden sind. Um die vorhandenen policies zu ersetzen, aktivieren Sie das Kontrollkästchen Replace existing policies. Wenn Sie das Kontrollkästchen aktivieren, ersetzt Ransomware Resilience die Liste der detection policies durch detection policies.

-

Wählen Sie eine Schutzrichtlinie. Wenn keine Schutzrichtlinie vorhanden ist, wählen Sie Hinzufügen, um eine neue Richtlinie zu erstellen. Informationen zum Erstellen einer Richtlinie finden Sie unterErstellen einer Schutzrichtlinie . Wählen Sie Weiter.

-

Wenn Ihre Strategie die Replikation beinhaltet, wählen Sie das Zielsystem und die Zielspeicher-VM aus. Wählen Sie Weiter.

-

Wählen Sie ein Sicherungsziel aus oder erstellen Sie ein neues. Wählen Sie Weiter.

-

Wenn Ihre Schutzstrategie die Erkennung des Benutzerverhaltens umfasst, wählen Sie in Ihrer Umgebung einen Benutzeraktivitätsagenten aus, um die neuen Datensammler zu hosten. Ransomware Resilience erstellt den Datensammler automatisch, um Benutzeraktivitätsereignisse an Ransomware Resilience zu übertragen und so anomales Benutzerverhalten zu erkennen.

-

-

Überprüfen Sie die neue Schutzstrategie und wählen Sie dann Schützen aus, um sie anzuwenden.

-

Überprüfen Sie auf der Seite „Schutz“ den Erkennungsstatus, um zu bestätigen, dass die Erkennung aktiv ist.

Zuweisen einer anderen Richtlinie

Sie können die bestehende Richtlinie durch eine andere ersetzen.

-

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ in der Workload-Zeile die Option „Schutz bearbeiten“ aus.

-

Wenn für die Arbeitslast bereits eine Backup and Recovery-Strategie existiert, die Sie beibehalten möchten, deaktivieren Sie Replace existing policies. Um die vorhandenen Strategien zu ersetzen, aktivieren Sie Replace existing policies.

-

Wählen Sie auf der Seite „Richtlinien“ den Abwärtspfeil für die Richtlinie aus, die Sie zuweisen möchten, um die Details zu überprüfen.

-

Wählen Sie die Richtlinie aus, die Sie zuweisen möchten.

-

Wählen Sie Schützen, um die Änderung abzuschließen.

Verwalten Sie Strategien zum Schutz vor Ransomware

Sie können eine Ransomware-Strategie löschen.

Durch eine Ransomware-Schutzstrategie geschützte Workloads anzeigen

Bevor Sie eine Ransomware-Schutzstrategie löschen, möchten Sie möglicherweise prüfen, welche Workloads durch diese Strategie geschützt sind.

Sie können die Arbeitslasten aus der Liste der Strategien oder beim Bearbeiten einer bestimmten Strategie anzeigen.

-

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ die Option „Schutzstrategien verwalten“ aus.

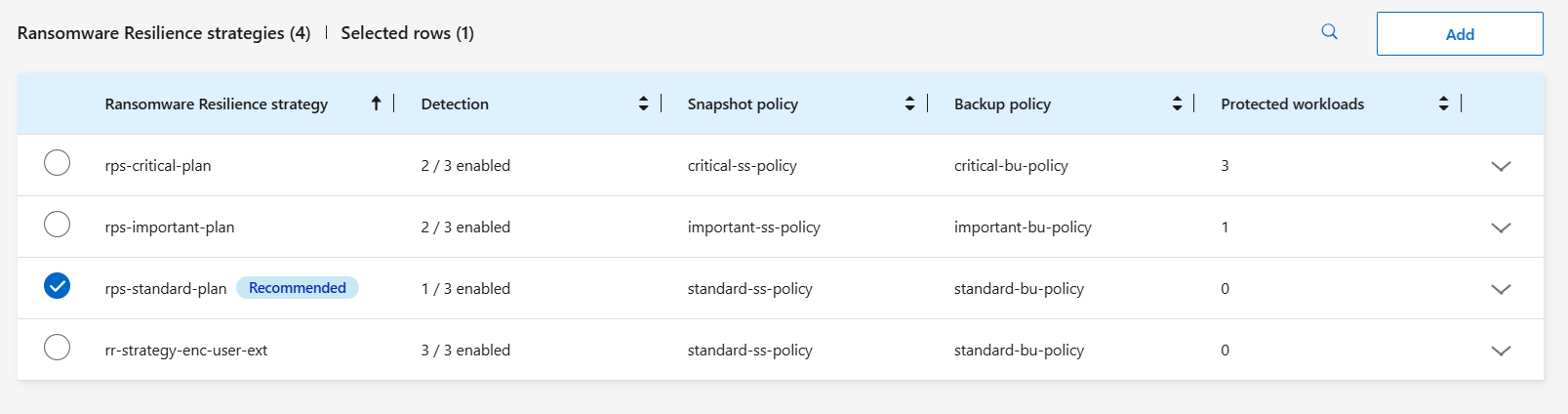

Auf der Seite mit den Ransomware-Schutzstrategien wird eine Liste mit Strategien angezeigt.

-

Wählen Sie auf der Seite „Ransomware-Schutzstrategien“ in der Spalte „Geschützte Workloads“ den Abwärtspfeil am Ende der Zeile aus.

Löschen einer Ransomware-Schutzstrategie

Sie können eine Schutzstrategie löschen, die derzeit keinen Workloads zugeordnet ist.

-

Wählen Sie im Menü „Ransomware-Resilienz“ die Option „Schutz“ aus.

-

Wählen Sie auf der Seite „Schutz“ die Option „Schutzstrategien verwalten“ aus.

-

Wählen Sie auf der Seite „Strategien verwalten“ die Option „Aktionen“ aus.

Option für die Strategie, die Sie löschen möchten.

Option für die Strategie, die Sie löschen möchten. -

Wählen Sie im Menü „Aktionen“ die Option „Richtlinie löschen“ aus.