NetApp Ransomware Resilienceについて学ぶ

変更を提案

変更を提案

ランサムウェア攻撃によりデータへのアクセスがブロックされ、攻撃者はデータの解放や暗号化の解除と引き換えに身代金を要求する可能性があります。 IDC によれば、ランサムウェアの被害者が複数のランサムウェア攻撃を受けることは珍しくありません。この攻撃により、1 日から数週間にわたりデータへのアクセスが中断される可能性があります。

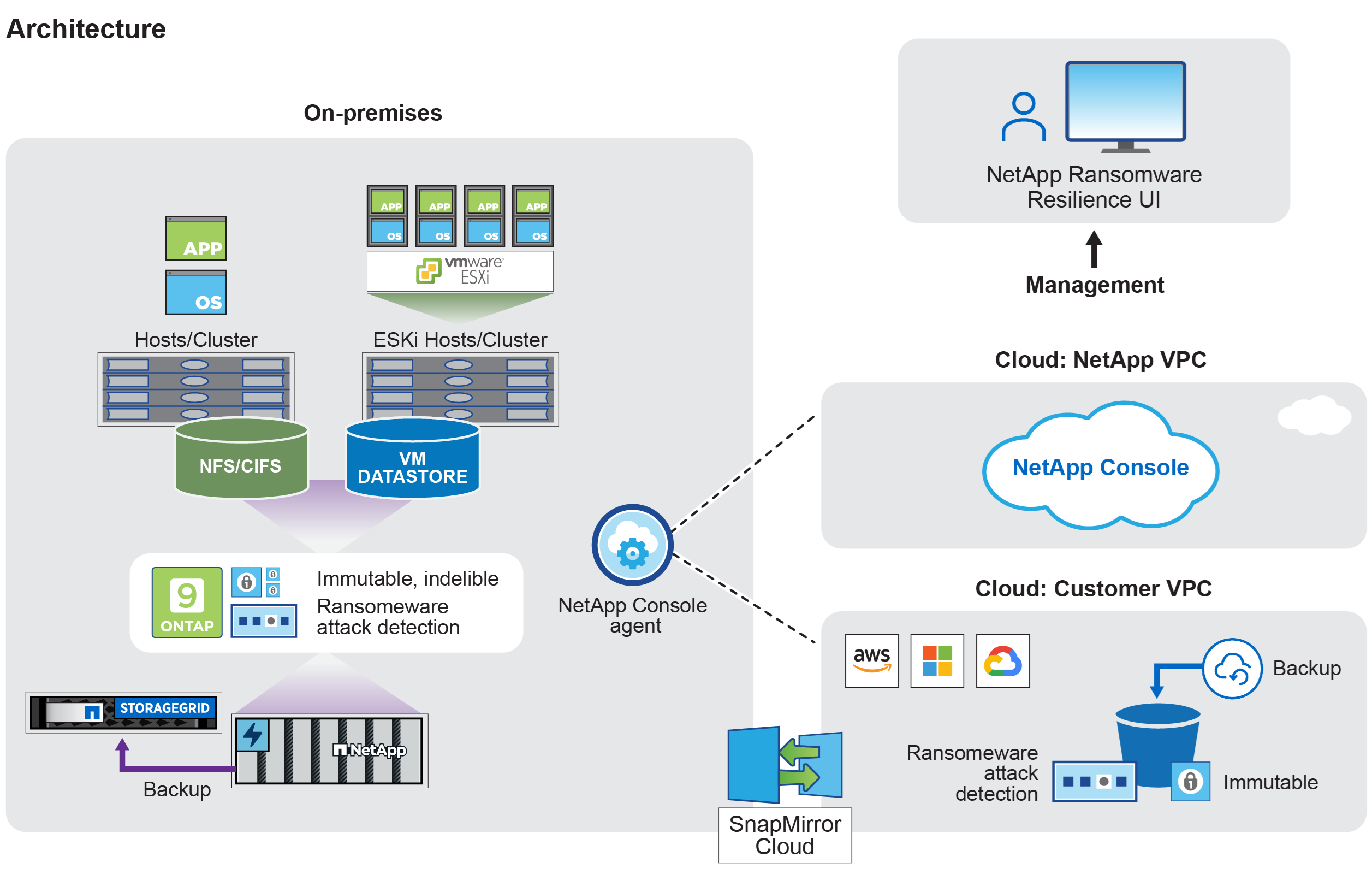

NetApp Ransomware Resilienceは、ランサムウェア攻撃からデータを保護します。Ransomware Resilienceでは、NASストレージ(NFSおよびCIFSプロトコル)とSANストレージ(FC、iSCSI、およびNVMeプロトコル)のファイル共有に対する保護が利用可能です。Ransomware Resilienceは、オンプレミスストレージ、Cloud Volumes ONTAP for Amazon Web Services、Cloud Volumes ONTAP for Google Cloud、Cloud Volumes ONTAP for Microsoft Azure、Azure NetApp Files、Amazon FSx for NetApp ONTAPでNetApp Console全体にわたってサポートされています。データはAmazon Web Services、Google Cloud、Microsoft Azure、NetApp StorageGRIDにバックアップできます。

データ層におけるランサムウェア耐性

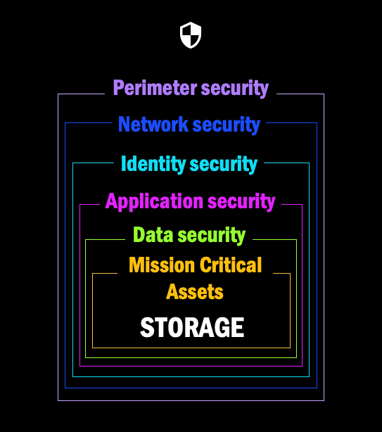

セキュリティ体制は通常、さまざまなサイバー脅威から保護するために複数の防御層を網羅します。

-

最外層: これは、ファイアウォール、侵入検知システム、仮想プライベート ネットワークを使用してネットワーク境界を保護する最初の防御線です。

-

ネットワーク セキュリティ: このレイヤーは、ネットワークのセグメンテーション、トラフィックの監視、暗号化を基盤として構築されます。

-

ID セキュリティ: 認証方法、アクセス制御、ID 管理を使用して、承認されたユーザーのみが機密リソースにアクセスできるようにします。

-

データ セキュリティ: データ保護、バックアップ、および回復戦略によりデータを保護します。ランサムウェア耐性はこの層で動作します。

ランサムウェア耐性でできること

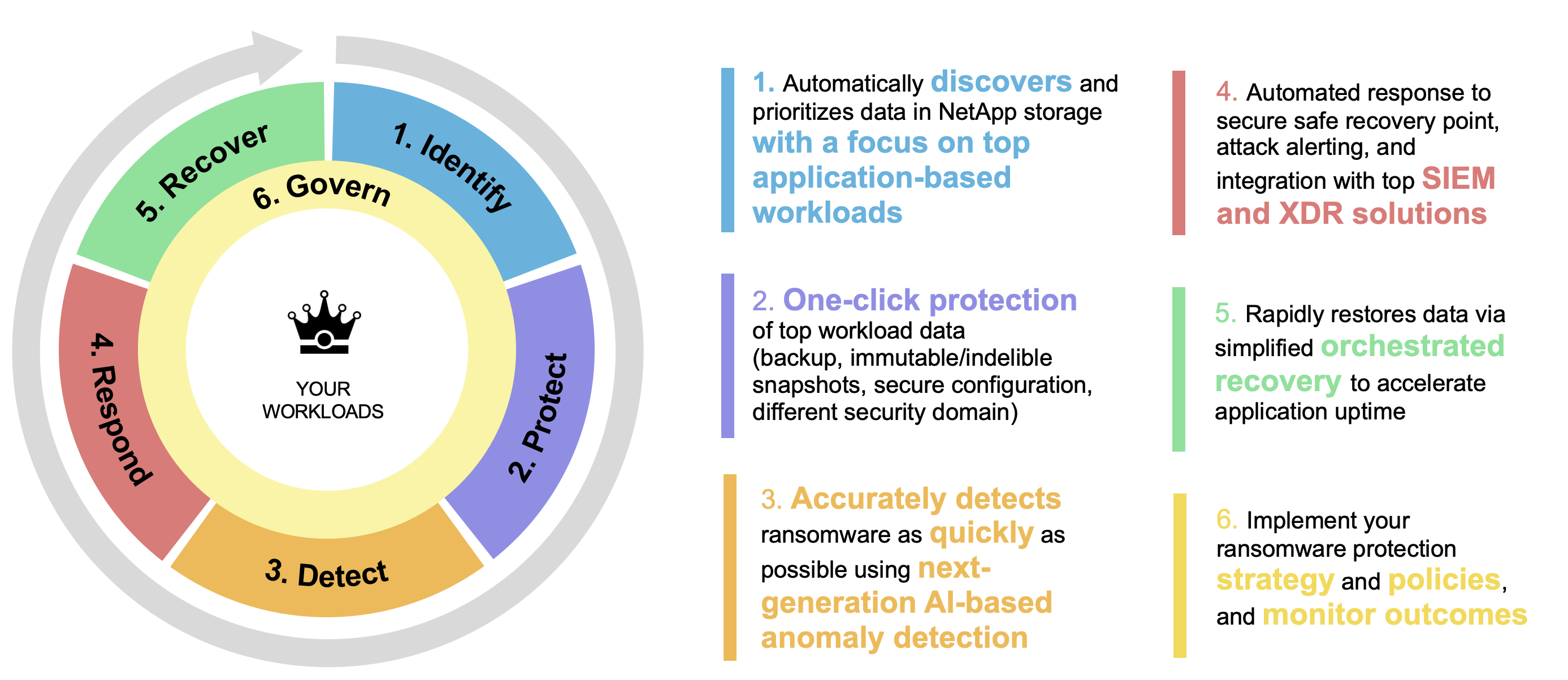

ランサムウェア耐性は、複数のNetAppテクノロジーをフル活用することで、ストレージ管理者、データ セキュリティ管理者、またはセキュリティ運用エンジニアが次の目標を達成できるようにします。

-

NetApp Console、プロジェクト、およびConsoleエージェント全体で、NetAppのオンプレミスNASおよびSANシステム内のワークロードを*特定*します。ワークロードを検出した後、Ransomware Resilienceはランサムウェアのレジリエンシを向上させる機会を特定します。

-

データのバックアップ、スナップショット コピー、ランサムウェア保護戦略を有効にして、ワークロードを*保護*します。

-

ランサムウェア攻撃の可能性がある異常を*検出*します。脚注:[攻撃が検出されない可能性もありますが、当社の調査によると、 NetApp のテクノロジにより、特定のファイル暗号化ベースのランサムウェア攻撃を高いレベルで検出できることがわかっています。]

-

コピーが誤ってまたは悪意を持って削除されないようにロックされたポイントインタイムスナップショットを自動的に開始することで、潜在的なランサムウェア攻撃に*対応*します。バックアップ データは変更不可能なまま、ソースと宛先の両方でランサムウェア攻撃からエンドツーエンドで保護されます。

-

複数のNetAppテクノロジーをオーケストレーションすることでワークロードの稼働時間を短縮するために、ワークロードを*復旧*します。特定のボリュームを選択して復元することができます。Ransomware Resilienceは、最適な選択肢に関する推奨事項を提供します。

-

管理: ランサムウェア保護戦略を実装し、結果を監視します。

ランサムウェア耐性を使用するメリット

ランサムウェア耐性には次のような利点があります。

-

ワークロードと既存のスナップショットおよびバックアップ スケジュールを検出し、それらの相対的な重要度をランク付けします。

-

ランサムウェア保護の態勢を評価し、わかりやすいダッシュボードに表示するとともに、保護を改善するための推奨事項を提供します。

-

ワンクリック アクセスで AI/ML 主導のデータ保護推奨事項を適用します。

-

ファイル共有内のデータを保護します。

-

AI テクノロジーを使用して、プライマリ ストレージ上のデータに対するランサムウェア攻撃をリアルタイムで検出します。

-

検出された潜在的な攻撃に応じて、スナップショット コピーを作成し、異常なアクティビティに関するアラートを開始することで、自動アクションを開始します。

-

RPO ポリシーを満たすようにキュレートされたリカバリを適用します。ランサムウェアレジリエンスは、NetApp Backup and Recovery によるランサムウェアインシデントからのリカバリを調整します。

-

ロールベースのアクセス制御 (RBAC) を使用して、機能と操作へのアクセスを管理します。

料金

Ransomware Resilience を 30 日間無料でお試しいただけます。NetApp は、Ransomware Resilience の試用版の使用に対して料金を請求しません。

バックアップとリカバリとランサムウェア耐性の両方をお持ちの場合、両方の製品で保護されている共通データについては、ランサムウェア耐性に対してのみ課金されます。

ワークロードが保護対象として分類されると、購入済みの容量または従量課金制のサブスクリプションに対してカウントされます。Ransomware Resilienceは、少なくとも1つのスナップショットまたはバックアップポリシーで検出ポリシーが有効になっている場合、ワークロードを保護されていると分類します。検出ポリシーによって検出されたワークロードのうち、バックアップポリシーやスナップショットポリシーが設定されていないワークロードは、リスクがあると分類されます。リスクのあるワークロードは、購入済みの容量にはカウントされません。

保護されたワークロードは、無料試用期間の終了後、購入した容量またはサブスクリプションに対してカウントされます。ランサムウェア耐性は、効率化前の保護されたワークロードに関連するデータ(ONTAPによって報告される)に対してGB単位で課金されます。

サイジングを検討する際、ライセンス費用はアクティブ ファイル システムの論理容量に基づいて決定されます(つまり、スナップショットが消費する容量は含まれません)。

ライセンス

Ransomware Resilience では、無料トライアル、従量課金制サブスクリプション、独自のライセンスの使用など、さまざまなライセンス プランを使用できます。

Ransomware Resilience にはNetApp ONTAP One ライセンスが必要です。

Ransomware Resilience ライセンスには、追加のNetApp製品は含まれません。 Ransomware Resilience では、ライセンスがなくてもバックアップとリカバリを使用できます。

異常なユーザー行動を検出するために、Ransomware Resilience は、悪意のあるファイル アクティビティを検出するONTAP内の機械学習 (ML) モデルであるNetApp Autonomous Ransomware Protection を使用します。このモデルは、Ransomware Resilience ライセンスに含まれています。

詳細については、 "ライセンスの設定" 。

NetApp Console

Ransomware Resilience はNetApp Consoleからアクセスできます。

NetApp Consoleは、オンプレミスとクラウド環境全体にわたるエンタープライズ グレードのNetAppストレージとデータ サービスの集中管理を提供します。NetAppデータ サービスにアクセスして使用するには、コンソールが必要です。管理インターフェースとして、1 つのインターフェースから多数のストレージ リソースを管理できます。コンソール管理者は、企業内のすべてのシステムのストレージとサービスへのアクセスを制御できます。

NetApp Consoleの使用を開始するためにライセンスやサブスクリプションは必要ありません。ストレージシステムまたはNetAppデータサービスへの接続を確保するためにクラウドにConsoleエージェントを導入した場合にのみ料金が発生します。ただし、Consoleからアクセスできる一部のNetAppデータサービスは、ライセンスまたはサブスクリプションベースです。

詳細はこちら"NetApp Console"。

ランサムウェア耐性の仕組み

Ransomware Resilienceは、既存のConsoleおよびONTAPのセットアップと連携して、ランサムウェアの脅威を特定し、ワークロードを保護し、迅速な復旧を可能にします。

| 特徴 | 説明 |

|---|---|

識別する |

|

守る |

|

検出する |

|

応答する |

|

回復する |

|

統治 |

|

攻撃の種類

NetApp Ransomware Resilienceは、5種類の攻撃を認識します:

| 攻撃タイプ | 定義 |

|---|---|

暗号化(エントロピー) |

Ransomware Resilienceは、異常なIOPSパターン、データエントロピー、および非標準のファイル拡張子を認識します。 |

暗号化(ユーザーの動作) |

ランサムウェア耐性機能は、特定のユーザーによって実行された異常なファイルの読み取り、書き込み、および名前変更アクティビティを識別します。 |

データ侵害 |

NetApp Ransomware Resilienceは、特定のユーザーによって実行された異常なファイル読み取りアクセスパターンを検出します。 |

データ破壊 |

NetApp Ransomware Resilienceは、特定のユーザーによるファイルの大量削除を検出します。 |

疑わしいユーザー行動 |

Ransomware Resilienceは、データ侵害、データ破壊、暗号化の範囲を超える異常な動作を特定します。 |

|

攻撃の原因となった特定のユーザーを特定するには、"ユーザー行動の検出。"を設定する必要があります。"制限事項"を確認して、お使いのシステムがユーザーアクティビティ検出をサポートしているかどうかを確認してください。 |

サポートされているバックアップターゲット、システム、ワークロードデータソース

Ransomware Resilience は、次のバックアップ ターゲット、システム、およびデータ ソースをサポートします。

サポートされているバックアップ対象

-

Amazon Web Services(AWS)S3

-

Google Cloud Platform

-

Microsoft Azure ブロブ

-

NetAppStorageGRID

サポートされているシステム

| 環境 | プロトコル | サポート対象のバージョン |

|---|---|---|

Amazon FSx for NetApp ONTAP* |

CIFS、NFS、SAN |

該当なし |

Azure NetApp Files |

CIFSとNFS |

該当なし |

Cloud Volumes ONTAP for AWS |

CIFSとNFS |

9.11.1以降 |

SAN(iSCSI および NVMe) |

9.17.1以降 |

|

Google Cloud Platform 向けCloud Volumes ONTAP |

CIFSとNFS |

9.11.1以降 |

SAN(iSCSI および NVMe) |

9.17.1以降 |

|

Microsoft Azure 向けCloud Volumes ONTAP |

CIFSとNFS |

9.12.1以降 |

SAN(iSCSI および NVMe) |

9.17.1以降 |

|

ONTAP (オンプレミス) |

CIFSとNFS |

9.11.1以降 |

SAN(iSCSI および NVMe) |

9.17.1以降 |

|

Google Cloud NetApp Volumes |

CIFS、NFS、SAN(iSCSI および NVMe) |

該当なし |

{アスタリスク} Amazon FSx for NetApp ONTAP は、 ARP/AI ではなく、Autonomous Ransomware Protection (ARP) を使用します。違いの詳細については、"ARP/AI" 。

|

Azure NetApp FilesまたはGoogle Cloud NetApp Volumesでは、ユーザーアクティビティ検出はサポートされていません。ユーザーアクティビティ検出のサポートの詳細については、"ユーザアクティビティ検出要件"を参照してください。 |

|

ONTAPで ARP/AI を使用するには、 ONTAP 9.16 以上が必要です。+ ONTAP は、 FabricPool FlexCache、 FlexGroupボリューム、整合性グループのマウント ポイント ボリューム、マウント パス ボリューム、オフライン ボリューム、およびデータ保護 (DP) ボリュームに対してランサムウェア保護サポートを提供しません。必ず確認する"ONTAPでサポートされている構成とサポートされていない構成"。 |

サポートされているワークロード データ ソース

NetApp Ransomware Resilienceは、プライマリデータボリューム上の以下のワークロードを保護します:

-

ブロックストレージ

-

データベース:

-

Microsoft SQL Server

-

Oracle

-

-

ファイル共有

-

VMwareデータストア

主要な用語

ランサムウェア対策に関連するいくつかの用語を理解しておくと役立つかもしれません。

-

保護: ランサムウェア耐性における保護とは、保護ポリシーを使用して、スナップショットと不変のバックアップが別のセキュリティ ドメインに定期的に実行されるようにすることを意味します。

-

ワークロード:ワークロードとは、システム内のストレージリソースの論理的なグループのことです(ファイル共有など)。