Warnmeldungen in NetApp Ransomware Resilience verwalten

Änderungen vorschlagen

Änderungen vorschlagen

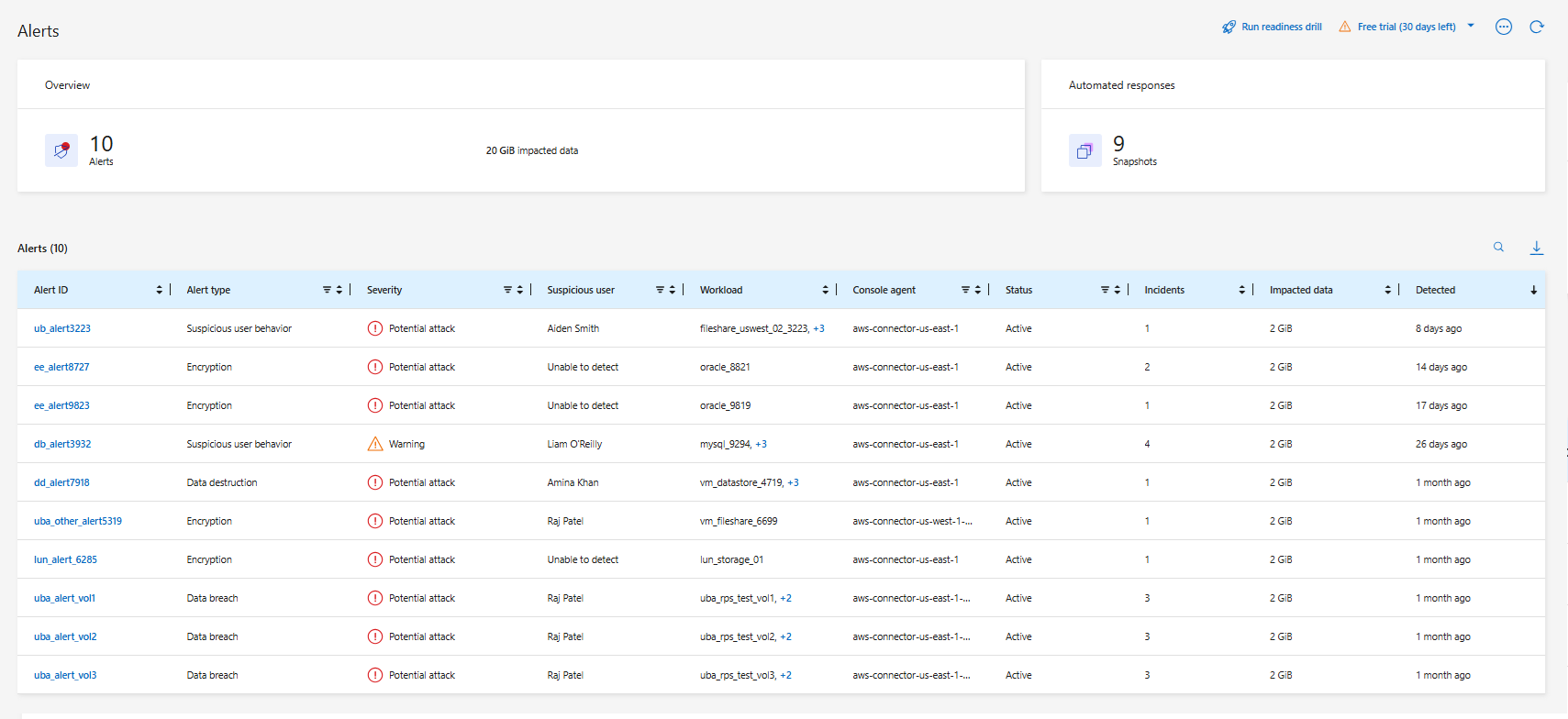

Wenn NetApp Ransomware Resilience einen möglichen Angriff erkennt, wird eine Warnung im Dashboard und im Benachrichtigungsmenü angezeigt. Ransomware Resilience erstellt sofort eine Snapshot. Wenn Sie eine Warnung erhalten, überprüfen Sie das potenzielle Risiko im Alerts-Tab von Ransomware Resilience, um die Auswirkungen auf Ihre Daten einzuschätzen und einen möglichen Ransomware-Angriff zu verhindern.

Wenn Ransomware Resilience einen möglichen Angriff erkennt, erscheint eine Benachrichtigung in den Console Notification-Einstellungen und eine E-Mail wird an die konfigurierten Adressen gesendet. Die E-Mail enthält Informationen über den Schweregrad, die betroffene Workload und einen Link zur Warnung im Tab Alerts von Ransomware Resilience.

Sie können Fehlalarme ignorieren oder sich für eine sofortige Wiederherstellung Ihrer Daten entscheiden.

|

Wenn Sie die Warnung verwerfen, lernt Ransomware Resilience dieses Verhalten, verknüpft es mit normalen Vorgängen und löst keine weitere Warnung aus. |

Um mit der Wiederherstellung Ihrer Daten zu beginnen, markieren Sie die Warnung als „bereit zur Wiederherstellung“, damit Ihr Speicheradministrator mit dem Wiederherstellungsprozess beginnen kann.

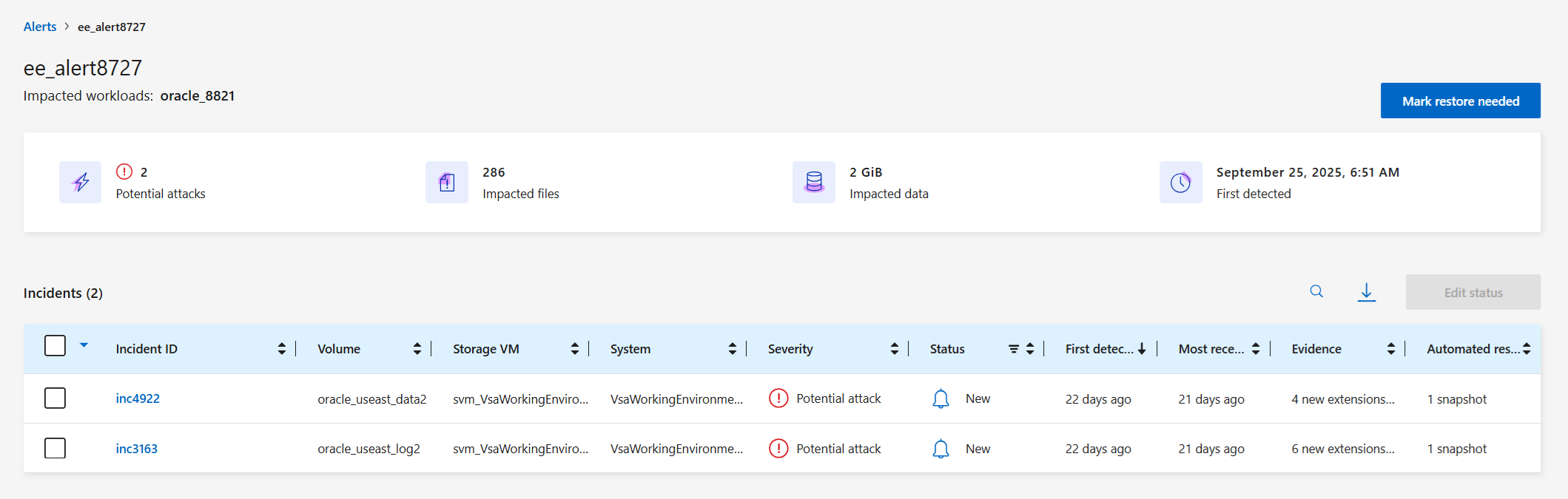

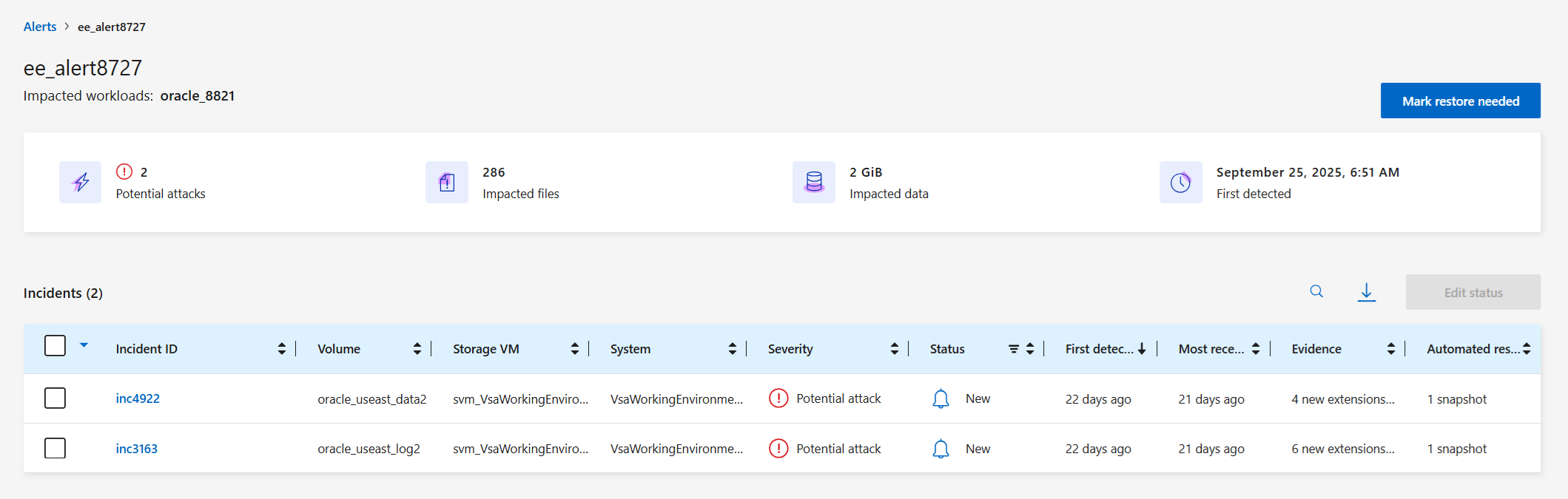

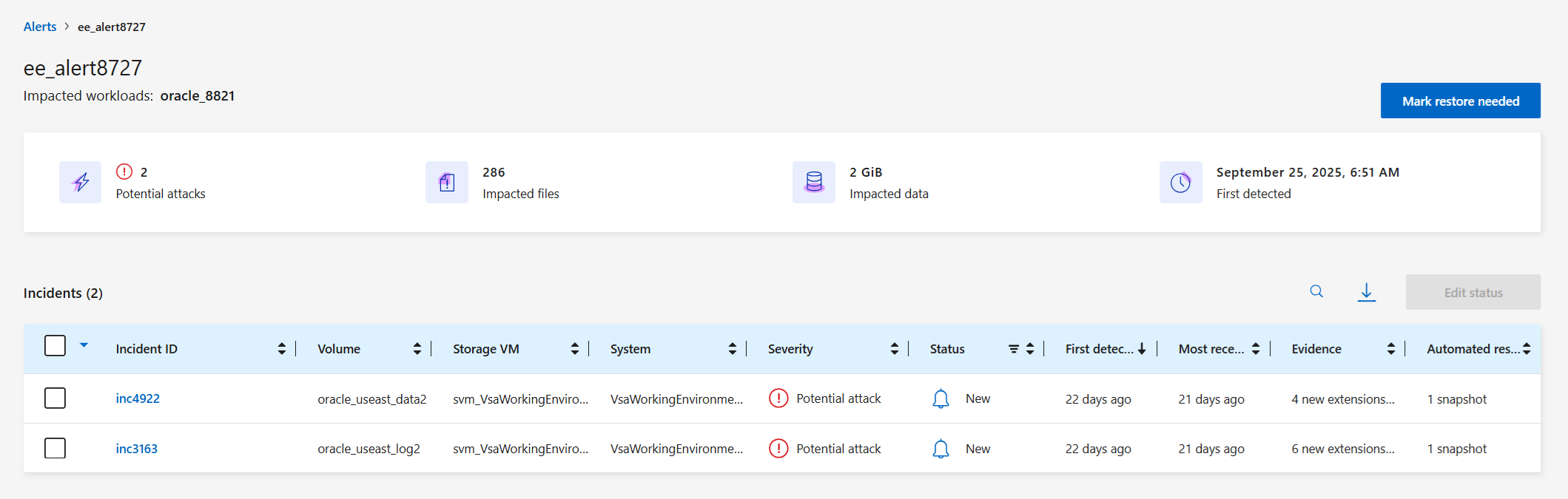

Jede Warnung kann mehrere Vorfälle mit unterschiedlichem Umfang und Status umfassen. Überprüfen Sie alle Vorfälle.

Wie Warnmeldungen generiert werden

Ransomware Resilience nutzt Erkenntnisse über Datenentropiemuster, Dateierweiterungstypen und Verschlüsselung, um Warnmeldungen zu generieren. Warnmeldungen basieren auf den folgenden Ereignissen:

-

Datenpanne

-

Datenvernichtung

-

Dateierweiterungen wurden erstellt oder geändert

-

Dateierstellung mit einem Vergleich der erkannten und erwarteten Raten

-

Dateilöschung mit einem Vergleich der erkannten und erwarteten Raten

-

Verdächtiges Nutzerverhalten

-

Bei hoher Verschlüsselung ohne Änderungen der Dateierweiterung

|

Für Benachrichtigungen über Datenschutzverletzungen, Datenzerstörung und verdächtiges Benutzerverhalten müssen Sie "Benutzeraktivitätserkennung" konfigurieren. |

Alarmtypen und -status

Benachrichtigungen haben einen von zwei Status: New oder Inactive.

Eine Warnung wird als einer der folgenden Typen klassifiziert:

-

Potenzieller Angriff: Eine Warnung wird als potenzieller Angriff eingestuft, wenn:

-

Autonomous Ransomware Protection erkennt eine neue Erweiterung, und das Auftreten wiederholt sich in den letzten 24 Stunden mehr als 20 Mal (Standardverhalten).

-

Datenpannen werden erkannt.

-

Datenzerstörung wurde erkannt.

-

-

Warnung: Eine Warnung erfolgt aufgrund der folgenden Verhaltensweisen:

-

Die Erkennung einer neuen Erweiterung wurde bisher nicht festgestellt und dasselbe Verhalten wiederholt sich nicht oft genug, um es als Angriff zu deklarieren.

-

Es wird eine hohe Entropie beobachtet.

-

Die Aktivität beim Lesen, Schreiben, Umbenennen oder Löschen von Dateien hat sich im Vergleich zum Normalwert verdoppelt.

-

|

Für SAN-Umgebungen basieren Warnungen ausschließlich auf hoher Entropie. |

Die Beweise basieren auf Informationen von Autonomous Ransomware Protection in ONTAP. Weitere Einzelheiten finden Sie unter "Übersicht über den autonomen Ransomware-Schutz" .

Alarmzustände

Ein Alarmereignis kann folgende Zustände aufweisen:

Status |

Beschreibung |

Neu |

Alle Vorfälle werden als „neu“ gekennzeichnet, wenn sie erstmals identifiziert werden. |

In Überprüfung |

Sie können einen Alarmvorfall manuell als „in Bearbeitung“ markieren, während Sie ihn auswerten. |

Abgewiesen |

Wenn Sie vermuten, dass die Aktivität kein Ransomware-Angriff ist, können Sie den Status auf „abgelehnt“ ändern. + ACHTUNG: Nachdem Sie einen Angriff abgelehnt haben, können Sie seinen Status nicht mehr zurücksetzen. Wenn Sie eine Arbeitslast ablehnen, werden alle automatisch als Reaktion auf den potenziellen Ransomware-Angriff erstellten Snapshot-Kopien dauerhaft gelöscht. |

Gelöst |

Der Vorfall wurde behoben. |

Automatisch aufgelöst |

Bei Warnmeldungen mit niedriger Priorität wird der Vorfall automatisch behoben, wenn innerhalb von fünf Tagen keine Maßnahmen ergriffen wurden. |

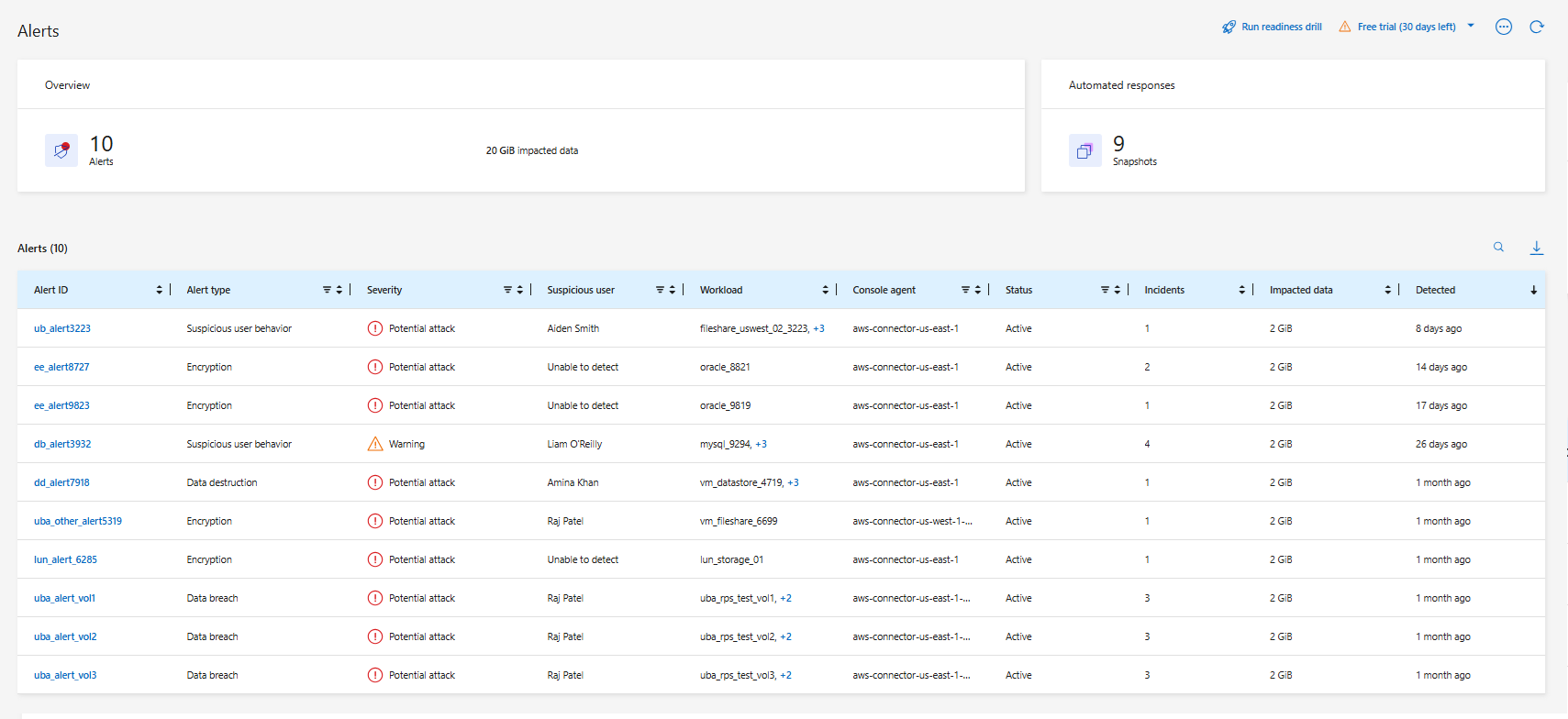

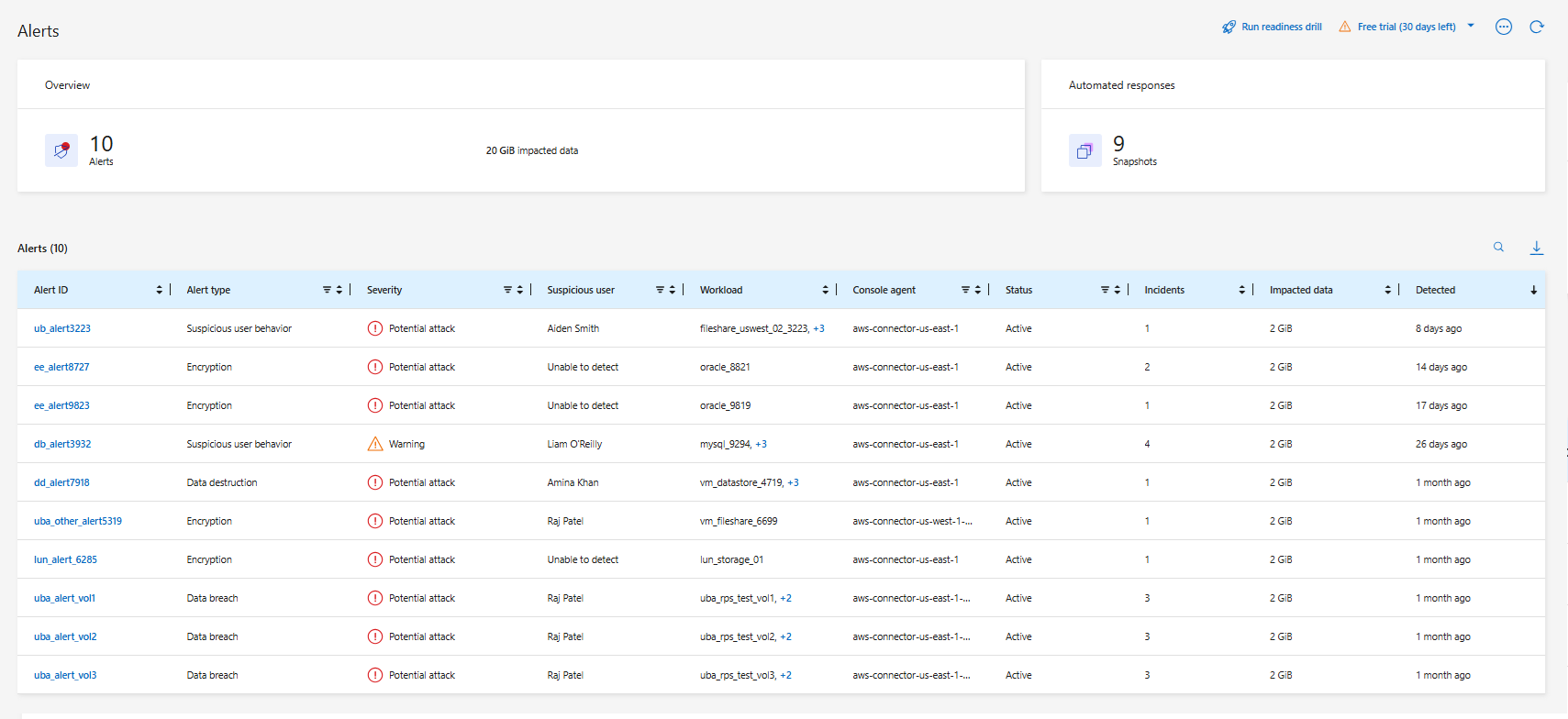

Warnungen anzeigen

Sie können auf Warnmeldungen über das Ransomware Resilience-Dashboard oder über die Registerkarte Alerts zugreifen.

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“, „Ransomware Resilience-Administrator“ oder „Ransomware Resilience-Viewer“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

-

Überprüfen Sie im Dashboard „Ransomware Resilience“ den Bereich „Warnungen“.

-

Wählen Sie unter einem der Status Alle anzeigen aus.

-

Wählen Sie eine Warnung aus, um alle Vorfälle auf jedem Datenträger für jede Warnung zu überprüfen.

-

Um weitere Warnungen anzuzeigen, wählen Sie in der Brotkrümelnavigation oben links Warnung aus.

-

Überprüfen Sie die Warnungen auf der Seite „Warnungen“.

-

Fahren Sie mit einem der folgenden Schritte fort:

Auf eine Warn-E-Mail antworten

Wenn Ransomware Resilience einen potenziellen Angriff erkennt, sendet es eine E-Mail-Benachrichtigung an die abonnierten Benutzer basierend auf deren Benachrichtigungseinstellungen, die in den NetApp Console-Einstellungen konfiguriert sind. Die E-Mail enthält Informationen zur Warnung, einschließlich des Schweregrads und der betroffenen Ressourcen.

|

Informationen zum Einrichten von E-Mail-Benachrichtigungen in der NetApp Console finden Sie unter "E-Mail-Benachrichtigungseinstellungen festlegen". |

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“, „Ransomware Resilience-Administrator“ oder „Ransomware Resilience-Viewer“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

-

Sehen Sie sich die E-Mail an.

-

Wählen Sie in der E-Mail View alert und melden Sie sich bei Ransomware Resilience an.

Die Seite „Warnungen“ wird angezeigt.

-

Überprüfen Sie für jede Warnung alle Vorfälle auf jedem Datenträger.

-

Um weitere Warnungen anzuzeigen, wählen Sie in der Brotkrümelnavigation oben links Warnung aus.

-

Fahren Sie mit einem der folgenden Schritte fort:

Erkennen Sie böswillige Aktivitäten und anomales Benutzerverhalten

Auf der Registerkarte „Warnungen“ können Sie erkennen, ob böswillige Aktivitäten oder anomales Benutzerverhalten vorliegen.

Sie müssen einen Benutzeraktivitätsagenten konfiguriert und eine Datensicherungsstrategie mit Benutzerverhaltenserkennung aktiviert haben, um Warnungen auf Benutzerebene anzuzeigen. Die Spalte Verdächtiger Benutzer wird im Warnungs-Dashboard nur angezeigt, wenn die Benutzerverhaltenserkennung aktiviert ist. Weitere Informationen "Erfahren Sie mehr über die Erkennung von Benutzeraktivitäten".

Anzeigen böswilliger Aktivitäten

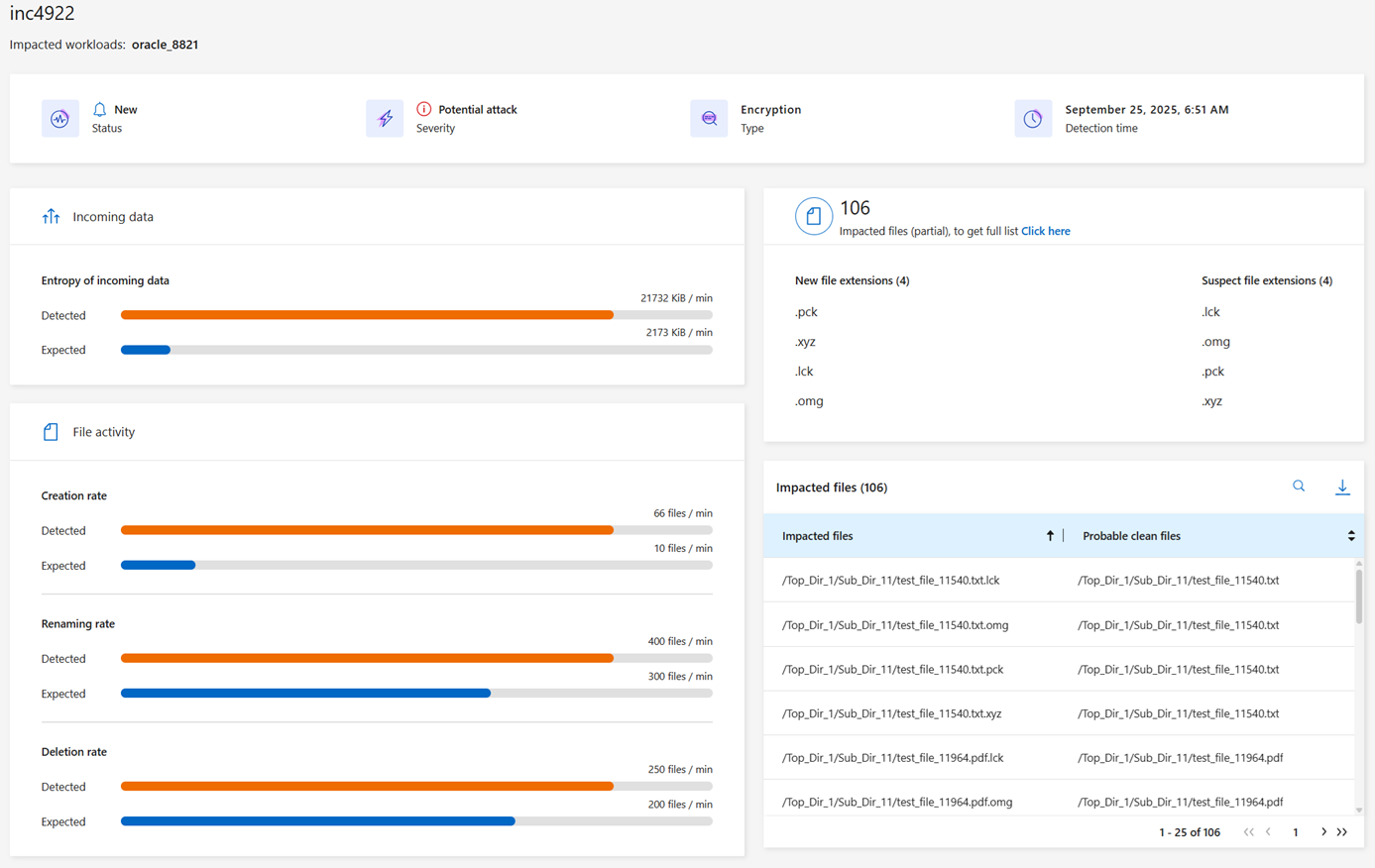

Wenn Autonomous Ransomware Protection in NetApp Ransomware Resilience eine Warnung auslöst, können Sie die folgenden Details einsehen:

-

Als die Warnung ausgelöst wurde

-

Wenn der Zugriff geändert oder verweigert wurde

-

Entropie eingehender Daten

-

Erwartete Erstellungsrate neuer Dateien im Vergleich zur erkannten Rate

-

Erwartete Löschrate von Dateien im Vergleich zur erkannten Rate

-

Erwartete Umbenennungsrate von Dateien im Vergleich zur erkannten Rate

-

Betroffene Workloads, Volumes, Dateien und Verzeichnisse

|

Diese Details sind für NAS-Workloads sichtbar. Für SAN-Umgebungen sind nur die Entropiedaten verfügbar. |

-

Wählen Sie im Menü „Ransomware Resilience“ die Option „Warnungen“ aus.

-

Wählen Sie eine Warnung aus.

-

Überprüfen Sie die Vorfälle in der Warnung.

-

Wählen Sie einen Vorfall aus, um die Details des Vorfalls zu überprüfen.

Anzeigen von anomalem Benutzerverhalten

Wenn Sie die Verhaltenserkennung für Benutzer konfiguriert haben, können Sie Daten auf Benutzerebene anzeigen und bestimmte Benutzer blockieren. Um die Benutzeraktivitätserkennung zu aktivieren, siehe "Agenten und Collector konfigurieren".

-

Wählen Sie im Menü „Ransomware Resilience“ die Option „Warnungen“ aus.

-

Wählen Sie eine Warnung aus.

-

Überprüfen Sie die Vorfälle in der Warnung.

-

Um einen verdächtigen Benutzer in Ihrer Umgebung zu blockieren, wählen Sie Block neben dem Namen des Benutzers aus.

-

Um Benachrichtigungen für einen Benutzer zu deaktivieren, der Gegenstand einer nachweislich falschen Benachrichtigung ist, wählen Sie die drei Punkte (

…und anschließend Diesen Benutzer von der Überwachung ausschließen. Überprüfen Sie den Dialog und wählen Sie dann Ausschließen zur Bestätigung.

-

|

Um Benachrichtigungen für einen Benutzer wieder zu aktivieren, rufen Sie die Benachrichtigung auf. Wählen Sie die drei Punkte und dann Diesen Benutzer in die Überwachung einbeziehen. Sie können auch "Benutzer ausschließen" aus der Überwachung entfernen. |

Markieren Sie Ransomware-Vorfälle als bereit zur Wiederherstellung (nachdem die Vorfälle neutralisiert wurden).

Nachdem der Angriff gestoppt wurde, benachrichtigen Sie Ihren Storage-Administrator, dass die Daten bereit sind, damit dieser den Wiederherstellungsprozess einleiten kann.

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“ oder „Ransomware Resilience-Administrator“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

-

Wählen Sie im Menü „Ransomware Resilience“ die Option „Warnungen“ aus.

-

Wählen Sie auf der Seite „Warnungen“ die Warnung aus.

-

Überprüfen Sie die Vorfälle in der Warnung.

-

Wenn Sie feststellen, dass die Vorfälle zur Wiederherstellung bereit sind, wählen Sie Als Wiederherstellung erforderlich markieren.

-

Bestätigen Sie die Aktion und wählen Sie Als Wiederherstellung erforderlich markieren.

-

Um die Workload-Wiederherstellung zu starten, wählen Sie in der Nachricht „Workload wiederherstellen“ oder wählen Sie die Registerkarte „Wiederherstellung“ aus.

Nachdem die Warnung zur Wiederherstellung markiert wurde, wird sie von der Registerkarte „Warnungen“ zur Registerkarte „Wiederherstellung“ verschoben.

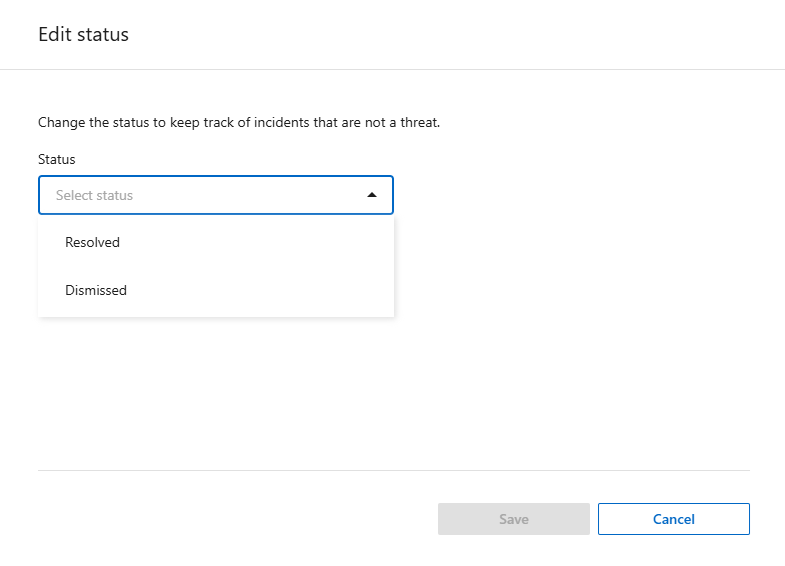

Vorfälle abweisen, bei denen es sich nicht um potenzielle Angriffe handelt

Nachdem Sie die Vorfälle überprüft haben, müssen Sie feststellen, ob es sich bei den Vorfällen um potenzielle Angriffe handelt. Wenn es sich nicht um tatsächliche Bedrohungen handelt, können sie als unbegründet abgetan werden.

Sie können Fehlalarme ignorieren oder sich für eine sofortige Wiederherstellung Ihrer Daten entscheiden. Wenn Sie die Warnung ignorieren, lernt Ransomware Resilience dieses Verhalten und ordnet es dem normalen Betrieb zu, sodass bei einem solchen Verhalten keine Warnung mehr ausgelöst wird.

Wenn Sie eine Arbeitslast verwerfen, werden alle Snapshot-Kopien, die automatisch als Reaktion auf einen potenziellen Ransomware-Angriff erstellt wurden, dauerhaft gelöscht.

|

Wenn Sie eine Warnung verwerfen, können Sie ihren Status nicht ändern oder diese Änderung rückgängig machen. |

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“ oder „Ransomware Resilience-Administrator“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

-

Wählen Sie im Menü „Ransomware Resilience“ die Option „Warnungen“ aus.

-

Wählen Sie auf der Seite „Warnungen“ die Warnung aus.

-

Wählen Sie einen oder mehrere Vorfälle aus. Alternativ können Sie alle Vorfälle auswählen, indem Sie das Feld „Vorfalls-ID“ oben links in der Tabelle anklicken.

-

Wenn Sie feststellen, dass der Vorfall keine Bedrohung darstellt, verwerfen Sie ihn als falsch-positives Ergebnis:

-

Wählen Sie den Vorfall aus.

-

Wählen Sie die Schaltfläche Status bearbeiten über der Tabelle.

-

-

Wählen Sie im Dialogfeld „Status bearbeiten“ den Status Abgelehnt aus.

Es werden zusätzliche Informationen über die Arbeitslast und das Löschen der Snapshot-Kopien angezeigt.

-

Wählen Sie Speichern.

Der Status des Vorfalls bzw. der Vorfälle ändert sich zu „Abgewiesen“.

Liste der betroffenen Dateien anzeigen

Bevor Sie eine Arbeitslast auf Dateiebene wiederherstellen, können Sie eine Liste der betroffenen Dateien anzeigen. Sie können die Seite „Warnungen“ aufrufen, um eine Liste der betroffenen Dateien herunterzuladen. Dann verwenden Sie die Seite „Wiederherstellung“, um die Liste hochzuladen und auszuwählen, welche Dateien wiederhergestellt werden sollen.

Erforderliche Konsolenrolle Um diese Aufgabe auszuführen, benötigen Sie die Rolle „Organisationsadministrator“, „Ordner- oder Projektadministrator“ oder „Ransomware Resilience-Administrator“. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console" .

Verwenden Sie die Seite „Warnungen“, um die Liste der betroffenen Dateien abzurufen.

|

Wenn ein Volume mehrere Warnungen aufweist, müssen Sie möglicherweise für jede Warnung die CSV-Liste der betroffenen Dateien herunterladen. |

-

Wählen Sie im Menü „Ransomware Resilience“ die Option „Warnungen“ aus.

-

Sortieren Sie auf der Seite „Warnungen“ die Ergebnisse nach Arbeitslast, um die Warnungen für die Arbeitslast anzuzeigen, die Sie wiederherstellen möchten.

-

Wählen Sie aus der Liste der Warnungen für diese Arbeitslast eine Warnung aus.

-

Wählen Sie für diese Warnung einen einzelnen Vorfall aus.

-

Wählen Sie für diesen Vorfall das Download-Symbol aus, um die Liste der betroffenen Dateien im CSV-Format herunterzuladen.