Konfigurieren der Benutzeraktivitätserkennung in NetApp Ransomware Resilience

Änderungen vorschlagen

Änderungen vorschlagen

NetApp Ransomware Resilience Benutzerverhaltenserkennung hilft Ihnen, Ransomware-Ereignisse auf Benutzerebene zu verhindern. Um die Benutzerverhaltenserkennung in Ransomware Resilience zu aktivieren, müssen Sie mindestens einen Benutzeraktivitätsagenten installieren, der eine Datenerfassungsumgebung erstellt, um das Benutzerverhalten auf abweichende Muster zu überwachen, die Ransomware-Ereignissen ähneln.

Ein Benutzeraktivitätsagent hostet einen Datensammler und einen Benutzerverzeichnis-Connector, die beide Daten zur Analyse an einen SaaS-Standort senden.

-

Der Datensammler erfasst Benutzeraktivitätsdaten von ONTAP. Der Datensammler wird automatisch erstellt, wenn Sie eine Schutzstrategie mit Benutzerverhaltenserkennung erstellen.

-

Der Benutzerverzeichnis-Connector stellt eine Verbindung zu Ihrem Verzeichnis her, um Benutzer-IDs Benutzernamen zuzuordnen. Sie müssen den Benutzerverzeichnis-Connector konfigurieren.

Der Benutzeraktivitätsagent, der Datensammler und der Benutzerverzeichnis-Connector können alle über das Dashboard der Ransomware Resilience-Einstellungen verwaltet werden.

|

Wenn Sie bereits NetApp Data Infrastructure Insights (DII) Workload Security verwenden, wird empfohlen, dieselben Workload Security Agents auch für Ransomware Resilience zu verwenden. Sie müssen keine separaten Workload Security Agents für Ransomware Resilience bereitstellen, jedoch erfordert die Verwendung derselben Workload Security Agents eine Kopplung zwischen der Ransomware Resilience Console Organization und dem DII Storage Workload Security Tenant. Wenden Sie sich an Ihren Account Representative, um diese Kopplung zu aktivieren. |

Falls Sie DII nicht verwenden, fahren Sie mit den Konfigurationsanweisungen hier fort.

Bevor Sie beginnen

-

Stellen Sie sicher, dass Sie die "Anforderungen an Betriebssystem, Server und Netzwerk" erfüllen.

Erforderliche Konsolenrolle Zur Aktivierung der Benutzerverhaltenserkennung benötigen Sie die Organization admin role. Für nachfolgende Konfigurationen der Benutzerverhaltenserkennung benötigen Sie die Ransomware Resilience user behavior admin role. "Erfahren Sie mehr über Ransomware Resilience-Rollen für die NetApp Console".

Stellen Sie sicher, dass jede Rolle auf Organisationsebene angewendet wird.

Erstellen Sie einen Benutzeraktivitätsagenten

Benutzeraktivitätsagenten sind ausführbare Umgebungen für "Datensammler"; Datensammler teilen Benutzeraktivitätsereignisse mit Ransomware Resilience. Sie müssen mindestens einen Benutzeraktivitätsagenten erstellen, um die Benutzeraktivitätserkennung zu aktivieren.

-

Wenn Sie zum ersten Mal einen Benutzeraktivitätsagenten erstellen, gehen Sie zum Dashboard. Wählen Sie in der Kachel Benutzeraktivität die Option Aktivieren aus.

Wenn Sie einen zusätzlichen Benutzeraktivitätsagenten hinzufügen, gehen Sie zu Einstellungen, suchen Sie die Kachel Benutzeraktivität und wählen Sie dann Verwalten. Wählen Sie auf dem Bildschirm „Benutzeraktivität“ die Registerkarte Benutzeraktivitätsagenten und dann Hinzufügen.

-

Wählen Sie einen Cloud-Anbieter und dann eine Region aus. Wählen Sie Weiter.

-

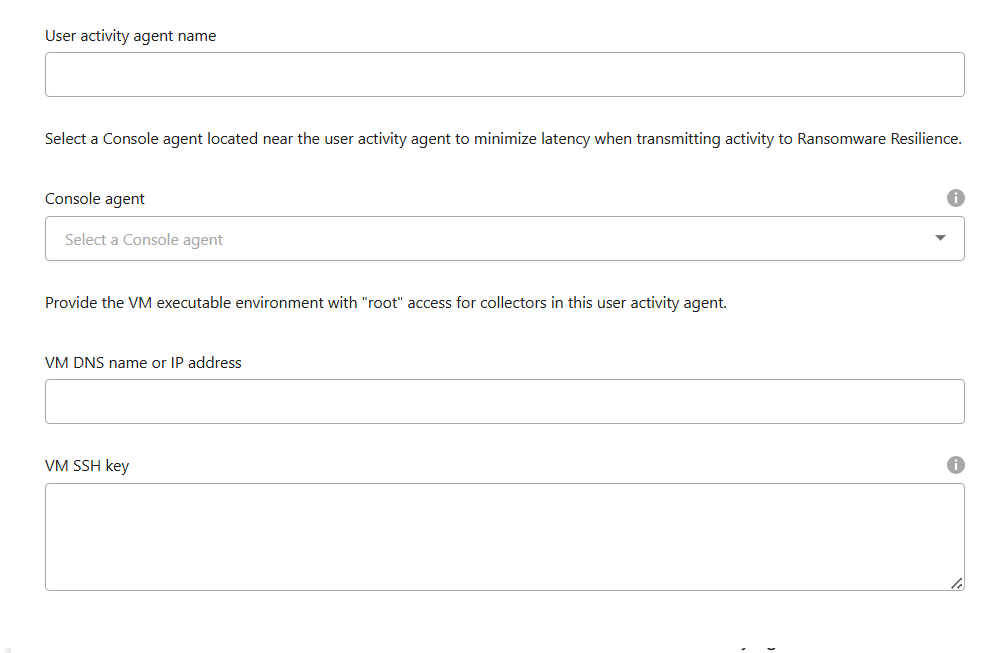

Geben Sie die Details des Benutzeraktivitätsagenten an:

-

Name des Benutzeraktivitätsagenten

-

Konsolenagent - Der Konsolenagent sollte sich im selben Netzwerk wie der Benutzeraktivitätsagent befinden und über eine SSH-Verbindung zur IP-Adresse des Benutzeraktivitätsagenten verfügen.

-

VM-DNS-Name oder IP-Adresse

-

VM SSH Key - Geben Sie den SSH-Schlüssel in diesem Format ein:

-----BEGIN OPENSSH PRIVATE KEY----- private-key-contents -----END OPENSSH PRIVATE KEY-----

-

-

Wählen Sie Weiter.

-

Überprüfen Sie Ihre Einstellungen. Wählen Sie Aktivieren, um das Hinzufügen des Benutzeraktivitätsagenten abzuschließen.

-

Bestätigen Sie, dass der Benutzeraktivitätsagent erfolgreich erstellt wurde. In der Kachel „Benutzeraktivität“ wird eine erfolgreiche Bereitstellung als Wird ausgeführt angezeigt.

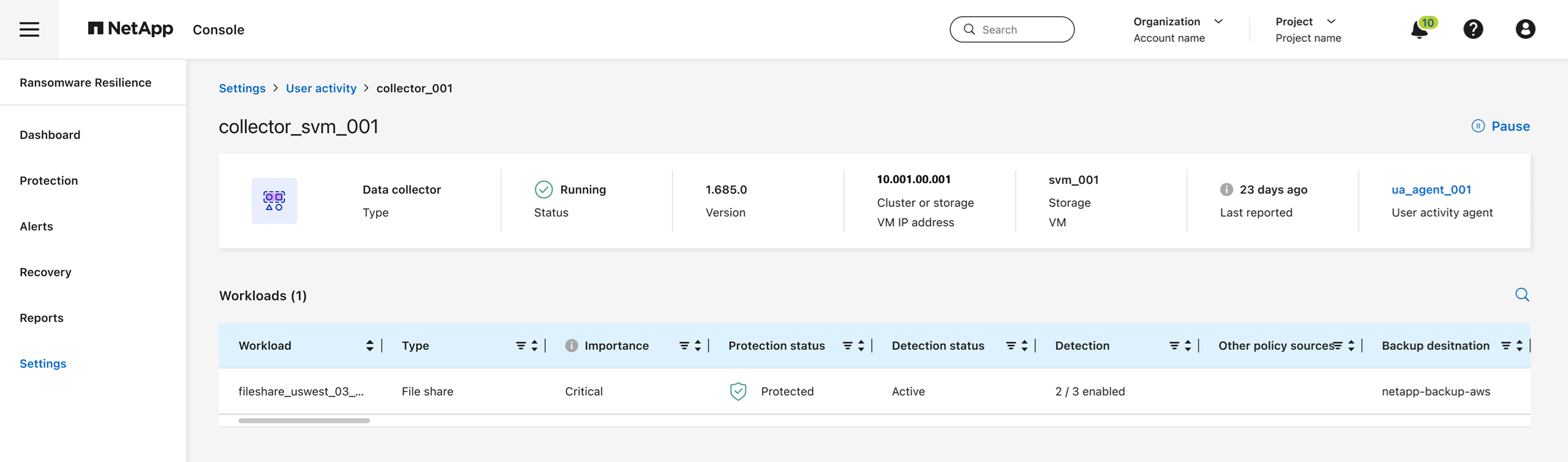

Nachdem der Benutzeraktivitätsagent erfolgreich erstellt wurde, kehren Sie zum Menü Einstellungen zurück und wählen Sie dann Verwalten im Bereich Benutzeraktivität. Wählen Sie den Tab Benutzeraktivitätsagenten und dann den Benutzeraktivitätsagenten aus, um Details dazu anzuzeigen, einschließlich Datensammler und Benutzerverzeichnis-Konnektoren.

Hinzufügen eines Datensammlers

Datensammler werden automatisch erstellt, wenn Sie eine Datensicherungsstrategie mit Benutzeraktivitätserkennung aktivieren. Weitere Informationen finden Sie unter "Hinzufügen einer Erkennungsrichtlinie".

Sie können die Details des Datensammlers anzeigen. Wählen Sie in den Einstellungen in der Kachel „Benutzeraktivität“ die Option Verwalten aus. Wählen Sie die Registerkarte Datensammler und dann den Datensammler aus, um seine Details anzuzeigen oder ihn anzuhalten.

Erstellen Sie einen Benutzerverzeichnis-Connector

Um Benutzer-IDs Benutzernamen zuzuordnen, müssen Sie einen Benutzerverzeichnis-Connector erstellen.

-

Gehen Sie in Ransomware Resilience zu Einstellungen.

-

Wählen Sie in der Kachel „Benutzeraktivität“ Verwalten aus.

-

Wählen Sie die Registerkarte Benutzerverzeichnis-Konnektoren und dann Hinzufügen.

-

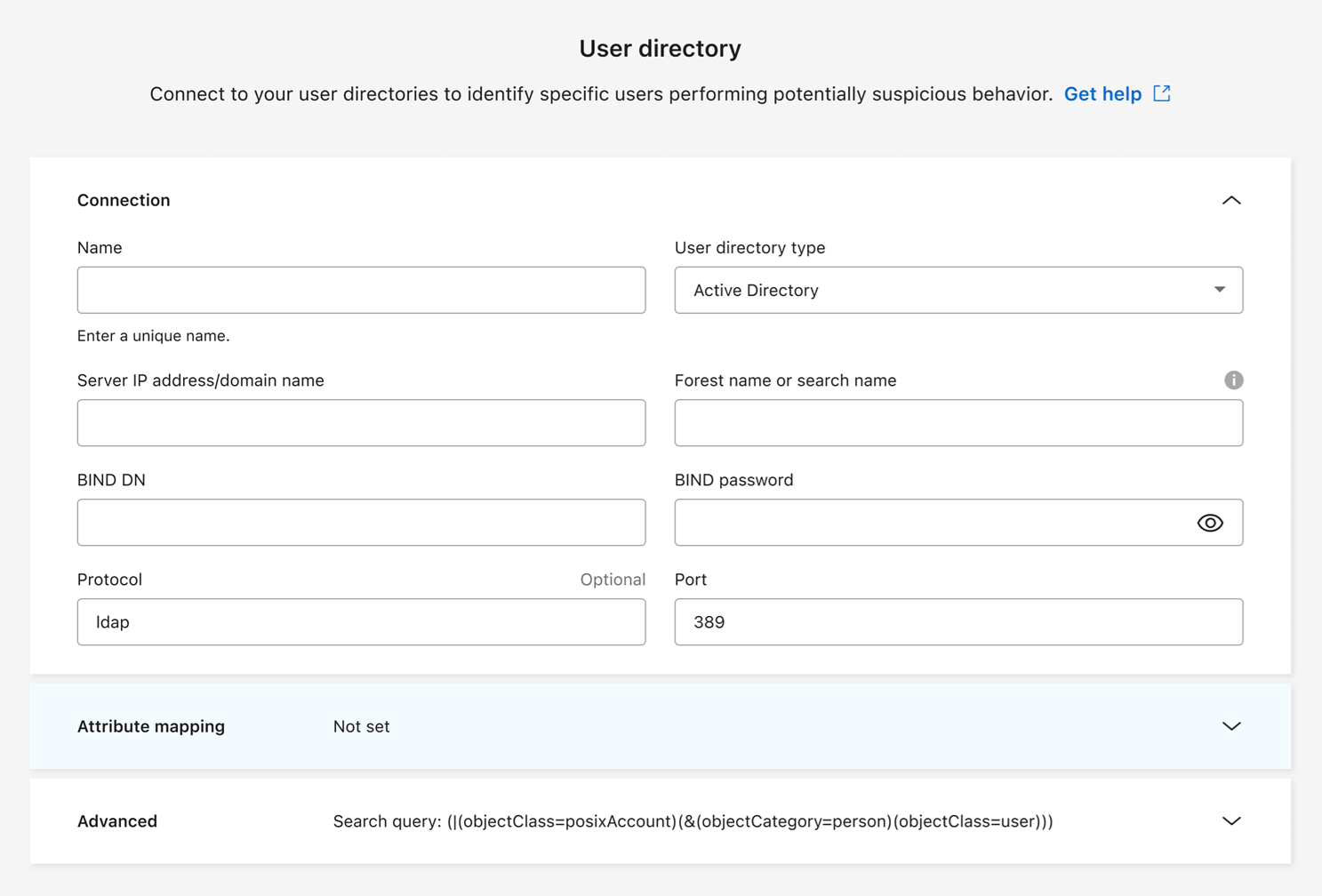

Konfigurieren Sie die Verbindung. Geben Sie die erforderlichen Informationen für jedes Feld ein.

Feld Beschreibung Name

Geben Sie einen eindeutigen Namen für den Benutzerverzeichnis-Connector ein.

Benutzerverzeichnistyp

Der Verzeichnistyp

Server-IP-Adresse oder Domänenname

Die IP-Adresse oder der vollqualifizierte Domänenname (FQDN) des Servers, der die Verbindung hostet

Waldname oder Suchname

Sie können die Gesamtstrukturebene der Verzeichnisstruktur als direkten Domänennamen angeben (zum Beispiel

unit.company.com) oder eine Reihe relativer, angesehener Namen (zum Beispiel:DC=unit,DC=company,DC=com). Sie können auch einen Eintrag eingebenOUum nach einer Organisationseinheit oder einemCNauf einen bestimmten Benutzer beschränken (zum Beispiel:CN=user,OU=engineering,DC=unit,DC=company,DC=com).BIND DN

Der BIND DN ist ein Benutzerkonto, das berechtigt ist, das Verzeichnis zu durchsuchen, z. B. user@domain.com. Der Benutzer benötigt die Berechtigung „Domänenlesbar“.

BIND-Passwort

Das Passwort für den in BIND DN angegebenen Benutzer.

Protokoll

Das Feld „Protokoll“ ist optional. Sie können LDAP, LDAPS oder LDAP over StartTLS verwenden.

Hafen

Geben Sie die von Ihnen gewählte Portnummer ein.

Geben Sie die Details zur Attributzuordnung an:

-

Anzeigename

-

SID (wenn Sie LDAP verwenden)

-

Benutzername

-

Unix-ID (wenn Sie NFS verwenden)

-

Wenn Sie Optionale Attribute einbeziehen auswählen, können Sie auch eine E-Mail-Adresse, eine Telefonnummer, eine Rolle, ein Bundesland, ein Land, eine Abteilung, ein Foto, den Vorgesetzten-DN oder Gruppen hinzufügen. Wählen Sie Erweitert, um eine optionale Suchanfrage hinzuzufügen.

-

-

Wählen Sie Hinzufügen.

-

Kehren Sie zur Registerkarte „Benutzerverzeichnis-Konnektoren“ zurück, um den Status Ihres Benutzerverzeichnis-Konnektors zu überprüfen. Bei erfolgreicher Erstellung wird der Status des Benutzerverzeichnis-Connectors als Wird ausgeführt angezeigt.

Löschen eines Benutzerverzeichnis-Connectors

-

Gehen Sie in Ransomware Resilience zu Einstellungen.

-

Suchen Sie die Kachel „Benutzeraktivität“ und wählen Sie Verwalten aus.

-

Wählen Sie die Registerkarte Benutzerverzeichnis-Connector.

-

Identifizieren Sie den Benutzerverzeichnis-Connector, den Sie löschen möchten. Wählen Sie im Aktionsmenü am Ende der Zeile die drei Punkte aus

…dann Löschen. -

Wählen Sie im Popup-Dialogfeld Löschen aus, um zu bestätigen.

Benutzer von Warnmeldungen ausschließen

Wenn es bestimmte vertrauenswürdige Benutzer gibt, deren Verhalten möglicherweise Warnmeldungen zum Benutzerverhalten auslöst, können Sie sie von Warnmeldungen ausschließen.

-

Unter Ransomware Resilience wählen Sie Einstellungen.

-

Suchen Sie im Dashboard „Einstellungen“ die Karte „Benutzeraktivität“ und wählen Sie dann Manage aus.

-

Wählen Sie die Registerkarte Excluded users aus.

-

Um einzelne Benutzer in der Benutzeroberfläche zu überprüfen, wählen Sie Manuell auswählen. Um eine Liste ausgeschlossener Benutzer hochzuladen, wählen Sie Hochladen.

-

Wenn Sie Manuell auswählen gewählt haben, aktivieren Sie das Kontrollkästchen neben den Namen der spezifischen Benutzer, die Sie ausschließen möchten.

-

Wenn Sie Hochladen auswählen, laden Sie die CSV- oder JSON-Datei mit der Liste aller Benutzer herunter. Wählen Sie Herunterladen, um auf die Liste zuzugreifen.

Überprüfen Sie die Datei auf Ihrem lokalen Rechner. Entfernen Sie die Namen aller Benutzer, für die Sie die Erkennung beibehalten möchten. Wenn die Liste nur noch die Namen der Benutzer enthält, die Sie von der Erkennung ausschließen möchten, speichern Sie sie.

Wählen Sie in Ransomware Resilience Hochladen aus. Suchen Sie die Datei und laden Sie sie hoch.

-

-

Wählen Sie Hinzufügen aus, um das Hinzufügen der Benutzer zur Ausschlussliste abzuschließen.

-

Auf der Registerkarte Ausgeschlossene Benutzer werden nun die Namen der Benutzer angezeigt, die aus den Warnmeldungen zur Benutzerverhaltenserkennung entfernt wurden.

|

Sie können einen Benutzer auch direkt von einer Benachrichtigung ausschließen. Weitere Informationen finden Sie unter "Auf Ransomware-Warnungen reagieren". |

Benutzer aus der Liste der ausgeschlossenen Benutzer entfernen

Sie können einen Benutzer anschließend wieder zur Erkennung hinzufügen.

-

Suchen Sie im Dashboard „Einstellungen“ die Karte „Benutzeraktivität“ und wählen Sie dann Manage aus.

-

Wählen Sie die Registerkarte Excluded users aus.

-

Wählen Sie Hinzufügen.

-

Um einzelne Benutzer von der UI auszuschließen, wählen Sie Select manually.

-

Suchen Sie den Namen des Benutzers, den Sie aus der Liste der ausgeschlossenen Benutzer entfernen möchten. Wählen Sie das Aktionsmenü (

…) in der Zeile mit dem Benutzernamen und dann Entfernen. -

Wählen Sie im Dialogfeld Entfernen aus, um zu bestätigen, dass Sie die ausgewählten Benutzer entfernen möchten.

Auf Benachrichtigungen über Benutzeraktivitäten reagieren

Nachdem Sie die Benutzeraktivitätserkennung konfiguriert haben, können Sie Ereignisse auf der Warnseite überwachen. Weitere Informationen finden Sie unter "Erkennen Sie bösartige Aktivitäten und verdächtiges Nutzerverhalten".