Configurer la détection de l'activité des utilisateurs dans NetApp Ransomware Resilience

Suggérer des modifications

Suggérer des modifications

NetApp Ransomware Resilience détection du comportement des utilisateurs vous aide à prévenir les événements de ransomware au niveau utilisateur. Pour activer la détection du comportement des utilisateurs dans Ransomware Resilience, vous devez installer au moins un agent d'activité utilisateur, qui crée un environnement de collecte de données pour surveiller le comportement des utilisateurs à la recherche de schémas aberrants ressemblant à des événements de ransomware.

Un agent d'activité utilisateur héberge un collecteur de données et un connecteur d'annuaire utilisateur, qui envoient tous deux des données vers un emplacement SaaS pour analyse.

-

Le collecteur de données recueille les données d'activité des utilisateurs depuis ONTAP. Le collecteur de données est créé automatiquement lorsque vous créez une stratégie de protection avec détection du comportement des utilisateurs.

-

Le connecteur d'annuaire utilisateur se connecte à votre annuaire pour associer les identifiants utilisateur aux noms d'utilisateur. Vous devez configurer le connecteur d'annuaire utilisateur.

L'agent d'activité utilisateur, le collecteur de données et le connecteur d'annuaire utilisateur peuvent tous être gérés depuis le tableau de bord des paramètres de NetApp Ransomware Resilience.

|

Si vous utilisez déjà NetApp Data Infrastructure Insights (DII) Workload Security, il est recommandé d'utiliser les mêmes agents Workload Security pour Ransomware Resilience. Il n'est pas nécessaire de déployer des agents Workload Security distincts pour Ransomware Resilience, cependant, l'utilisation des mêmes agents Workload Security nécessite une relation de couplage entre l'organisation de la Ransomware Resilience Console et le locataire DII Storage Workload Security. Contactez votre responsable de compte pour activer ce couplage. |

Si vous n'utilisez pas DII, suivez les instructions de configuration ici.

Avant de commencer

-

Assurez-vous de respecter les "exigences relatives au système d'exploitation, au serveur et au réseau".

Rôle Console requis Pour activer la détection du comportement des utilisateurs, vous devez disposer du rôle d'administrateur de l'organisation. Pour les configurations ultérieures de la détection du comportement des utilisateurs, vous devez disposer du rôle d'administrateur du comportement des utilisateurs de Ransomware Resilience. "En savoir plus sur les rôles de résilience aux ransomwares pour la NetApp Console".

Assurez-vous que chaque rôle est appliqué au niveau de l'organisation.

Créer un agent d'activité utilisateur

Les agents d'activité utilisateur sont des environnements exécutables pour "collecteurs de données" ; les collecteurs de données partagent les événements d'activité utilisateur avec Ransomware Resilience. Vous devez créer au moins un agent d'activité utilisateur pour activer la détection de l'activité utilisateur.

-

Si c'est la première fois que vous créez un agent d'activité utilisateur, accédez au Tableau de bord. Dans la mosaïque Activité utilisateur, sélectionnez Activer.

Si vous ajoutez un agent d'activité utilisateur supplémentaire, accédez à Paramètres, recherchez la vignette Activité utilisateur, puis sélectionnez Gérer. Sur l'écran Activité utilisateur, sélectionnez l'onglet Agents d'activité utilisateur puis Ajouter.

-

Sélectionnez un fournisseur Cloud puis une région. Sélectionnez Suivant.

-

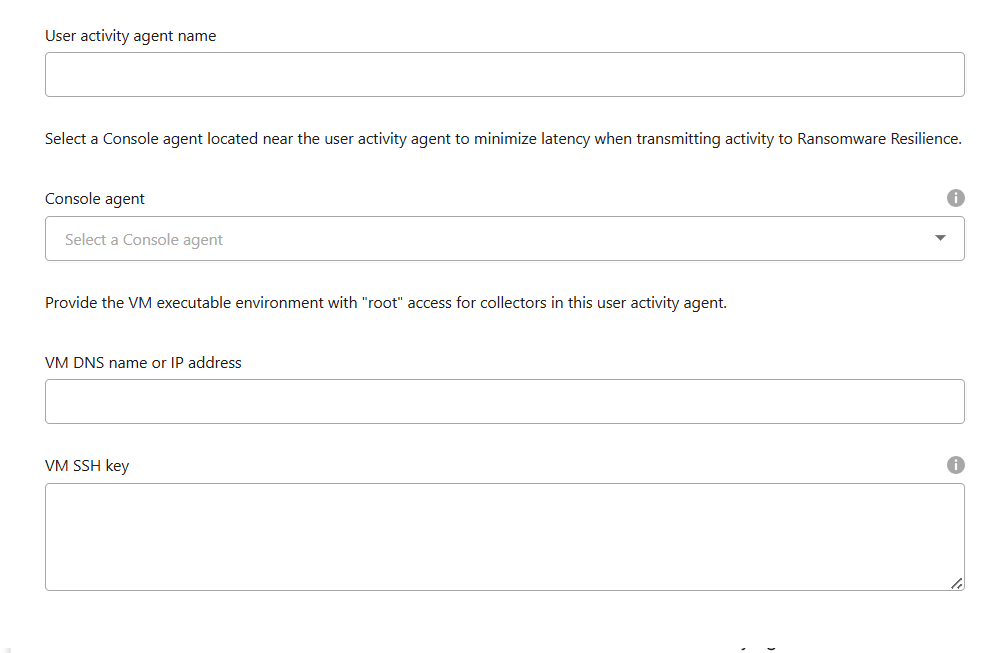

Fournissez les détails de l’agent d’activité de l’utilisateur :

-

Nom de l'agent d'activité utilisateur

-

Agent de console - L'agent de console doit se trouver sur le même réseau que l'agent d'activité utilisateur et disposer d'une connectivité SSH à l'adresse IP de l'agent d'activité utilisateur.

-

Nom DNS ou adresse IP de la VM

-

Clé SSH de la VM - Saisissez la clé SSH au format suivant :

-----BEGIN OPENSSH PRIVATE KEY----- private-key-contents -----END OPENSSH PRIVATE KEY-----

-

-

Sélectionnez Suivant.

-

Vérifiez vos paramètres. Sélectionnez Activer pour terminer l’ajout de l’agent d’activité utilisateur.

-

Vérifiez que l'agent d'activité utilisateur a bien été créé. Dans la vignette Activité utilisateur, un déploiement réussi s'affiche comme Running.

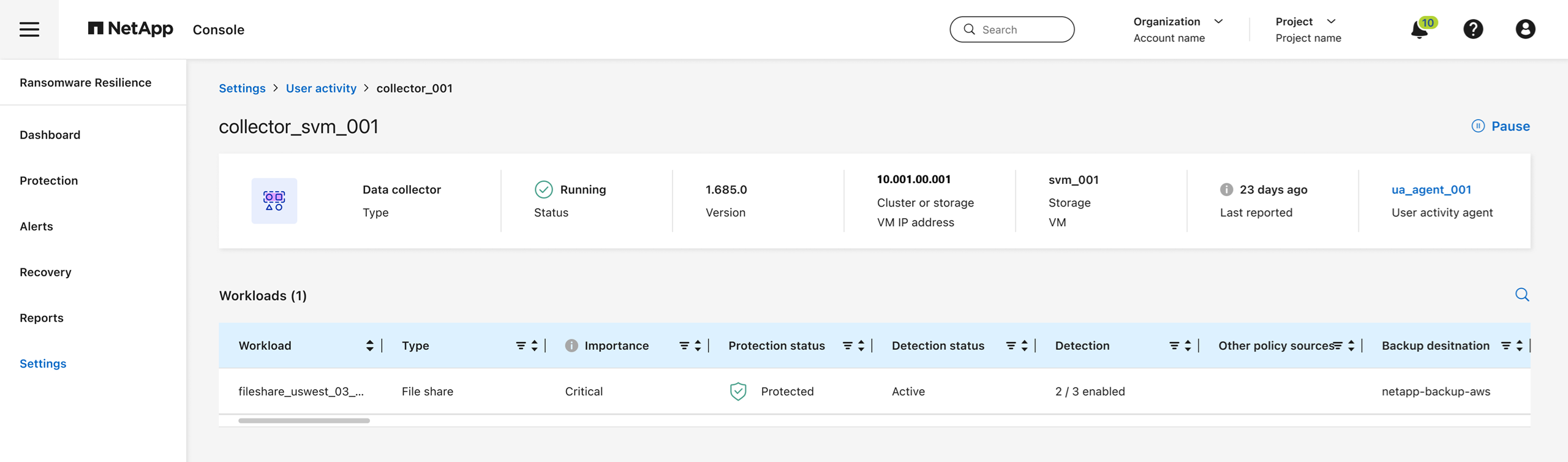

Une fois l'agent d'activité utilisateur créé avec succès, retournez dans le menu Paramètres puis sélectionnez Gérer dans la vignette Activité utilisateur. Sélectionnez l'onglet Agents d'activité utilisateur puis sélectionnez l'agent d'activité utilisateur pour afficher des détails à son sujet, y compris les collecteurs de données et les connecteurs d'annuaire utilisateur.

Ajouter un collecteur de données

Des collecteurs de données sont créés automatiquement lorsque vous activez une stratégie de protection contre les ransomwares avec détection de l'activité de l'utilisateur. Pour plus d'informations, consultez "ajouter une politique de détection".

Vous pouvez consulter les détails du collecteur de données. Dans Paramètres, sélectionnez Gérer dans la mosaïque Activité utilisateur. Sélectionnez l'onglet Collecteur de données puis sélectionnez le collecteur de données pour afficher ses détails ou le mettre en pause.

Créer un connecteur d'annuaire utilisateur

Pour mapper les ID utilisateur aux noms d’utilisateur, vous devez créer un connecteur d’annuaire utilisateur.

-

Dans Ransomware Resilience, accédez à Paramètres.

-

Dans la mosaïque Activité utilisateur, sélectionnez Gérer.

-

Sélectionnez l'onglet Connecteurs d'annuaire utilisateur puis Ajouter.

-

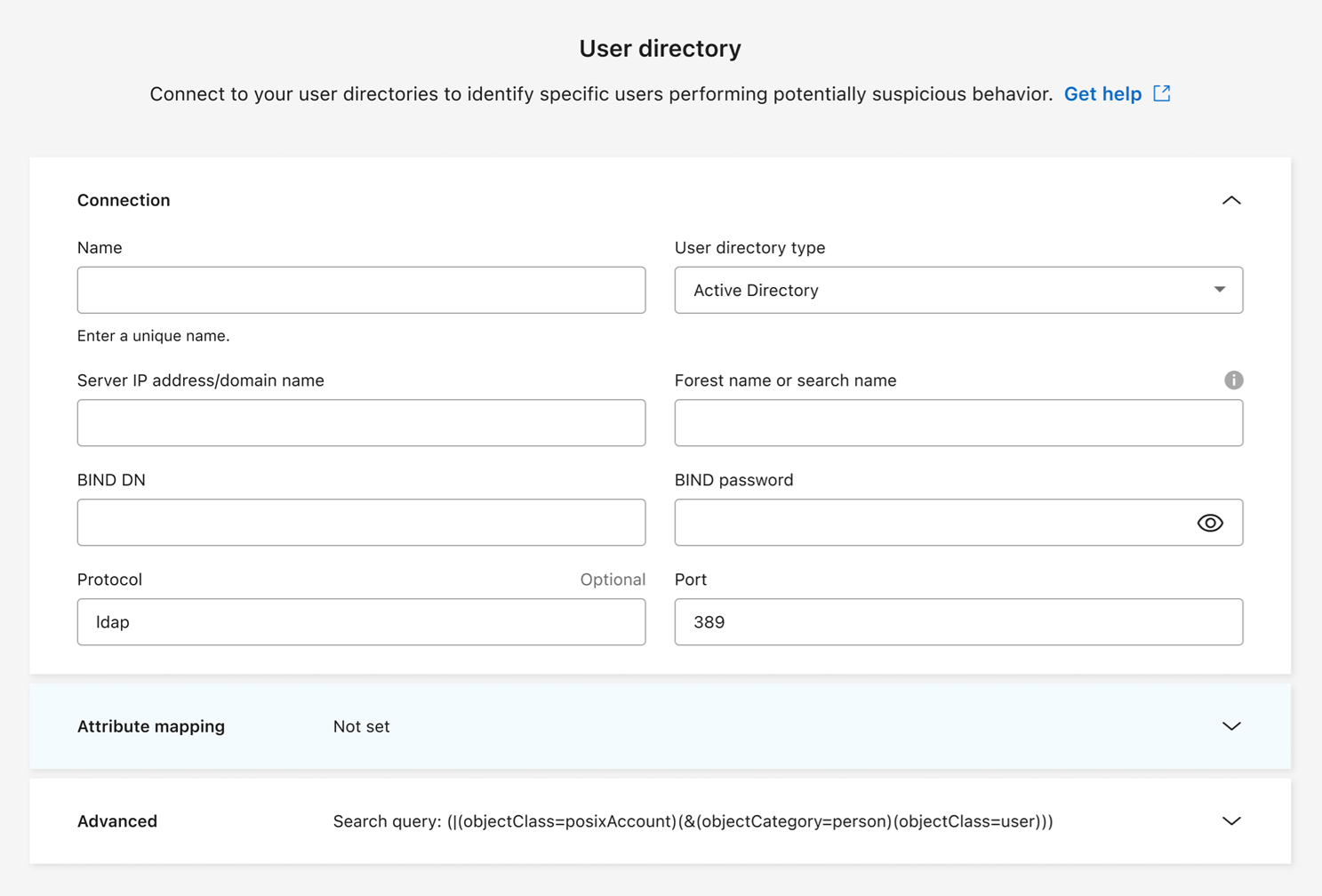

Configurez la connexion. Saisissez les informations requises pour chaque champ.

Champ Description Nom

Saisissez un nom unique pour le connecteur d'annuaire utilisateur

Type de répertoire utilisateur

Le type de répertoire

Adresse IP du serveur ou nom de domaine

L'adresse IP ou le nom de domaine pleinement qualifié (FQDN) du serveur hébergeant la connexion

Nom de la forêt ou nom de recherche

Vous pouvez spécifier le niveau de forêt de la structure de répertoires comme nom de domaine direct (par exemple,

unit.company.com) ou un ensemble de noms distinctifs relatifs (par exemple :DC=unit,DC=company,DC=com). Vous pouvez également saisir unOUfiltrer par unité organisationnelle ou par unCNlimiter à un utilisateur spécifique (par exemple :CN=user,OU=engineering,DC=unit,DC=company,DC=com).BIND DN

Le DN BIND est un compte utilisateur autorisé à effectuer des recherches dans l'annuaire, tel que utilisateur@domaine.com. L'utilisateur doit disposer de l'autorisation « Lecture seule du domaine ».

Mot de passe BIND

Le mot de passe de l'utilisateur a été fourni dans BIND DN

Protocole

Le champ protocole est facultatif. Vous pouvez utiliser LDAP, LDAPS ou LDAP sur StartTLS.

Port

Saisissez le numéro de port que vous avez choisi

Fournissez les détails du mappage des attributs :

-

Nom d'affichage

-

SID (si vous utilisez LDAP)

-

Nom d'utilisateur

-

ID Unix (si vous utilisez NFS)

-

Si vous sélectionnez Inclure les attributs facultatifs, vous pouvez également ajouter une adresse e-mail, un numéro de téléphone, un rôle, un état, un pays, un département, une photo, un DN de responsable ou des groupes. Sélectionnez Avancé pour ajouter une requête de recherche facultative.

-

-

Sélectionnez Ajouter.

-

Revenez à l’onglet Connecteurs d’annuaire utilisateur pour vérifier l’état de votre connecteur d’annuaire utilisateur. Si la création est réussie, l'état du connecteur d'annuaire utilisateur s'affiche comme En cours d'exécution.

Supprimer un connecteur d'annuaire utilisateur

-

Dans Ransomware Resilience, accédez à Paramètres.

-

Localisez la mosaïque Activité utilisateur, sélectionnez Gérer.

-

Sélectionnez l’onglet Connecteur d’annuaire utilisateur.

-

Identifiez le connecteur d’annuaire utilisateur que vous souhaitez supprimer. Dans le menu d'action en fin de ligne, sélectionnez les trois points

…puis Supprimer. -

Dans la boîte de dialogue contextuelle, sélectionnez Supprimer pour confirmer.

Exclure les utilisateurs des alertes

S'il existe certains utilisateurs de confiance dont le comportement pourrait déclencher des alertes de comportement utilisateur, vous pouvez les exclure des alertes.

-

Dans Ransomware Resilience, sélectionnez Paramètres.

-

Dans le tableau de bord Paramètres, repérez la carte User activity puis sélectionnez Manage.

-

Sélectionnez l’onglet Excluded users.

-

Pour consulter les utilisateurs individuellement dans l'interface utilisateur, choisissez Select manually. Pour importer une liste d'utilisateurs exclus, sélectionnez Upload.

-

Si vous avez sélectionné Select manually, cochez la case en regard des noms des utilisateurs spécifiques que vous souhaitez exclure.

-

Si vous sélectionnez Upload, téléchargez le fichier CSV ou JSON contenant la liste de tous les utilisateurs. Sélectionnez Download pour accéder à la liste.

Sur votre ordinateur local, examinez le fichier. Supprimez les noms de tous les utilisateurs pour lesquels vous souhaitez maintenir la détection. Lorsque la liste ne contient plus que les noms des utilisateurs que vous souhaitez exclure de la détection, enregistrez-la.

Dans NetApp Ransomware Resilience, sélectionnez Téléverser. Localisez et téléversez le fichier.

-

-

Sélectionnez Ajouter pour terminer l'ajout des utilisateurs à la liste d'exclusion.

-

Dans l'onglet Utilisateurs exclus, les noms des utilisateurs retirés des alertes de détection du comportement des utilisateurs s'affichent désormais dans le tableau de bord.

|

Vous pouvez également exclure un utilisateur directement d'une alerte. Pour plus d'informations, consultez "Répondre aux alertes de ransomware". |

Supprimer des utilisateurs de la liste des utilisateurs exclus

Vous pouvez réintégrer un utilisateur dans la détection après.

-

Dans le tableau de bord Paramètres, repérez la carte User activity puis sélectionnez Manage.

-

Sélectionnez l’onglet Excluded users.

-

Sélectionnez Ajouter.

-

Pour exclure des utilisateurs individuels de l'interface utilisateur, choisissez Select manually.

-

Repérez le nom de l'utilisateur que vous souhaitez supprimer de la liste des utilisateurs exclus. Sélectionnez le menu d'actions (

…sur la ligne contenant le nom de l'utilisateur, puis Supprimer. -

Dans la boîte de dialogue, sélectionnez Remove pour confirmer que vous souhaitez supprimer les utilisateurs sélectionnés.

Répondre aux alertes d'activité des utilisateurs

Une fois la détection de l'activité des utilisateurs configurée, vous pouvez suivre les événements sur la page des alertes. Pour plus d'informations, voir "Détecter les activités malveillantes et les comportements suspects des utilisateurs".