Configurar a detecção de atividade do usuário em NetApp Ransomware Resilience

Sugerir alterações

Sugerir alterações

NetApp Ransomware Resilience a detecção de comportamento do usuário ajuda você a prevenir eventos de ransomware em nível de usuário. Para habilitar a detecção de comportamento do usuário no Ransomware Resilience, você deve instalar pelo menos um agente de atividade do usuário, que cria um ambiente de coleta de dados para monitorar o comportamento do usuário em busca de padrões anômalos que se assemelham a eventos de ransomware.

Um agente de atividade do usuário hospeda um coletor de dados e um conector de diretório de usuários, que enviam dados para um local SaaS para análise.

-

O coletor de dados coleta dados de atividade do usuário do ONTAP. O coletor de dados é criado automaticamente quando você cria uma estratégia de proteção com detecção de comportamento do usuário.

-

O conector de diretório de usuários se conecta ao seu diretório para mapear IDs de usuário a nomes de usuário. Você deve configurar o conector de diretório de usuários.

O agente de atividade do usuário, o coletor de dados e o conector do diretório de usuários podem ser gerenciados a partir do painel de configurações de Ransomware Resilience.

|

Se você já utiliza NetApp Data Infrastructure Insights (DII) Workload Security, é recomendável usar os mesmos agentes do Workload Security para Ransomware Resilience. Você não precisa implantar agentes separados do Workload Security para Ransomware Resilience, porém, o uso dos mesmos agentes do Workload Security requer um relacionamento de pareamento entre a organização do Ransomware Resilience Console e o tenant do DII Storage Workload Security. Entre em contato com seu representante de conta para habilitar esse pareamento. |

Se você não estiver usando DII, siga as instruções de configuração aqui.

Antes de começar

-

Certifique-se de cumprir os "sistema operacional, requisitos de servidor e de rede".

Função de console necessária Para ativar a detecção de comportamento do usuário, você precisa da função de administrador da organização. Para configurações subsequentes de detecção de comportamento do usuário, você precisa da função de administrador de comportamento do usuário de Ransomware Resilience. "Saiba mais sobre as funções de resiliência contra ransomware para o NetApp Console".

Garanta que cada função seja aplicada no nível organizacional.

Crie um agente de atividade do usuário

Os agentes de atividade do usuário são ambientes executáveis para "coletores de dados"; coletores de dados compartilham eventos de atividade do usuário com o Ransomware Resilience. Você deve criar pelo menos um agente de atividade do usuário para habilitar a detecção de atividade do usuário.

-

Se esta for a primeira vez que você cria um agente de atividade do usuário, acesse o Painel. No bloco Atividade do usuário, selecione Ativar.

Se você estiver adicionando um agente de atividade de usuário adicional, vá para Configurações, localize o bloco Atividade do usuário e selecione Gerenciar. Na tela Atividade do usuário, selecione a aba Agentes de atividade do usuário e depois Adicionar.

-

Selecione um Provedor de nuvem e depois uma Região. Selecione Avançar.

-

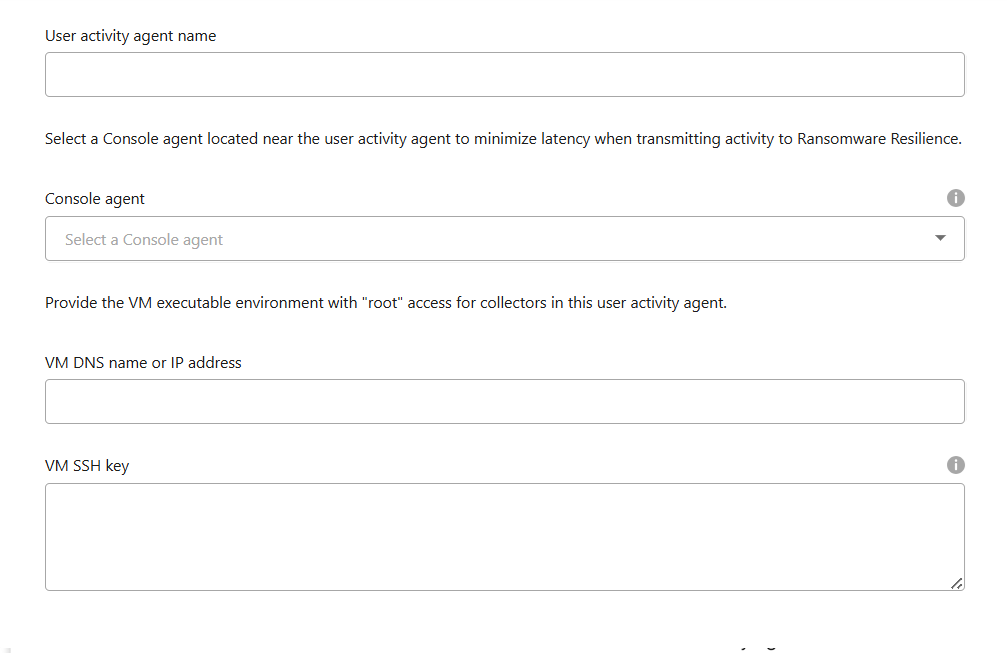

Forneça os detalhes do agente de atividade do usuário:

-

Nome do agente de atividade do usuário

-

Agente de console - O agente de console deve estar na mesma rede que o agente de atividade do usuário e ter conectividade SSH com o endereço IP do agente de atividade do usuário.

-

Nome DNS ou endereço IP da VM

-

Chave SSH da VM - Insira a chave SSH usando este formato:

-----BEGIN OPENSSH PRIVATE KEY----- private-key-contents -----END OPENSSH PRIVATE KEY-----

-

-

Selecione Avançar.

-

Revise suas configurações. Selecione Ativar para concluir a adição do agente de atividade do usuário.

-

Confirme se o agente de atividade do usuário foi criado com sucesso. No bloco Atividade do usuário, uma implantação bem-sucedida é exibida como Running.

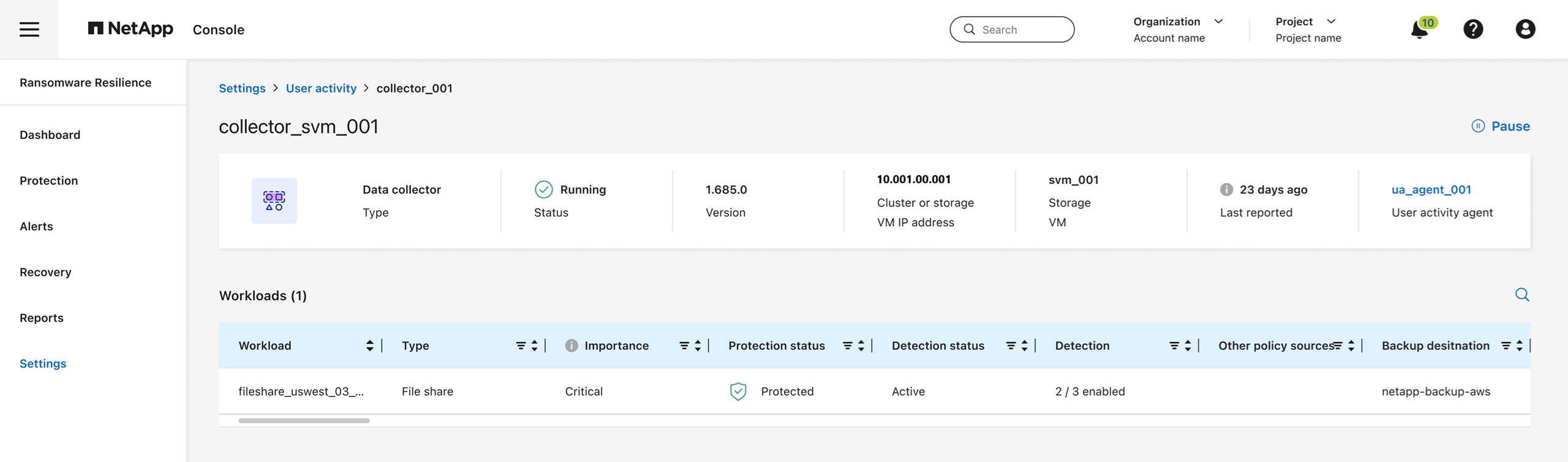

Após a criação bem-sucedida do agente de atividade do usuário, retorne ao menu Configurações e selecione Gerenciar no bloco Atividade do usuário. Selecione a guia Agentes de atividade do usuário e selecione o agente de atividade do usuário para visualizar detalhes sobre ele, incluindo coletores de dados e conectores de diretório de usuários.

Adicionar um coletor de dados

Os coletores de dados são criados automaticamente quando você ativa uma estratégia de proteção contra ransomware com detecção de atividade do usuário. Para obter mais informações, consulte "adicionar uma política de detecção".

Você pode visualizar os detalhes do coletor de dados. Em Configurações, selecione Gerenciar no bloco Atividade do usuário. Selecione a aba Coletor de dados e selecione o coletor de dados para visualizar seus detalhes ou pausá-lo.

Criar um conector de diretório de usuários

Para mapear IDs de usuário para nomes de usuário, você deve criar um conector de diretório de usuário.

-

Em Ransomware Resilience, vá para Configurações.

-

No bloco Atividade do usuário, selecione Gerenciar.

-

Selecione a aba Conectores de diretório do usuário e depois Adicionar.

-

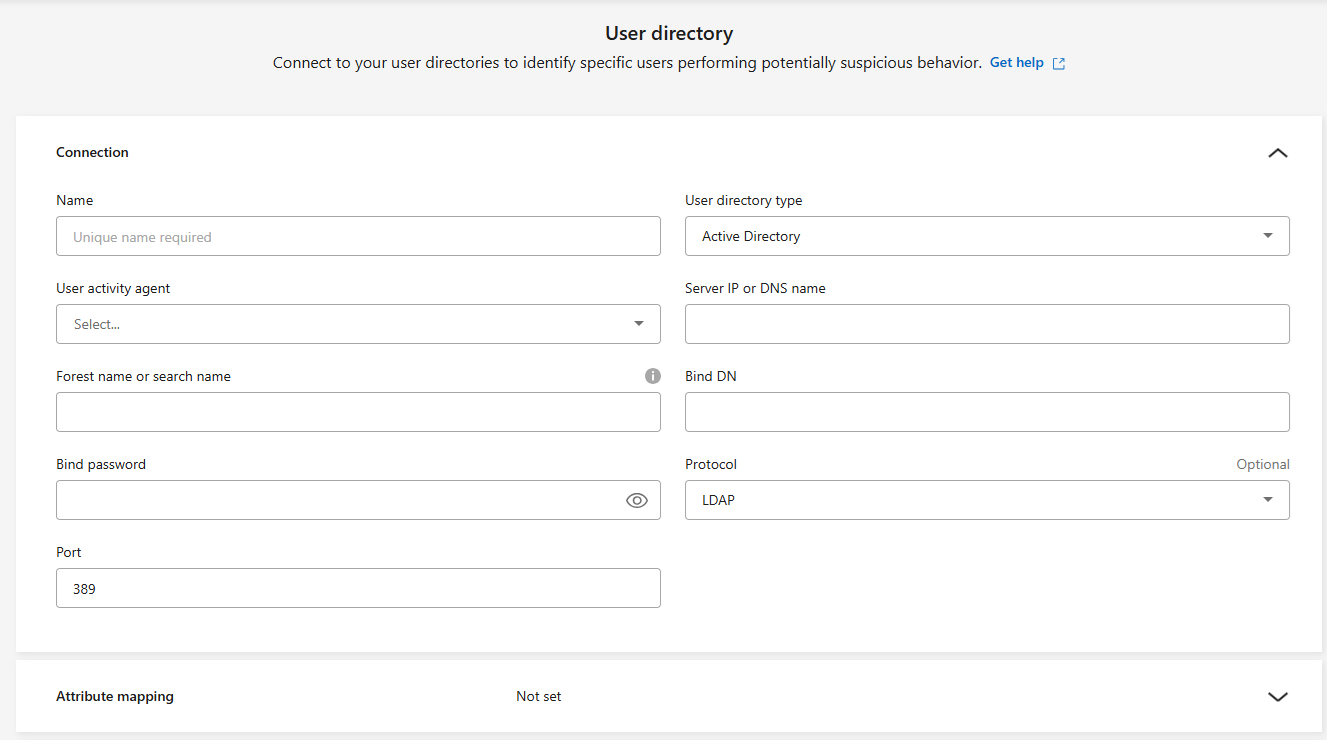

Configure a conexão. Insira as informações necessárias em cada campo.

Campo Descrição Nome

Insira um nome exclusivo para o conector do diretório de usuários.

Tipo de diretório de usuário

O tipo de diretório

Endereço IP do servidor ou nome de domínio

O endereço IP ou o Nome de Domínio Totalmente Qualificado (FQDN) do servidor que hospeda a conexão.

Nome da floresta ou nome da pesquisa

Você pode especificar o nível da floresta na estrutura de diretórios como o nome de domínio direto (por exemplo,

unit.company.com) ou um conjunto de nomes distintos relativos (por exemplo:DC=unit,DC=company,DC=com). Você também pode inserir umOUfiltrar por uma unidade organizacional ou umCNlimitar a um usuário específico (por exemplo:CN=user,OU=engineering,DC=unit,DC=company,DC=com).LIGAR DN

O DN BIND é uma conta de usuário com permissão para pesquisar no diretório, como por exemplo, user@domain.com. O usuário precisa da permissão "Somente leitura" para o domínio.

Senha BIND

A senha do usuário fornecida em BIND DN

Protocolo

O campo de protocolo é opcional. Você pode usar LDAP, LDAPS ou LDAP sobre StartTLS.

Porta

Insira o número da porta escolhida.

Forneça os detalhes do mapeamento de atributos:

-

Nome de exibição

-

SID (se você estiver usando LDAP)

-

Nome de usuário

-

ID Unix (se você estiver usando NFS)

-

Se selecionar Incluir atributos opcionais, você também poderá adicionar um endereço de e-mail, número de telefone, função, estado, país, departamento, foto, nome do gerente ou grupos. Selecione Avançado para adicionar uma consulta de pesquisa opcional.

-

-

Selecione Adicionar.

-

Retorne à guia de conectores do diretório do usuário para verificar o status do seu conector do diretório do usuário. Se criado com sucesso, o status do conector do diretório do usuário será exibido como Em execução.

Excluir um conector de diretório de usuário

-

Em Ransomware Resilience, vá para Configurações.

-

Localize o bloco Atividade do usuário e selecione Gerenciar.

-

Selecione a aba Conector de diretório do usuário.

-

Identifique o conector de diretório do usuário que você deseja excluir. No menu de ação no final da linha, selecione os três pontos

…então Excluir. -

Na janela pop-up, selecione Delete para confirmar.

Excluir usuários dos alertas

Se houver determinados usuários confiáveis cujo comportamento possa acionar alertas de comportamento do usuário, você pode excluí-los dos alertas.

-

Em Resiliência a Ransomware, selecione Configurações.

-

No painel de Configurações, localize o cartão Atividade do usuário e selecione Manage.

-

Selecione a guia Usuários excluídos.

-

Para visualizar usuários individuais na interface do usuário, escolha Selecionar manualmente. Para carregar uma lista de usuários excluídos, selecione Carregar.

-

Se você selecionou Select manually, marque a caixa de seleção ao lado dos nomes dos usuários específicos que deseja excluir.

-

Se você selecionar Carregar, faça o download do arquivo CSV ou JSON que inclui a lista de todos os usuários. Selecione Baixar para acessar a lista.

Em sua máquina local, revise o arquivo. Remova os nomes de todos os usuários para os quais você deseja manter a detecção. Quando a lista incluir apenas os nomes dos usuários que você deseja excluir da detecção, salve-a.

Em NetApp Ransomware Resilience, selecione Carregar. Localize e carregue o arquivo.

-

-

Selecione Adicionar para concluir a inclusão dos usuários na lista de exclusão.

-

Na aba Usuários excluídos, os nomes dos usuários removidos dos alertas de detecção de comportamento do usuário agora são exibidos no dashboard.

|

Você também pode excluir um usuário diretamente de um alerta. Para mais informações, consulte "Responder a alertas de ransomware". |

Remova usuários da lista de usuários excluídos

Você pode adicionar um usuário de volta à detecção depois.

-

No painel de Configurações, localize o cartão Atividade do usuário e selecione Manage.

-

Selecione a guia Usuários excluídos.

-

Selecione Adicionar.

-

Para excluir usuários individuais da interface do usuário, escolha Select manually.

-

Localize o nome do usuário que deseja remover da seleção de usuários excluídos. Selecione o menu de ações (

…) na linha com o nome do usuário e então Remover. -

Na caixa de diálogo, selecione Remove para confirmar que deseja remover os usuários selecionados.

Responder a alertas de atividade do usuário

Após configurar a detecção de atividade do usuário, você pode monitorar eventos na página de alertas. Para mais informações, consulte "Detectar atividades maliciosas e comportamentos suspeitos de usuários".